Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Zuweisen einer IAM-Rolle zu einem Amazon-Aurora-MySQL-DB-Cluster

Um Datenbankbenutzern in einem Amazon Aurora Aurora-DB-Cluster den Zugriff auf andere AWS Services zu ermöglichen, ordnen Sie die IAM-Rolle, in Eine IAM-Rolle erstellen, um Amazon Aurora den Zugriff auf AWS Services zu ermöglichen der Sie erstellt haben, diesem DB-Cluster zu. Sie können auch eine neue IAM-Rolle durch AWS erstellen lassen, indem Sie den Service direkt zuordnen.

Sie müssen zwei Dinge tun, um eine IAM-Rolle mit einem DB-Cluster zu verbinden:

-

Fügen Sie die Rolle der Liste der zugehörigen Rollen für einen DB-Cluster hinzu, indem Sie die RDS-Konsole, den AWS CLI Befehl add-role-to-db-cluster oder den RDS-API-Vorgang verwenden. AddRoleToDBCluster

Sie können maximal fünf IAM-Rollen für jeden Aurora-DB-Cluster hinzufügen.

-

Setzen Sie den Parameter auf Clusterebene für den zugehörigen AWS Dienst auf den ARN für die zugehörige IAM-Rolle.

Die folgende Tabelle beschreibt die Cluster-Level-Parameter-Namen für die IAM-Rollen, die für den Zugriff auf andere AWS -Services verwendet werden.

Cluster-level Parameter Description aws_default_lambda_roleWird beim Aufrufen einer Lambda-Funktion aus dem DB-Cluster verwendet.

aws_default_logs_roleDieser Parameter ist für den Export von Protokolldaten aus Ihrem DB-Cluster nach Amazon CloudWatch Logs nicht mehr erforderlich. Aurora MySQL verwendet jetzt eine serviceverknüpfte Rolle für die erforderlichen Berechtigungen. Weitere Informationen zu Service-verknüpften Rollen finden Sie unter Verwenden von serviceverknüpften Rollen für Amazon Aurora.

aws_default_s3_roleWird beim Aufrufen der Anweisung

LOAD DATA FROM S3,LOAD XML FROM S3oderSELECT INTO OUTFILE S3aus Ihrem DB-Cluster verwendet.Bei Aurora MySQL Version 2 wird die in diesem Parameter festgelegte IAM-Rolle verwendet, wenn keine IAM-Rolle für

aurora_load_from_s3_roleoderaurora_select_into_s3_rolefür die entsprechende Anweisung festgelegt ist.Bei Aurora-MySQL-Version 3 wird die für diesen Parameter festgelegte IAM-Rolle immer verwendet.

aurora_load_from_s3_roleWird beim Aufrufen der Anweisung

LOAD DATA FROM S3oderLOAD XML FROM S3aus Ihrem DB-Cluster verwendet. Wenn keine IAM-Rolle für diesen Parameter festgelegt ist, wird die inaws_default_s3_rolefestgelegte IAM-Rolle verwendet.Bei Aurora MySQL Version 3 ist dieser Parameter nicht verfügbar.

aurora_select_into_s3_roleWird beim Aufrufen der Anweisung

SELECT INTO OUTFILE S3aus Ihrem DB-Cluster verwendet. Wenn keine IAM-Rolle für diesen Parameter festgelegt ist, wird die inaws_default_s3_rolefestgelegte IAM-Rolle verwendet.Bei Aurora MySQL Version 3 ist dieser Parameter nicht verfügbar.

Gehen Sie wie folgt vor, um Ihrem Amazon RDS-Cluster die Kommunikation mit anderen AWS Services in Ihrem Namen zu ermöglichen, eine IAM-Rolle zuzuweisen.

Sie müssen zwei Dinge tun, um eine IAM-Rolle einem Aurora-DB-Cluster mithilfe der Konsole zuzuweisen:

-

Öffnen Sie die RDS-Konsole in https://console.aws.amazon.com/rds/

: -

Wählen Sie Datenbanken aus.

-

Wählen Sie den Namen des Aurora-DB-Clusters, den Sie einer IAM-Rolle zuweisen möchten, aus, um die entsprechenden Details anzuzeigen.

-

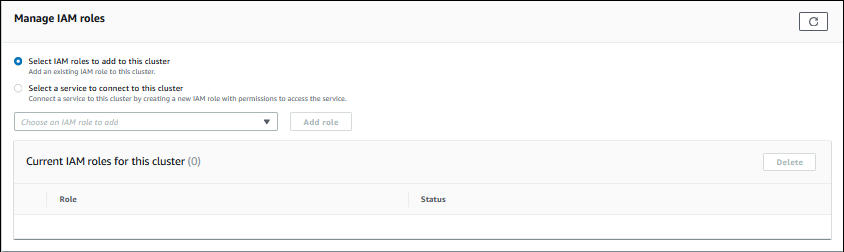

Führen Sie auf der Registerkarte Konnektivität und Sicherheit im Abschnitt IAM-Rollen verwalten eine der folgenden Aktionen aus:

-

IAM-Rollen auswählen, die diesem Cluster hinzugefügt werden sollen (Standard)

-

Einen Service zum Herstellen einer Verbindung mit diesem Cluster auswählen

-

-

Wenn Sie eine vorhandene IAM-Rolle verwenden möchten, wählen Sie diese aus dem Menü aus und klicken Sie dann auf Add role (Rolle hinzufügen).

Wenn die Rolle erfolgreich hinzugefügt wurde, wird ihr Status als

Pendingund dann alsAvailableangezeigt. -

So verbinden Sie einen Service direkt:

-

Wählen Sie Select a service to connect to this cluster (Einen Service zum Herstellen einer Verbindung mit diesem Cluster auswählen) aus.

-

Wählen Sie den Service aus dem Menü aus und klicken Sie dann auf Connect service (Service verbinden).

-

Geben Sie für Connect cluster to den Amazon-Ressourcennamen (ARN) ein

Service Name, der für die Verbindung mit dem Service verwendet werden soll, und wählen Sie dann Connect service aus.

AWS erstellt eine neue IAM-Rolle für die Verbindung mit dem Service. Der Status wird als

Pendingund dann alsAvailableangezeigt. -

-

(Optional) Wenn Sie die Zuordnung einer IAM-Rolle mit einem DB-Cluster aufheben und die zugehörige Berechtigung entziehen möchten, wählen Sie die Rolle und dann Delete (Löschen) aus.

So legen Sie den Cluster-Level-Parameter für die zugeordnete Rolle fest

-

Wählen Sie in der RDS-Konsole Parametergruppen im Navigationsbereich aus.

-

Wenn Sie bereits eine benutzerdefinierte DB-Parametergruppe verwenden, können Sie diese Gruppe auswählen, statt eine neue DB-Cluster-Parametergruppe zu erstellen. Wenn Sie die Standard-DB-Cluster-Parametergruppe verwenden, erstellen Sie eine neue DB-Cluster-Parametergruppe, wie in den folgenden Schritten beschrieben ist:

-

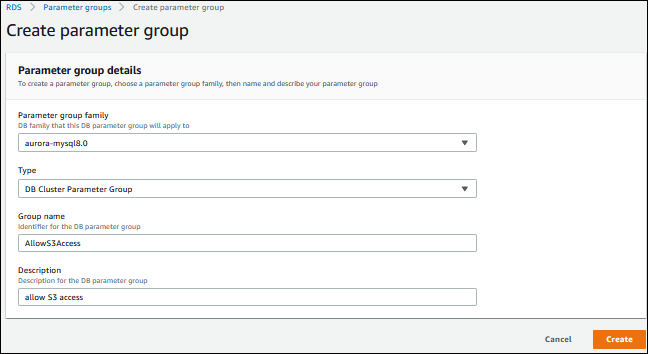

Wählen Sie Parametergruppe erstellen.

-

Wählen Sie für Parametergruppenfamilie für einen mit Aurora MySQL 5.6 kompatiblen DB-Cluster

aurora-mysql8.0, oderaurora-mysql5.7für einen mit Aurora MySQL 5.7 kompatiblen DB-Cluster. -

Wählen Sie für Typ die Option DB-Cluster-Parametergruppe.

-

Geben Sie für Gruppenname den Namen Ihrer neuen DB-Cluster-Parametergruppe ein.

-

Geben Sie unter Beschreibung die Beschreibung für Ihre neue DB-Cluster-Parametergruppe ein.

-

Wählen Sie Create aus.

-

-

Wählen Sie auf der Seite Parameter Groups (Parametergruppen) Ihre DB-Cluster-Parametergruppe und danach die Option Edit (Bearbeiten) unter Parameter group actions (Parametergruppenaktionen) aus.

-

Legen Sie die entsprechenden Cluster-Level-Parameter für die zugehörigen ARN-Werte der IAM-Rolle fest.

Sie können beispielsweise den Parameter

aws_default_s3_roleaufarn:aws:iam::123456789012:role/AllowS3Accesseinstellen. -

Wählen Sie Änderungen speichern.

-

Um die DB-Cluster-Parametergruppe für Ihren DB-Cluster zu ändern, führen Sie die folgenden Schritte aus:

-

Wählen Sie Datenbanken aus und wählen Sie dann Ihren Aurora DB-Cluster aus.

-

Wählen Sie Ändern aus.

-

Blättern Sie zu Datenbankoptionen und legen Sie DB-Cluster-Parametergruppe auf die DB-Cluster-Parametergruppe fest.

-

Klicken Sie auf Weiter.

-

Überprüfen Sie Ihre Änderungen, und klicken Sie anschließend auf Sofort anwenden.

-

Wählen Sie Modify Cluster (Cluster ändern) aus.

-

Wählen Sie Databases (Datenbanken) und anschließend die primäre Instance für Ihren DB-Cluster aus.

-

Wählen Sie unter Aktionen die Option Neustart aus.

Wenn die Instance neu gestartet wurde, wird Ihre IAM-Rolle Ihrem DB-Cluster zugewiesen.

Weitere Informationen zu Cluster-Parametergruppen finden Sie unter Aurora MySQL Konfigurationsparameter.

-

Um eine IAM-Rolle einem DB-Cluster zuzuordnen, verwenden Sie AWS CLI

-

Rufen Sie den

add-role-to-db-clusterBefehl von AWS CLI auf, um die ARNs für Ihre IAM-Rollen zum DB-Cluster hinzuzufügen, wie im Folgenden gezeigt.PROMPT> aws rds add-role-to-db-cluster --db-cluster-identifier my-cluster --role-arn arn:aws:iam::123456789012:role/AllowAuroraS3Role PROMPT> aws rds add-role-to-db-cluster --db-cluster-identifier my-cluster --role-arn arn:aws:iam::123456789012:role/AllowAuroraLambdaRole -

Wenn Sie die Standard-DB-Cluster-Parametergruppe verwenden, erstellen Sie eine neue DB-Cluster-Parametergruppe. Wenn Sie bereits eine benutzerdefinierte DB-Parametergruppe verwenden, können Sie diese Gruppe verwenden, anstatt eine neue DB-Cluster-Parametergruppe zu erstellen.

Um eine neue DB-Cluster-Parametergruppe zu erstellen, rufen Sie den

create-db-cluster-parameter-groupBefehl von aus auf AWS CLI, wie im Folgenden gezeigt.PROMPT> aws rds create-db-cluster-parameter-group --db-cluster-parameter-group-name AllowAWSAccess \ --db-parameter-group-family aurora5.7 --description "Allow access to Amazon S3 and AWS Lambda"Für einen mit Aurora MySQL 5.7 kompatiblen DB-Cluster geben Sie

aurora-mysql5.7für--db-parameter-group-familyan. Für einen mit Aurora MySQL 8.0 kompatiblen DB-Cluster geben Sieaurora-mysql8.0für--db-parameter-group-familyan. -

Stellen Sie den/die entsprechenden Cluster-Level-Parameter und die zugehörigen ARN-Werte der IAM-Rolle in Ihrer DB-Cluster-Parametergruppe ein, wie im Folgenden gezeigt.

PROMPT> aws rds modify-db-cluster-parameter-group --db-cluster-parameter-group-name AllowAWSAccess \ --parameters "ParameterName=aws_default_s3_role,ParameterValue=arn:aws:iam::123456789012:role/AllowAuroraS3Role,method=pending-reboot" \ --parameters "ParameterName=aws_default_lambda_role,ParameterValue=arn:aws:iam::123456789012:role/AllowAuroraLambdaRole,method=pending-reboot" -

Ändern Sie das DB-Cluster, um die neue DB-Clusterparametergruppe zu verwenden und starten Sie das Cluster anschließend neu, wie im Folgenden gezeigt.

PROMPT> aws rds modify-db-cluster --db-cluster-identifier my-cluster --db-cluster-parameter-group-name AllowAWSAccess PROMPT> aws rds reboot-db-instance --db-instance-identifier my-cluster-primaryWenn die Instance neu gestartet ist, sind Ihre IAM-Rollen Ihrem DB-Cluster zugewiesen.

Weitere Informationen zu Cluster-Parametergruppen finden Sie unter Aurora MySQL Konfigurationsparameter.