Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Zugriffskontrolle mit Sicherheitsgruppen

VPC-Sicherheitsgruppen kontrollieren die Zugriffsaktivitäten von eingehendem und ausgehendem Datenverkehr in einem DB-Cluster. Standardmäßig ist der Netzwerkzugriff auf einen DB-Cluster deaktiviert. Sie können Regeln in einer Sicherheitsgruppe angeben, die den Zugriff aus einem IP-Adressbereich, über einen Port oder für eine Sicherheitsgruppe zulassen. Nach der Konfiguration von Regeln für eingehenden Datenverkehr gelten diese für alle Cluster, die dieser Sicherheitsgruppe zugeordnet sind. Sie können bis zu 20 Regeln in einer Sicherheitsgruppe angeben.

Überblick über VPC-Sicherheitsgruppen

Jede VPC-Sicherheitsgruppenregel ermöglicht einer bestimmten Quelle den Zugriff auf einen DB-Cluster in einer VPC, die dieser VPC-Sicherheitsgruppe zugeordnet ist. Die Quelle kann ein Adressenbereich (zum Beispiel: 203.0.113.0/24) oder eine andere VPC-Sicherheitsgruppe sein. Wenn Sie eine VPC-Sicherheitsgruppe als Quelle festlegen, erlauben Sie eingehenden Datenverkehr von allen Instances (typischerweise Anwendungsserver), die Quell-VPC-Sicherheitsgruppe verwenden. VPC-Sicherheitsgruppen können über Regeln verfügen, die den eingehenden und ausgehenden Datenverkehr regulieren. Die Regeln für ausgehenden Datenverkehr gelten jedoch normalerweise nicht für DB-Cluster. Die Regeln für den ausgehenden Datenverkehr gelten nur, wenn der DB-Cluster als Client fungiert. Sie müssen die Amazon EC2-API oder die Option Security Group (Sicherheitsgruppe) in der VPC-Konsole verwenden, um VPC-Sicherheitsgruppen zu erstellen.

Wenn Sie Regeln für Ihre VPC-Sicherheitsgruppe erstellen, die den Zugriff auf Cluster in Ihrer VPC erlauben, müssen Sie einen Port für jeden Adressbereich bestimmen, für den die Regel Zugriff zulässt. Wenn Sie beispielsweise SSH-Zugriff auf Instances in der VPC aktivieren möchten, dann erstellen Sie eine Regel, die Zugriff auf TCP-Port 22 für den bestimmten Adressbereich zulässt.

Sie können mehrere VPC-Sicherheitsgruppen konfigurieren, die Zugriff auf verschiedenen Ports für verschiedenen Instances in Ihrer VPC zulassen. Beispielsweise können Sie eine VPC-Sicherheitsgruppe erstellen, die den Zugriff auf TCP-Port 80 für Webserver in Ihrer VPC ermöglicht. Sie können dann eine andere VPC-Sicherheitsgruppe erstellen, die den Zugriff auf TCP-Port 3306 für DB-Instances von Aurora MySQL in Ihrer VPC ermöglicht.

Anmerkung

In einem Aurora-DB-Cluster ist die VPC-Sicherheitsgruppe, die mit dem DB-Cluster verknüpft ist, auch mit allen anderen DB-Instances im DB-Cluster verknüpft. Wenn Sie die VPC-Sicherheitsgruppe für den DB-Cluster oder die DB-Instance ändern, wird die Änderung automatisch für alle DB-Instances im DB-Cluster übernommen.

Weitere Informationen zu VPC-Sicherheitsgruppen finden Sie unter Sicherheitsgruppen im Amazon Virtual Private Cloud-Benutzerhandbuch.

Anmerkung

Wenn sich Ihr in einer VPC befindet, aber nicht öffentlich zugänglich ist, können Sie auch eine AWS Site-to-Site VPN-Verbindung oder eine Direct Connect Verbindung verwenden, um von einem privaten Netzwerk aus darauf zuzugreifen. Weitere Informationen finden Sie unter Richtlinie für den Datenverkehr zwischen Netzwerken.

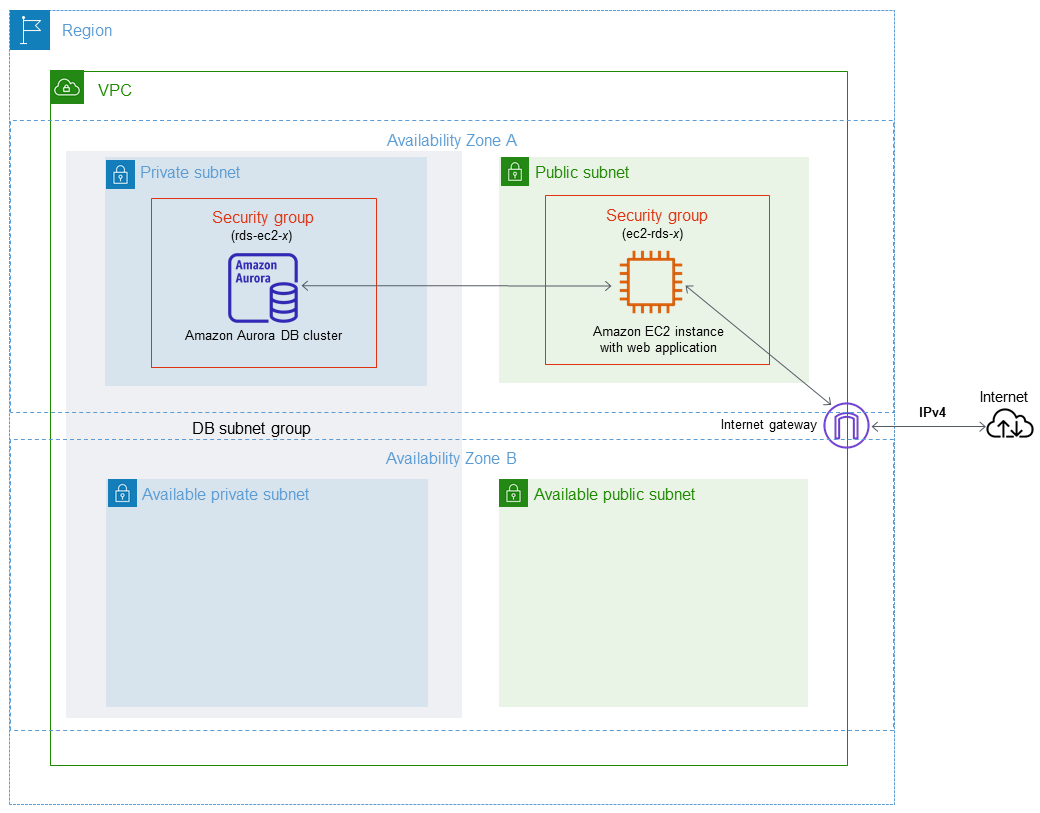

Sicherheitsgruppenszenario

Eine häufige Verwendung von DB-Clustern in einer VPC ist das Teilen von Daten mit einem Anwendungsserver. Dieser wird in einer Amazon-EC2-Instance ausgeführt, die sich in derselben VPC befindet, auf die eine Clientanwendung von außerhalb der VPC zugreift. In diesem Szenario verwenden Sie die RDS- und VPC-Seiten auf den AWS-Managementkonsole oder die RDS- und EC2-API-Operationen, um die erforderlichen Instances und Sicherheitsgruppen zu erstellen:

-

Erstellen einer VPC-Sicherheitsgruppe (zum Beispiel

sg-0123ec2example) und Definieren von eingehenden Regeln, welche die IP-Adressen der Client-Anwendung als Quelle verwenden. Diese Sicherheitsgruppe erlaubt Ihrer Client-Anwendung, sich mit EC2-Instances in einer VPC zu verbinden, die diese Sicherheitsgruppe verwendet. -

Erstellen Sie eine EC2-Instance für eine Anwendung und fügen Sie dieser EC2-Instance eine VPC-Sicherheitsgruppe (

sg-0123ec2example) hinzu, die Sie im vorherigen Schritt erstellt haben. -

Erstellen Sie eine zweite VPC-Sicherheitsgruppe (zum Beispiel

sg-6789rdsexample) und erstellen Sie eine neue Regel durch Festlegen der VPC-Sicherheitsregel, die Sie in Schritt 1 (sg-0123ec2example) als Quelle erstellt haben. -

Erstellen Sie einen neuen DB-Cluster und fügen Sie die DB-Instanceden DB-Cluster der VPC-Sicherheitsgruppe (

sg-6789rdsexample) hinzu, die Sie im vorherigen Schritt erstellt haben. Wenn Sie einen DB-Cluster erstellen, verwenden Sie dieselbe Portnummer, die für die VPC-Sicherheitsgruppenregel (sg-6789rdsexample) festgelegt ist, die Sie in Schritt 3 erstellt haben.

Im folgenden Diagramm wird dieses Szenario veranschaulicht.

Ausführliche Anleitungen zum Konfigurieren einer VPC für dieses Szenario finden Sie unter Tutorial: Eine VPC zur Verwendung mit einem erstellen (IPv4 nur). Weitere Informationen zur Verwendung einer VPC finden Sie unter Amazon VPC und Amazon Aurora.

Erstellen einer VPC-Sicherheitsgruppe

Sie können unter Verwendung der VPC-Konsole eine VPC-Sicherheitsgruppe für eine DB-Instance erstellen. Weitere Informationen zum Erstellen einer Sicherheitsgruppe finden Sie unter Ermöglichen des Zugriffs auf den DB-Cluster in der VPC durch Erstellen einer Sicherheitsgruppe und Sicherheitsgruppen im Amazon Virtual Private Cloud-Benutzerhandbuch.

Verknüpfen einer Sicherheitsgruppe mit einem DB-Cluster

Sie können eine Sicherheitsgruppe mit einem DB-Cluster verknüpfen, indem Sie die Option Cluster modifizieren auf der RDS-Konsole, die ModifyDBCluster Amazon RDS-API oder den modify-db-cluster AWS CLI Befehl verwenden.

Das folgende CLI-Beispiel ordnet eine bestimmte VPC-Gruppe zu und entfernt DB-Sicherheitsgruppen aus der DB-Cluster.

aws rds modify-db-cluster --db-cluster-identifierdbName--vpc-security-group-idssg-ID

Weitere Informationen zum Ändern eines DB-Clusters finden Sie unter Ändern eines Amazon Aurora-DB-Clusters.