Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Laden Sie die FreeRTOS OTA-Demo auf dem Renesas N herunter, erstellen Sie sie, flashen Sie sie und führen Sie sie aus RX65

Wichtig

Diese Referenzintegration wird im Amazon-FreeRTOS-Repository gehostet, das veraltet ist. Wir empfehlen, dass Sie hier beginnen, wenn Sie ein neues Projekt erstellen. Wenn Sie bereits ein vorhandenes FreeRTOS-Projekt haben, das auf dem inzwischen veralteten Amazon-FreeRTOS-Repository basiert, finden Sie weitere Informationen unter. Leitfaden zur Migration des Amazon-FreerTOS Github-Repositorys

In diesem Kapitel erfahren Sie, wie Sie die FreeRTOS OTA-Demoanwendungen auf dem Renesas N herunterladen, erstellen, flashen und ausführen. RX65

Themen

Richten Sie Ihre Betriebsumgebung ein

Die Verfahren in diesem Abschnitt verwenden die folgenden Umgebungen:

-

IDE: e 2 Studio 7.8.0, e 2 Studio 2020-07

-

Toolchains: CCRX-Compiler v3.0.1

-

Zielgeräte: RSKRX65 N-2 MB

-

Debugger: E 2, E 2 Lite-Emulator

-

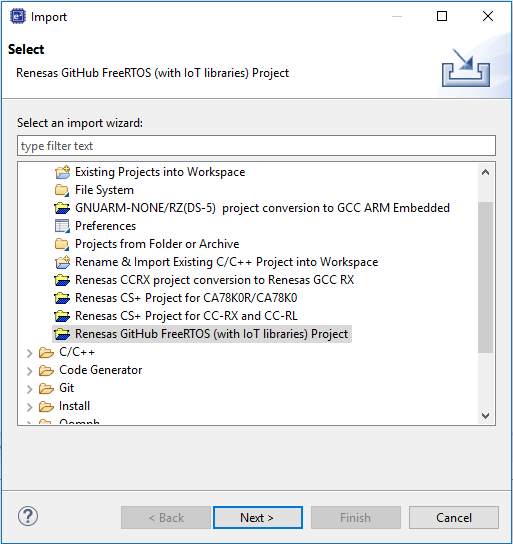

Software: Renesas Flash-Programmierer, Renesas Secure Flash Programmer.exe, Tera Term

Um Ihre Hardware einzurichten

-

Connect den E 2 Lite-Emulator und die serielle USB-Schnittstelle mit Ihrem RX65 N-Board und PC.

-

Connect die Stromquelle an das RX65 N an.

Richten Sie Ihre AWS Ressourcen ein

-

Um die FreeRTOS-Demos ausführen zu können, benötigen Sie ein AWS Konto mit einem IAM-Benutzer, der berechtigt ist, auf Dienste zuzugreifen. AWS IoT Falls Sie dies noch nicht getan haben, folgen Sie den Schritten unter. Richten Sie Ihr AWS Konto und Ihre Berechtigungen ein

-

Folgen Sie den Schritten unter, um OTA-Updates einzurichtenVoraussetzungen für OTA-Updates. Folgen Sie insbesondere den Schritten unterVoraussetzungen für OTA-Updates mit MQTT.

-

Öffnen Sie die AWS IoT -Konsole

. -

Wählen Sie im linken Navigationsbereich Verwalten und dann Dinge aus, um ein Ding zu erstellen.

Ein Ding ist eine Repräsentation eines Geräts oder einer logischen Entität in AWS IoT. Es kann ein physisches Gerät oder ein Sensor sein (beispielsweise eine Glühbirne oder ein Wandschalter). Es kann sich auch um eine logische Einheit wie eine Instanz einer Anwendung oder eine physische Entität handeln AWS IoT, die keine Verbindung zu Geräten herstellt, die dies tun (z. B. ein Auto mit Motorsensoren oder einem Bedienfeld). AWS IoT bietet ein Verzeichnis für Dinge, mit dem Sie Ihre Dinge verwalten können.

-

Wähle „Erstellen“ und dann „Ein einzelnes Ding erstellen“.

-

Gib einen Namen für dein Ding ein und wähle dann Weiter.

-

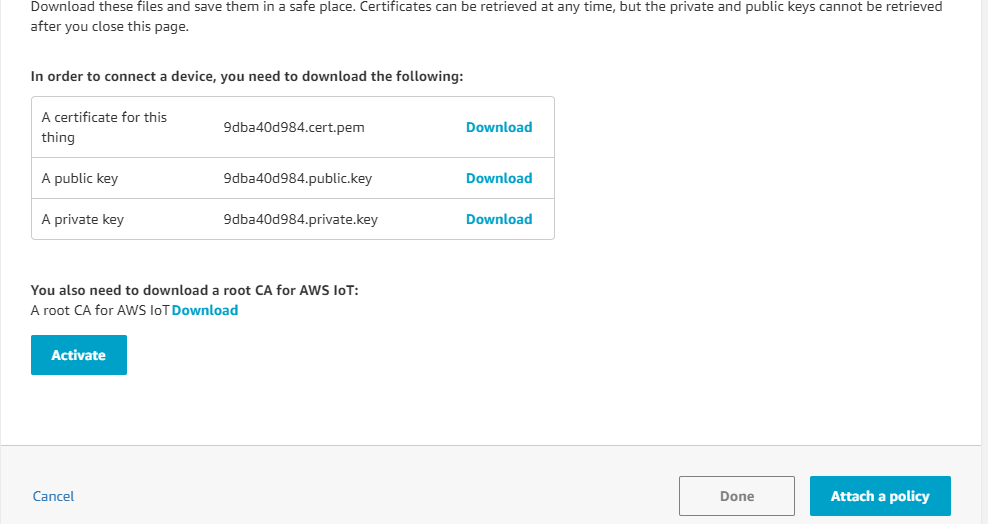

Wählen Sie Create certificate (Zertifikat erstellen).

-

Laden Sie die drei erstellten Dateien herunter und wählen Sie dann Aktivieren.

-

Wählen Sie Attach a policy (Richtlinie anfügen) aus.

-

Wählen Sie die Richtlinie aus, in der Sie sie erstellt habenGeräterichtlinie.

Jedes Gerät, das mithilfe von MQTT ein OTA-Update erhält, muss als Ding in registriert sein AWS IoT und dem Ding muss eine Richtlinie wie die aufgelistete angehängt sein. Weitere Informationen zu den Elementen finden Sie unter den

"Action"- und"Resource"-Objekten der AWS IoT Core-Richtlinienaktionen und AWS IoT Core-Aktionsressourcen.Hinweise

-

Die

iot:ConnectBerechtigungen ermöglichen es Ihrem Gerät, eine Verbindung AWS IoT über MQTT herzustellen. -

Die

iot:Subscribe- undiot:Publish-Berechtigungen für die Themen von AWS IoT -Aufgaben (.../jobs/*) ermöglichen es dem verbundenen Gerät, Auftragsbenachrichtigungen und Auftragsdokumente zu empfangen und den Abschlussstatus einer Auftragsausführung zu veröffentlichen. -

Die

iot:Subscribeundiot:PublishBerechtigungen zu den Themen AWS IoT OTA-Streams (.../streams/*) ermöglichen es dem verbundenen Gerät, OTA-Aktualisierungsdaten von abzurufen. AWS IoT Diese Berechtigungen sind zum Ausführen von Firmware-Updates über MQTT erforderlich. -

Die

iot:ReceiveBerechtigungen ermöglichen es AWS IoT Core , Nachrichten zu diesen Themen auf dem angeschlossenen Gerät zu veröffentlichen. Diese Berechtigung wird bei jeder Zustellung einer MQTT-Nachricht überprüft. Sie können diese Berechtigung verwenden, um den Zugriff auf Clients zu widerrufen, die derzeit ein Thema abonniert haben.

-

-

-

Um ein Codesignaturprofil zu erstellen und ein Codesignaturzertifikat zu registrieren. AWS

-

Informationen zur Erstellung der Schlüssel und der Zertifizierung finden Sie in Abschnitt 7.3 „Generieren von SHA256 ECDSA-Schlüsselpaaren mit OpenSSL“ in der Designrichtlinie für MCU Firmware-Updates von Renesas

. -

Öffnen Sie die AWS IoT -Konsole

. Wählen Sie im linken Navigationsbereich Verwalten und dann Jobs aus. Wählen Sie Job erstellen und dann OTA-Aktualisierungsjob erstellen aus. -

Wählen Sie unter Zu aktualisierende Geräte auswählen die Option Auswählen und dann das Objekt aus, das Sie zuvor erstellt haben. Klicken Sie auf Weiter.

-

Gehen Sie auf der Seite Create a FreeRTOS OTA update job wie folgt vor:

-

Wählen Sie für Wählen Sie das Protokoll für die Firmware-Imageübertragung die Option MQTT aus.

-

Wählen Sie für Wählen Sie Ihr Firmware-Image aus und signieren Sie die Option Ein neues Firmware-Image für mich signieren.

-

Wählen Sie unter Code Signing-Profil die Option Erstellen aus.

-

Geben Sie im Fenster Codesignaturprofil erstellen einen Profilnamen ein. Wählen Sie für die Gerätehardwareplattform Windows Simulator aus. Wählen Sie für das Codesignaturzertifikat Import aus.

-

Suchen Sie nach dem Zertifikat (

secp256r1.crt), dem privaten Schlüssel des Zertifikats (secp256r1.key) und der Zertifikatskette (ca.crt). -

Geben Sie einen Pfadnamen des Codesignaturzertifikats auf dem Gerät ein. Wählen Sie die Option Erstellen aus.

-

-

-

Gehen Sie wie unter beschrieben vor AWS IoT, um Zugriff auf das Codesigning für zu gewähren. Gewähren Sie Zugriff auf die Codesignatur für AWS IoT

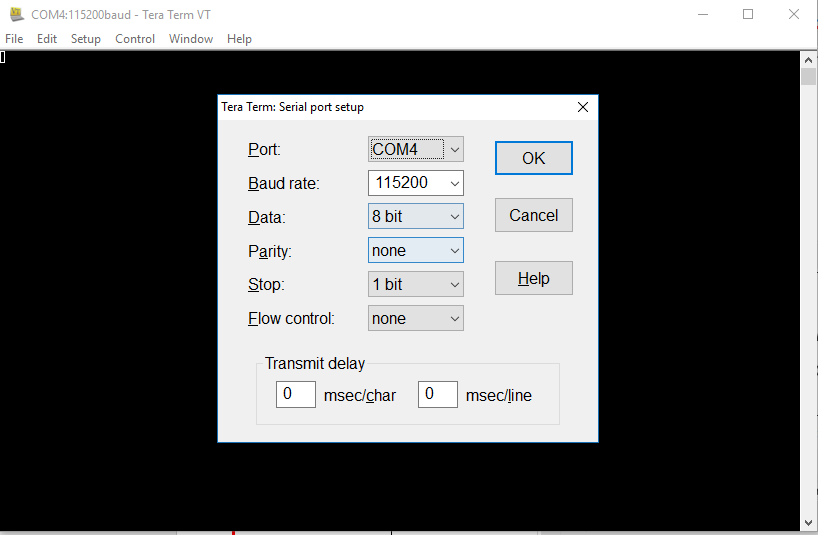

Wenn Sie Tera Term nicht auf Ihrem PC installiert haben, können Sie es von https://ttssh2.osdn.jp/index.html.en

Importieren, konfigurieren Sie die Header-Datei und erstellen Sie aws_demos und boot_loader

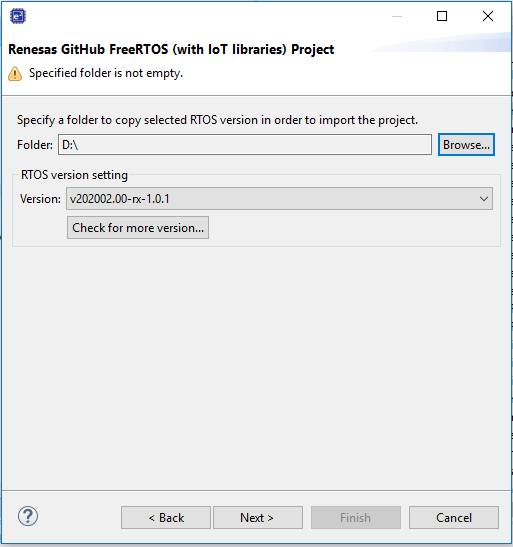

Zunächst wählen Sie die neueste Version des FreeRTOS-Pakets aus. Diese wird automatisch aus dem Projekt heruntergeladen GitHub und in das Projekt importiert. Auf diese Weise können Sie sich auf die Konfiguration von FreeRTOS und das Schreiben von Anwendungscode konzentrieren.

-

Starten Sie e 2 Studio.

-

Wählen Sie „Datei“ und anschließend „Importieren...“.

-

Wählen Sie das Renesas GitHub FreeRTOS (mit IoT-Bibliotheken) -Projekt aus.

-

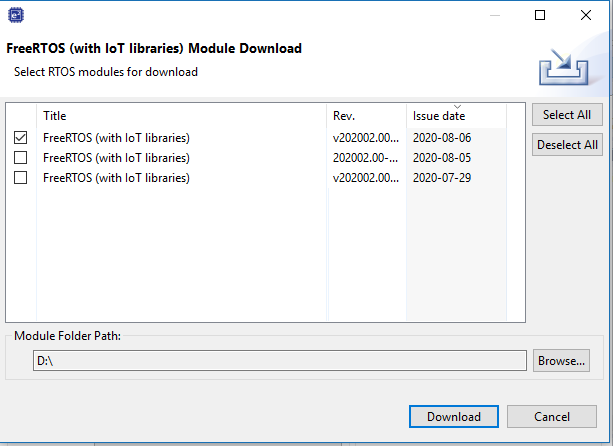

Wählen Sie Nach weiterer Version suchen..., um das Download-Dialogfeld aufzurufen.

-

Wählen Sie das neueste Paket aus.

-

Wählen Sie Zustimmen, um die Endbenutzer-Lizenzvereinbarung zu akzeptieren.

-

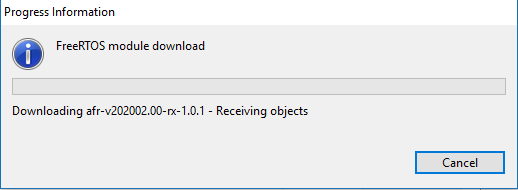

Warten Sie, bis der Download abgeschlossen ist.

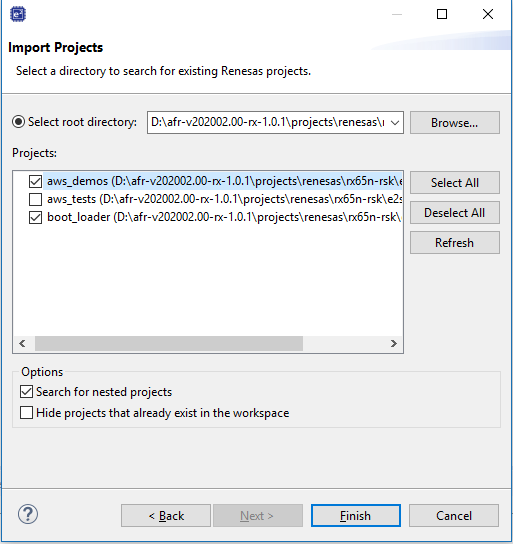

-

Wählen Sie die Projekte aws_demos und boot_loader aus und klicken Sie dann auf Fertig stellen, um sie zu importieren.

-

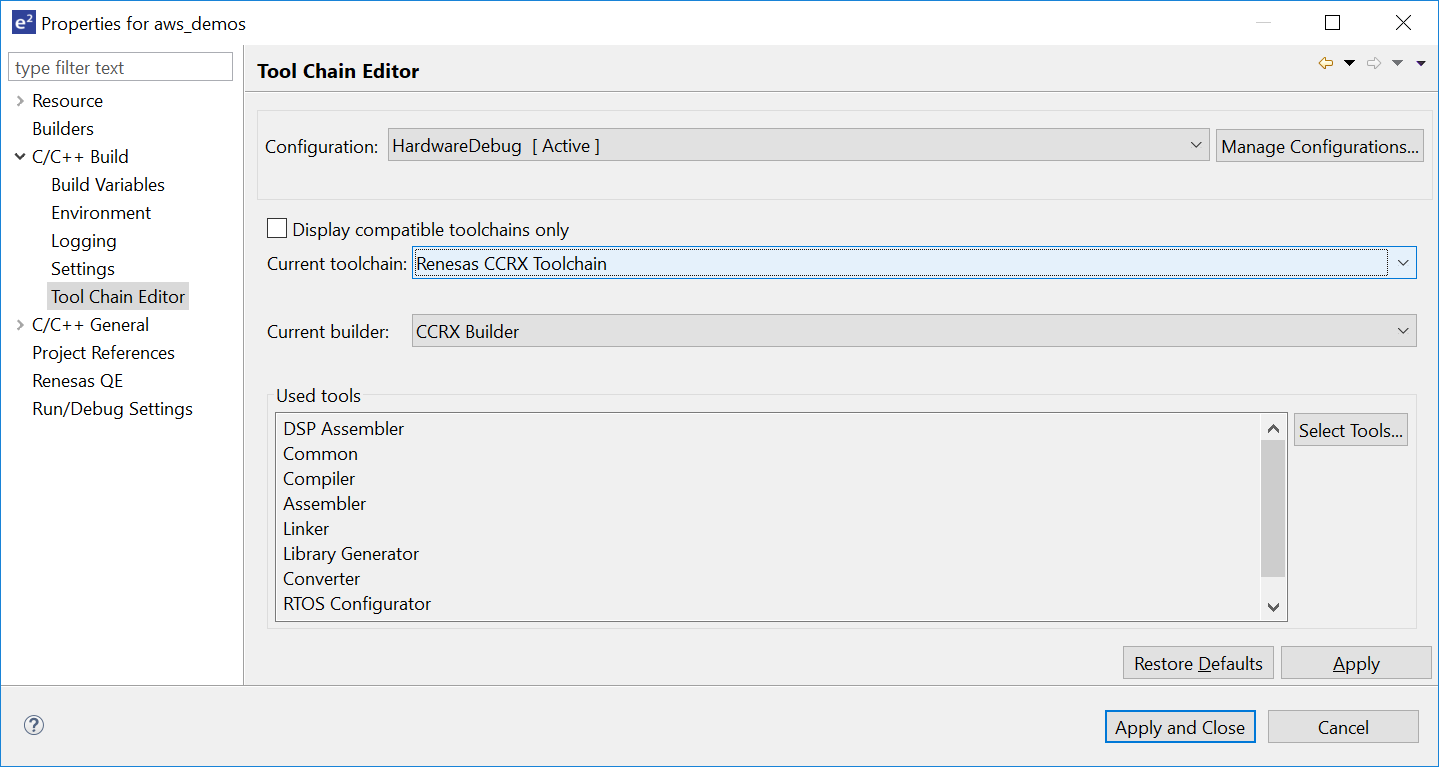

Öffnen Sie für beide Projekte die Projekteigenschaften. Wählen Sie im Navigationsbereich Tool Chain Editor aus.

-

Wählen Sie die Aktuelle Toolchain aus.

-

Wählen Sie den aktuellen Builder.

-

-

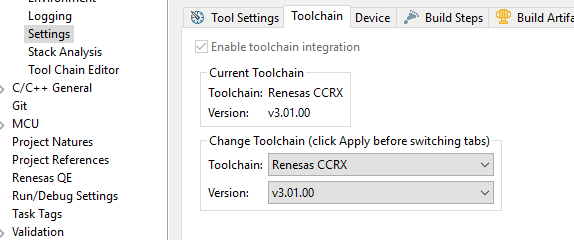

Wählen Sie im Navigationsbereich Settings (Einstellungen). Wählen Sie die Registerkarte Toolchain und dann die Toolketten-Version aus.

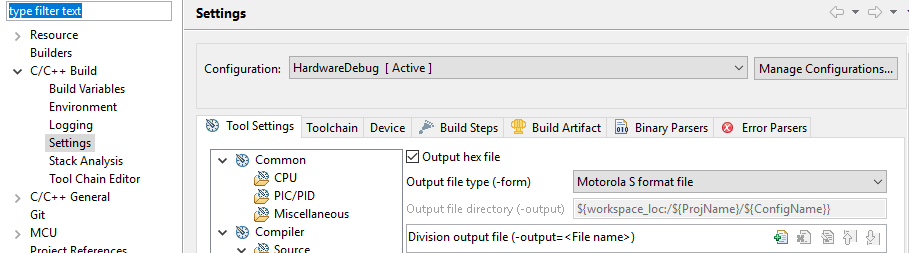

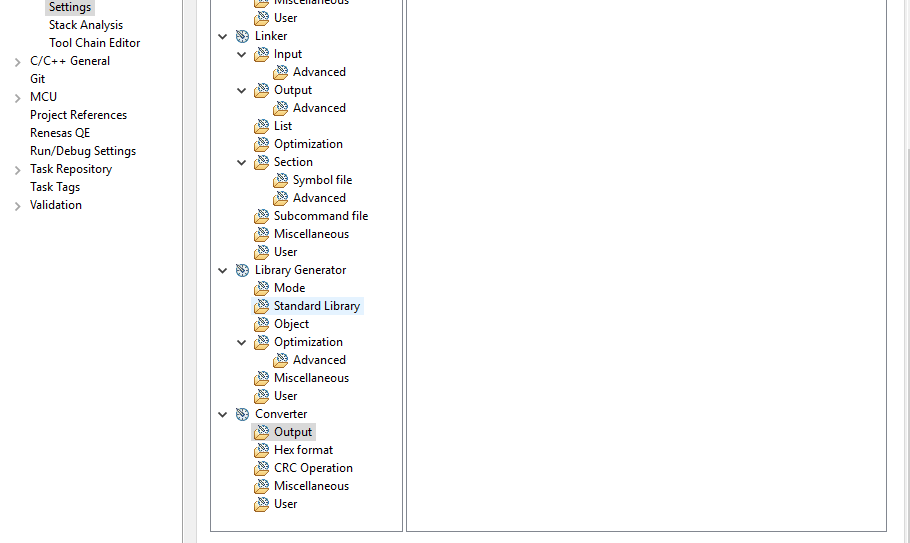

Wählen Sie die Registerkarte Werkzeugeinstellungen, erweitern Sie Konverter und wählen Sie dann Ausgabe. Vergewissern Sie sich, dass im Hauptfenster die Option Hex-Datei ausgeben ausgewählt ist, und wählen Sie dann den Ausgabedateityp.

-

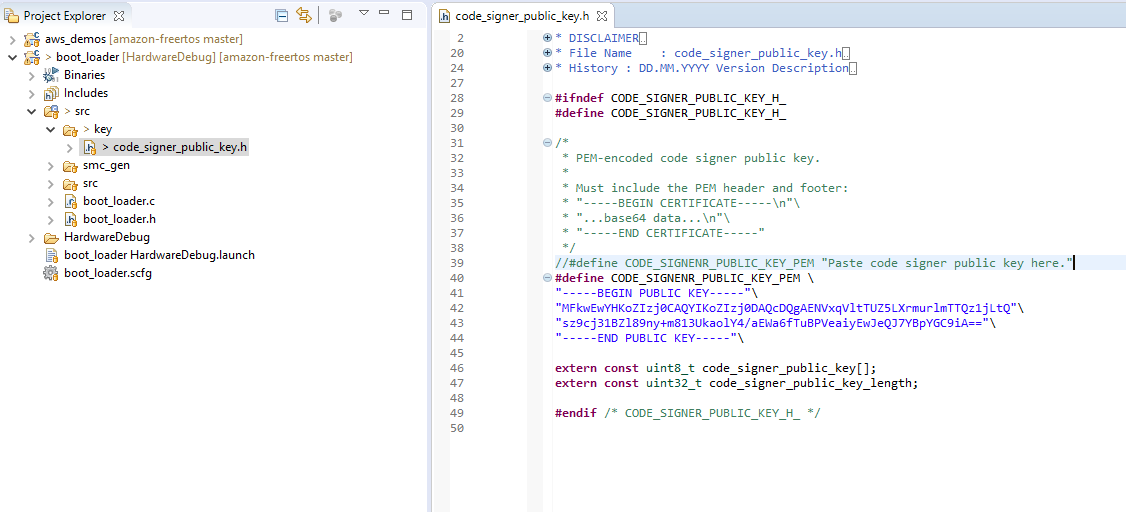

Öffnen Sie im Bootloader-Projekt den öffentlichen Schlüssel

projects\renesas\rx65n-rsk\e2studio\boot_loader\src\key\code_signer_public_key.hund geben Sie ihn ein. Informationen zum Erstellen eines öffentlichen Schlüssels finden Sie unter So implementieren Sie FreeRTOS OTA mithilfe von Amazon Web Services auf RX65 N und inAbschnitt 7.3 „Generieren von SHA256 ECDSA-Schlüsselpaaren mit OpenSSL“ in der Designrichtlinie für MCU Firmware-Updates von Renesas .

Erstellen

boot_loader.motSie dann das zu erstellende Projekt. -

Öffnen Sie das

aws_demosProjekt.-

Öffnen Sie die AWS IoT -Konsole

. -

Wählen Sie im linken Navigationsbereich die Option Einstellungen aus. Notieren Sie sich Ihren benutzerdefinierten Endpunkt im Textfeld Gerätedatenendpunkt.

-

Wählen Sie Verwalten und dann Dinge aus. Notieren Sie sich den Namen AWS IoT des Dings auf Ihrem Board.

-

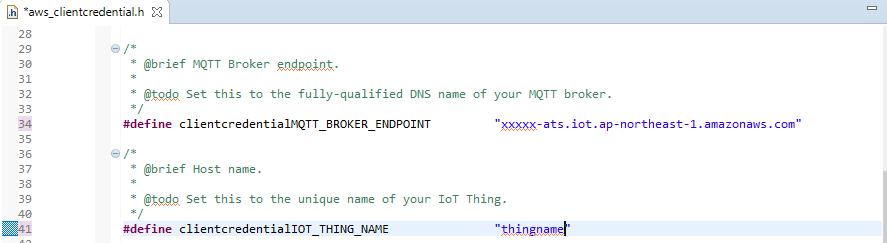

Öffnen Sie das

aws_demosProjektdemos/include/aws_clientcredential.hund geben Sie die folgenden Werte an.#define clientcredentialMQTT_BROKER_ENDPOINT[] = "Your AWS IoT endpoint"; #define clientcredentialIOT_THING_NAME "The AWS IoT thing name of your board"

-

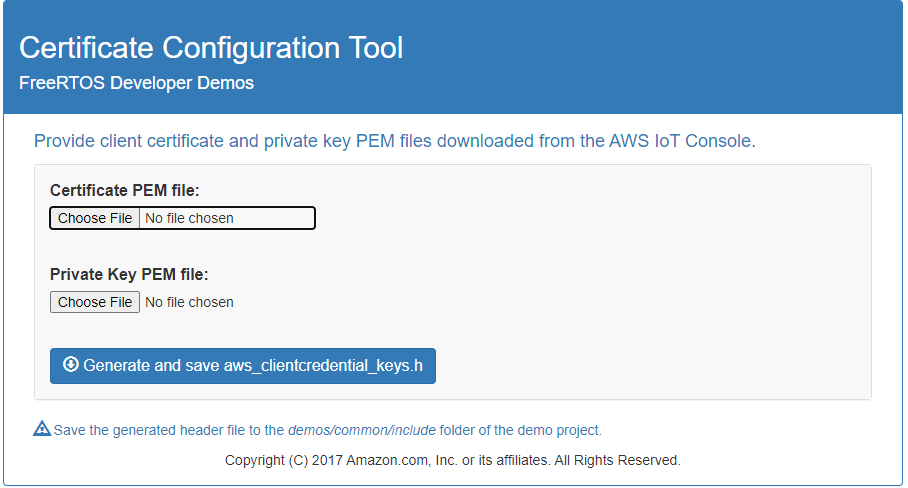

Öffnen Sie die

tools/certificate_configuration/CertificateConfigurator.htmlDatei. -

Importieren Sie die Zertifikats-PEM-Datei und die PEM-Datei mit dem privaten Schlüssel, die Sie zuvor heruntergeladen haben.

-

Wählen Sie Generate and save aws_clientcredentials al_keys.h und ersetzen Sie diese Datei im Verzeichnis.

demos/include/

-

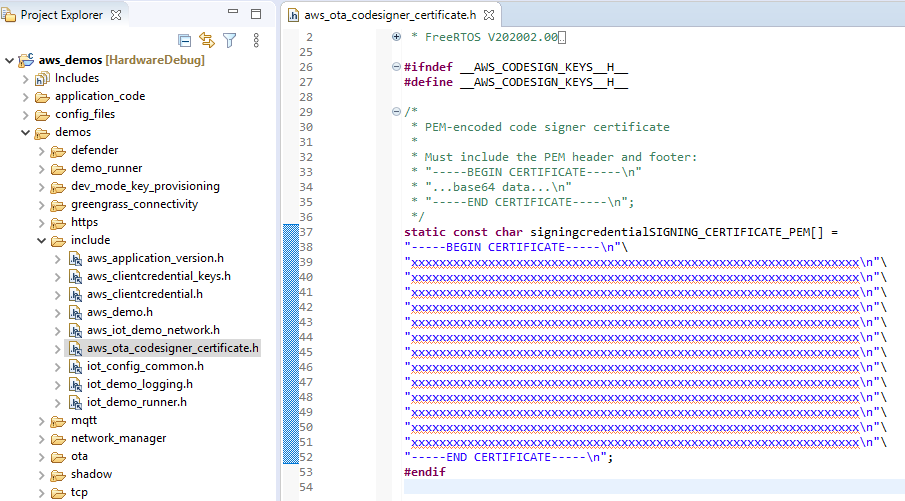

Öffnen Sie die Datei und geben Sie diese Werte an.

vendors/renesas/boards/rx65n-rsk/aws_demos/config_files/ota_demo_config.h#define otapalconfigCODE_SIGNING_CERTIFICATE [] = "your-certificate-key";Wo

your-certificate-keyist der Wert aus der Dateisecp256r1.crt. Denken Sie daran, nach jeder Zeile der Zertifizierung „\“ hinzuzufügen. Weitere Informationen zur Erstellung dersecp256r1.crtDatei finden Sie unter So implementieren Sie FreeRTOS OTA mithilfe von Amazon Web Services auf RX65 N und inAbschnitt 7.3 „Generieren von SHA256 ECDSA-Schlüsselpaaren mit OpenSSL“ in der Designrichtlinie für MCU Firmware-Updates von Renesas .

-

-

Aufgabe A: Installieren Sie die erste Version der Firmware

-

Öffnen Sie die

vendors/renesas/boards/board/aws_demos/config_files/aws_demo_config.hDatei, kommentieren Sie sie#define CONFIG_CORE_MQTT_MUTUAL_AUTH_DEMO_ENABLEDund definieren Sie entwederCONFIG_OTA_MQTT_UPDATE_DEMO_ENABLEDoderCONFIG_OTA_HTTP_UPDATE_DEMO_ENABLED. -

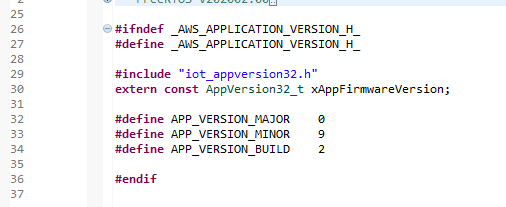

Öffnen Sie die

demos/include/ aws_application_version.hDatei und stellen Sie die ursprüngliche Version der Firmware auf ein0.9.2.

-

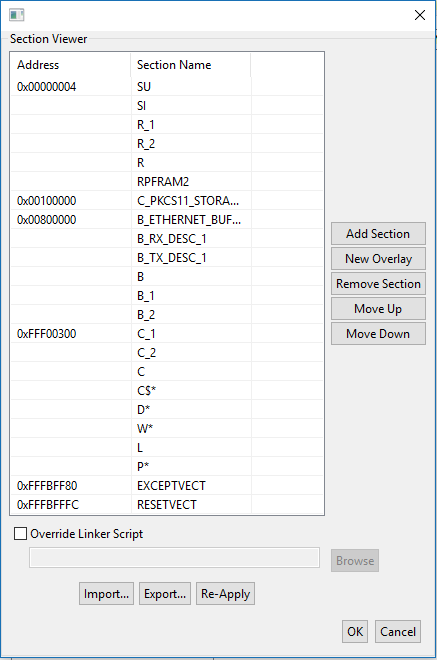

Ändern Sie die folgenden Einstellungen im Section Viewer.

-

Wählen Sie Build, um die

aws_demos.motDatei zu erstellen.

-

-

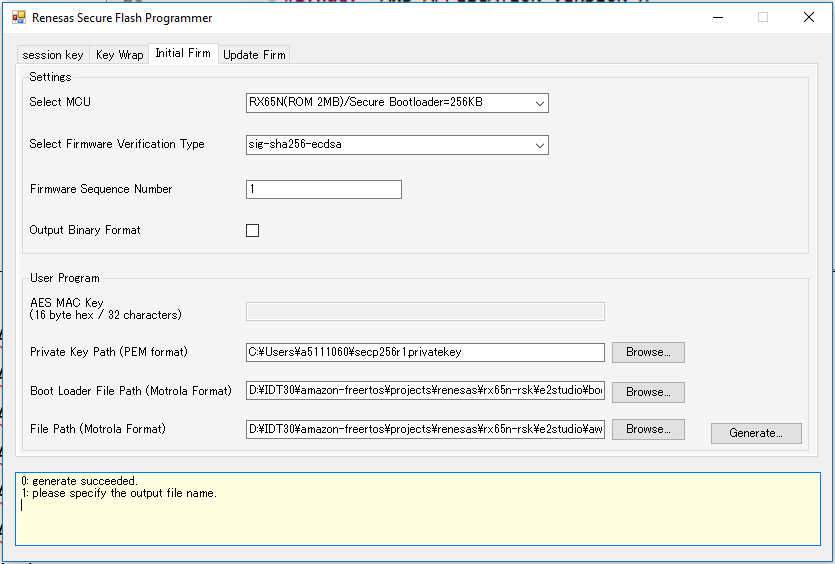

Erstellen Sie die Datei

userprog.motmit dem Renesas Secure Flash Programmer.userprog.motist eine Kombination aus und.aws_demos.motboot_loader.motSie können diese Datei auf den RX65 N-RSK flashen, um die erste Firmware zu installieren.-

Laden Sie https://github.com/renesas/Amazon-FreeRTOS-Tools

herunter und öffnen Sie. Renesas Secure Flash Programmer.exe -

Wählen Sie die Registerkarte Initial Firm und legen Sie dann die folgenden Parameter fest:

-

Pfad des privaten Schlüssels — Der Speicherort von

secp256r1.privatekey. -

Bootloader-Dateipfad — Der Speicherort von

boot_loader.mot(projects\renesas\rx65n-rsk\e2studio\boot_loader\HardwareDebug). -

Dateipfad — Der Speicherort von

aws_demos.mot(projects\renesas\rx65n-rsk\e2studio\aws_demos\HardwareDebug).

-

-

Erstellen Sie ein Verzeichnis mit dem Namen

init_firmwareGenerateuserprog.motund speichern Sie es im Verzeichnis.init_firmwareStellen Sie sicher, dass die Generierung erfolgreich war.

-

-

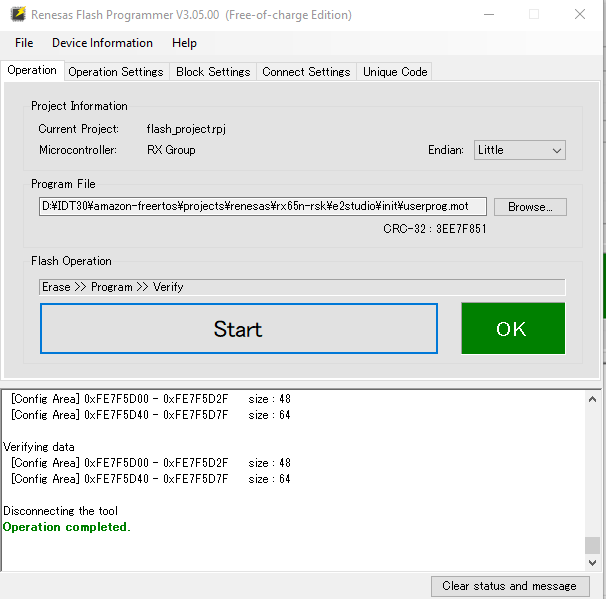

Flashen Sie die erste Firmware auf dem RX65 N-RSK.

-

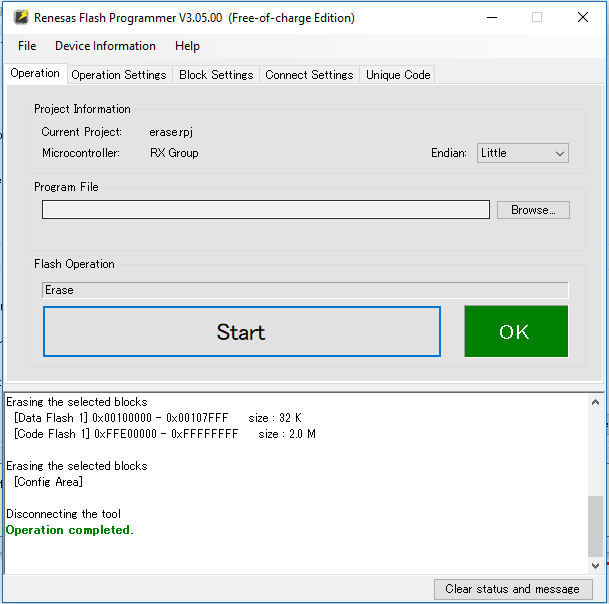

Öffnen Sie die

vendors\renesas\rx_mcu_boards\boards\rx65n-rsk\aws_demos\flash_project\erase_from_bank\ erase.rpjDatei, um Daten auf der Bank zu löschen. -

Wählen Sie Start, um die Bank zu löschen.

-

Um zu flashen, wählen Sie Durchsuchen...

userprog.motund navigieren Sie zuminit_firmwareVerzeichnis, wählen Sie dieuserprog.motDatei aus und wählen Sie Start.

-

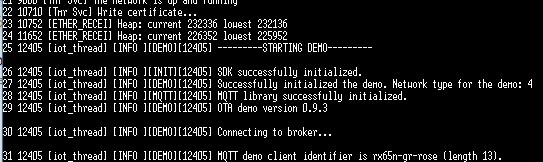

Version 0.9.2 (erste Version) der Firmware wurde auf Ihrem N-RSK installiert. RX65 Das RX65 N-RSK-Board wartet jetzt auf OTA-Updates. Wenn Sie Tera Term auf Ihrem PC geöffnet haben, sehen Sie bei der Ausführung der ersten Firmware etwa Folgendes.

------------------------------------------------- RX65N secure boot program ------------------------------------------------- Checking flash ROM status. bank 0 status = 0xff [LIFECYCLE_STATE_BLANK] bank 1 status = 0xfc [LIFECYCLE_STATE_INSTALLING] bank info = 1. (start bank = 0) start installing user program. copy secure boot (part1) from bank0 to bank1...OK copy secure boot (part2) from bank0 to bank1...OK update LIFECYCLE_STATE from [LIFECYCLE_STATE_INSTALLING] to [LIFECYCLE_STATE_VALID] bank1(temporary area) block0 erase (to update LIFECYCLE_STATE)...OK bank1(temporary area) block0 write (to update LIFECYCLE_STATE)...OK swap bank... ------------------------------------------------- RX65N secure boot program ------------------------------------------------- Checking flash ROM status. bank 0 status = 0xf8 [LIFECYCLE_STATE_VALID] bank 1 status = 0xff [LIFECYCLE_STATE_BLANK] bank info = 0. (start bank = 1) integrity check scheme = sig-sha256-ecdsa bank0(execute area) on code flash integrity check...OK jump to user program 0 1 [ETHER_RECEI] Deferred Interrupt Handler Task started 1 1 [ETHER_RECEI] Network buffers: 3 lowest 3 2 1 [ETHER_RECEI] Heap: current 234192 lowest 234192 3 1 [ETHER_RECEI] Queue space: lowest 8 4 1 [IP-task] InitializeNetwork returns OK 5 1 [IP-task] xNetworkInterfaceInitialise returns 0 6 101 [ETHER_RECEI] Heap: current 234592 lowest 233392 7 2102 [ETHER_RECEI] prvEMACHandlerTask: PHY LS now 1 8 3001 [IP-task] xNetworkInterfaceInitialise returns 1 9 3092 [ETHER_RECEI] Network buffers: 2 lowest 2 10 3092 [ETHER_RECEI] Queue space: lowest 7 11 3092 [ETHER_RECEI] Heap: current 233320 lowest 233320 12 3193 [ETHER_RECEI] Heap: current 233816 lowest 233120 13 3593 [IP-task] vDHCPProcess: offer c0a80a09ip 14 3597 [ETHER_RECEI] Heap: current 233200 lowest 233000 15 3597 [IP-task] vDHCPProcess: offer c0a80a09ip 16 3597 [IP-task] IP Address: 192.168.10.9 17 3597 [IP-task] Subnet Mask: 255.255.255.0 18 3597 [IP-task] Gateway Address: 192.168.10.1 19 3597 [IP-task] DNS Server Address: 192.168.10.1 20 3600 [Tmr Svc] The network is up and running 21 3622 [Tmr Svc] Write certificate... 22 3697 [ETHER_RECEI] Heap: current 232320 lowest 230904 23 4497 [ETHER_RECEI] Heap: current 226344 lowest 225944 24 5317 [iot_thread] [INFO ][DEMO][5317] ---------STARTING DEMO--------- 25 5317 [iot_thread] [INFO ][INIT][5317] SDK successfully initialized. 26 5317 [iot_thread] [INFO ][DEMO][5317] Successfully initialized the demo. Network type for the demo: 4 27 5317 [iot_thread] [INFO ][MQTT][5317] MQTT library successfully initialized. 28 5317 [iot_thread] [INFO ][DEMO][5317] OTA demo version 0.9.2 29 5317 [iot_thread] [INFO ][DEMO][5317] Connecting to broker... 30 5317 [iot_thread] [INFO ][DEMO][5317] MQTT demo client identifier is rx65n-gr-rose (length 13). 31 5325 [ETHER_RECEI] Heap: current 206944 lowest 206504 32 5325 [ETHER_RECEI] Heap: current 206440 lowest 206440 33 5325 [ETHER_RECEI] Heap: current 206240 lowest 206240 38 5334 [ETHER_RECEI] Heap: current 190288 lowest 190288 39 5334 [ETHER_RECEI] Heap: current 190088 lowest 190088 40 5361 [ETHER_RECEI] Heap: current 158512 lowest 158168 41 5363 [ETHER_RECEI] Heap: current 158032 lowest 158032 42 5364 [ETHER_RECEI] Network buffers: 1 lowest 1 43 5364 [ETHER_RECEI] Heap: current 156856 lowest 156856 44 5364 [ETHER_RECEI] Heap: current 156656 lowest 156656 46 5374 [ETHER_RECEI] Heap: current 153016 lowest 152040 47 5492 [ETHER_RECEI] Heap: current 141464 lowest 139016 48 5751 [ETHER_RECEI] Heap: current 140160 lowest 138680 49 5917 [ETHER_RECEI] Heap: current 138280 lowest 138168 59 7361 [iot_thread] [INFO ][MQTT][7361] Establishing new MQTT connection. 62 7428 [iot_thread] [INFO ][MQTT][7428] (MQTT connection 81cfc8, CONNECT operation 81d0e8) Wait complete with result SUCCESS. 63 7428 [iot_thread] [INFO ][MQTT][7428] New MQTT connection 4e8c established. 64 7430 [iot_thread] [OTA_AgentInit_internal] OTA Task is Ready. 65 7430 [OTA Agent T] [prvOTAAgentTask] Called handler. Current State [Ready] Event [Start] New state [RequestingJob] 66 7431 [OTA Agent T] [INFO ][MQTT][7431] (MQTT connection 81cfc8) SUBSCRIBE operation scheduled. 67 7431 [OTA Agent T] [INFO ][MQTT][7431] (MQTT connection 81cfc8, SUBSCRIBE operation 818c48) Waiting for operation completion. 68 7436 [ETHER_RECEI] Heap: current 128248 lowest 127992 69 7480 [OTA Agent T] [INFO ][MQTT][7480] (MQTT connection 81cfc8, SUBSCRIBE operation 818c48) Wait complete with result SUCCESS. 70 7480 [OTA Agent T] [prvSubscribeToJobNotificationTopics] OK: $aws/things/rx65n-gr-rose/jobs/$next/get/accepted 71 7481 [OTA Agent T] [INFO ][MQTT][7481] (MQTT connection 81cfc8) SUBSCRIBE operation scheduled. 72 7481 [OTA Agent T] [INFO ][MQTT][7481] (MQTT connection 81cfc8, SUBSCRIBE operation 818c48) Waiting for operation completion. 73 7530 [OTA Agent T] [INFO ][MQTT][7530] (MQTT connection 81cfc8, SUBSCRIBE operation 818c48) Wait complete with result SUCCESS. 74 7530 [OTA Agent T] [prvSubscribeToJobNotificationTopics] OK: $aws/things/rx65n-gr-rose/jobs/notify-next 75 7530 [OTA Agent T] [prvRequestJob_Mqtt] Request #0 76 7532 [OTA Agent T] [INFO ][MQTT][7532] (MQTT connection 81cfc8) MQTT PUBLISH operation queued. 77 7532 [OTA Agent T] [INFO ][MQTT][7532] (MQTT connection 81cfc8, PUBLISH operation 818b80) Waiting for operation completion. 78 7552 [OTA Agent T] [INFO ][MQTT][7552] (MQTT connection 81cfc8, PUBLISH operation 818b80) Wait complete with result SUCCESS. 79 7552 [OTA Agent T] [prvOTAAgentTask] Called handler. Current State [RequestingJob] Event [RequestJobDocument] New state [WaitingForJob] 80 7552 [OTA Agent T] [prvParseJSONbyModel] Extracted parameter [ clientToken: 0:rx65n-gr-rose ] 81 7552 [OTA Agent T] [prvParseJSONbyModel] parameter not present: execution 82 7552 [OTA Agent T] [prvParseJSONbyModel] parameter not present: jobId 83 7552 [OTA Agent T] [prvParseJSONbyModel] parameter not present: jobDocument 84 7552 [OTA Agent T] [prvParseJSONbyModel] parameter not present: afr_ota 85 7552 [OTA Agent T] [prvParseJSONbyModel] parameter not present: protocols 86 7552 [OTA Agent T] [prvParseJSONbyModel] parameter not present: files 87 7552 [OTA Agent T] [prvParseJSONbyModel] parameter not present: filepath 99 7651 [ETHER_RECEI] Heap: current 129720 lowest 127304 100 8430 [iot_thread] [INFO ][DEMO][8430] State: Ready Received: 1 Queued: 0 Processed: 0 Dropped: 0 101 9430 [iot_thread] [INFO ][DEMO][9430] State: WaitingForJob Received: 1 Queued: 0 Processed: 0 Dropped: 0 102 10430 [iot_thread] [INFO ][DEMO][10430] State: WaitingForJob Received: 1 Queued: 0 Processed: 0 Dropped: 0 103 11430 [iot_thread] [INFO ][DEMO][11430] State: WaitingForJob Received: 1 Queued: 0 Processed: 0 Dropped: 0 104 12430 [iot_thread] [INFO ][DEMO][12430] State: WaitingForJob Received: 1 Queued: 0 Processed: 0 Dropped: 0 105 13430 [iot_thread] [INFO ][DEMO][13430] State: WaitingForJob Received: 1 Queued: 0 Processed: 0 Dropped: 0 106 14430 [iot_thread] [INFO ][DEMO][14430] State: WaitingForJob Received: 1 Queued: 0 Processed: 0 Dropped: 0 107 15430 [iot_thread] [INFO ][DEMO][15430] State: WaitingForJob Received: 1 Queued: 0 Processed: 0 Dropped: 0 -

Aufgabe B: Aktualisieren Sie die Version Ihrer Firmware

-

Öffnen Sie die

demos/include/aws_application_version.hDatei und erhöhen Sie denAPP_VERSION_BUILDToken-Wert auf0.9.3. -

Erstellen Sie das Projekt neu.

-

-

Erstellen Sie die

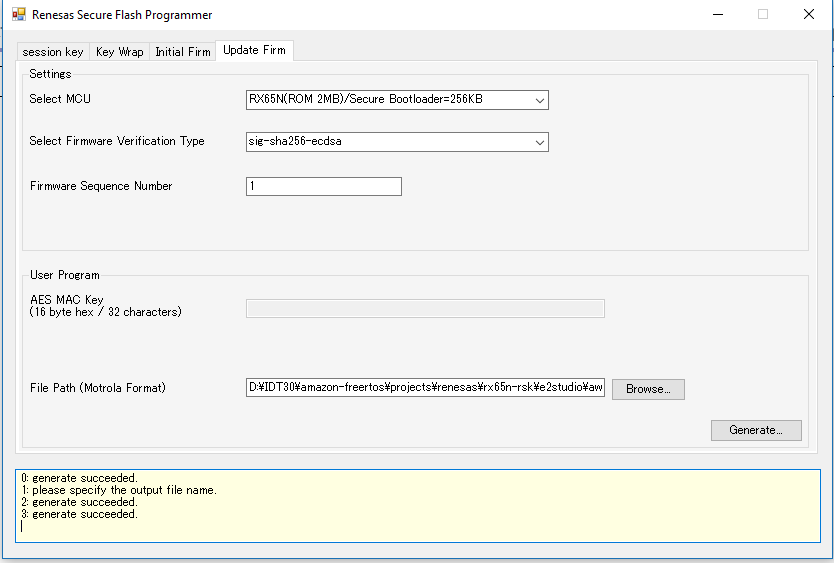

userprog.rsuDatei mit dem Renesas Secure Flash Programmer, um die Version Ihrer Firmware zu aktualisieren.-

Öffnen Sie die

Amazon-FreeRTOS-Tools\Renesas Secure Flash Programmer.exeDatei. -

Wählen Sie die Registerkarte Update Firm und legen Sie die folgenden Parameter fest:

-

Dateipfad — Der Speicherort der

aws_demos.motDatei (projects\renesas\rx65n-rsk\e2studio\aws_demos\HardwareDebug).

-

-

Erstellen Sie ein Verzeichnis mit dem Namen

update _firmware. Generierenuserprog.rsuund speichern Sie sie imupdate_firmwareVerzeichnis. Stellen Sie sicher, dass die Generierung erfolgreich war.

-

-

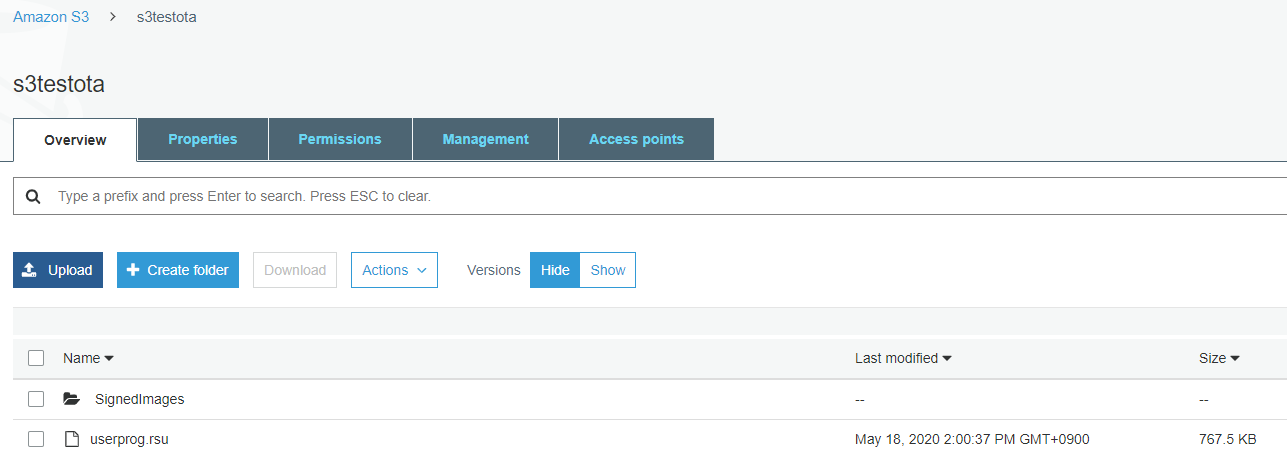

Laden Sie das Firmware-Update,

userproj.rsu, in einen Amazon S3 S3-Bucket hoch, wie unter beschriebenErstellen Sie einen Amazon S3 S3-Bucket, um Ihr Update zu speichern.

-

Erstellen Sie einen Job zur Aktualisierung der Firmware auf dem RX65 N-RSK.

AWS IoT Jobs ist ein Dienst, der ein oder mehrere verbundene Geräte über einen ausstehenden Job informiert. Ein Job kann verwendet werden, um eine Flotte von Geräten zu verwalten, Firmware und Sicherheitszertifikate auf Geräten zu aktualisieren oder administrative Aufgaben wie das Neustarten von Geräten und das Durchführen von Diagnosen durchzuführen.

-

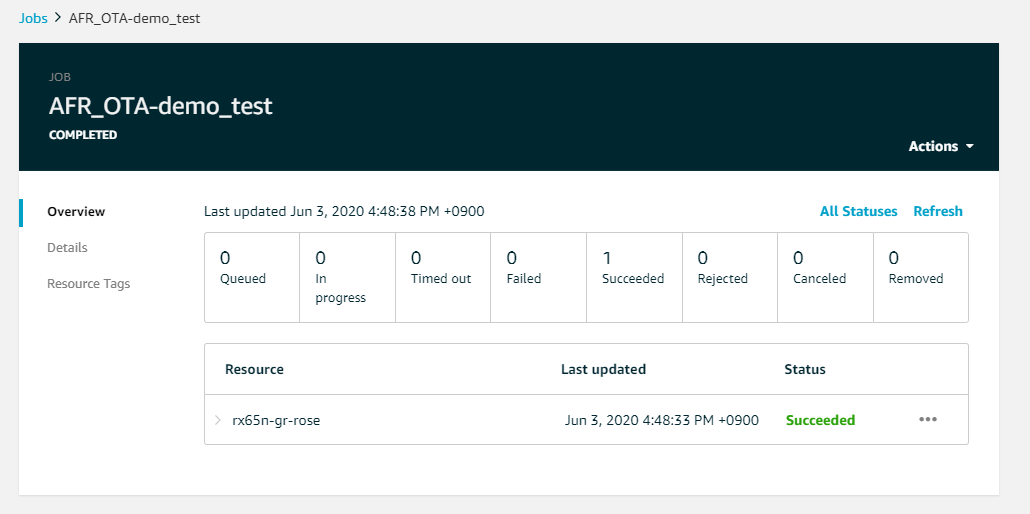

Melden Sie sich an der AWS IoT -Konsole

an. Wählen Sie im Navigationsbereich „Verwalten“ und anschließend „Jobs“ aus. -

Wählen Sie Job erstellen und dann OTA-Aktualisierungsjob erstellen aus. Wählen Sie eine Sache aus und wählen Sie dann Weiter.

-

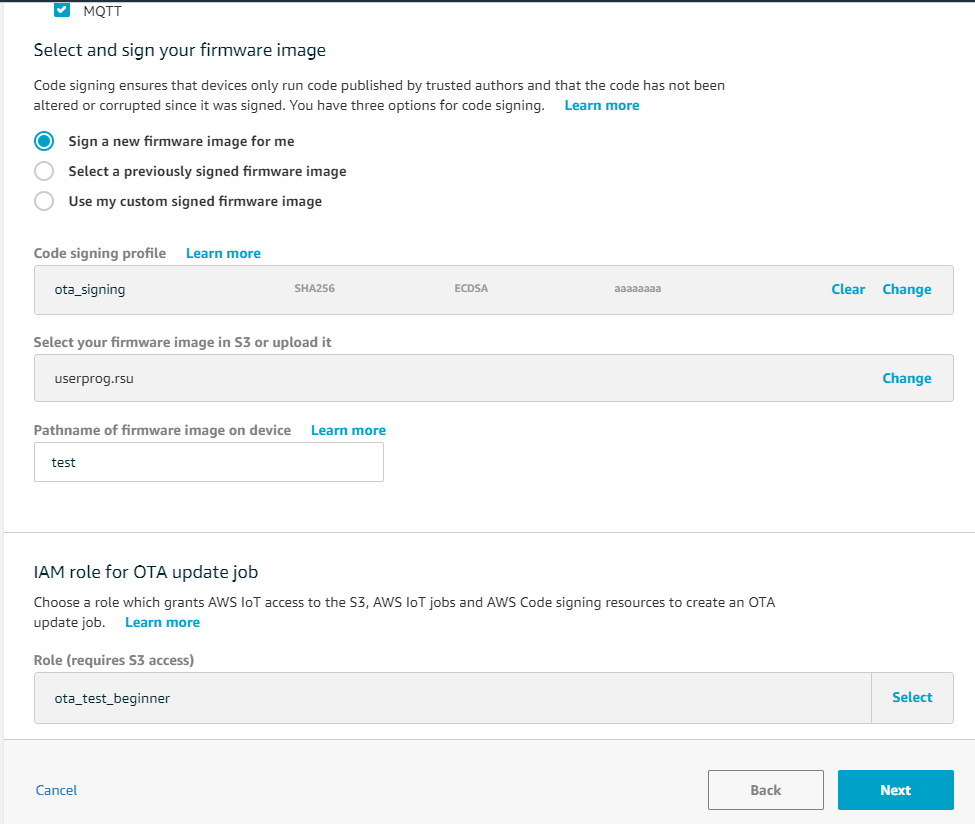

Erstellen Sie einen FreeRTOS OTA-Aktualisierungsjob wie folgt:

-

Wählen Sie MQTT.

-

Wählen Sie das Codesignaturprofil aus, das Sie im vorherigen Abschnitt erstellt haben.

-

Wählen Sie das Firmware-Image aus, das Sie in einen Amazon S3 S3-Bucket hochgeladen haben.

-

Geben Sie als Pfadname des Firmware-Images auf dem Gerät ein

test. -

Wählen Sie die IAM-Rolle aus, die Sie im vorherigen Abschnitt erstellt haben.

-

-

Wählen Sie Weiter.

-

Geben Sie eine ID ein und wählen Sie dann Create.

-

-

Öffnen Sie Tera Term erneut, um zu überprüfen, ob die Firmware erfolgreich auf die OTA-Demoversion 0.9.3 aktualisiert wurde.

-

Stellen Sie auf der AWS IoT Konsole sicher, dass der Auftragsstatus Erfolgreich lautet.