Die vorliegende Übersetzung wurde maschinell erstellt. Im Falle eines Konflikts oder eines Widerspruchs zwischen dieser übersetzten Fassung und der englischen Fassung (einschließlich infolge von Verzögerungen bei der Übersetzung) ist die englische Fassung maßgeblich.

Machen Sie sich mit den Anwendungseigenschaften in der IAM Identity Center-Konsole vertraut

In IAM Identity Center können Sie die Benutzererfahrung anpassen, indem Sie die Start-URL der Anwendung, den Relay-Status und die Sitzungsdauer konfigurieren.

Start-URL der Anwendung

Sie verwenden eine Anwendungs-Start-URL, um den Verbundprozess mit Ihrer Anwendung zu starten. In der Regel wird sie für Anwendungen verwendet, die nur vom Service Provider (SP) initiierte Bindungen unterstützen.

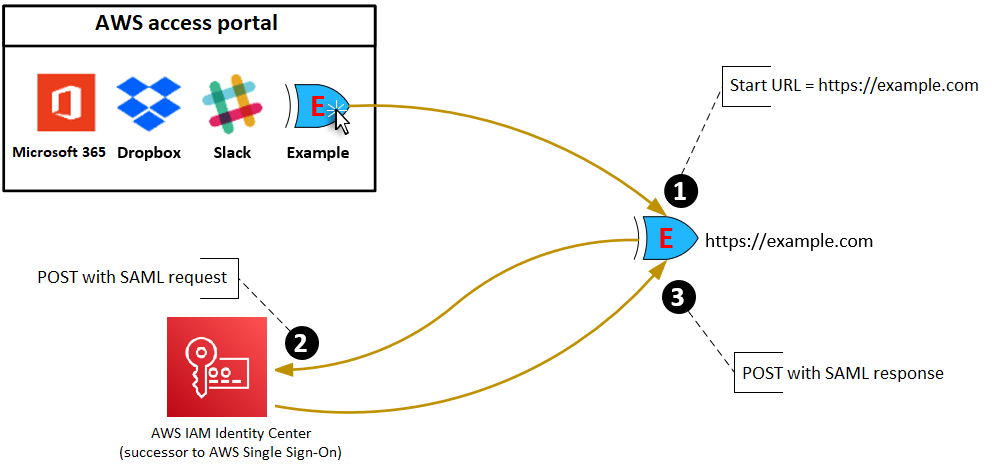

Die folgenden Schritte und das Diagramm veranschaulichen den Ablauf der URL-Authentifizierung beim Starten einer Anwendung, wenn ein Benutzer im AWS Access Portal eine Anwendung auswählt:

-

Der Browser des Benutzers leitet die Authentifizierungsanfrage mithilfe des Werts für die Start-URL der Anwendung weiter (in diesem Fall https://example.com).

-

Die Anwendung sendet eine

HTMLPOSTmit aSAMLRequestan das IAM Identity Center. -

IAM Identity Center sendet dann eine

HTMLPOSTmit einerSAMLResponseRückseite an die Anwendung.

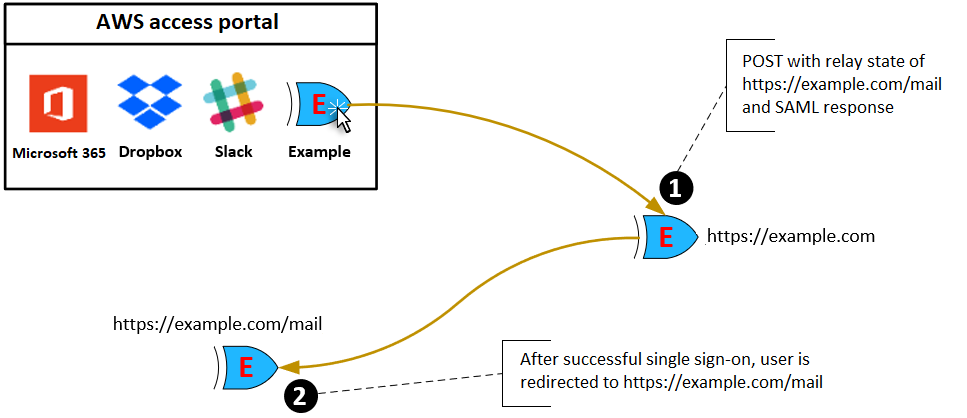

Relay-Status

Während des Verbund-Authentifizierungsprozesses leitet der Relais-Status Benutzer innerhalb der Anwendung um. Für SAML 2.0 wird dieser Wert unverändert an die Anwendung übergeben. Nachdem die Anwendungseigenschaften konfiguriert wurden, sendet IAM Identity Center den Relay-Status-Wert zusammen mit einer SAML-Antwort an die Anwendung.

Sitzungsdauer

Die Sitzungsdauer ist der Zeitraum, für den eine Anwendungsbenutzersitzung gültig ist. Für SAML 2.0 wird dies verwendet, um das SessionNotOnOrAfter Datum des Elements der SAML-Assertion festzulegen. saml2:AuthNStatement

Die Sitzungsdauer kann von Anwendungen auf eine der folgenden Arten interpretiert werden:

-

Anwendungen können damit die maximale Zeit bestimmen, die für die Sitzung des Benutzers zulässig ist. Anwendungen können eine Benutzersitzung mit einer kürzeren Dauer generieren. Dies kann der Fall sein, wenn die Anwendung nur Benutzersitzungen mit einer Dauer unterstützt, die kürzer ist als die konfigurierte Länge der Sitzung ist.

-

Anwendungen können sie als exakte Dauer ansehen und Administratoren möglicherweise nicht erlauben, den Wert zu konfigurieren. Dies kann der Fall sein, wenn die Anwendung nur eine bestimmte Sitzungsdauer unterstützt.

Weitere Informationen darüber, wie die Sitzungsdauer verwendet wird, finden Sie in der Dokumentation der betreffenden Anwendung.