Tutorial: Creación de una VPC para utilizarla con una instancia de base de datos (modo de pila doble)

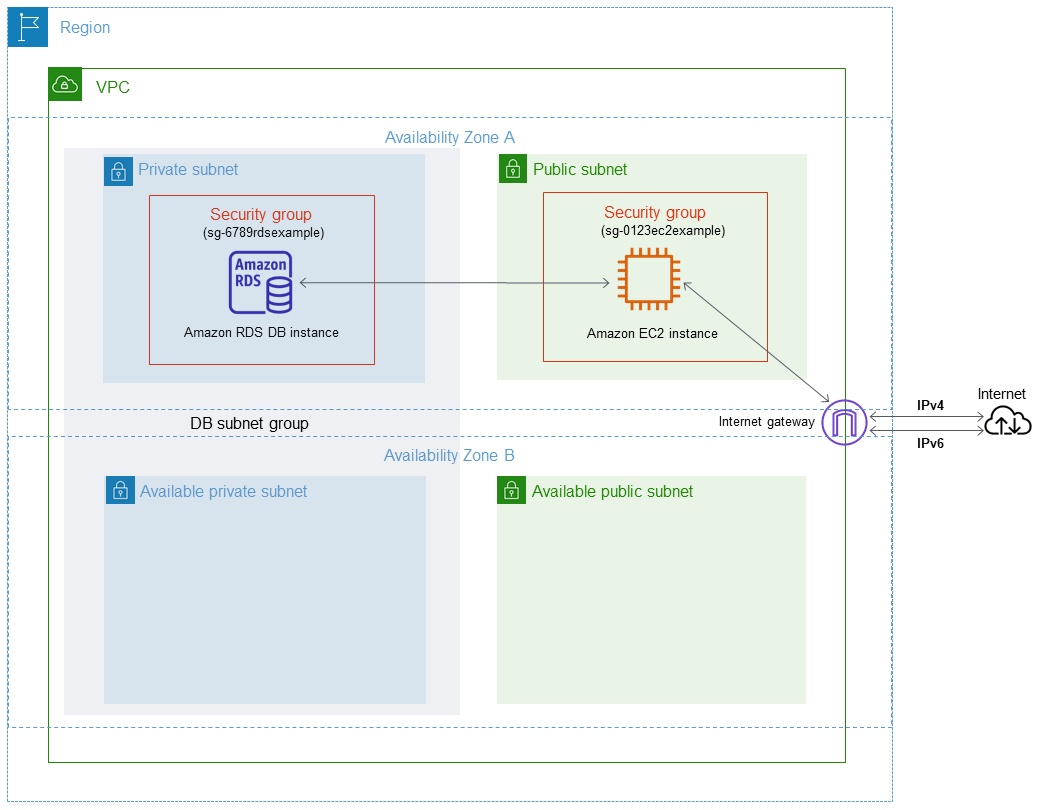

Un escenario común incluye una instancia de base de datos en una nube privada virtual (VPC) basada en el servicio Amazon VPC. Esta VPC comparte datos con una instancia de Amazon EC2 pública que se ejecuta en la misma VPC.

En este tutorial, creará la VPC para este escenario que funciona con una base de datos que se ejecuta en modo de pila doble. Modo de doble pila para permitir la conexión a través del protocolo de direccionamiento IPv6. Para obtener más información sobre el direccionamiento de IP, consulte Direccionamiento IP de Amazon RDS.

Las instancias de red de doble pila se admiten en la mayoría de las regiones. Para obtener más información consulte () Disponibilidad en regiones y versiones. Para ver las limitaciones del modo de doble pila, consulte Limitaciones de instancias de base de datos de red de pila doble.

En el siguiente diagrama se muestra este escenario.

Para obtener información acerca de otros escenarios, consulte Escenarios de acceso a una instancia de base de datos en una VPC.

Su instancia de base de datos debe estar disponible únicamente para su instancia de Amazon EC2, y no para la Internet pública. Además, cree de una VPC con subredes públicas y privadas. La instancia de Amazon EC2 está alojada en la subred pública, para que pueda acceder a la red pública de internet. La instancia de base de datos se aloja en una subred privada. La instancia de Amazon EC2 se puede conectar a la instancia de base de datos porque se aloja en la misma VPC. Sin embargo, la instancia de base de datos no está disponible en la red pública de internet, lo que proporciona mayor seguridad.

Este tutorial configura una subred pública y privada adicional en una zona de disponibilidad independiente. En el tutorial no se utilizan estas subredes. Un grupo de subredes de base de datos de RDS requiere una subred en al menos dos zonas de disponibilidad. La subred adicional facilita el cambio a una implementación de instancia de base de datos multi-AZ en el futuro.

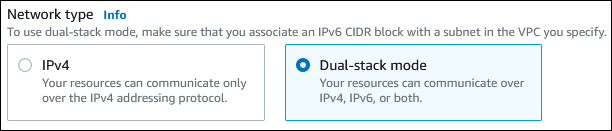

Para crear una instancia de base de datos que utilice el modo de pila doble, especifique Dual-stack mode (Modo pila doble) en el ajuste Network type (Tipo de red). También puede modificar una instancia de base de datos con el mismo ajuste. Para obtener más información, consulte Creación de una instancia de base de datos de Amazon RDS y Modificación de una instancia de base de datos de Amazon RDS.

En este tutorial se describe la configuración de una VPC para de instancias de bases de datos de Amazon RDS. Para obtener más información acerca de Amazon VPC, consulte la Guía del usuario de Amazon VPC.

Creación de una VPC con subredes públicas y privadas

Utilice el siguiente procedimiento para crear una VPC con subredes públicas y privadas.

Para crear una VPC y las subredes

Abra la consola de Amazon VPC en https://console.aws.amazon.com/vpc/

. -

En la esquina superior derecha de la Consola de administración de AWS, elija la región en la que desea crear la VPC. En este ejemplo se utiliza la región Este de EE. UU. (Ohio).

-

En la esquina superior izquierda, elija VPC Dashboard (Panel de control VPC). Para comenzar a crear una VPC, elija Create VPC (Crear una VPC).

-

En Resources to create (Recursos para crear), en VPC settings (Configuración VPC), elija VPC and more (VPC y más).

-

Para el resto de opciones de VPC settings (Configuración de la VPC), defina estos valores:

-

Name tag auto-generation (Generación automática de etiquetas de nombre –

tutorial-dual-stack -

IPv4 CIDR block (Bloque de CIDR IPv –

10.0.0.0/16 -

IPv6 CIDR block (Bloque de CIDR IPv6): bloque de CIDR IPv6 proporcionado por Amazon

-

Tenancy (Tenencia): predeterminada

-

Number of Availability Zones (AZs) (Número de zonas de disponibilidad) – 2

-

Customize AZs (Personalizar AZ): conserve los valores predeterminados.

-

Number of public subnet (Número de subredes públicas – 2

-

Number of private subnets (Número de subredes privadas – 2

-

Customize subnets CIDR blocks (Personalizar bloques CIDR de subredes): conserve los valores predeterminados.

-

NAT gateways ($) (Puertas de enlace NAT): ninguna

-

Egress only internet gateway (Puerta de enlace de internet solo de salida): no

-

VPC endpoints (Puntos de conexión de VPC): ninguna

-

DNS options (Opciones de DNS): conserve los valores predeterminados.

nota

Amazon RDS requiere al menos dos subredes en dos zonas de disponibilidad diferentes para admitir implementaciones de instancias de base de datos multi-AZ. En este tutorial se crea una implementación Single-AZ, pero el requisito facilita la conversión a una implementación de instancia de base de datos Multi-AZ en el futuro.

-

-

Seleccione Creación de VPC.

Para crear un grupo de seguridad de la VPC para una instancia de Amazon EC2 pública

Primero debe crear un grupo de seguridad para el acceso público. Para conectarse a instancias EC2 públicas, añada reglas de entrada al grupo de seguridad de la VPC que permitan el tráfico para las conexiones desde internet.

Para crear un grupo de seguridad de VPC

Abra la consola de Amazon VPC en https://console.aws.amazon.com/vpc/

. -

Elija VPC Dashboard (Panel VPC), seguido de Security Groups (Grupos de seguridad) y, por último, Create Security Group (Crear grupo de seguridad).

-

En la página Create Security Group (Crear grupo de seguridad), establezca estos valores:

-

Security group name (Nombre de grupo de seguridad:

tutorial-dual-stack-securitygroup -

Description:

Tutorial Dual-Stack Security Group -

VPC: elija la VPC que creó en el paso anterior, por ejemplo, vpc-

identificador(tutorial-dual-stack-vpc)

-

-

Agregar reglas de entrada al grupo de seguridad

-

Determine la dirección IP que usará para conectarse a las instancias de EC2 mediante Secure Shell (SSH).

Un ejemplo de dirección del protocolo de internet versión 4 (IPv4) es

203.0.113.25/32. Un ejemplo de rango de direcciones del protocolo de internet versión 6 (IPv6) es2001:db8:1234:1a00::/64.En muchos casos, puede conectarse a través de un proveedor de servicios de internet (ISP) o protegido por un firewall sin una dirección IP estática. Si es así, busque el rango de direcciones IP utilizadas por los ordenadores cliente.

aviso

Si utiliza

0.0.0.0/0para IPv4 o::0para IPv6, permitirá que todas las direcciones IP tengan acceso a las instancias públicas mediante SSH. Este método es aceptable para un periodo de tiempo corto en un entorno de prueba, pero no es seguro en entornos de producción. En los entornos de producción, debe autorizar el acceso a sus instancias únicamente a una dirección IP o a un rango de direcciones IP específicos. -

En la sección Inbound rules (Reglas de entrada), elija Add rule (agregar regla).

-

Establezca los siguientes valores para la regla de entrada nueva con objeto de permitir el acceso Secure Shell (SSH) a la instancia de Amazon EC2. Si lo hace, podrá conectarse a la instancia de EC2 para instalar clientes SQL y otras aplicaciones. Especifique una dirección IP para permitir poder acceder a su instancia de EC2:

-

Tipo:

SSH -

Origen: la dirección IP o el rango del paso a. Un ejemplo de dirección IP IPv4 es

203.0.113.25/32. Un ejemplo de dirección IP IPv6 es2001:DB8::/32.

-

-

-

Para crear el grupo de seguridad, elija Create security group (Crear grupo de seguridad).

Anote el ID del grupo de seguridad, ya que lo necesitará más tarde en este tutorial.

Creación de un grupo de seguridad de VPC para una instancia de base de datos privada

Para que una instancia de base de datos sea privada, debe crear un segundo grupo de seguridad para el acceso privado. Para conectarse a instancias de base de datos privadas en su VPC, añada reglas de entrada a su grupo de seguridad de VPC. Estos permiten el tráfico de su instancia de Amazon EC2 solamente.

Para crear un grupo de seguridad de VPC

Abra la consola de Amazon VPC en https://console.aws.amazon.com/vpc/

. -

Elija VPC Dashboard (Panel VPC), seguido de Security Groups (Grupos de seguridad) y, por último, Create Security Group (Crear grupo de seguridad).

-

En la página Create Security Group (Crear grupo de seguridad), establezca estos valores:

-

Security group name (Nombre de grupo de seguridad:

tutorial-dual-stack-db-securitygroup -

Description:

Tutorial Dual-Stack DB Instance Security Group -

VPC: elija la VPC que creó en el paso anterior, por ejemplo, vpc-

identificador(tutorial-dual-stack-vpc)

-

-

Agregar reglas de entrada al grupo de seguridad:

-

En la sección Inbound rules (Reglas de entrada), elija Add rule (gregar regla).

-

Establezca los siguientes valores para la regla de entrada nueva con objeto de permitir el tráfico de MySQL en el puerto 3306 desde la instancia de Amazon EC2. Si lo hace, podrá conectarse desde su instancia de EC2 a su instancia de base de datos. Esto significa que puede enviar datos desde la instancia de EC2 a la base de datos.

-

Type (Tipo): MySQL/Aurora

-

Source (Origen): identificador del grupo de seguridad tutorial-dual-stack-securitygroup que creó anteriormente en este tutorial, por ejemplo, sg-9edd5cfb.

-

-

-

Para crear el grupo de seguridad, elija Crear grupo de seguridad.

Creación de un grupo de subredes de base de datos

Un grupo de subredes de base de datos es una colección de subredes que se crea en una VPC y que después se asigna a las instancias de bases de datos. Un grupo de subredes de base de datos le permite especificar una VPC específica al crear instancias de bases de datos. Para crear un grupo de subredes de base de datos que sea compatible con DUAL, todas las subredes deben ser compatibles con DUAL. Para que sea compatible con DUAL, una subred debe tener asociado un CIDR IPv6.

Para crear un grupo de subredes de base de datos

-

Identifique las subredes privadas de la base de datos en la VPC.

Abra la consola de Amazon VPC en https://console.aws.amazon.com/vpc/

. -

Seleccione VPC Dashboard (Panel de control de VPC) y, a continuación, seleccione Subnets (Subredes).

-

Anote los ID de subred de las subredes denominadas tutorial-subred-dual-stack-private1-us-west-2a y tutorial-subred-dual-stack-private2-us-west-2b.

Necesitará los ID de subred cuando cree el grupo de subredes de base de datos.

-

Abra la consola de Amazon RDS en https://console.aws.amazon.com/rds/

. Asegúrese de conectarse a la consola de Amazon RDS, no a la consola de Amazon VPC.

-

En el panel de navegación, elija Subnet groups.

-

Elija Create DB Subnet Group (Crear grupo de subredes de base de datos).

-

En la página Create DB subnet group (Crear grupo de subredes de base de datos), establezca estos valores en Subnet group details (Detalles del grupo de subredes):

-

Name:

tutorial-dual-stack-db-subnet-group -

Description:

Tutorial Dual-Stack DB Subnet Group -

VPC: tutorial-dual-stack-vpc (vpc-

identificador)

-

-

En la sección Add subnets (Agregar subredes) elija las Availability Zones (Zonas de disponibilidad) y las Subnets (Subredes).

Para este tutorial, elija us-east-2a y us-east-2b en Availability Zones (Zonas de disponibilidad). En Subnets (Subredes), elija las subredes privadas que identificó en el paso anterior.

-

Seleccione Crear.

El nuevo grupo de subredes de base de datos aparece en la lista de grupos de subredes de base de datos de la consola de RDS. Puede elegir el grupo de subredes de base de datos para ver la información detallada, que incluye los protocolos de direcciones compatibles y todas las subredes asociadas al grupo y al tipo de red admitidos por el grupo de subredes de base de datos.

Crear una instancia de Amazon EC2 en el modo de pila doble

Para crear una instancia de Amazon EC2, siga las instrucciones indicadas en Lanzar una instancia con el nuevo asistente de inicialización de instancias en la Guía del usuario de Amazon EC2.

En la página Configure Instance Details (Configurar detalles de instancia), defina estos valores y mantenga los demás con sus valores predeterminados:

-

Red: elija una VPC existente con las subredes pública y privada, como tutorial-dual-stack-vpc (vpc-

identificador) creada en Creación de una VPC con subredes públicas y privadas -

Subnet (Subred): elija una subred pública existente, como subnet-

identificador| tutorial-dual-stack-subnet-public1-us-east-2a | us-east-2a, creada en Para crear un grupo de seguridad de la VPC para una instancia de Amazon EC2 pública. -

Auto-assign Public IP (Asignar automáticamente IP pública): elija Enable (Habilitar).

-

Auto-assign IPv6 IP (Asignar automáticamente IP IPv6): elija Enable (Habilitar).

-

Firewall (security groups) (Firewall [grupos de seguridad]): elija Select an existing security group (Seleccionar un grupo de seguridad existente).

-

Common security groups (Grupos de seguridad comunes): elija un grupo de seguridad existente, como el

tutorial-securitygroupcreado en Para crear un grupo de seguridad de la VPC para una instancia de Amazon EC2 pública. Asegúrese de que el grupo de seguridad que elija incluya reglas de entrada para acceso Secure Shell (SSH) y HTTP.

Crear una instancia de base de datos en el modo de pila doble

En este paso, debe crear una instancia de base de datos que se ejecute en modo de pila doble.

Para crear una instancia de base de datos

-

Inicie sesión en la Consola de administración de AWS y abra la consola de Amazon RDS en https://console.aws.amazon.com/rds/

. En la esquina superior derecha de la consola, elija la Región de AWS en la que desea crear la instancia de base de datos. En este ejemplo se utiliza la región Este de EE. UU. (Ohio).

-

En el panel de navegación, elija Databases (Bases de datos).

-

Elija Create database (Creación de base de datos).

En la página Create database (Crear base de datos), asegúrese de que la opción Standard Create (Creación estándar) esté seleccionada y luego, elija el tipo de motor de base de datos MySQL.

-

En la sección Conectivity (Conectividad), establezca estos valores:

-

Network type (Tipo de red): elija Dual-stack mode (Modo de pila doble)

-

Virtual private cloud (VPC) (Nube privada virtual [VPC]): elija una VPC existente con las subredes pública y privada, como tutorial-dual-stack-vpc (vpc-

identificador) creada en Creación de una VPC con subredes públicas y privadasLa VPC debe tener subredes en diferentes zonas de disponibilidad.

-

DB subnet group (Grupo de subredes de base de datos): grupo de subredes de base de datos para la VPC, como tutorial-dual-stack-db-subnet-group, creado en Creación de un grupo de subredes de base de datos

-

Public access (Acceso público): elija No.

-

VPC security group (firewall) (Grupo de seguridad de VPC [firewall]): seleccione Choose existing (Elegir existente).

-

Existing VPC security groups (Grupos de seguridad de la VPC existentes): elija un grupo de seguridad de la VPC existente configurado para el acceso público, como tutorial-dual-stack-db-securitygroup creado en Creación de un grupo de seguridad de VPC para una instancia de base de datos privada.

Elimine otros grupos de seguridad, como el grupo de seguridad predeterminado, seleccionando la X asociada con cada uno de ellos.

-

Availability Zone (Zona de disponibilidad): elija us-west-2a.

Para evitar el tráfico entre zonas de disponibilidad, asegúrese de que la instancia de base de datos y la instancia de EC2 estén en la misma zona de disponibilidad.

-

-

En el resto de secciones, especifique los ajustes de configuración de la instancia de base de datos. Para obtener más información acerca de cada ajuste, consulte Configuración de instancias de base de datos.

Conectarse a la instancia de Amazon EC2 y a la instancia de base de datos

Después de crear la instancia de base de datos y la instancia de Amazon EC2 en el modo de pila doble, puede conectarse a cada una mediante el protocolo IPv6. Para conectarse a una instancia de Amazon EC2 mediante el protocolo IPv6, siga las instrucciones indicadas en Conexión con la instancia de Linux en la Guía del usuario de Amazon EC2.

Para conectarse a su instancia de base de datos de RDS para MySQL desde la instancia de Amazon EC2, siga las instrucciones de Conectarse a una instancia de base de datos de MySQL.

Eliminación de la VPC

Después de crear la VPC y otros recursos para este tutorial, puede eliminarlos si ya no son necesarios.

Si agregó recursos en la VPC que creó para este tutorial, es posible que primero tenga que eliminar estos para poder eliminar la VPC. Algunos ejemplos de recursos son las instancias de Amazon EC2 o las instancias de base de datos. Para obtener más información, consulte Eliminación de la VPC en la Guía del usuario de Amazon VPC.

Para eliminar una VPC y los recursos relacionados

-

Elimine el grupo de subredes de base de datos:

-

Abra la consola de Amazon RDS en https://console.aws.amazon.com/rds/

. -

En el panel de navegación, elija Subnet groups.

-

Seleccione el grupo de subredes de base de datos a eliminar, como tutorial-db-subnet-group.

-

Elija Delete (Eliminar) y, a continuación, elija Delete (Eliminar) en la ventana de confirmación.

-

-

Anote el ID de la VPC:

Abra la consola de Amazon VPC en https://console.aws.amazon.com/vpc/

. -

Seleccione VPC Dashboard (Panel de control de VPC) y, a continuación, seleccione VPCs.

-

En la lista, identifique la VPC que creó, como, por ejemplo, tutorial-dual-stack-vpc.

-

Anote el ID de la VPC que ha creado. Necesitará el ID de la VPC en los pasos subsiguientes.

-

Elimine los grupos de seguridad:

Abra la consola de Amazon VPC en https://console.aws.amazon.com/vpc/

. -

Seleccione VPC Dashboard (Panel de control de VPC) y, a continuación, seleccione Security Groups (Grupos de seguridad).

-

Seleccione el grupo de seguridad de la instancia de base de datos de Amazon RDS, como, por ejemplo, tutorial-dual-stack-db-securitygroup.

-

En Actions (Acciones), elija Delete security groups (Eliminar grupos de seguridad) y, a continuación, seleccione Delete (Eliminar) en la página de confirmación.

-

En la página Security Groups (Grupos de seguridad), seleccione el grupo de seguridad para la instancia de Amazon EC2, como, por ejemplo, tutorial-dual-stack-securitygroup.

-

En Actions (Acciones), elija Delete security groups (Eliminar grupos de seguridad) y, a continuación, seleccione Delete (Eliminar) en la página de confirmación.

-

Elimine la puerta de enlace NAT:

Abra la consola de Amazon VPC en https://console.aws.amazon.com/vpc/

. -

Seleccione VPC Dashboard (Panel de control de VPC) y, a continuación, seleccione NAT Gateways (Puertas de enlace NAT).

-

Seleccione la puerta de enlace NAT de la VPC que creó. Utilice el ID de VPC para identificar la puerta de enlace NAT correcta.

-

En Actions (Acciones), seleccione Delete NAT gateway (Eliminar puerta de enlace NAT).

-

En la página de confirmación, introduzca

deletey elija Eliminar.

-

Elimine la VPC:

Abra la consola de Amazon VPC en https://console.aws.amazon.com/vpc/

. -

Seleccione VPC Dashboard (Panel de control de VPC) y, a continuación, seleccione VPCs.

-

Seleccione la VPC que desea eliminar, como, por ejemplo tutorial-dual-stack-vpc.

-

En Actions (Acciones), elija Delete VPC (Eliminar VPC).

La página de confirmación muestra otros recursos asociados a la VPC que también se eliminarán, incluidas las subredes asociadas a ella.

-

En la página de confirmación, introduzca

deletey elija Eliminar.

-

Libere las direcciones IP elásticas:

Abra la consola de Amazon EC2 en https://console.aws.amazon.com/ec2/

. -

Seleccione EC2 Dashboard (Panel de EC2) y, a continuación, seleccione Elastic IPs (Direcciones IP elásticas).

-

Seleccione la dirección IP elástica que desea liberar.

-

Desde Actions (Acciones), elija Release Elastic IP addresses (Liberar direcciones IP elásticas).

-

En la página de confirmación, seleccione Release (Liberar).