Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Unir sin problemas una instancia Amazon EC2 Linux a un AWS Microsoft AD gestionado compartido

En este procedimiento, se vinculará de forma fluida una instancia de Linux de Amazon EC2 a un AWS Managed Microsoft AD compartido. Para ello, creará una política de lectura de AWS Secrets Manager IAM en el rol de instancia EC2 de la cuenta en la que desee lanzar la instancia EC2 de Linux. Esto se denominará Account 2 en este procedimiento. Esta instancia utilizará el AWS Managed Microsoft AD que se comparte desde la otra cuenta, que se denomina Account 1.

Requisitos previos

Para poder unir sin problemas una instancia Linux de Amazon EC2 a un AWS Microsoft AD gestionado compartido, tendrá que completar lo siguiente:

-

Pasos 1 a 3 del tutorial, Tutorial: Cómo compartir su directorio AWS gestionado de Microsoft AD para unirse a dominios EC2 sin problemas. En este tutorial, se explica cómo configurar la red y cómo compartir su Microsoft AD AWS administrado.

-

El procedimiento descrito en Unir sin problemas una instancia de Amazon EC2 Linux a su Active Directory AWS gestionado de Microsoft AD.

Paso 1. Cree un EC2 DomainJoin rol de Linux en la cuenta 2

En este paso, deberá usar la consola de IAM para crear el rol de IAM que utilizará a efectos de vincularse al dominio de su instancia de EC2 en Linux mientras haya iniciado sesión en Account

2.

Cree el EC2 DomainJoin rol de Linux

Abra la consola de IAM en https://console.aws.amazon.com/iam/

. -

En el panel de navegación, en Administración del acceso, elija Roles.

-

En la página Roles, elija Crear rol.

-

En Seleccionar tipo de entidad de confianza, seleccione Servicio de AWS .

-

En Caso de uso, seleccione EC2 y Siguiente

-

En Políticas de filtro, haga lo siguiente:

-

Escriba

AmazonSSMManagedInstanceCore. A continuación, seleccione la casilla de verificación de ese elemento de la lista. -

Escriba

AmazonSSMDirectoryServiceAccess. A continuación, seleccione la casilla de verificación de ese elemento de la lista. -

Después de agregar estas políticas, seleccione Crear rol.

nota

AmazonSSMDirectoryServiceAccessproporciona los permisos para unir instancias a un Active Directory administrado por Directory Service.AmazonSSMManagedInstanceCoreproporciona los permisos mínimos necesarios para su uso AWS Systems Manager. Para obtener más información sobre cómo crear un rol con estos permisos y sobre otros permisos y políticas que puede asignar a su rol de IAM, consulte Configuración de permisos de instancia requeridos para Systems Manager en la Guía del usuario de AWS Systems Manager .

-

-

Ingrese un nombre para su nuevo rol, como

LinuxEC2DomainJoino cualquier otro nombre de su preferencia en el campo Nombre del rol. -

(Opcional) En Descripción del rol, escriba una descripción.

-

(Opcional) Para agregar etiquetas, elija Agregar nueva etiqueta en el Paso 3: Agregar etiquetas. Los pares clave-valor con etiqueta se utilizan para organizar, realizar un seguimiento o controlar el acceso a este rol.

-

Elija Crear rol.

Paso 2. Cree un acceso a los recursos entre cuentas para compartir AWS Secrets Manager secretos

En la siguiente sección se describen los requisitos adicionales que deben cumplirse para unir sin problemas las instancias EC2 Linux con un Microsoft AD AWS administrado compartido. Estos requisitos incluyen la creación de políticas de recursos y su vinculación a los servicios y recursos adecuados.

Para permitir que los usuarios de una cuenta accedan a AWS Secrets Manager los secretos de otra cuenta, debe permitir el acceso mediante una política de recursos y una política de identidad. Este tipo de acceso se denomina acceso a recursos entre cuentas.

Este tipo de acceso es diferente a conceder acceso a identidades en la misma cuenta que el secreto de Secrets Manager. También debe permitir que la identidad utilice la clave AWS Key Management Service (KMS) con la que está cifrado el secreto. Este permiso es necesario, ya que no puedes usar la clave AWS administrada (aws/secretsmanager) para el acceso entre cuentas. En su lugar, se debe cifrar el secreto con una clave de KMS que se cree y, a continuación, adjuntarle una política de claves. Para cambiar la clave de cifrado de un secreto, consulte Modificar un secreto AWS Secrets Manager.

nota

Hay tarifas asociadas AWS Secrets Manager, según el secreto que utilices. Para obtener la lista de precios completa, consulte Precios de AWS Secrets Manageraws/secretsmanager que crea Secrets Manager para cifrar tus secretos de forma gratuita. Si crea sus propias claves de KMS para cifrar sus secretos, se le AWS cobrará según la tarifa de AWS KMS actual. Para obtener más información, consulte AWS Key Management Service Precios

Los siguientes pasos le permiten crear las políticas de recursos que permiten a los usuarios unir sin problemas una instancia EC2 Linux a un Microsoft AD AWS administrado compartido.

Cómo adjuntar una política de recursos al secreto de Cuenta 1

Abra la consola de Secrets Manager en https://console.aws.amazon.com/secretsmanager/

. -

En la lista de secretos, elija el Secreto que creó durante Requisitos previos.

-

En la página Detalles del secreto, en la pestaña Descripción general, desplácese hacia abajo hasta Permisos de recursos.

-

Seleccione Editar permisos.

-

En el campo de políticas, escriba la siguiente política. La siguiente política permite a Linux EC2 DomainJoin in acceder

Account 2a la entrada secretaAccount 1. Sustituya el valor del ARN por el valor del ARN de suAccount 2y el rolLinuxEC2DomainJoinque creó en el paso 1. Para usar esta política, consulte Adjuntar una política de permisos a un AWS Secrets Manager secreto.

-

Cómo agregar una instrucción a la política clave de la clave de KMS de Cuenta 1

Abra la consola de Secrets Manager en https://console.aws.amazon.com/secretsmanager/

. -

En el panel de navegación izquierdo, elija Claves administradas por el cliente.

-

En la página Claves administradas por el cliente, seleccione la clave que ha creado.

-

En la página Detalles de claves, navegue hasta Política de claves y seleccione Editar.

-

La siguiente instrucción de política de claves permite que

ApplicationRoleenAccount 2use la clave de KMS enAccount 1para descifrar el secreto enAccount 1. Para utilizar esta instrucción, agréguela a la política de claves de la clave de KMS. Para obtener más información, consulte Cambiar una política de claves.{ { "Effect": "Allow", "Principal": { "AWS": "arn:aws:iam::Account2:role/ApplicationRole" }, "Action": [ "kms:Decrypt", "kms:DescribeKey" ], "Resource": "*" }

Creación de una política de identidad para la identidad de Cuenta 2

Abra la consola de IAM en https://console.aws.amazon.com/iam/

. -

En el panel de navegación izquierdo, en Administración de acceso, seleccione Políticas.

-

Seleccione Create Policy (Crear política). Elija JSON en el Editor de políticas.

-

La siguiente política permite que

ApplicationRoleenAccount 2acceda al secreto deAccount 1y descifre el valor secreto mediante la clave de cifrado que también está enAccount 1. Puede encontrar el ARN para el secreto en la consola de Secrets Manager en la página Detalles secretos en ARN del secreto. Como alternativa, puede llamar a describe-secret para identificar el ARN del secreto. Sustituya el ARN del recurso por el ARN del recurso del ARN secreto y laAccount 1. Para usar esta política, consulte Adjuntar una política de permisos a un AWS Secrets Manager secreto. -

Seleccione Siguiente y, a continuación, Guardar cambios.

-

Busque y seleccione el rol que creó en

Account 2en Attach a resource policy to the secret in Account 1. -

En Agregar permisos, elija Asociar políticas.

-

En la barra de búsqueda, busque la política que creó en Add a statement to the key policy for the KMS key in Account 1 y seleccione la casilla para agregar la política al rol. Luego, seleccione Agregar permisos.

Paso 3. Cómo vincular de manera fluida una instancia de Linux

Ahora puede usar el siguiente procedimiento para unir sin problemas su instancia EC2 Linux a su Microsoft AD AWS administrado compartido.

Cómo vincular de manera fluida una instancia de Linux

-

Inicie sesión en la consola Amazon EC2 Consola de administración de AWS y ábrala en. https://console.aws.amazon.com/ec2/

-

En el selector de regiones de la barra de navegación, elija el Región de AWS mismo directorio que el existente.

-

En el panel de control de EC2, en la sección Lanzar instancia, elija Lanzar instancia.

-

En la página Iniciar una instancia, en la sección Nombre y etiquetas, ingrese el nombre que desee utilizar para la instancia de EC2 en Linux.

(Opcional) Seleccione Agregar etiquetas adicionales para añadir uno o más pares clave-valor con etiquetas y así organizar, hacer un seguimiento o controlar el acceso a esta instancia de EC2.

-

En la sección Imagen de aplicación y sistema operativo (Imagen de máquina de Amazon), elija la AMI de Linux que desee iniciar.

nota

La AMI utilizada debe tener AWS Systems Manager (SSM Agent) la versión 2.3.1644.0 o superior. Para comprobar la versión de SSM Agent instalada en la AMI mediante el lanzamiento de una instancia desde esa AMI, consulte Obtener la versión de SSM Agent instalada actualmente. Si necesita actualizar SSM Agent, consulte Instalación y configuración de SSM Agent en instancias de EC2 para Linux.

SSM usa el complemento

aws:domainJoinal vincular una instancia de Linux a un dominio de Active Directory. El complemento cambia el nombre de host de las instancias de Linux al formato AMAZ-. EC2XXXXXXXPara obtener más información sobreaws:domainJoin, consulte Referencia de complementos del documento de comandos de AWS Systems Manager en la Guía del usuario de AWS Systems Manager . -

En la sección Tipo de instancia, elija el tipo de instancia que desee usar en la lista desplegable Tipo de instancia.

-

En la sección Par de claves (inicio de sesión), puede elegir entre crear un nuevo par de claves o elegir un par de claves existente. Para crear un nuevo par de claves, elija Crear nuevo par de claves. Ingrese un nombre para el par de claves y seleccione una opción en Tipo de par de claves y Formato de archivo de clave privada. Para guardar la clave privada en un formato que se pueda utilizar con OpenSSH, elija .pem. Para guardar la clave privada en un formato que se pueda utilizar con PuTTY, elija .ppk. Elija Crear par de claves. Su navegador descargará el archivo de clave privada automáticamente. Guarde el archivo de clave privada en un lugar seguro.

importante

Esta es la única oportunidad para guardar el archivo de clave privada.

-

En la página Lanzar una instancia, en la sección Configuración de red, elija Editar. Elija la VPC en la que se creó el directorio en la lista desplegable VPC: obligatoria.

-

Elija una de las subredes públicas de su VPC en la lista desplegable Subred. La subred que elija debe tener todo el tráfico externo dirigido a una puerta de enlace de Internet. De lo contrario, no podrá conectarse a la instancia de forma remota.

Para obtener más información sobre cómo conectar una puerta de enlace de Internet, consulte Conexión a Internet mediante una puerta de enlace de Internet en la Guía del usuario de Amazon VPC.

-

En Autoasignar IP pública, elija Habilitar.

Para obtener más información sobre direcciones IP públicas y privadas, consulte Direccionamiento IP de instancias Amazon EC2 en la Guía del usuario de Amazon EC2.

-

En la configuración Firewall (grupos de seguridad), puede usar la configuración predeterminada o hacer cambios para adaptarla a sus necesidades.

-

En la configuración Configurar almacenamiento, puede utilizar los ajustes predeterminados o hacer los cambios necesarios para adaptarlos a sus necesidades.

-

Seleccione la sección Detalles avanzados y elija su dominio en el menú desplegable Directorio de vinculación de dominios.

nota

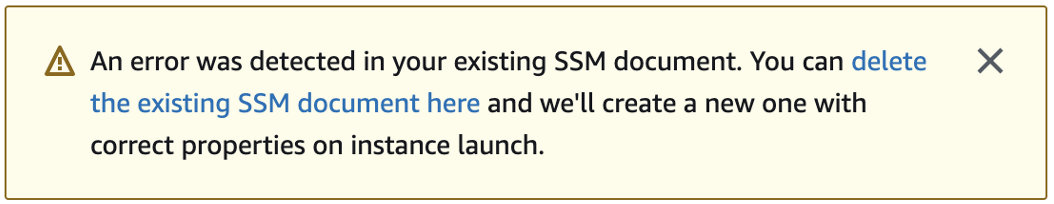

Tras elegir el directorio de vinculación de dominios, es posible que vea lo siguiente:

Este error se produce si el asistente de inicialización de EC2 identifica un documento SSM existente con propiedades inesperadas. Puede elegir una de las opciones siguientes:

Si ya ha editado el documento SSM y las propiedades son las esperadas, seleccione cerrar y proceda a inicializar la instancia de EC2 sin cambios.

Seleccione el enlace a continuación para eliminar el documento SSM existente. Esto permitirá crear un documento SSM con las propiedades correctas. El documento SSM se creará de forma automática cuando inicialice la instancia de EC2.

-

Para el perfil de instancia de IAM, elija el rol de IAM que creó anteriormente en la sección de requisitos previos. Paso 2: Crear el rol de Linux. EC2 DomainJoin

-

Seleccione Iniciar instancia.

nota

Si va a llevar a cabo una unión de dominio fluida con SUSE Linux, es necesario reiniciarla para que las autenticaciones funcionen. Para reiniciar SUSE desde el terminal Linux, escriba sudo reboot.