Las traducciones son generadas a través de traducción automática. En caso de conflicto entre la traducción y la version original de inglés, prevalecerá la version en inglés.

Tabla de enrutamiento de la puerta de enlace local

Como parte de la instalación en rack, AWS crea la puerta de enlace local, configura un grupo VIFs VIF. La puerta de enlace local es propiedad de la AWS cuenta asociada al Outpost. Cree la tabla de enrutamiento de la puerta de enlace local. La tabla de enrutamiento de una puerta de enlace local debe tener una asociación con un grupo VIF y una VPC. Cree y administre la asociación del grupo VIF y la VPC. Solo el propietario de la puerta de enlace local puede modificar la tabla de enrutamiento de la puerta de enlace local.

Las tablas de enrutamiento de subred de Outpost pueden incluir una ruta a los grupos VIF de las puertas de enlace locales para proporcionar conectividad a la red local.

Las tablas de enrutamiento de puerta de enlace local tienen un modo que determina cómo se comunican las instancias de la subred Outposts con la red en las instalaciones. La opción predeterminada es el enrutamiento directo de VPC, que utiliza las direcciones IP privadas de las instancias. La otra opción es usar direcciones de un grupo de direcciones IP (CoIP) que usted proporcione. El enrutamiento directo de VPC y CoIP son opciones que se excluyen mutuamente y que controlan el funcionamiento del enrutamiento. Para determinar cuál es la mejor opción para tu Outpost, consulta Cómo elegir entre los modos de enrutamiento CoIP y VPC directo en el

Puedes compartir la tabla de rutas de la puerta de enlace local con otras AWS cuentas o unidades organizativas mediante. AWS Resource Access Manager Para obtener más información, consulte Trabajar con AWS Outposts recursos compartidos.

Contenido

Enrutamiento de VPC directo

El enrutamiento directo de la VPC utiliza la dirección IP privada de las instancias de la VPC para facilitar la comunicación con la red en las instalaciones. Estas direcciones se anuncian en la red en las instalaciones con BGP. La publicidad en BGP es solo para las direcciones IP privadas que pertenecen a las subredes de su bastidor de Outposts. Este tipo de enrutamiento es el modo predeterminado para Outposts. En este modo, la puerta de enlace local no realiza la NAT para las instancias y no es necesario asignar direcciones IP elásticas a las instancias de EC2. Tiene la opción de usar su propio espacio de direcciones en lugar del modo de enrutamiento de VPC directo. Para obtener más información, consulte Direcciones IP propiedad del cliente.

El modo de enrutamiento directo de VPC no admite rangos de CIDR superpuestos.

El enrutamiento directo de VPC solo se admite en las interfaces de red de la instancia. Con las interfaces de red que se AWS crean en su nombre (conocidas como interfaces de red administradas por el solicitante), no se puede acceder a sus direcciones IP privadas desde la red local. Por ejemplo, no se puede acceder directamente a los puntos de enlace de VPC desde la red en las instalaciones.

Los siguientes ejemplos ilustran el enrutamiento de VPC directo.

Ejemplos

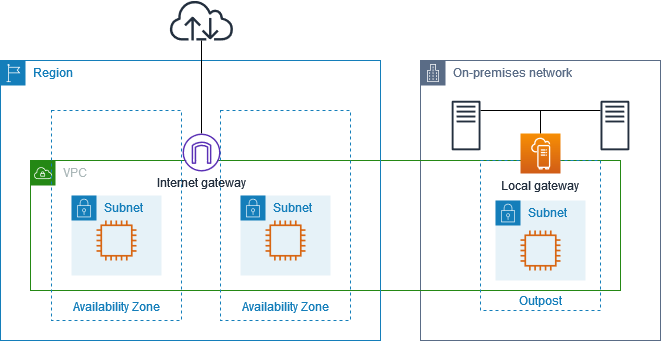

Ejemplo: conectividad a Internet a través de la VPC

Las instancias de una subred de Outpost pueden acceder a Internet a través de la puerta de enlace de Internet conectada a la VPC.

Considere la siguiente configuración:

-

La VPC principal abarca dos zonas de disponibilidad y tiene una subred en cada zona de disponibilidad.

-

El Outpost tiene una subred.

-

Cada subred tiene una instancia EC2.

-

La puerta de enlace local utiliza anuncios de BGP para anunciar las direcciones IP privadas de la subred Outpost en la red en las instalaciones.

nota

La publicidad de BGP solo se admite en las subredes de un Outpost que tengan una ruta con la puerta de enlace local como destino. Las demás subredes no se anuncian a través de BGP.

En el siguiente diagrama, el tráfico de la instancia de la subred Outpost puede usar la puerta de enlace de Internet para que la VPC acceda a Internet.

Para lograr la conectividad a Internet a través de la región principal, la tabla de enrutamiento de la subred Outpost debe tener las siguientes rutas.

| Destino | Target | Comentarios |

|---|---|---|

VPC CIDR |

Local | Proporciona conectividad entre las subredes de la VPC. |

| 0.0.0.0 | internet-gateway-id |

Envía el tráfico que tenga como destino la puerta de enlace de Internet. |

on-premises network CIDR |

local-gateway-id |

Envía el tráfico destinado a la red en las instalaciones a la puerta de enlace local privada. |

Ejemplo: conectividad a Internet a través de la red en las instalaciones

Las instancias de una subred de Outpost pueden acceder a Internet a través de la red en las instalaciones. Las instancias de la subred Outpost no necesitan una dirección IP pública o una dirección IP elástica.

Considere la siguiente configuración:

-

La subred Outpost tiene una instancia EC2.

-

El router de la red en las instalaciones realiza la traducción de direcciones de red (NAT).

-

La puerta de enlace local utiliza anuncios de BGP para anunciar las direcciones IP privadas de la subred Outpost en la red en las instalaciones.

nota

La publicidad de BGP solo se admite en las subredes de un Outpost que tengan una ruta con la puerta de enlace local como destino. Las demás subredes no se anuncian a través de BGP.

En el siguiente diagrama, el tráfico de la instancia de la subred Outpost puede utilizar la puerta de enlace local para acceder a Internet o a la red en las instalaciones. El tráfico de la red en las instalaciones utiliza la puerta de enlace local para acceder a la instancia en la subred Outpost.

Para lograr la conectividad a Internet a través de la red en las instalaciones, la tabla de enrutamiento para la subred Outpost debe tener las siguientes rutas.

| Destino | Target | Comentarios |

|---|---|---|

VPC CIDR |

Local | Proporciona conectividad entre las subredes de la VPC. |

| 0.0.0.0/0 | local-gateway-id |

Envía el tráfico que tenga como destino la puerta de enlace local. |

Acceso de salida a Internet

El tráfico iniciado desde la instancia de la subred Outpost con un destino de internet utiliza la ruta 0.0.0.0/0 para enrutar el tráfico a la puerta de enlace local. La puerta de enlace local envía el tráfico al router. El router utiliza NAT para traducir la dirección IP privada a una dirección IP pública del enrutador y, a continuación, envía el tráfico al destino.

Acceso saliente a la red en las instalaciones

El tráfico iniciado desde la instancia de la subred Outpost con un destino de la red en las instalaciones utiliza la ruta 0.0.0.0/0 para enrutar el tráfico a la puerta de enlace local. La puerta de enlace local envía el tráfico al destino en la red en las instalaciones.

Acceso entrante desde la red en las instalaciones

El tráfico de la red en las instalaciones con un destino de la instancia en la subred Outpost utiliza la dirección IP privada de la instancia. Cuando el tráfico llega a la puerta de enlace local, la puerta de enlace local envía el tráfico al destino de la VPC.

Direcciones IP propiedad del cliente

Por defecto, la puerta de enlace local utiliza las direcciones IP privadas de las instancias de su VPC para facilitar la comunicación con su red en las instalaciones. Sin embargo, puede proporcionar un rango de direcciones, conocido como grupo de direcciones IP propiedad del cliente (CoIP), que admita rangos de CIDR superpuestos y otras topologías de red.

Si elige CoIP, debe crear un conjunto de direcciones, asignarlo a la tabla de enrutamiento de la puerta de enlace local y volver a anunciar estas direcciones a su red de clientes mediante BGP. Todas las direcciones IP propiedad del cliente asociadas a la tabla de enrutamiento de la puerta de enlace local se muestran en la tabla de enrutamiento como rutas propagadas.

Las direcciones IP propiedad del cliente proporcionan conectividad local o externa a los recursos de su red en las instalaciones. Puede asignar estas direcciones IP a los recursos de su Outpost, como las instancias de EC2, asignando una nueva dirección IP elástica del grupo de IP propiedad del cliente y, a continuación, asignándola a su recurso. Para obtener más información, consulte Grupos de CoIP.

nota

En el caso de un grupo de direcciones IP propiedad del cliente, debe poder enrutar la dirección en su red.

Al asignar una dirección IP elástica del conjunto de direcciones IP propiedad del cliente, usted sigue siendo el propietario de las direcciones IP del grupo de direcciones IP propiedad del cliente. Usted es responsable de anunciarlas según sea necesario en sus redes internas o WAN.

Si lo desea, puede compartir su grupo propiedad del cliente con varios Cuentas de AWS miembros de su organización mediante. AWS Resource Access Manager Después de compartir el grupo, los participantes pueden asignar una dirección IP elástica del grupo de direcciones IP propiedad del cliente y, a continuación, asignarla a una instancia EC2 en Outpost. Para obtener más información, consulte Comparta sus AWS Outposts recursos.

Ejemplos

Ejemplo: conectividad a Internet a través de la VPC

Las instancias de una subred de Outpost pueden acceder a Internet a través de la puerta de enlace de Internet conectada a la VPC.

Considere la siguiente configuración:

-

La VPC principal abarca dos zonas de disponibilidad y tiene una subred en cada zona de disponibilidad.

-

El Outpost tiene una subred.

-

Cada subred tiene una instancia EC2.

-

Hay un conjunto de direcciones IP propiedad del cliente.

-

La instancia de la subred Outpost tiene una dirección IP elástica del conjunto de direcciones IP propiedad del cliente.

-

La puerta de enlace local utiliza anuncios de BGP para anunciar el conjunto de direcciones IP propiedad del cliente en la red en las instalaciones.

Para lograr la conectividad a Internet a través de la región, la tabla de enrutamiento de la subred Outpost debe tener las siguientes rutas.

| Destino | Target | Comentarios |

|---|---|---|

VPC CIDR |

Local | Proporciona conectividad entre las subredes de la VPC. |

| 0.0.0.0 | internet-gateway-id |

Envía el tráfico que tenga como destino la puerta de enlace de Internet pública. |

On-premises network CIDR |

local-gateway-id |

Envía el tráfico destinado a la red en las instalaciones a la puerta de enlace local privada. |

Ejemplo: conectividad a Internet a través de la red en las instalaciones

Las instancias de una subred de Outpost pueden acceder a Internet a través de la red en las instalaciones.

Considere la siguiente configuración:

-

La subred Outpost tiene una instancia EC2.

-

Hay un conjunto de direcciones IP propiedad del cliente.

-

La puerta de enlace local utiliza anuncios de BGP para anunciar el conjunto de direcciones IP propiedad del cliente en la red en las instalaciones.

-

Una asociación de direcciones IP elásticas que asigna de 10.0.3.112 a 10.1.0.2.

-

El router de la red en las instalaciones del cliente realiza la NAT.

Para lograr la conectividad a Internet a través de la puerta de enlace local, la tabla de enrutamiento de la subred Outpost debe tener las siguientes rutas.

| Destino | Target | Comentarios |

|---|---|---|

VPC CIDR |

Local | Proporciona conectividad entre las subredes de la VPC. |

| 0.0.0.0/0 | local-gateway-id |

Envía el tráfico que tenga como destino la puerta de enlace local. |

Acceso de salida a Internet

El tráfico iniciado desde la instancia EC2 de la subred Outpost con un destino de internet utiliza la ruta 0.0.0.0/0 para enrutar el tráfico a la puerta de enlace local. La puerta de enlace local asigna la dirección IP privada de la instancia a la dirección IP propiedad del cliente y, a continuación, envía el tráfico al router. El router utiliza NAT para traducir la dirección IP de un cliente a una dirección IP pública del enrutador y, a continuación, envía el tráfico al destino.

Acceso saliente a la red en las instalaciones

El tráfico iniciado desde la instancia EC2 de la subred Outpost con un destino de la red en las instalaciones utiliza la ruta 0.0.0.0/0 para enrutar el tráfico a la puerta de enlace local. La puerta de enlace local traduce la dirección IP de la instancia EC2 a la dirección IP propiedad del cliente (dirección IP elástica) y, a continuación, envía el tráfico al destino.

Acceso entrante desde la red en las instalaciones

El tráfico de la red en las instalaciones con un destino de la instancia en la subred Outpost utiliza la dirección IP privada (dirección IP elástica) de la instancia. Cuando el tráfico llega a la puerta de enlace local, esta asigna la dirección IP propiedad del cliente (dirección IP elástica) a la dirección IP de la instancia y, a continuación, envía el tráfico al destino en la VPC. Además, la tabla de enrutamiento de la puerta de enlace local evalúa cualquier ruta que se dirija a las interfaces de red elásticas. Si la dirección de destino coincide con el CIDR de destino de alguna ruta estática, el tráfico se envía a esa interfaz de red elástica. Cuando el tráfico sigue una ruta estática hacia una interfaz de red elástica, la dirección de destino se conserva y no se traduce a la dirección IP privada de la interfaz de red.

Tablas de enrutamiento personalizadas

Puede crear una tabla de enrutamiento personalizada para su puerta de enlace local. La tabla de enrutamiento de una puerta de enlace local debe tener una asociación con un grupo VIF y una VPC. Para obtener step-by-step instrucciones, consulte Configurar la conectividad de la puerta de enlace local.