Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Contrôle d'accès au système de fichiers avec Amazon VPC

Vous accédez à votre système de FSx fichiers Amazon via une interface elastic network. Cette interface réseau réside dans le cloud privé virtuel (VPC) basé sur le service Amazon Virtual Private Cloud (Amazon VPC) que vous associez à votre système de fichiers. Vous vous connectez à votre système de FSx fichiers Amazon via son nom DNS (Domain Name Service). Le nom DNS correspond à l'adresse IP privée de l'interface elastic network du système de fichiers dans votre VPC. Seules les ressources au sein du VPC associé, les ressources connectées au VPC associé par Direct Connect ou VPN, ou les ressources au sein de peered VPCs peuvent accéder à l'interface réseau de votre système de fichiers. Pour plus d'informations, consultez Qu'est-ce qu'Amazon VPC ? dans le guide de l'utilisateur Amazon VPC.

Avertissement

Vous ne devez ni modifier ni supprimer les interfaces elastic network associées à votre système de fichiers. La modification ou la suppression de l'interface réseau peut entraîner une perte permanente de connexion entre votre VPC et votre système de fichiers.

FSx pour Windows File Server prend en charge le partage VPC, qui vous permet d'afficher, de créer, de modifier et de supprimer des ressources dans un sous-réseau partagé d'un VPC appartenant à un autre compte. AWS Pour plus d'informations, consultez Working with Shared VPCs dans le guide de l'utilisateur Amazon VPC.

Groupes de sécurité Amazon VPC

Pour mieux contrôler le trafic réseau passant par les interfaces réseau élastiques de votre système de fichiers au sein de votre VPC, utilisez des groupes de sécurité pour limiter l'accès à vos systèmes de fichiers. Un groupe de sécurité est un pare-feu dynamique qui contrôle le trafic à destination et en provenance des interfaces réseau associées. Dans ce cas, la ressource associée est la ou les interfaces réseau de votre système de fichiers.

Pour utiliser un groupe de sécurité afin de contrôler l'accès à votre système de FSx fichiers Amazon, ajoutez des règles d'entrée et de sortie. Les règles entrantes contrôlent le trafic entrant, tandis que les règles sortantes contrôlent le trafic sortant de votre système de fichiers. Assurez-vous que vous disposez des bonnes règles de trafic réseau dans votre groupe de sécurité pour mapper le partage de FSx fichiers de votre système de fichiers Amazon à un dossier de votre instance de calcul prise en charge.

Pour plus d'informations sur les règles des groupes de sécurité, consultez la section Règles des groupes de sécurité dans le guide de l'utilisateur Amazon EC2.

Pour créer un groupe de sécurité pour Amazon FSx

-

Ouvrez la console Amazon EC2 à l'adresse /ec2. https://console.aws.amazon.com

-

Dans le panneau de navigation, choisissez Groupes de sécurité.

-

Sélectionnez Créer un groupe de sécurité.

-

Attribuez un nom et une description au groupe de sécurité.

-

Pour le VPC, choisissez l'Amazon VPC associé à votre système de fichiers pour créer le groupe de sécurité au sein de ce VPC.

-

Ajoutez les règles suivantes pour autoriser le trafic réseau sortant sur les ports suivants :

-

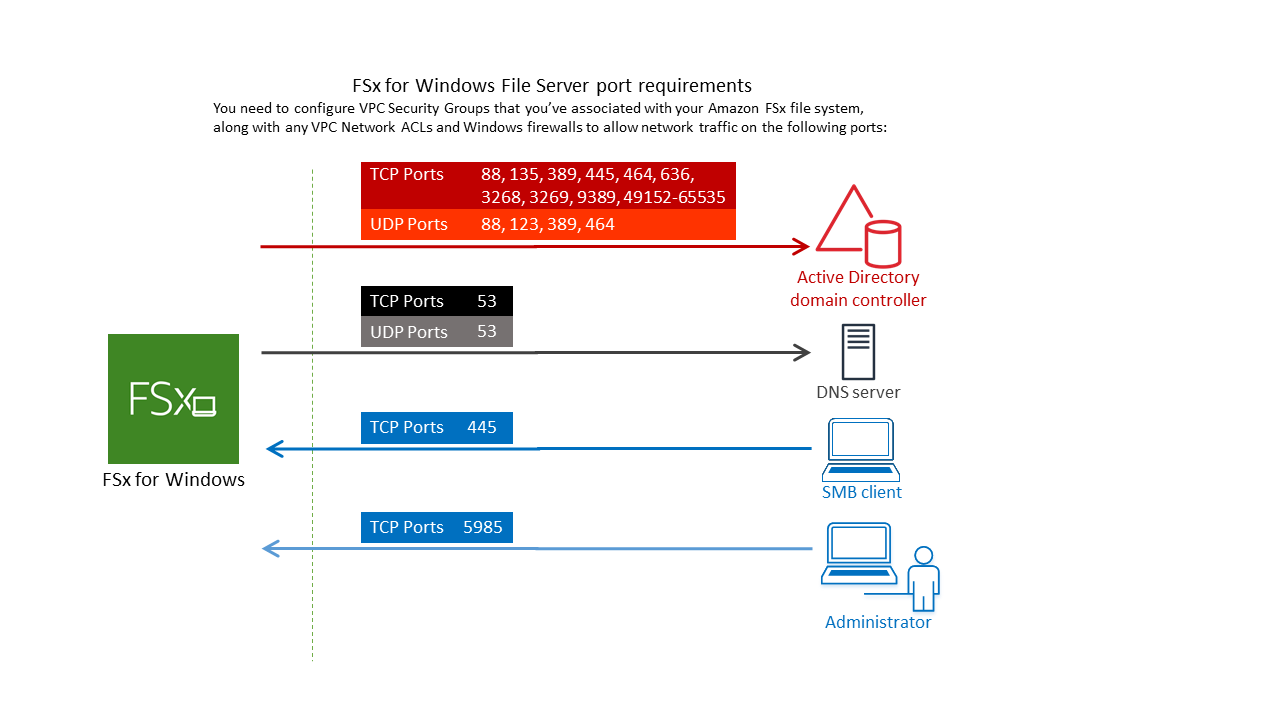

Pour les groupes de sécurité VPC, le groupe de sécurité par défaut pour votre Amazon VPC par défaut est déjà ajouté à votre système de fichiers dans la console. Assurez-vous que le groupe de sécurité et le réseau VPC du ou ACLs des sous-réseaux sur lesquels vous créez votre système de FSx fichiers autorisent le trafic sur les ports et dans les directions indiquées dans le schéma suivant.

Le tableau suivant identifie le rôle de chaque port.

Protocole

Ports

Role

TCP/UDP

53

Système de nom de domaine (DNS)

TCP/UDP

88

Authentification Kerberos

TCP/UDP

464

Changement/définition de mot de passe

TCP/UDP

389

Protocole LDAP (Lightweight Directory Access Protocol)

UDP 123 Protocole NTP (Network Time Protocol)

TCP 135 Distributed Computing Environment / End Point Mapper (DCE / EPMAP)

TCP

445

Partage de fichiers SMB avec les services d'annuaire

TCP

636

Protocole LDAPS TLS/SSL (Lightweight Directory Access Protocol over)

TCP

3268

Catalogue mondial Microsoft

TCP

3269

Microsoft Global Catalog via SSL

TCP

5985

WinRM 2.0 (gestion à distance de Microsoft Windows)

TCP

9389

Services Web Microsoft AD DS, PowerShell

TCP

49152 - 65535

Ports éphémères pour RPC

Important

L'autorisation du trafic sortant sur le port TCP 9389 est requise pour les déploiements de systèmes de fichiers mono-AZ 2 et multi-AZ.

-

Assurez-vous que ces règles de trafic sont également reflétées sur les pare-feux qui s'appliquent à chacun des contrôleurs de domaine, serveurs DNS, FSx clients et administrateurs AD. FSx

Important

Alors que les groupes de sécurité Amazon VPC nécessitent que les ports soient ouverts uniquement dans le sens où le trafic réseau est initié, la plupart des pare-feux Windows et des réseaux VPC ACLs nécessitent que les ports soient ouverts dans les deux sens.

Note

Si vous avez défini des sites Active Directory, vous devez vous assurer que le ou les sous-réseaux du VPC associé à votre système de fichiers FSx Amazon sont définis dans un site Active Directory et qu'aucun conflit n'existe entre le ou les sous-réseaux de votre VPC et ceux de vos autres sites. Vous pouvez afficher et modifier ces paramètres à l'aide du composant logiciel enfichable MMC Active Directory Sites and Services.

Note

Dans certains cas, vous avez peut-être modifié les règles de votre groupe de AWS Managed Microsoft AD sécurité par rapport aux paramètres par défaut. Dans ce cas, assurez-vous que ce groupe de sécurité dispose des règles de trafic entrant requises pour autoriser le trafic provenant de votre système de FSx fichiers Amazon. Pour plus d'informations sur les règles de trafic entrant requises, consultez la section AWS Managed Microsoft AD Conditions préalables du Guide d'AWS Directory Service administration.

-

Maintenant que vous avez créé votre groupe de sécurité, vous pouvez l'associer aux interfaces Elastic Network de votre système de FSx fichiers Amazon.

Pour associer un groupe de sécurité à votre système de FSx fichiers Amazon

-

Ouvrez la FSx console Amazon à l'adresse https://console.aws.amazon.com/fsx/

. -

Sur le tableau de bord, choisissez votre système de fichiers pour en afficher les détails.

-

Choisissez l'onglet Réseau et sécurité, puis choisissez les interfaces réseau de votre système de fichiers ; par exemple, ENI-01234567890123456. Pour les systèmes de fichiers mono-AZ, vous verrez une interface réseau unique. Pour les systèmes de fichiers multi-AZ, vous verrez une interface réseau dans le sous-réseau Preferred et une autre dans le sous-réseau Standby.

-

Pour chaque interface réseau, choisissez l'interface réseau et dans Actions, choisissez Modifier les groupes de sécurité.

-

Dans la boîte de dialogue Modifier les groupes de sécurité, choisissez les groupes de sécurité à utiliser, puis cliquez sur Enregistrer.

Interdire l'accès à un système de fichiers

Pour interdire temporairement à tous les clients l'accès réseau à votre système de fichiers, vous pouvez supprimer tous les groupes de sécurité associés aux interfaces Elastic Network de votre système de fichiers et les remplacer par un groupe dépourvu de inbound/outbound règles.

Réseau Amazon VPC ACLs

Une autre option pour sécuriser l'accès au système de fichiers au sein de votre VPC consiste à établir des listes de contrôle d'accès réseau (réseau ACLs). Le réseau est distinct ACLs des groupes de sécurité, mais possède des fonctionnalités similaires pour ajouter une couche de sécurité supplémentaire aux ressources de votre VPC. Pour plus d'informations sur le réseau ACLs, consultez la section Réseau ACLs dans le guide de l'utilisateur Amazon VPC.