Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

AWS IoT sécurité

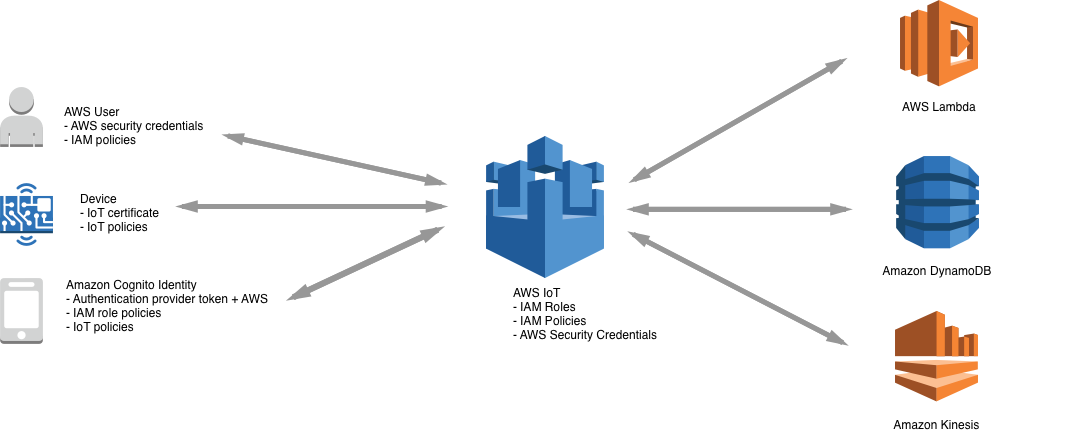

Chaque appareil ou client connecté doit disposer d'informations d'identification pour interagir avec AWS IoT. Tout le trafic en provenance et à destination AWS IoT est envoyé de manière sécurisée via le protocole TLS (Transport Layer Security). AWS les mécanismes de sécurité du cloud protègent les données lorsqu'elles passent AWS IoT d'un AWS service à un autre.

-

Vous êtes responsable de la gestion des informations d'identification des appareils (certificats X.509, informations d'identification, Amazon Cognito, identités AWS , identités fédérées ou jetons d'authentification personnalisés) et des politiques dans AWS IoT. Vous êtes également responsable de l'attribution d'identités uniques à chaque appareil et de la gestion des autorisations pour chaque appareil ou groupe d'appareils.

-

Vos appareils se connectent à AWS IoT l'aide de certificats X.509 ou d'identités Amazon Cognito via une connexion TLS sécurisée. Au cours de la recherche et du développement, et pour certaines applications qui appellent ou utilisent des API WebSockets, vous pouvez également vous authentifier à l'aide d'utilisateurs et de groupes IAM ou de jetons d'authentification personnalisés. Pour de plus amples informations, veuillez consulter Utilisateurs, groupes et rôles IAM.

-

Lorsque vous utilisez l' AWS IoT authentification, le courtier de messages est chargé d'authentifier vos appareils, d'ingérer en toute sécurité les données des appareils et d'accorder ou de refuser les autorisations d'accès que vous spécifiez pour vos appareils à l'aide AWS IoT de politiques.

-

Lorsque vous utilisez l'authentification personnalisée, un autorisateur personnalisé est chargé d'authentifier vos appareils et d'accorder ou de refuser les autorisations d'accès que vous spécifiez pour vos appareils en utilisant les politiques AWS IoT IAM.

-

Le moteur de AWS IoT règles transmet les données des appareils à d'autres appareils ou à d'autres AWS services conformément aux règles que vous définissez. Il permet Gestion des identités et des accès AWS de transférer des données en toute sécurité vers leur destination finale. Pour de plus amples informations, veuillez consulter Gestion des identités et des accès pour AWS IoT.