Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Connecter Lake Formation à IAM Identity Center

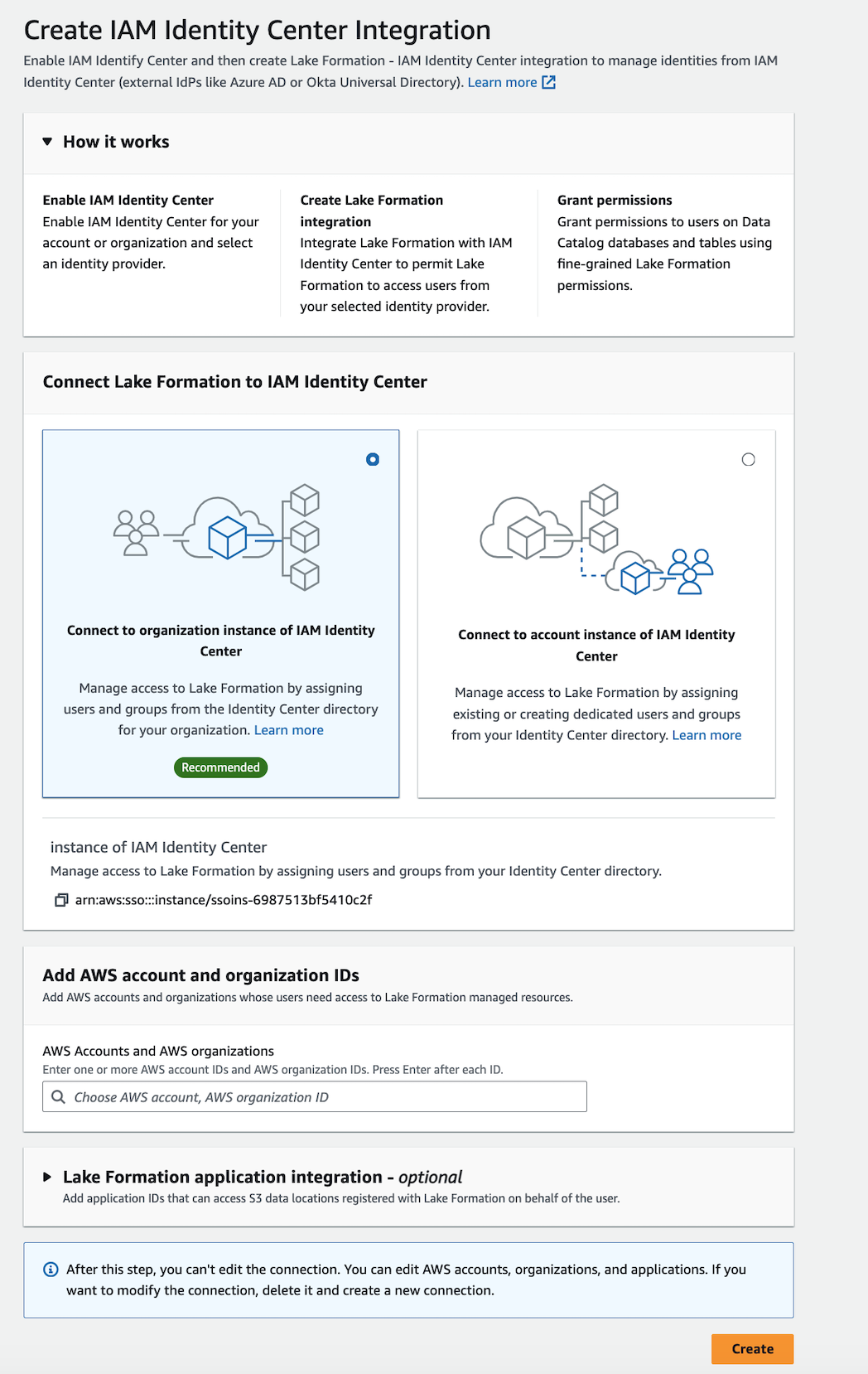

Avant de pouvoir utiliser IAM Identity Center pour gérer les identités afin d'autoriser l'accès aux ressources du catalogue de données à l'aide de Lake Formation, vous devez suivre les étapes suivantes. Vous pouvez créer l'intégration IAM Identity Center à l'aide de la console Lake Formation ou AWS CLI.

- AWS Management Console

-

Pour connecter Lake Formation à IAM Identity Center

Connectez-vous au et ouvrez AWS Management Console la console Lake Formation à l'adresse https://console.aws.amazon.com/lakeformation/

. Dans le volet de navigation de gauche, sélectionnez IAMIdentity Center integration.

(Facultatif) Entrez une ou plusieurs organisations IDs et/ou unités organisationnelles valides Compte AWS IDs IDs pour autoriser les comptes externes à accéder aux ressources du catalogue de données. Lorsque des utilisateurs ou des groupes IAM d'Identity Center tentent d'accéder aux ressources du catalogue de données géré par Lake Formation, Lake Formation assume IAM le rôle d'autoriser l'accès aux métadonnées. Si le IAM rôle appartient à un compte externe qui n'a pas de politique de AWS Glue ressources ni de partage de AWS RAM ressources, les utilisateurs et les groupes de l'IAMIdentity Center ne pourront pas accéder à la ressource même s'ils disposent des autorisations de Lake Formation.

Lake Formation utilise le service AWS Resource Access Manager (AWS RAM) pour partager la ressource avec des comptes et des organisations externes. AWS RAM envoie une invitation au compte du bénéficiaire pour qu'il accepte ou rejette le partage des ressources.

Pour de plus amples informations, veuillez consulter Acceptation d'une invitation de partage de ressources de AWS RAM.

Note

Lake Formation autorise IAM les rôles issus de comptes externes à agir en tant que rôles de support au nom des utilisateurs et des groupes d'IAMIdentity Center pour accéder aux ressources du catalogue de données, mais les autorisations ne peuvent être accordées que sur les ressources du catalogue de données du compte propriétaire. Si vous essayez d'accorder des autorisations aux utilisateurs et aux groupes IAM d'Identity Center sur les ressources du catalogue de données d'un compte externe, Lake Formation génère le message d'erreur suivant : « Les subventions entre comptes ne sont pas prises en charge pour le principal ».

(Facultatif) Sur l'écran d'intégration ARNs de Create Lake Formation, spécifiez les applications tierces qui peuvent accéder aux données des sites Amazon S3 enregistrés auprès de Lake Formation. Lake Formation fournit des informations d'identification temporaires limitées sous forme de AWS STS jetons aux sites Amazon S3 enregistrés en fonction des autorisations effectives, afin que les applications autorisées puissent accéder aux données pour le compte des utilisateurs.

Sélectionnez Submit (Envoyer).

Une fois que l'administrateur de Lake Formation a terminé les étapes et créé l'intégration, les propriétés IAM d'Identity Center apparaissent dans la console Lake Formation. L'exécution de ces tâches fait de Lake Formation une application compatible avec IAM Identity Center. Les propriétés de la console incluent l’état de l’intégration. L'état de l'intégration indique

Successquand elle est terminée. Ce statut indique si la configuration IAM d'Identity Center est terminée.

- AWS CLI

-

-

L'exemple suivant montre comment créer une intégration de Lake Formation avec IAM Identity Center. Vous pouvez également spécifier le

Status(ENABLED,DISABLED) des applications.aws lakeformation create-lake-formation-identity-center-configuration \ --catalog-id<123456789012>\ --instance-arn<arn:aws:sso:::instance/ssoins-112111f12ca1122p>\ --share-recipients '[{"DataLakePrincipalIdentifier": "<123456789012>"}, {"DataLakePrincipalIdentifier": "<555555555555>"}]' \ --external-filtering '{"AuthorizedTargets": ["<app arn1>", "<app arn2>"], "Status": "ENABLED"}' -

L'exemple suivant montre comment visualiser une intégration de Lake Formation avec IAM Identity Center.

aws lakeformation describe-lake-formation-identity-center-configuration --catalog-id<123456789012>

-