Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Octroi de l' QuickSight accès à Secrets Manager et à certains secrets

Si vous êtes administrateur et que vous avez des secrets dans Secrets Manager, vous pouvez accorder à Amazon un accès QuickSight en lecture seule à certains secrets.

Pour accorder QuickSight l'accès à Secrets Manager et à certains secrets

-

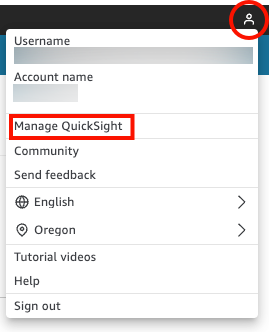

Dans QuickSight, choisissez votre icône d'utilisateur en haut à droite, puis sélectionnez Gérer QuickSight.

-

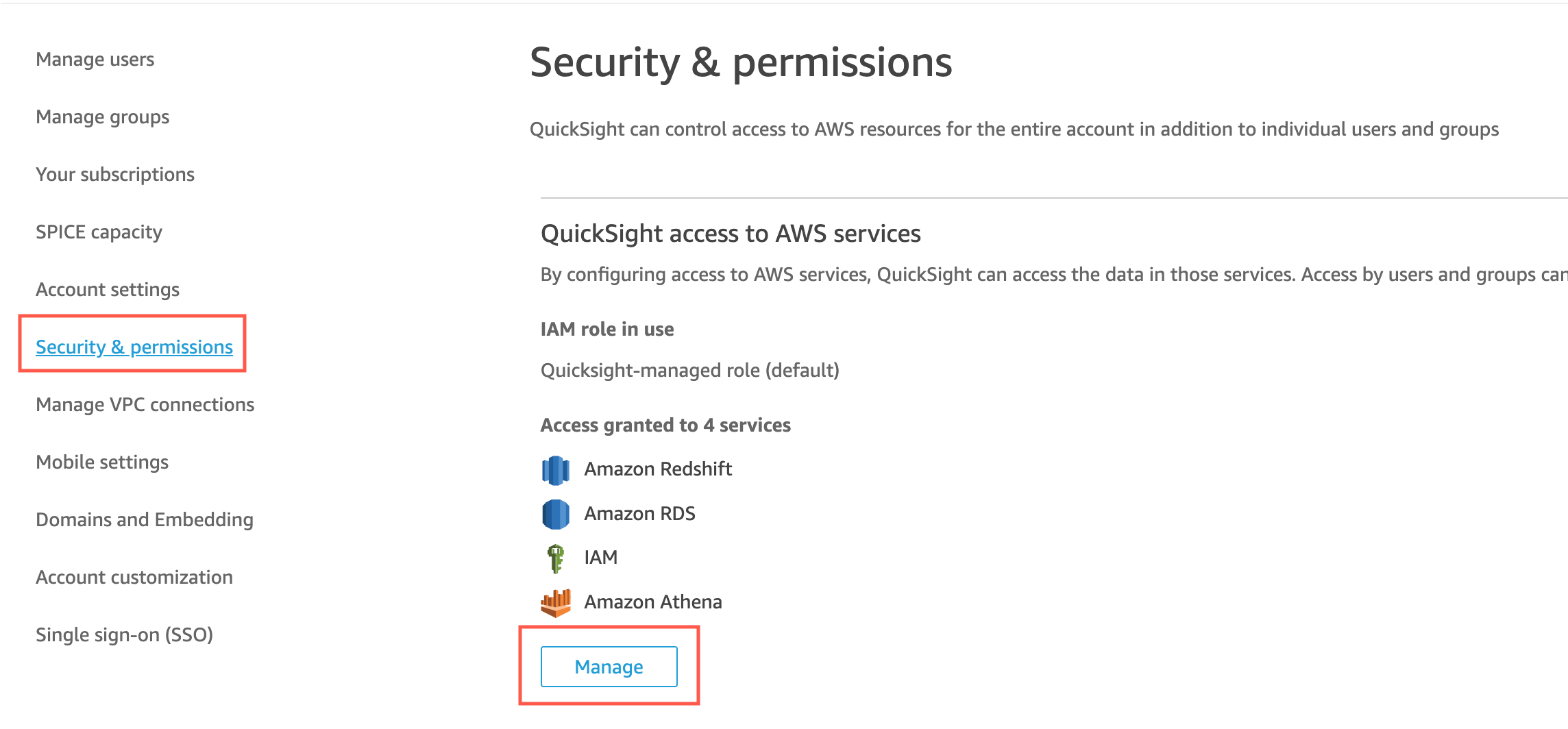

Choisissez Sécurité et autorisations sur la gauche.

-

Choisissez Gérer dans QuickSight l'accès aux AWS ressources.

-

Dans Autoriser l'accès et la découverte automatique de ces ressources, choisissez AWS Secrets Manager, Sélectionner les secrets.

La page Secrets AWS Secrets Manager s'ouvre.

-

Sélectionnez les secrets auxquels vous souhaitez accorder un accès QuickSight en lecture seule.

Les secrets de votre région QuickSight d'inscription sont affichés automatiquement. Pour sélectionner des secrets en dehors de votre région d'origine, choisissez Secrets dans d'autres AWS régions, puis entrez le nom des ressources Amazon (ARNs) correspondant à ces secrets.

-

Lorsque vous avez terminé, choisissez Terminer.

QuickSight crée un IAM rôle appelé

aws-quicksight-secretsmanager-role-v0dans votre compte. Il accorde aux utilisateurs du compte un accès en lecture seule aux secrets spécifiés et ressemble à ce qui suit :{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "secretsmanager:GetSecretValue" ], "Resource": [ "arn:aws:secretsmanager:region:accountId:secret:secret_name" ] } ] }Lorsque QuickSight les utilisateurs créent des analyses ou consultent des tableaux de bord utilisant une source de données contenant des secrets, il QuickSight assume ce IAM rôle de Secrets Manager. Pour plus d'informations sur les politiques d'autorisation des secrets, consultez la rubrique Authentification et contrôle d'accès pour AWS Secrets Manager dans le Guide de l'utilisateur AWS Secrets Manager .

Le secret spécifié dans le QuickSight IAM rôle peut avoir une politique de ressources supplémentaire qui refuse l'accès. Pour plus d'informations, consultez la rubrique Attacher une politique d'autorisation à un secret dans le Guide de l'utilisateur AWS Secrets Manager .

Si vous utilisez une AWS KMS clé AWS gérée pour chiffrer votre secret, aucune autorisation supplémentaire QuickSight n'est requise dans Secrets Manager.

Si vous utilisez une clé gérée par le client pour chiffrer votre secret, assurez-vous que le QuickSight IAM rôle

aws-quicksight-secretsmanager-role-v0dispose d'kms:Decryptautorisations. Pour plus d'informations, consultez la section Autorisations relatives à la KMS clé dans le guide de AWS Secrets Manager l'utilisateur.Pour plus d'informations sur les types de clés utilisés dans le service de gestion des AWS clés, consultez la section Clés clients et AWS clés du guide du service de gestion des AWS clés.