Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Connectez-vous à l' SageMaker IA au sein de votre VPC

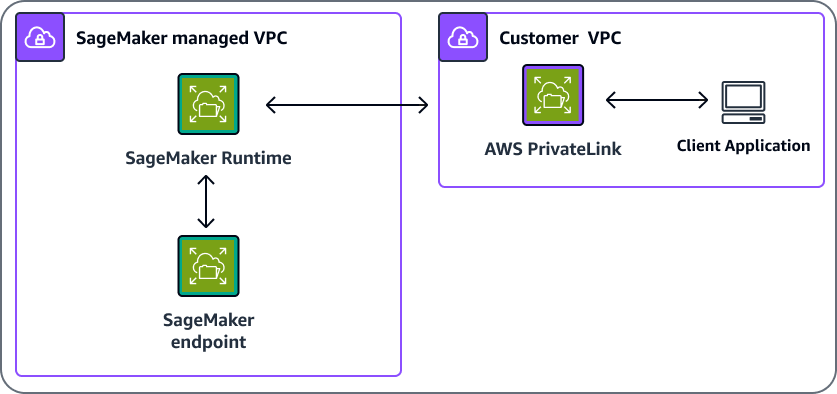

Vous pouvez vous connecter directement à l' SageMaker API ou à Amazon SageMaker Runtime via un point de terminaison d'interface dans votre cloud privé virtuel (VPC) au lieu de vous connecter via Internet. Lorsque vous utilisez un point de terminaison d'interface VPC, la communication entre votre VPC et l'API SageMaker AI ou le Runtime s'effectue de manière entièrement et sécurisée au sein d'un réseau. AWS

Connectez-vous à l' SageMaker IA via un point de terminaison d'interface VPC

L' SageMaker API et SageMaker AI Runtime prennent en charge les points de terminaison de l'interface Amazon Virtual Private Cloud (Amazon VPC) alimentés par. AWS PrivateLink

Le point de terminaison de l'interface VPC connecte votre VPC directement à l' SageMaker API ou à l' SageMaker AI Runtime AWS PrivateLink sans utiliser de passerelle Internet, de périphérique NAT, de connexion VPN ou de connexion. Direct Connect Les instances de votre VPC n'ont pas besoin de se connecter à l'Internet public pour communiquer avec l' SageMaker API ou SageMaker AI Runtime.

Vous pouvez créer un point de terminaison d' AWS PrivateLink interface pour vous connecter à SageMaker AI ou à SageMaker AI Runtime à l'aide du AWS Management Console ou AWS Command Line Interface (AWS CLI). Pour obtenir des instructions, consultez la section Accès à un AWS service à l'aide d'un point de terminaison VPC d'interface.

Si vous n'avez pas activé de nom d'hôte DNS (Domain Name System) privé pour votre point de terminaison VPC, après avoir créé un point de terminaison VPC, spécifiez l'URL du point de terminaison Internet vers SageMaker l'API ou AI Runtime. SageMaker Voici un exemple de code utilisant des AWS CLI commandes pour spécifier le endpoint-url paramètre.

aws sagemaker list-notebook-instances --endpoint-urlVPC_Endpoint_ID.api.sagemaker.Region.vpce.amazonaws.com aws sagemaker list-training-jobs --endpoint-urlVPC_Endpoint_ID.api.sagemaker.Region.vpce.amazonaws.com aws sagemaker-runtime invoke-endpoint --endpoint-url https://VPC_Endpoint_ID.runtime.sagemaker.Region.vpce.amazonaws.com \ --endpoint-nameEndpoint_Name\ --body "Endpoint_Body" \ --content-type "Content_Type" \Output_File

Si vous activez les noms d'hôte DNS privés pour votre point de terminaison VPC, vous n'avez pas besoin de spécifier l'URL du point de terminaison, car il s'agit du nom d'hôte par défaut (https://api.sagemaker). Region.amazon.com) correspond à votre point de terminaison VPC. De même, le nom d'hôte DNS SageMaker AI Runtime par défaut (https://runtime.sagemaker. Region.amazonaws.com) correspond également à votre point de terminaison VPC.

L' SageMaker API et SageMaker AI Runtime prennent en charge les points de terminaison VPC partout où Amazon VPC Régions AWS et AI sont disponibles. SageMaker SageMaker L'IA permet de passer des appels vers tous les éléments Operationsde votre VPC. Si vous utilisez l’élément AuthorizedUrl de la commande CreatePresignedNotebookInstanceUrl, votre trafic passera par le réseau Internet public. Vous ne pouvez pas uniquement utiliser un point de terminaison de VPC pour accéder à l’URL pré-signée, la demande doit passer par la passerelle Internet.

Par défaut, vos utilisateurs peuvent partager l’URL pré-signée avec des personnes extérieures à votre réseau d’entreprise. Pour plus de sécurité, vous devez ajouter des autorisations IAM afin de limiter l’utilisation de l’URL à votre réseau uniquement. Pour plus d'informations sur les autorisations IAM, consultez la section AWS PrivateLink Fonctionnement avec IAM.

Note

Lors de la configuration d'un point de terminaison d'interface VPC pour le service SageMaker AI Runtime (https://runtime.sagemaker. Region

Pour en savoir plus AWS PrivateLink, consultez la AWS PrivateLink documentation. Consultez Tarification d'AWS PrivateLink

Utilisation de SageMaker la formation et de l'hébergement avec les ressources de votre VPC

SageMaker L'IA utilise votre rôle d'exécution pour télécharger et charger des informations depuis un bucket Amazon S3 et Amazon Elastic Container Registry (Amazon ECR), indépendamment de votre conteneur d'entraînement ou d'inférence. Si vous avez des ressources situées dans votre VPC, vous pouvez toujours autoriser l' SageMaker IA à accéder à ces ressources. Les sections suivantes expliquent comment mettre vos ressources à la disposition de l' SageMaker IA avec ou sans isolation du réseau.

Sans l’isolement réseau activé

Si vous n'avez pas défini l'isolation du réseau pour votre tâche ou votre modèle de formation, l' SageMaker IA peut accéder aux ressources en utilisant l'une des méthodes suivantes.

-

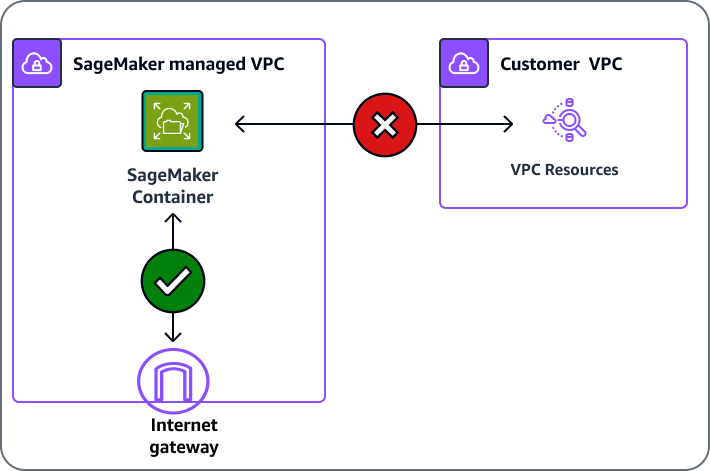

SageMaker les conteneurs d'inférence de formation et déployés peuvent accéder à Internet par défaut. SageMaker Les conteneurs d'IA peuvent accéder à des services et ressources externes sur l'Internet public dans le cadre de vos charges de travail de formation et d'inférence. SageMaker Les conteneurs AI ne sont pas en mesure d'accéder aux ressources de votre VPC sans configuration VPC, comme le montre l'illustration suivante.

-

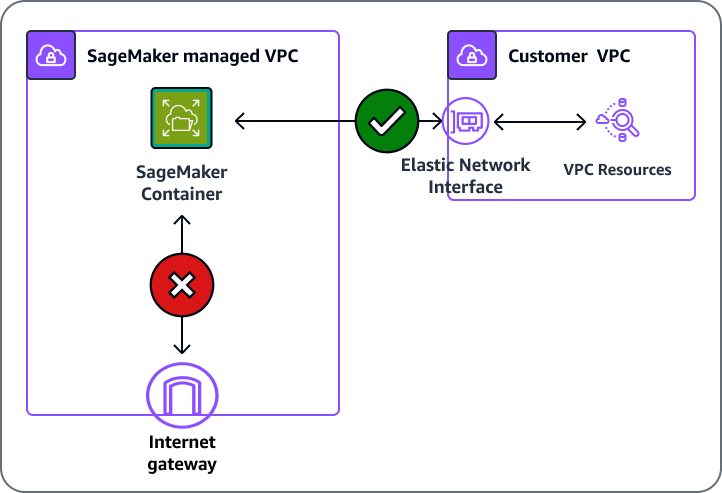

Utilisez une configuration de VPC pour communiquer avec les ressources situées dans votre VPC via une interface réseau Elastic (ENI). La communication entre le conteneur et les ressources de votre VPC s'effectue de manière sécurisée au sein de votre réseau VPC, comme le montre l'illustration suivante. Dans ce cas, vous gérez l’accès réseau à vos ressources de VPC et à Internet.

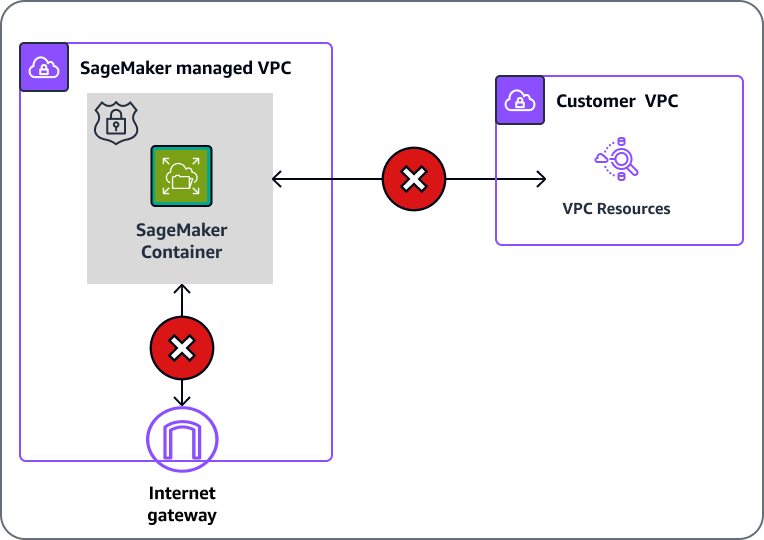

Avec l’isolement réseau

Si vous utilisez l'isolation du réseau, le conteneur SageMaker AI ne peut pas communiquer avec les ressources de votre VPC ni effectuer d'appels réseau, comme le montre l'illustration suivante. Si vous fournissez une configuration de VPC, les opérations de téléchargement et de chargement seront exécutées via votre VPC. Pour plus d’informations sur l’hébergement et l’entraînement avec l’isolement réseau lors de l’utilisation d’un VPC, consultez Isolement du réseau.

Création d'une politique de point de terminaison VPC pour l'IA SageMaker

Vous pouvez créer une politique pour les points de terminaison Amazon VPC pour l' SageMaker IA afin de spécifier les éléments suivants :

-

Le principal qui peut exécuter des actions.

-

Les actions qui peuvent être effectuées.

-

Les ressources sur lesquelles les actions peuvent être exécutées.

Pour plus d’informations, consultez Contrôle de l’accès aux services avec des points de terminaison d’un VPC dans le Guide de l’utilisateur Amazon VPC.

Note

Les politiques de point de terminaison VPC ne sont pas prises en charge pour les points de terminaison d'exécution SageMaker AI du Federal Information Processing Standard (FIPS) pour. runtime_InvokeEndpoint

L'exemple de politique de point de terminaison VPC suivant indique que tous les utilisateurs ayant accès au point de terminaison de l'interface VPC sont autorisés à appeler le point de terminaison hébergé par l' SageMaker IA nommé. myEndpoint

{ "Statement": [ { "Action": "sagemaker:InvokeEndpoint", "Effect": "Allow", "Resource": "arn:aws:sagemaker:us-west-2:123456789012:endpoint/myEndpoint", "Principal": "*" } ] }

Dans cet exemple, les éléments suivants sont refusés :

-

Autres actions d' SageMaker API, telles que

sagemaker:CreateEndpointetsagemaker:CreateTrainingJob. -

Invoquer des points de terminaison hébergés par l' SageMaker IA autres que.

myEndpoint

Note

Dans cet exemple, les utilisateurs peuvent toujours effectuer d'autres actions d' SageMaker API en dehors du VPC. Pour obtenir des informations sur la façon de restreindre les appels d’API à ceux situés dans le VPC, consultez Contrôlez l'accès à l'API SageMaker AI en utilisant des politiques basées sur l'identité.

Création d'une politique de point de terminaison VPC pour Amazon Feature Store SageMaker

Pour créer un point de terminaison VPC pour Amazon SageMaker Feature Store, utilisez le modèle de point de terminaison suivant, en remplaçant votre et : VPC_Endpoint_ID.api Region

VPC_Endpoint_ID.api.featurestore-runtime.sagemaker.Region.vpce.amazonaws.com

Connectez votre réseau privé à votre VPC

Pour appeler l' SageMaker API et SageMaker AI Runtime via votre VPC, vous devez vous connecter à partir d'une instance située à l'intérieur du VPC ou connecter votre réseau privé à votre VPC à l'aide d'un () ou. AWS Virtual Private Network Site-to-Site VPN Direct Connect Pour en savoir plus Site-to-Site VPN, consultez la section Connexions VPN dans le guide de l'utilisateur d'Amazon Virtual Private Cloud. Pour plus d'informations AWS Direct Connect, voir Création d'une connexion dans le guide de l'utilisateur de AWS Direct Connect.