Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Si vous disposez de plusieurs AWS Site-to-Site VPN connexions, vous pouvez assurer une communication sécurisée entre les sites à l'aide du AWS VPN CloudHub. Cela permet à vos sites de communiquer entre eux et pas uniquement avec les ressources dans votre VPC. Le VPN CloudHub fonctionne selon un hub-and-spoke modèle simple que vous pouvez utiliser avec ou sans VPC. Cette conception convient si vous avez plusieurs succursales et des connexions Internet existantes et que vous souhaitez mettre en œuvre un hub-and-spoke modèle pratique et potentiellement peu coûteux pour la connectivité principale ou de secours entre ces sites.

Présentation

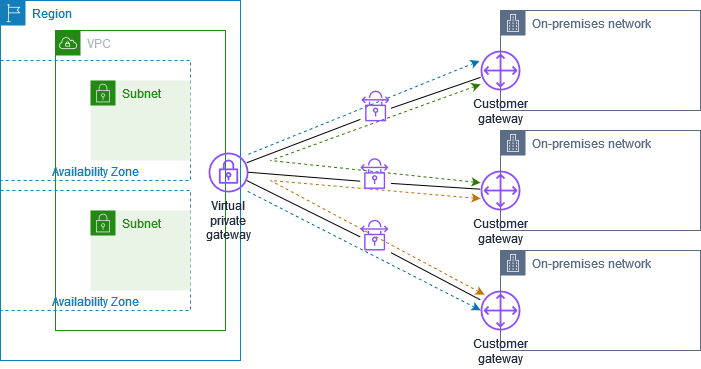

Le schéma suivant montre l' CloudHub architecture du VPN. Les lignes pointillées indiquent le trafic réseau entre des sites distants acheminé via les connexions VPN. Les sites ne doivent pas avoir de plages d'adresses IP qui se chevauchent.

Pour ce scénario, procédez comme suit :

-

Créez une passerelle réseau privé virtuel unique.

-

Créez plusieurs passerelles client, chacune avec l'adresse IP publique de la passerelle. Vous devez utiliser un numéro d'ASN (Autonomous System Number) BGP (Border Gateway Protocol) unique pour chaque passerelle client.

-

Créez une connexion Site-to-Site VPN routée dynamiquement entre chaque passerelle client et la passerelle privée virtuelle commune.

-

Configurez chaque passerelle client pour publier un préfixe propre à un site (tel que 10.0.0.0/24, 10.0.1.0/24) sur la passerelle réseau privé virtuel. Ces annonces de routage sont reçues et ré-publiées pour chaque BGP pair, pour permettre à chaque site d'envoyer des données vers les autres sites et d'en recevoir. Cela se fait à l'aide des instructions réseau contenues dans les fichiers de configuration VPN pour la connexion Site-to-Site VPN. Les relevés du réseau sont légèrement différents en fonction du type de routeur que vous utilisez.

-

Configurez les routes dans vos tables de routage de sous-réseau pour permettre aux instances de votre VPC de communiquer avec vos sites. Pour de plus amples informations, veuillez consulter (Passerelle réseau privé virtuel) Activer la propagation de route dans votre table de routage. Vous pouvez configurer une route agrégée dans votre table de routage (par exemple, 10.0.0.0/16). Utilisez des préfixes plus spécifiques entre les passerelles client et la passerelle réseau privé virtuel.

Les sites qui utilisent AWS Direct Connect des connexions à la passerelle privée virtuelle peuvent également faire partie du AWS VPN CloudHub. Par exemple, le siège social de votre entreprise à New York peut être AWS Direct Connect connecté au VPC et vos succursales peuvent utiliser des connexions Site-to-Site VPN avec le VPC. Les succursales de Los Angeles et de Miami peuvent envoyer et recevoir des données entre elles et avec le siège de votre entreprise, le tout à l'aide du AWS VPN CloudHub.

Tarification

Pour utiliser AWS un VPN CloudHub, vous payez les tarifs habituels de connexion Site-to-Site VPN Amazon VPC. Le tarif de la connexion vous est facturé pour chaque heure de connexion de chaque VPN à la passerelle réseau privé virtuel. Lorsque vous envoyez des données d'un site à un autre à l'aide du AWS VPN CloudHub, l'envoi de données de votre site vers la passerelle privée virtuelle est gratuit. Vous payez uniquement les tarifs de transfert de données AWS standard pour les données qui sont transmises de la passerelle réseau privé virtuel vers votre point de terminaison.

Par exemple, si vous avez un site à Los Angeles et un deuxième site à New York et que les deux sites disposent d'une connexion Site-to-Site VPN à la passerelle privée virtuelle, vous payez le tarif horaire pour chaque connexion Site-to-Site VPN (donc si le tarif était de 0,05 dollar de l'heure, ce serait un total de 0,10 dollar de l'heure). Vous payez également les tarifs de transfert de AWS données standard pour toutes les données que vous envoyez de Los Angeles à New York (et vice versa) Site-to-Site via chaque connexion VPN. Le trafic réseau envoyé via la connexion Site-to-Site VPN à la passerelle privée virtuelle est gratuit, mais le trafic réseau envoyé via la connexion Site-to-Site VPN de la passerelle privée virtuelle au point de terminaison est facturé au taux de transfert de AWS données standard.

Pour en savoir plus, consultez Site-to-Site Tarification de connexion VPN