Les traductions sont fournies par des outils de traduction automatique. En cas de conflit entre le contenu d'une traduction et celui de la version originale en anglais, la version anglaise prévaudra.

Sécurité, identité et conformité

Sécurité, identité et conformité

AWS est conçue pour être l'infrastructure cloud mondiale la plus sécurisée sur laquelle créer, migrer et gérer des applications et des charges de travail.

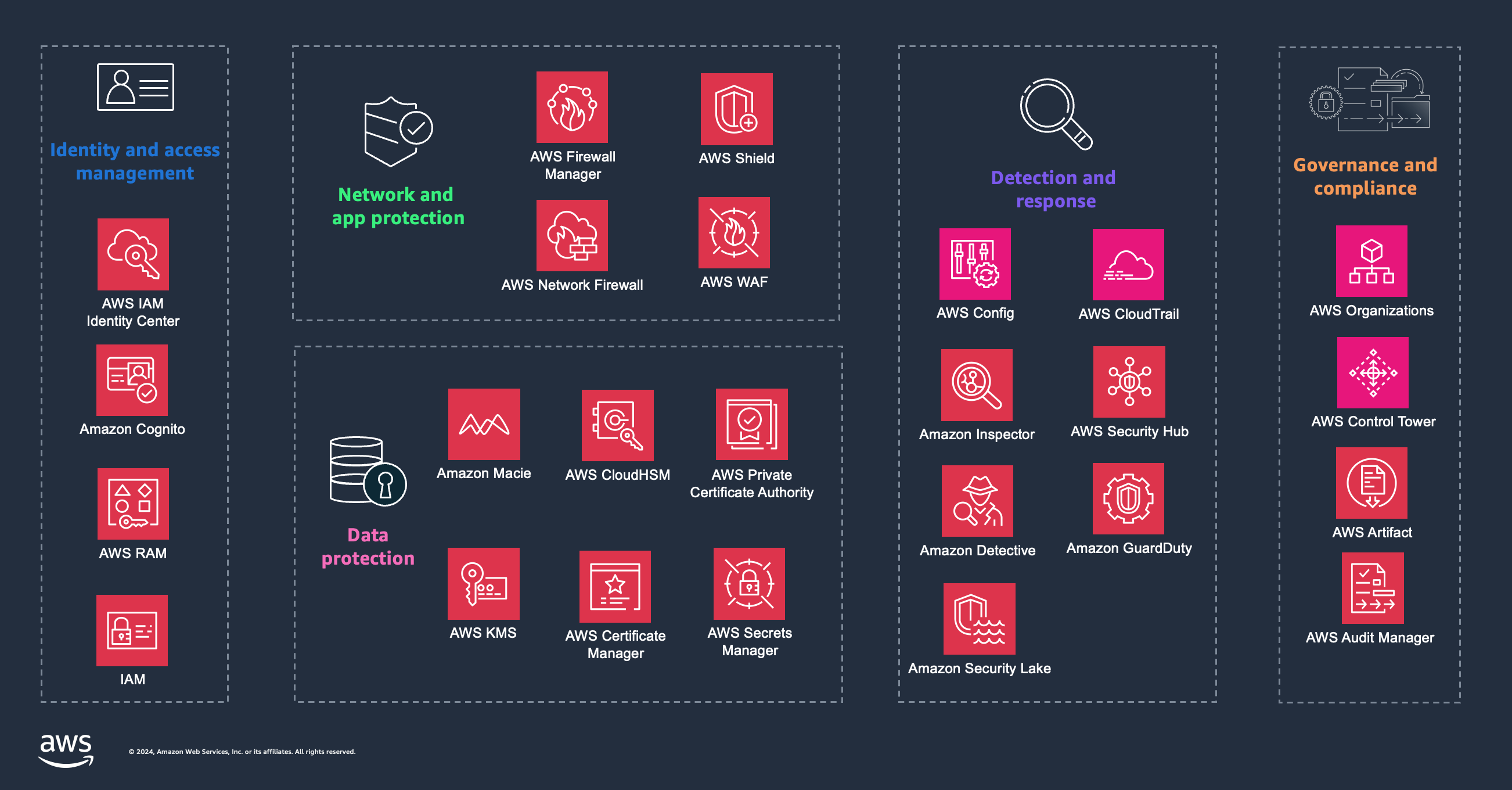

Chaque service est décrit après le schéma. Pour vous aider à choisir le service qui répond le mieux à vos besoins, consultez Choisir AWS services de sécurité, d'identité et de gouvernance. Pour des informations générales, voir Sécurité, identité et conformité sur AWS

Services

- Amazon Cognito

- Amazon Detective

- Amazon GuardDuty

- Amazon Inspector

- Amazon Macie

- Amazon Security Lake

- Amazon Verified Permissions

- AWS Artifact

- AWS Audit Manager

- AWS Certificate Manager

- AWS CloudHSM

- AWS Directory Service

- AWS Firewall Manager

- AWS Identity and Access Management

- AWS Key Management Service

- AWS Network Firewall

- AWS Resource Access Manager

- AWS Secrets Manager

- AWS Security Hub

- AWS Shield

- AWS IAM Identity Center

- AWS WAF

- AWS WAF Captcha

Retournez àAWS services.

Amazon Cognito

Amazon Cognito

En outre, Amazon Cognito vous permet d'enregistrer des données localement sur les appareils des utilisateurs, ce qui permet à vos applications de fonctionner même lorsque les appareils sont hors ligne. Vous pouvez ensuite synchroniser les données entre les appareils des utilisateurs afin que leur expérience d'application reste cohérente, quel que soit l'appareil qu'ils utilisent.

Grâce à Amazon Cognito, vous pouvez créer des applications conviviales, au lieu de vous préoccuper de créer, sécuriser et mettre à l'échelle une solution pour s'occuper de la gestion des utilisateurs, de l'authentification et de la synchronisation sur plusieurs appareils.

Amazon Detective

Amazon Detective

AWS des services de sécurité tels qu'Amazon GuardDuty, Amazon Macie et AWS Security Hub, ainsi que les produits de sécurité des partenaires, peuvent être utilisés pour identifier les problèmes de sécurité potentiels ou les résultats. Ces services sont très utiles pour vous avertir en cas d'accès non autorisé ou de comportement suspect dans votre AWS déploiement. Cependant, il arrive parfois que vous souhaitiez effectuer des recherches plus approfondies sur les événements qui ont conduit à ces découvertes afin d'en corriger la cause première. Pour les analystes de sécurité, la détermination de la cause première des problèmes de sécurité peut être un processus complexe qui implique souvent de collecter et de combiner des journaux provenant de nombreuses sources de données, d'utiliser des outils d'extraction, de transformation et de chargement (ETL), ainsi que des scripts personnalisés pour organiser les données.

Amazon Detective simplifie ce processus en permettant à vos équipes de sécurité d'enquêter facilement et d'identifier rapidement la cause première d'une découverte. Detective peut analyser des milliards d'événements provenant de plusieurs sources de données telles que Amazon Virtual Private Cloud (VPC) Flow Logs, AWS CloudTrail, et Amazon GuardDuty. Detective utilise ces événements pour créer automatiquement une vue unifiée et interactive de vos ressources, de vos utilisateurs et des interactions entre eux au fil du temps. Grâce à cette vue unifiée, vous pouvez visualiser tous les détails et le contexte en un seul endroit afin d'identifier les raisons sous-jacentes des résultats, d'explorer les activités historiques pertinentes et d'en déterminer rapidement la cause première.

Vous pouvez commencer à utiliser Amazon Detective en quelques clics dans AWS Management Console. Il n'y a aucun logiciel à déployer, ni aucune source de données à activer et à gérer. Vous pouvez essayer Detective sans frais supplémentaires grâce à un essai gratuit de 30 jours disponible pour les nouveaux comptes.

Amazon GuardDuty

Amazon GuardDuty

Activé en quelques clics dans AWS Management Console et facilement administrable à l'échelle de l'organisation grâce à son support de AWS Organizations, Amazon GuardDuty peut immédiatement commencer à analyser des milliards d'événements sur votre AWS tient compte des signes d'utilisation non autorisée. GuardDuty identifie les attaquants présumés grâce à des flux intégrés de renseignements sur les menaces et à la détection des anomalies par le machine learning afin de détecter les anomalies liées à l'activité des comptes et à la charge de travail. Lorsqu'une utilisation non autorisée potentielle est détectée, le service fournit un résultat détaillé à la GuardDuty console, à Amazon CloudWatch Events et AWS Security Hub. Cela rend les résultats exploitables et faciles à intégrer dans les systèmes de gestion des événements et de flux de travail existants. Il est facile d'effectuer des recherches supplémentaires pour déterminer la cause première d'une découverte en utilisant Amazon Detective directement depuis la GuardDuty console.

Amazon GuardDuty est rentable et facile à utiliser. Il ne vous oblige pas à déployer et à maintenir un logiciel ou une infrastructure de sécurité, ce qui signifie qu'il peut être activé rapidement sans risque d'impact négatif sur les charges de travail des applications et des conteneurs existants. Il n'y a aucun coût initial GuardDuty, aucun logiciel à déployer et aucun flux de renseignements sur les menaces à activer. En outre, il GuardDuty optimise les coûts en appliquant des filtres intelligents et en analysant uniquement un sous-ensemble de journaux pertinents pour la détection des menaces, et les nouveaux GuardDuty comptes Amazon sont gratuits pendant 30 jours.

Amazon Inspector

Amazon Inspector

Amazon Inspector présente de nombreuses améliorations par rapport à Amazon Inspector Classic. Par exemple, le nouvel Amazon Inspector calcule un score de risque hautement contextualisé pour chaque découverte en corrélant les informations courantes sur les vulnérabilités et les expositions (CVE) avec des facteurs tels que l'accès au réseau et l'exploitabilité. Ce score est utilisé pour hiérarchiser les vulnérabilités les plus critiques afin d'améliorer l'efficacité des mesures correctives. En outre, Amazon Inspector utilise désormais le AWS Systems Manager Agent (SSMagent) pour vous éviter de devoir déployer et gérer un agent autonome pour exécuter les évaluations des EC2 instances Amazon. Pour les charges de travail liées aux conteneurs, Amazon Inspector est désormais intégré à Amazon Elastic Container Registry (AmazonECR) afin de permettre des évaluations intelligentes, rentables et continues des vulnérabilités des images de conteneurs. Tous les résultats sont agrégés dans la console Amazon Inspector, puis acheminés vers AWS Security Hub, et transmis via Amazon EventBridge pour automatiser les flux de travail tels que la billetterie.

Tous les nouveaux comptes Amazon Inspector peuvent bénéficier d'un essai gratuit de 15 jours afin d'évaluer le service et d'estimer son coût. Pendant la période d'essai, toutes les EC2 instances Amazon éligibles et les images de conteneur envoyées à Amazon ECR sont continuellement numérisées gratuitement.

Amazon Macie

Amazon Macie

Dans la configuration multi-comptes, un seul compte administrateur Macie peut gérer tous les comptes des membres, y compris la création et l'administration de tâches de découverte de données sensibles sur des comptes avec AWS Organizations. Les résultats relatifs à la sécurité et à la découverte de données sensibles sont agrégés dans le compte administrateur Macie et envoyés à Amazon CloudWatch Events et AWS Security Hub. Désormais, en utilisant un seul compte, vous pouvez intégrer les systèmes de gestion des événements, de flux de travail et de billetterie ou utiliser les résultats de Macie avec AWS Step Functions pour automatiser les actions de correction. Vous pouvez démarrer rapidement avec Macie grâce à l'essai gratuit de 30 jours proposé aux nouveaux comptes pour l'inventaire des compartiments S3 et l'évaluation au niveau des compartiments. La découverte de données sensibles n'est pas incluse dans l'essai de 30 jours pour l'évaluation des compartiments.

Amazon Security Lake

Amazon Security Lake centralise les données de sécurité provenant de AWS environnements, fournisseurs de SaaS, sources sur site et dans le cloud, dans un lac de données spécialement conçu qui est stocké dans votre Compte AWS. Security Lake automatise la collecte et la gestion des données de sécurité entre les comptes et Régions AWS afin que vous puissiez utiliser vos outils d'analyse préférés tout en gardant le contrôle et la propriété de vos données de sécurité. Avec Security Lake, vous pouvez également améliorer la protection des charges de travail, des applications et des données.

Security Lake automatise la collecte des données relatives aux journaux et aux événements liés à la sécurité à partir d'une solution intégrée AWS services et services tiers. Il vous aide également à gérer le cycle de vie des données grâce à des paramètres de conservation personnalisables. Le lac de données est soutenu par des compartiments Amazon S3, et vous restez propriétaire de vos données. Security Lake convertit les données ingérées au format Apache Parquet et en un schéma open source standard appelé Open Cybersecurity Schema Framework ()OCSF. Grâce à OCSF l'assistance, Security Lake normalise et combine les données de sécurité provenant de AWS et un large éventail de sources de données de sécurité d'entreprise.

Autre AWS les services et les services tiers peuvent s'abonner aux données stockées dans Security Lake pour la réponse aux incidents et l'analyse des données de sécurité.

Amazon Verified Permissions

Amazon Verified Permissions

Verified Permissions utilise Cedar

AWS Artifact

AWS Artifact

AWS Audit Manager

AWS Audit Manager

Le AWS Audit Manager les frameworks prédéfinis aident à traduire les preuves issues des services cloud en rapports conviviaux pour les auditeurs en cartographiant votre AWS ressources répondant aux exigences des normes ou réglementations du secteur, telles que CIS AWS Foundations Benchmark, le règlement général sur la protection des données (GDPR) et la norme de sécurité des données du secteur des cartes de paiement (PCIDSS). Vous pouvez également personnaliser entièrement un framework et ses contrôles en fonction des besoins spécifiques de votre entreprise. Sur la base du cadre que vous sélectionnez, Audit Manager lance une évaluation qui collecte et organise en permanence les preuves pertinentes provenant de votre AWS comptes et ressources, tels que les instantanés de configuration des ressources, l'activité des utilisateurs et les résultats des contrôles de conformité.

Vous pouvez démarrer rapidement dans AWS Management Console. Il vous suffit de sélectionner un cadre prédéfini pour lancer une évaluation et de commencer à collecter et à organiser automatiquement les preuves.

AWS Certificate Manager

AWS Certificate Manager

Avec AWS Certificate Manager, vous pouvez rapidement demander un certificat, le déployer sur ACM -integrated AWS des ressources, telles que Elastic Load Balancing, CloudFront les distributions Amazon et APIs on API Gateway, et let AWS Certificate Manager gérer les renouvellements de certificats. Il vous permet également de créer des certificats privés pour vos ressources internes et de gérer le cycle de vie des certificats de manière centralisée. Certificats publics et privés fournis via AWS Certificate Manager à utiliser avec ACM -les services intégrés sont gratuits. Vous ne payez que pour AWS les ressources que vous créez pour exécuter votre application.

Avec AWS Private Certificate Authority

AWS CloudHSM

L'interface AWS CloudHSM

AWS CloudHSM est conforme aux normes et vous permet d'exporter toutes vos clés vers la plupart des autres produits disponibles dans le commerceHSMs, en fonction de vos configurations. Il s'agit d'un service entièrement géré qui automatise pour vous les tâches administratives fastidieuses, telles que le provisionnement du matériel, l'application de correctifs logiciels, la haute disponibilité et les sauvegardes. AWS CloudHSM vous permet également d'évoluer rapidement en ajoutant et en supprimant de la HSM capacité à la demande, sans frais initiaux.

AWS Directory Service

AWS Directory Service

AWS Firewall Manager

AWS Firewall Manager

AWS Identity and Access Management

AWS Identity and Access Management

-

Vous gérez AWS autorisations pour votre personnel, vos utilisateurs et vos charges de travail dans AWS IAM Identity Center

(Centre IAM d'identité). IAMIdentity Center vous permet de gérer l'accès des utilisateurs sur plusieurs AWS comptes. En quelques clics, vous pouvez activer un service hautement disponible, gérer facilement l'accès à plusieurs comptes et les autorisations d'accès à tous vos comptes dans AWS Organizations centralement. IAMIdentity Center inclut SAML des intégrations intégrées à de nombreuses applications professionnelles, telles que Salesforce, Box et Microsoft Office 365. En outre, vous pouvez créer des intégrations au Security Assertion Markup Language (SAML) 2.0 et étendre l'accès par authentification unique à toutes vos SAML applications compatibles. Vos utilisateurs se connectent simplement à un portail utilisateur à l'aide des informations d'identification qu'ils configurent ou en utilisant leurs informations d'identification d'entreprise existantes pour accéder à tous les comptes et applications qui leur sont attribués à partir d'un seul endroit. -

Gérer les IAM autorisations d'un seul compte

: vous pouvez spécifier l'accès à AWS ressources utilisant des autorisations. Vos IAM entités (utilisateurs, groupes et rôles) démarrent par défaut sans aucune autorisation. Ces identités peuvent se voir accorder des autorisations en joignant une IAM politique qui spécifie le type d'accès, les actions qui peuvent être effectuées et les ressources sur lesquelles les actions peuvent être effectuées. Vous pouvez également spécifier les conditions qui doivent être définies pour que l'accès soit autorisé ou refusé. -

Gérez les IAM rôles à compte unique

: IAM les rôles vous permettent de déléguer l'accès à des utilisateurs ou à des services qui n'ont normalement pas accès aux AWS ressources. IAMutilisateurs ou AWS les services peuvent assumer un rôle pour obtenir un identifiant de sécurité temporaire qui sera utilisé pour AWS APIappels. Vous n'êtes pas obligé de partager des informations d'identification à long terme ou de définir des autorisations pour chaque identité.

AWS Key Management Service

AWS Key Management Service

AWS Network Firewall

AWS Network Firewall

AWS Network Firewall inclut des fonctionnalités qui fournissent une protection contre les menaces réseau courantes. Le AWS Network Firewall Un pare-feu dynamique peut intégrer le contexte des flux de trafic, tel que le suivi des connexions et l'identification des protocoles, pour appliquer des politiques telles que l'interdiction d'accéder à VPCs des domaines à l'aide d'un protocole non autorisé. Le AWS Network Firewall le système de prévention des intrusions (IPS) fournit une inspection active du flux de trafic afin que vous puissiez identifier et bloquer les vulnérabilités à l'aide d'une détection basée sur les signatures. AWS Network Firewall propose également un filtrage Web qui peut arrêter le trafic vers des noms de domaine connus URLs et surveiller les noms de domaine entièrement qualifiés.

Il est facile de démarrer avec AWS Network Firewall en accédant à la VPCconsole Amazon

AWS Resource Access Manager

AWS Resource Access Manager

De nombreuses entreprises utilisent plusieurs comptes pour isoler l'administration ou la facturation et pour limiter l'impact des erreurs. Avec AWS RAM, vous n'avez pas besoin de créer des ressources dupliquées dans plusieurs AWS comptes. Cela réduit les frais opérationnels liés à la gestion des ressources de chaque compte que vous possédez. Au lieu de cela, dans votre environnement multi-comptes, vous pouvez créer une ressource une seule fois et utiliser AWS RAM pour partager cette ressource entre comptes en créant un partage de ressources. Lorsque vous créez un partage de ressources, vous sélectionnez les ressources à partager, vous choisissez un AWS RAM autorisation gérée par type de ressource, et spécifiez à qui vous souhaitez avoir accès aux ressources. AWS RAM est mis à votre disposition sans frais supplémentaires.

AWS Secrets Manager

AWS Secrets Manager

AWS Security Hub

AWS Security Hub

Security Hub vous permet de comprendre votre niveau de sécurité global grâce à un score de sécurité consolidé pour l'ensemble de vos AWS comptes, évalue automatiquement la sécurité de vos AWS les ressources des comptes via le AWS Norme relative aux meilleures pratiques de sécurité fondamentales (FSBP) et autres cadres de conformité. Il regroupe également tous vos résultats de sécurité provenant de dizaines de AWS services et APN produits de sécurité réunis en un seul endroit et dans un format uniques via AWS Format de recherche de sécurité (ASFF), et réduit votre délai moyen de correction (MTTR) grâce à une réponse automatisée et à une assistance en matière de correction. Security Hub out-of-the-box intègre les outils de billetterie, de chat, de gestion des informations et des événements de sécurité (SIEM), d'automatisation et de réponse à l'orchestration de la sécurité (SOAR), d'investigation des menaces, de gouvernance, de gestion des risques et de conformité (GRC) et de gestion des incidents afin de fournir à vos utilisateurs un flux de travail complet pour les opérations de sécurité.

Pour démarrer avec Security Hub, il suffit de quelques clics depuis AWS Management Console pour commencer à agréger les résultats et à effectuer des contrôles de sécurité grâce à notre essai gratuit de 30 jours. Vous pouvez intégrer Security Hub à AWS Organizations pour activer automatiquement le service dans tous les comptes de votre organisation.

AWS Shield

AWS Shield

Tous AWS les clients bénéficient de la protection automatique de AWS Shield Standard, sans frais supplémentaires. AWS Shield Standard protège contre les DDoS attaques les plus courantes et fréquentes sur le réseau et la couche de transport qui ciblent votre site Web ou vos applications. Lorsque vous utilisez AWS Shield Standard

avec Amazon CloudFront

Pour bénéficier de niveaux de protection supérieurs contre les attaques ciblant vos applications exécutées sur les ressources Amazon Elastic Compute Cloud (AmazonEC2), Elastic Load Balancing (ELB) CloudFront, Amazon et Amazon Route 53, vous pouvez vous abonner à AWS Shield Advanced. Outre les protections du réseau et de la couche de transport fournies avec la norme, AWS Shield Advanced fournit une détection et une atténuation supplémentaires contre les DDoS attaques sophistiquées et de grande envergure, une visibilité en temps quasi réel sur les attaques et une intégration avec AWS WAF, un pare-feu pour applications Web. AWS Shield Advanced vous donne également accès à l'équipe d'AWSDDoSintervention 24 heures sur 24, 7 jours sur 7 (DRT) et vous protège contre les pics DDoS associés à vos frais Amazon Elastic Compute Cloud (AmazonEC2), Elastic Load Balancing ()ELB, Amazon CloudFront et Amazon Route 53.

AWS Shield Advanced est disponible dans le monde entier sur tous les sites périphériques Amazon CloudFront et Amazon Route 53. Vous pouvez protéger vos applications Web hébergées partout dans le monde CloudFront en déployant Amazon devant votre application. Vos serveurs d'origine peuvent être Amazon S3, Amazon Elastic Compute Cloud (AmazonEC2), Elastic Load Balancing (ELB) ou un serveur personnalisé en dehors de AWS. Vous pouvez également activer AWS Shield Avancée directement sur une adresse IP Elastic ou Elastic Load Balancing (ELB) dans les versions suivantes Régions AWS: Virginie du Nord, Ohio, Oregon, Californie du Nord, Montréal, São Paulo, Irlande, Francfort, Londres, Paris, Stockholm, Singapour, Tokyo, Sydney, Séoul, Mumbai, Milan et Le Cap.

AWS IAM Identity Center

AWS IAM Identity Center

AWS WAF

AWS WAF

AWS WAF Captcha

AWSWAFLe captcha

Retournez àAWS services.