Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Jalankan sampel GitHub Enterprise Server untuk CodeBuild

AWS CodeBuild mendukung GitHub Enterprise Server sebagai repositori sumber. Contoh ini menunjukkan cara menyiapkan CodeBuild proyek Anda ketika repositori GitHub Enterprise Server Anda memiliki sertifikat yang diinstal. Ini juga menunjukkan cara mengaktifkan webhook sehingga CodeBuild membangun kembali kode sumber setiap kali perubahan kode didorong ke repositori Server Perusahaan Anda GitHub .

Prasyarat

-

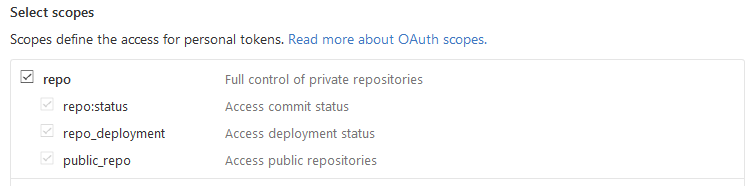

Hasilkan token akses pribadi untuk CodeBuild proyek Anda. Kami menyarankan Anda membuat pengguna GitHub Enterprise dan membuat token akses pribadi untuk pengguna ini. Salin ke clipboard Anda sehingga dapat digunakan saat Anda membuat proyek Anda. CodeBuild Untuk informasi selengkapnya, lihat Membuat token akses pribadi untuk baris perintah

di situs web GitHub Bantuan. Saat Anda membuat token akses pribadi, sertakan lingkup repo dalam definisi.

-

Unduh sertifikat Anda dari Server GitHub Perusahaan. CodeBuild menggunakan sertifikat untuk membuat koneksi SSL tepercaya ke repositori.

Linux/macOS klien:

Dari jendela terminal, jalankan perintah berikut:

echo -n | openssl s_client -connectHOST:PORTNUMBER\ | sed -ne '/-BEGIN CERTIFICATE-/,/-END CERTIFICATE-/p' > /folder/filename.pemGanti placeholder dalam perintah dengan nilai-nilai berikut:

HOST. Alamat IP repositori Server GitHub Perusahaan Anda.PORTNUMBER. Nomor port yang Anda gunakan untuk menghubungkan (misalnya, 443).folder. Folder tempat Anda mengunduh sertifikat Anda.filename. Nama file file sertifikat Anda.penting

Simpan sertifikat sebagai file.pem.

Klien Windows:

Gunakan browser Anda untuk mengunduh sertifikat Anda dari GitHub Enterprise Server. Untuk melihat detail sertifikat situs, pilih ikon gembok. Untuk informasi tentang cara mengekspor sertifikat, lihat dokumentasi browser Anda.

penting

Simpan sertifikat sebagai file.pem.

-

Unggah file sertifikat Anda ke bucket S3. Untuk informasi tentang cara membuat bucket S3, lihat Bagaimana cara membuat Bucket S3? Untuk informasi tentang cara mengunggah objek ke bucket S3, lihat Bagaimana cara mengunggah file dan folder ke bucket?

catatan

Ember ini harus berada di AWS wilayah yang sama dengan bangunan Anda. Misalnya, jika Anda menginstruksikan CodeBuild untuk menjalankan bangunan di Wilayah Timur AS (Ohio), ember harus berada di Wilayah Timur AS (Ohio).

Langkah 1: Buat proyek build dengan GitHub Enterprise Server dan aktifkan webhooks

Buka AWS CodeBuild konsol di https://console.aws.amazon.com/codesuite/codebuild/home

. Jika halaman CodeBuild informasi ditampilkan, pilih Buat proyek build. Jika tidak, pada panel navigasi, perluas Build, pilih Build projects, lalu pilih Create build project.

Di Nama proyek, masukkan nama untuk proyek pembangunan ini. Membangun nama proyek harus unik di setiap AWS akun. Anda juga dapat menyertakan deskripsi opsional proyek build untuk membantu pengguna lain memahami tujuan proyek ini.

-

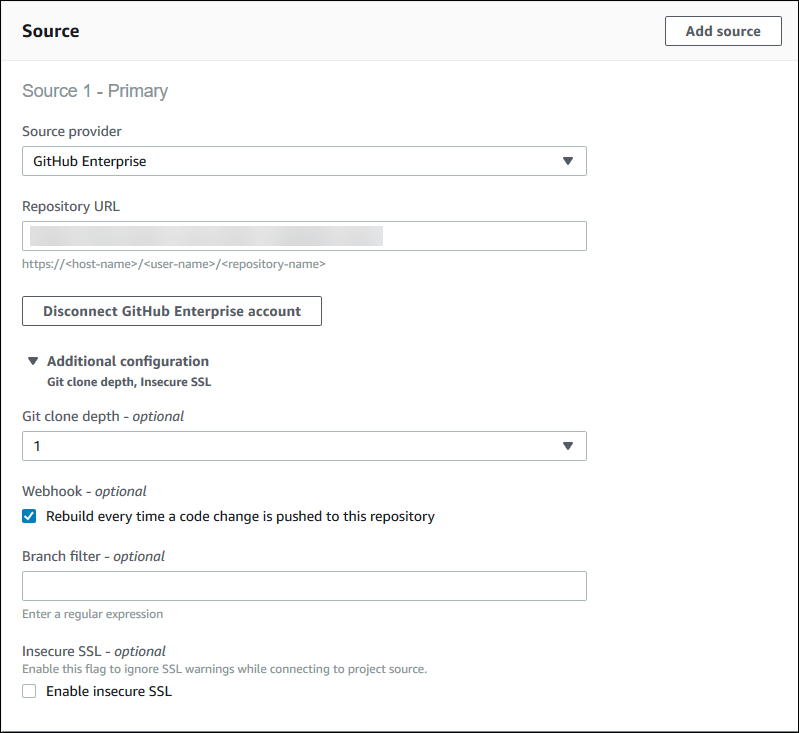

Di Sumber, di penyedia Sumber, pilih Server GitHub Perusahaan.

-

Pilih Kelola kredenal akun, lalu pilih Token akses pribadi. Untuk Layanan, pilih Secrets Manager (disarankan), dan konfigurasikan rahasia Anda. Kemudian, token akses pribadi GitHub Enterprise, masukkan token akses pribadi Anda dan pilih Simpan.

-

Di URL Repositori, masukkan jalur ke repositori Anda, termasuk nama repositori.

-

Perluas Additional configuration (Konfigurasi tambahan).

-

Pilih Rebuild setiap kali perubahan kode didorong ke repositori ini untuk membangun kembali setiap kali perubahan kode didorong ke repositori ini.

-

Pilih Aktifkan SSL yang tidak aman untuk mengabaikan peringatan SSL saat Anda terhubung ke repositori proyek GitHub Enterprise Server Anda.

catatan

Kami menyarankan Anda menggunakan Aktifkan SSL yang tidak aman hanya untuk pengujian. Ini tidak boleh digunakan di lingkungan produksi.

-

Di Lingkungan:

Untuk citra Lingkungan, lakukan salah satu hal berikut:

-

Untuk menggunakan image Docker yang dikelola oleh AWS CodeBuild, pilih Managed image, lalu buat pilihan dari Sistem operasi, Runtime, Image, dan versi Image. Buat pilihan dari jenis Lingkungan jika tersedia.

-

Untuk menggunakan gambar Docker lain, pilih Custom image. Untuk jenis Lingkungan, pilih ARM, Linux, GPU Linux, atau Windows. Jika Anda memilih Registri lain, untuk URL registri eksternal, masukkan nama dan tag gambar Docker di Docker Hub, menggunakan format.

docker repository/docker image name -

Untuk menggunakan image Docker pribadi, pilih Custom image. Untuk jenis Lingkungan, pilih ARM, Linux, GPU Linux, atau Windows. Untuk registri Gambar, pilih Registri lain, lalu masukkan ARN kredensil untuk gambar Docker pribadi Anda. Kredensialnya harus dibuat oleh Secrets Manager. Untuk informasi lebih lanjut, lihat Apa itu AWS Secrets Manager? di Panduan Pengguna AWS Secrets Manager .

-

Dalam peran Layanan, lakukan salah satu hal berikut:

-

Jika Anda tidak memiliki peran CodeBuild layanan, pilih Peran layanan baru. Di Nama peran, masukkan nama untuk peran baru.

-

Jika Anda memiliki peran CodeBuild layanan, pilih Peran layanan yang ada. Di Peran ARN, pilih peran layanan.

catatan

Saat menggunakan konsol untuk membuat atau memperbarui proyek build, Anda dapat membuat peran CodeBuild layanan secara bersamaan. Secara default, peran hanya berfungsi dengan proyek build tersebut. Jika Anda menggunakan konsol untuk mengaitkan peran layanan ini dengan proyek build lain, peran akan diperbarui agar berfungsi dengan proyek build lainnya. Peran layanan dapat bekerja dengan hingga 10 proyek pembangunan.

-

-

Perluas Additional configuration (Konfigurasi tambahan).

Jika Anda CodeBuild ingin bekerja dengan VPC Anda:

-

Untuk VPC, pilih ID VPC yang digunakan. CodeBuild

-

Untuk Subnet VPC, pilih subnet yang menyertakan sumber daya yang digunakan. CodeBuild

-

Untuk grup Keamanan VPC, pilih grup keamanan yang CodeBuild digunakan untuk memungkinkan akses ke sumber daya di VPC.

Untuk informasi selengkapnya, lihat Gunakan AWS CodeBuild dengan Amazon Virtual Private Cloud.

-

Di Buildspec, lakukan salah satu hal berikut:

-

Pilih Gunakan file buildspec untuk menggunakan file buildspec.ymldi direktori root kode sumber.

-

Pilih Sisipkan perintah build untuk menggunakan konsol untuk menyisipkan perintah build.

Untuk informasi selengkapnya, lihat Referensi Buildspec.

-

Di Artefak, untuk Jenis, lakukan salah satu hal berikut:

-

Jika Anda tidak ingin membuat artefak keluaran build, pilih Tidak ada artefak.

-

Untuk menyimpan output build dalam bucket S3, pilih Amazon S3, lalu lakukan hal berikut:

-

Jika Anda ingin menggunakan nama proyek Anda untuk file atau folder ZIP keluaran build, biarkan Nama kosong. Jika tidak, masukkan nama. Secara default, nama artefak adalah nama proyek. Jika Anda ingin menggunakan nama yang berbeda, masukkan di kotak nama artefak. Jika Anda ingin mengeluarkan file ZIP, sertakan ekstensi zip.

-

Untuk nama Bucket, pilih nama bucket keluaran.

-

Jika Anda memilih Sisipkan perintah build sebelumnya dalam prosedur ini, untuk file Output, masukkan lokasi file dari build yang ingin Anda masukkan ke dalam file atau folder ZIP keluaran build. Untuk beberapa lokasi, pisahkan setiap lokasi dengan koma (misalnya,

appspec.yml, target/my-app.jar). Untuk informasi lebih lanjut, lihat deskripsifilesdiSintaks Buildspec.

-

-

Untuk jenis Cache, pilih salah satu dari berikut ini:

-

Jika Anda tidak ingin menggunakan cache, pilih Tidak ada cache.

-

Jika Anda ingin menggunakan cache Amazon S3, pilih Amazon S3, lalu lakukan hal berikut:

-

Untuk Bucket, pilih nama bucket S3 tempat cache disimpan.

-

(Opsional) Untuk awalan jalur Cache, masukkan awalan jalur Amazon S3. Nilai awalan jalur Cache mirip dengan nama direktori. Itu memungkinkan Anda untuk menyimpan cache di bawah direktori yang sama dalam ember.

penting

Jangan menambahkan garis miring (/) ke ujung awalan jalur.

-

-

Jika Anda ingin menggunakan cache lokal, pilih Lokal, lalu pilih satu atau beberapa mode cache lokal.

catatan

Mode cache lapisan Docker hanya tersedia untuk Linux. Jika Anda memilihnya, proyek Anda harus berjalan dalam mode istimewa.

Menggunakan cache menghemat banyak waktu pembuatan karena bagian lingkungan build yang dapat digunakan kembali disimpan dalam cache dan digunakan di seluruh build. Untuk informasi tentang menentukan cache dalam file buildspec, lihat. Sintaks Buildspec Untuk informasi lebih lanjut tentang caching, lihatCache dibangun untuk meningkatkan kinerja.

-

-

Pilih Buat proyek build. Pada halaman proyek build, pilih Start build.