Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Keluar SAML pengguna dengan keluar tunggal

Amazon Cognito mendukung SAML 2.0 logout tunggal

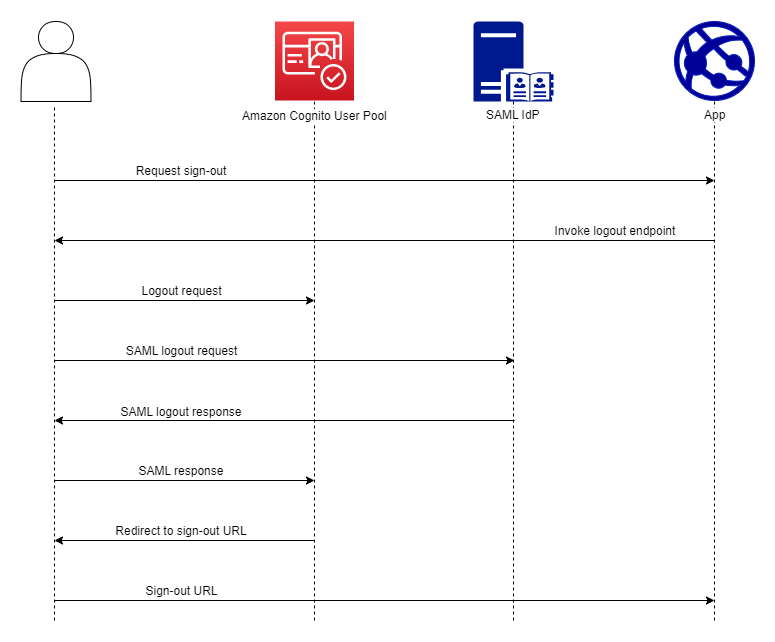

Saat mengonfigurasi SAML IDP untuk mendukung alur Keluar, Amazon Cognito mengalihkan pengguna Anda dengan permintaan logout yang ditandatangani ke iDP Anda. SAML Amazon Cognito menentukan lokasi pengalihan dari metadata iDP SingleLogoutService URL Anda. Amazon Cognito menandatangani permintaan keluar dengan sertifikat penandatanganan kumpulan pengguna Anda.

Saat Anda mengarahkan pengguna dengan SAML sesi ke /logout titik akhir kumpulan pengguna, Amazon Cognito mengalihkan pengguna SAML Anda dengan permintaan berikut ke titik akhir yang ditentukan dalam SLO metadata iDP.

https://[SingleLogoutService endpoint]? SAMLRequest=[encoded SAML request]& RelayState=[RelayState]& SigAlg=http://www.w3.org/2001/04/xmldsig-more#rsa-sha256& Signature=[User pool RSA signature]

Pengguna Anda kemudian kembali ke saml2/logout titik akhir Anda dengan a LogoutResponse dari IDP mereka. IDP Anda harus mengirimkan LogoutResponse permintaan. HTTP POST Amazon Cognito kemudian mengarahkan mereka ke tujuan pengalihan dari permintaan keluar awal mereka.

SAMLPenyedia Anda mungkin mengirim LogoutResponse dengan lebih dari satu AuthnStatement di dalamnya. Yang pertama sessionIndex AuthnStatement dalam respons jenis ini harus cocok dengan SAML respons yang sessionIndex awalnya diautentikasi pengguna. Jika sessionIndex ada di tempat lainAuthnStatement, Amazon Cognito tidak akan mengenali sesi tersebut dan pengguna Anda tidak akan keluar.