Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Detail aktivitas untuk Volume API panggilan keseluruhan

Detail aktivitas untuk Volume API panggilan keseluruhan menunjukkan API panggilan yang dikeluarkan selama rentang waktu yang dipilih.

Untuk menampilkan detail aktivitas untuk interval waktu tunggal, pilih interval waktu pada bagan.

Untuk menampilkan detail aktivitas untuk waktu lingkup saat ini, pilih Menampilkan detail untuk waktu lingkup.

Perhatikan bahwa Detektif mulai menyimpan dan menampilkan nama layanan untuk API panggilan per 14 Juli 2021. Tanggal itu disorot pada timeline panel profil. Untuk aktivitas yang terjadi sebelum tanggal tersebut, nama layanan adalah layanan Tidak Dikenal.

Konten detail aktivitas (pengguna, peran, akun, sesi peran, EC2 instance, bucket S3)

Untuk IAM pengguna, IAM peran, akun, sesi peran, EC2 instance, dan bucket S3, detail aktivitas berisi informasi berikut:

-

Setiap tab memberikan informasi tentang kumpulan API panggilan yang dikeluarkan selama rentang waktu yang dipilih.

Untuk bucket S3, informasi tersebut mencerminkan API panggilan yang dilakukan ke bucket S3.

APIPanggilan dikelompokkan berdasarkan layanan yang memanggil mereka. Untuk bucket S3, layanan ini selalu Amazon S3. Jika Detektif tidak dapat menentukan layanan yang mengeluarkan panggilan, panggilan tersebut terdaftar di bawah layanan Tidak Dikenal.

-

Untuk setiap entri, detail aktivitas menunjukkan jumlah panggilan yang berhasil dan gagal. Tab Alamat IP yang Diamati juga menunjukkan lokasi setiap alamat IP.

-

Setiap entri menunjukkan informasi tentang siapa yang melakukan panggilan. Untuk akun, detail aktivitas mengidentifikasi pengguna atau peran. Untuk peran, detail aktivitas mengidentifikasi sesi peran. Untuk pengguna dan sesi peran, detail aktivitas mengidentifikasi pengenal kunci akses (AKIDs).

Perhatikan bahwa per 14 Juli 2021, untuk profil akun, detail aktivitas menampilkan pengguna atau peran, bukanAKIDs. Untuk profil peran, detail aktivitas menampilkan sesi peran, bukanAKIDs. Untuk aktivitas yang terjadi sebelum 14 Juli 2021, penelepon terdaftar sebagai Sumber daya tidak dikenal.

Detail aktivitas berisi tab berikut:

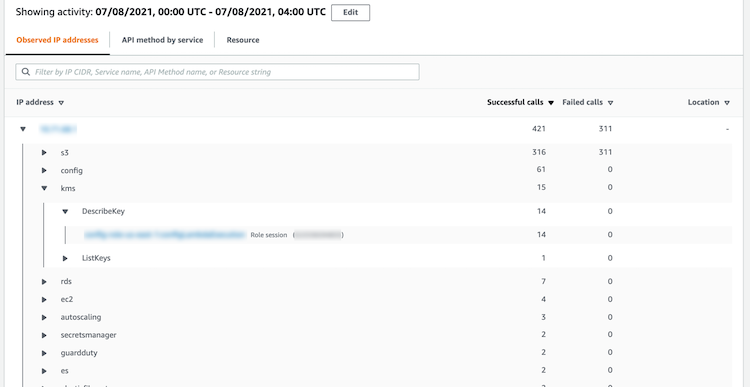

- Alamat IP yang diamati

-

Awalnya menampilkan daftar alamat IP yang digunakan untuk mengeluarkan API panggilan.

Anda dapat memperluas setiap alamat IP untuk menampilkan daftar API panggilan yang dikeluarkan dari alamat IP tersebut. APIPanggilan dikelompokkan berdasarkan layanan yang memanggil mereka. Untuk bucket S3, layanan ini selalu Amazon S3. Jika Detektif tidak dapat menentukan layanan yang mengeluarkan panggilan, panggilan tersebut terdaftar di bawah layanan Tidak Dikenal.

Anda kemudian dapat memperluas setiap API panggilan untuk menampilkan daftar penelepon dari alamat IP tersebut. Bergantung pada profil, pemanggil mungkin pengguna, peran, sesi peran, atauAKID.

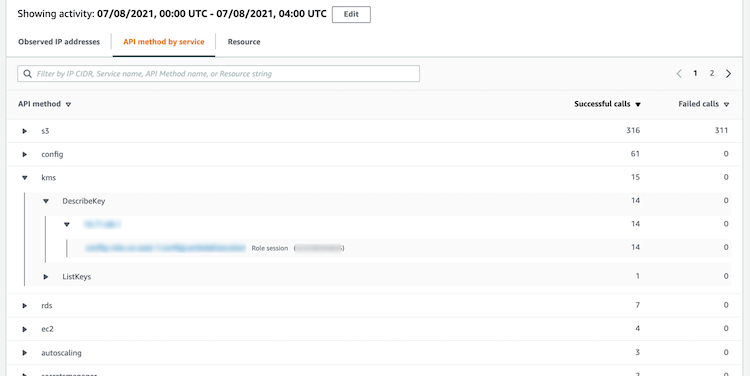

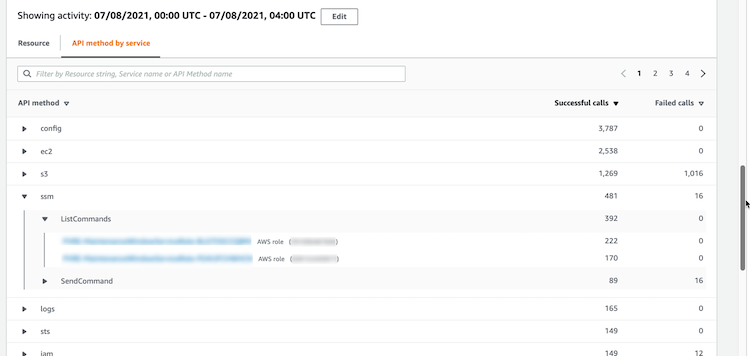

- APImetode dengan layanan

-

Awalnya menampilkan daftar API panggilan yang dikeluarkan. APIPanggilan dikelompokkan berdasarkan layanan yang mengeluarkan panggilan. Untuk bucket S3, layanan ini selalu Amazon S3. Jika Detektif tidak dapat menentukan layanan yang mengeluarkan panggilan, panggilan tersebut terdaftar di bawah layanan Tidak Dikenal.

Anda dapat memperluas setiap API metode untuk menampilkan daftar alamat IP dari mana panggilan dikeluarkan.

Anda kemudian dapat memperluas setiap alamat IP untuk menampilkan daftar API panggilan AKIDs yang dikeluarkan dari alamat IP tersebut.

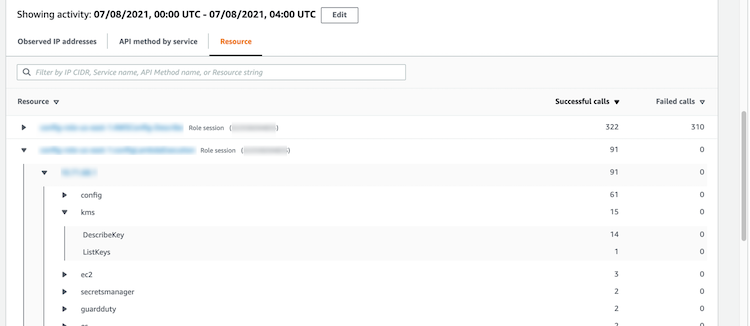

- Sumber Daya atau ID Kunci Akses

-

Awalnya menampilkan daftar pengguna, peran, sesi peran, atau AKIDs yang digunakan untuk mengeluarkan API panggilan.

Anda dapat memperluas setiap penelepon untuk menampilkan daftar alamat IP dari mana penelepon mengeluarkan API panggilan.

Anda kemudian dapat memperluas setiap alamat IP untuk menampilkan daftar API panggilan yang dikeluarkan dari alamat IP oleh penelepon itu. APIPanggilan dikelompokkan berdasarkan layanan yang mengeluarkan panggilan. Untuk bucket S3, layanan ini selalu Amazon S3. Jika Detektif tidak dapat menentukan layanan yang mengeluarkan panggilan, panggilan tersebut terdaftar di bawah layanan Tidak Dikenal.

Isi detail aktivitas (alamat IP)

Untuk alamat IP, detail aktivitas berisi informasi berikut:

-

Setiap tab memberikan informasi tentang kumpulan API panggilan yang dikeluarkan selama rentang waktu yang dipilih. APIPanggilan dikelompokkan berdasarkan layanan yang mengeluarkan panggilan. Jika Detektif tidak dapat menentukan layanan yang mengeluarkan panggilan, panggilan tersebut terdaftar di bawah layanan Tidak Dikenal.

-

Untuk setiap entri, detail aktivitas menunjukkan jumlah panggilan yang berhasil dan gagal.

Detail aktivitas berisi tab berikut:

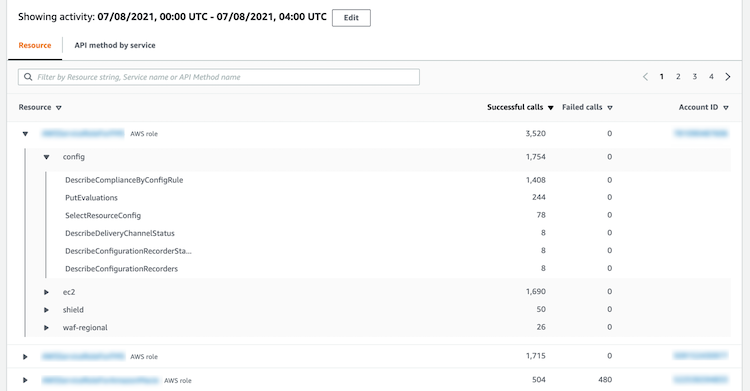

- Sumber Daya

-

Awalnya menampilkan daftar sumber daya yang mengeluarkan API panggilan dari alamat IP.

Untuk setiap sumber daya, daftar mencakup nama sumber daya, jenis, dan AWS akun.

Anda dapat memperluas setiap sumber daya untuk menampilkan daftar API panggilan yang sumber daya dikeluarkan dari alamat IP. APIPanggilan dikelompokkan berdasarkan layanan yang mengeluarkan panggilan. Jika Detektif tidak dapat menentukan layanan yang mengeluarkan panggilan, panggilan tersebut terdaftar di bawah layanan Tidak Dikenal.

- APImetode dengan layanan

-

Awalnya menampilkan daftar API panggilan yang dikeluarkan. APIPanggilan dikelompokkan berdasarkan layanan yang mengeluarkan panggilan. Jika Detektif tidak dapat menentukan layanan yang mengeluarkan panggilan, panggilan tersebut terdaftar di bawah layanan Tidak Dikenal.

Anda dapat memperluas setiap API panggilan untuk menampilkan daftar sumber daya yang mengeluarkan API panggilan dari alamat IP selama periode waktu yang dipilih.

Menyortir detail aktivitas

Anda dapat mengurutkan detail aktivitas berdasarkan kolom daftar mana pun.

Saat Anda mengurutkan menggunakan kolom pertama, hanya daftar tingkat atas yang diurutkan. Daftar tingkat yang lebih rendah selalu diurutkan berdasarkan jumlah panggilan yang berhasil. API

Memfilter detail aktivitas

Anda dapat menggunakan opsi pemfilteran untuk fokus pada himpunan bagian atau aspek tertentu dari aktivitas yang direpresentasikan dalam detail aktivitas.

Pada semua tab, Anda dapat memfilter daftar dengan salah satu nilai di kolom pertama.

Untuk menambahkan filter

-

Pilih kotak filter.

-

Dari Properties, pilih properti yang akan digunakan untuk penyaringan.

-

Berikan nilai yang akan digunakan untuk penyaringan. Filter mendukung nilai paral. Misalnya, ketika Anda memfilter berdasarkan API metode, jika Anda memfilter menurut

Instance, hasilnya menyertakan API operasi apa pun yang adaInstancedalam namanya. Jadi keduanyaListInstanceAssociationsdanUpdateInstanceInformationakan cocok.Untuk nama layanan, API metode, dan alamat IP, Anda dapat menentukan nilai atau memilih filter bawaan.

Untuk APIsubstring umum, pilih substring yang mewakili jenis operasi, seperti,

ListCreate, atau.DeleteSetiap nama API metode dimulai dengan jenis operasi.Untuk CIDRpola, Anda dapat memilih untuk menyertakan hanya alamat IP publik, alamat IP pribadi, atau alamat IP yang cocok dengan CIDR pola tertentu.

-

Pilih opsi Boolean

ResourceatauService: Berisi atau! : Tidak mengandung;API methodatauIP address= Sama dengan atau! : Tidak sama dengan mengatur filter.

Untuk menghapus filter, pilih ikon x di sudut kanan atas.

Untuk menghapus semua filter, pilih Hapus filter.

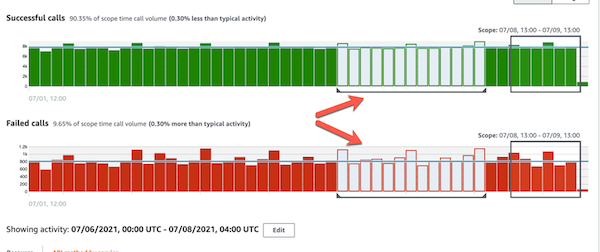

Memilih rentang waktu untuk detail aktivitas

Saat pertama kali menampilkan detail aktivitas, rentang waktu adalah waktu lingkup atau interval waktu yang dipilih. Anda dapat mengubah rentang waktu untuk detail aktivitas.

Untuk mengubah rentang waktu untuk detail aktivitas

-

Pilih Edit.

-

Pada jendela Edit waktu, pilih waktu mulai dan akhir untuk digunakan.

Untuk mengatur jendela waktu ke waktu cakupan default untuk profil, pilih Setel ke waktu cakupan default.

-

Pilih jendela Perbarui waktu.

Rentang waktu untuk detail aktivitas disorot pada bagan panel profil.

Menanyakan log mentah

Amazon Detective terintegrasi dengan Amazon Security Lake, yang berarti Anda dapat menanyakan dan mengambil data log mentah yang disimpan oleh Security Lake. Untuk detail selengkapnya tentang integrasi ini, lihatIntegrasi Detektif Amazon dengan Amazon Security Lake.

Dengan menggunakan integrasi ini, Anda dapat mengumpulkan dan menanyakan log dan peristiwa dari sumber berikut yang didukung oleh Security Lake secara native.

-

AWS CloudTrail acara manajemen versi 1.0 dan setelahnya

-

Amazon Virtual Private Cloud (AmazonVPC) Flow Logs versi 1.0 dan setelahnya

-

Log Audit Amazon Elastic Kubernetes Service (EKSAmazon) versi 2.0

catatan

Tidak ada biaya tambahan untuk menanyakan log data mentah di Detective. Biaya penggunaan untuk AWS Layanan lain, termasuk Amazon Athena, masih berlaku dengan tarif yang dipublikasikan.

Untuk menanyakan log mentah

-

Pilih detail tampilan untuk waktu lingkup.

-

Dari sini, Anda dapat mulai Query log mentah.

-

Dalam tabel pratinjau log mentah, Anda dapat melihat log dan peristiwa yang diambil dengan menanyakan data dari Security Lake. Untuk detail selengkapnya tentang log peristiwa mentah, Anda dapat melihat data yang ditampilkan di Amazon Athena.

Dari tabel log mentah kueri, Anda dapat Membatalkan permintaan kueri, Melihat hasil di Amazon Athena, dan Unduh hasil sebagai file nilai yang dipisahkan koma (.csv).

Jika Anda melihat log di Detective, tetapi kueri tidak mengembalikan hasil, itu bisa terjadi karena alasan berikut.

-

Log mentah mungkin tersedia di Detective sebelum muncul di tabel log Security Lake. Coba lagi nanti.

-

Log mungkin hilang dari Security Lake. Jika Anda menunggu untuk jangka waktu yang lama, ini menunjukkan bahwa log hilang dari Security Lake. Hubungi administrator Security Lake Anda untuk mengatasi masalah ini.