Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Memahami IAM peristiwa masuk Pusat Identitas

AWS CloudTrail mencatat peristiwa login yang berhasil dan tidak berhasil untuk semua sumber IAM identitas Pusat Identitas. IAM Identitas sumber Pusat Identitas dan Direktori Aktif (AD Connector dan AWS Managed Microsoft AD) mencakup peristiwa masuk tambahan yang ditangkap setiap kali pengguna diminta untuk memecahkan tantangan atau faktor kredensi tertentu, selain status permintaan verifikasi kredenal tertentu. Hanya setelah pengguna menyelesaikan semua tantangan kredensi yang diperlukan, pengguna akan masuk, yang akan mengakibatkan UserAuthentication peristiwa dicatat.

Tabel berikut menangkap setiap nama CloudTrail acara masuk Pusat IAM Identitas, tujuannya, dan penerapannya ke sumber identitas yang berbeda.

| Nama peristiwa | Tujuan acara | Penerapan sumber identitas |

|---|---|---|

CredentialChallenge |

Digunakan untuk memberi tahu bahwa Pusat IAM Identitas telah meminta pengguna untuk memecahkan tantangan kredensyal tertentu dan menentukan CredentialType yang diperlukan (Misalnya, PASSWORD atau). TOTP |

Pengguna Pusat IAM Identitas Asli, AD Connector, dan AWS Managed Microsoft AD |

CredentialVerification |

Digunakan untuk memberi tahu bahwa pengguna telah mencoba untuk memecahkan CredentialChallenge permintaan tertentu dan menentukan apakah kredensi itu berhasil atau gagal. |

Pengguna Pusat IAM Identitas Asli, AD Connector, dan AWS Managed Microsoft AD |

UserAuthentication |

Digunakan untuk memberi tahu bahwa semua persyaratan otentikasi yang ditantang pengguna telah berhasil diselesaikan dan bahwa pengguna berhasil masuk. Pengguna yang gagal menyelesaikan tantangan kredensi yang diperlukan tidak akan menghasilkan UserAuthentication peristiwa yang dicatat. |

Semua sumber identitas |

Tabel berikut menangkap bidang data peristiwa berguna tambahan yang terdapat dalam peristiwa login CloudTrail tertentu.

| Bidang | Tujuan acara | Penerapan acara masuk | Contoh nilai |

|---|---|---|---|

AuthWorkflowID |

Digunakan untuk mengkorelasikan semua peristiwa yang dipancarkan di seluruh urutan masuk. Untuk setiap login pengguna, beberapa peristiwa dapat dipancarkan oleh IAM Identity Center. | CredentialChallenge, CredentialVerification,

UserAuthentication |

“AuthWorkflowID”: “9de74b32-8362-4a01-a524-de21df59fd83" |

CredentialType |

Digunakan untuk menentukan kredensi atau faktor yang ditantang. UserAuthenticationevent akan mencakup semua CredentialType nilai yang berhasil diverifikasi di seluruh urutan login pengguna. |

CredentialChallenge, CredentialVerification,

UserAuthentication |

CredentialType“:" PASSWORD "atau" CredentialType “:"PASSWORD, TOTP "(nilai yang mungkin termasuk:PASSWORD,TOTP,WEBAUTHN, EXTERNAL _IDP, RESYNC _TOTP, EMAIL _OTP) |

DeviceEnrollmentRequired |

Digunakan untuk menentukan bahwa pengguna diminta untuk mendaftarkan MFA perangkat saat login, dan bahwa pengguna berhasil menyelesaikan permintaan tersebut. | UserAuthentication |

“DeviceEnrollmentRequired“: “benar” |

LoginTo |

Digunakan untuk menentukan lokasi pengalihan mengikuti urutan login yang berhasil. | UserAuthentication |

"LoginTo": "https://mydirectory.awsapps.com/start/....." |

CloudTrail peristiwa di alur masuk Pusat IAM Identitas

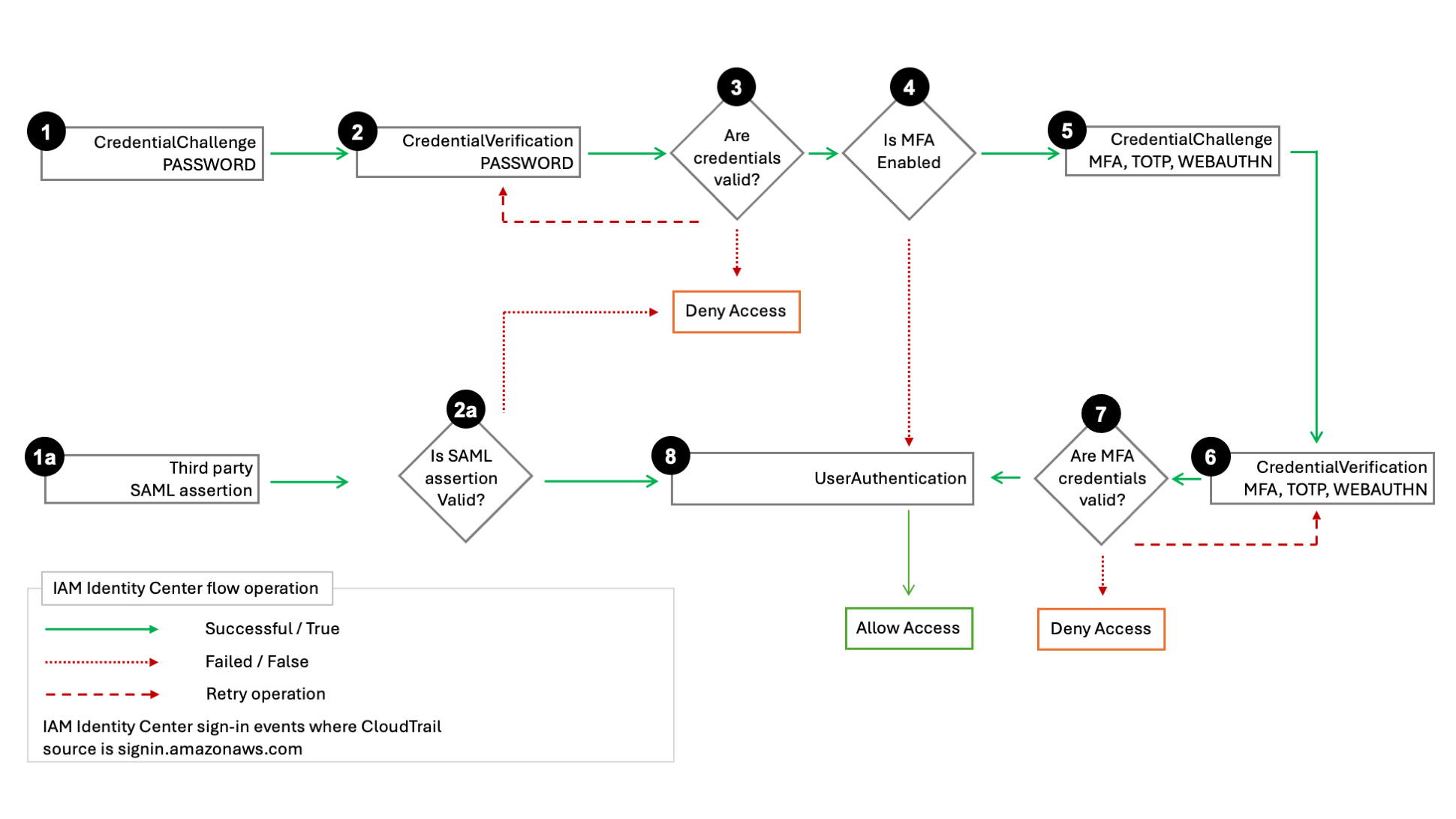

Diagram berikut menjelaskan alur masuk dan CloudTrail peristiwa yang dipancarkan Masuk

Diagram menunjukkan alur masuk kata sandi dan alur masuk federasi.

Alur masuk kata sandi, yang terdiri dari langkah 1—8, menunjukkan langkah-langkah selama proses login nama pengguna dan kata sandi. IAM Pusat Identitas disetel userIdentity.additionalEventData.CredentialType ke "PASSWORD“, dan Pusat IAM Identitas melewati siklus respon tantangan kredensial, mencoba lagi sesuai kebutuhan.

Jumlah langkah tergantung pada jenis login dan keberadaan otentikasi multi-faktor () MFA. Proses awal menghasilkan tiga atau lima CloudTrail peristiwa dengan UserAuthentication mengakhiri urutan untuk otentikasi yang berhasil. Upaya otentikasi kata sandi yang gagal menghasilkan CloudTrail peristiwa tambahan karena Pusat IAM Identitas menerbitkan ulang CredentialChallenge untuk otentikasi reguler atau, jika diaktifkan,. MFA

Alur masuk kata sandi juga mencakup skenario di mana pengguna Pusat IAM Identitas baru dibuat dengan CreateUser API panggilan masuk dengan kata sandi satu kali (). OTP Jenis kredensi dalam skenario ini adalah “EMAIL_OTP”.

Alur masuk federasi, yang terdiri dari langkah 1a, 2a, dan 8, menunjukkan langkah-langkah utama selama proses otentikasi federasi di mana SAMLpernyataan disediakan oleh penyedia identitas, divalidasi oleh Pusat Identitas, dan jika berhasil, hasilnya. IAM UserAuthentication IAM Pusat Identitas tidak memanggil urutan MFA otentikasi internal pada langkah 3 — 7 karena penyedia identitas gabungan eksternal bertanggung jawab atas semua otentikasi kredensi pengguna.