Terjemahan disediakan oleh mesin penerjemah. Jika konten terjemahan yang diberikan bertentangan dengan versi bahasa Inggris aslinya, utamakan versi bahasa Inggris.

Menjalankan otomatisasi dalam beberapa Wilayah AWS dan akun

Anda dapat menjalankan AWS Systems Manager otomatisasi di beberapa unit Wilayah AWS dan Akun AWS atau AWS Organizations organisasi (OUs) dari akun pusat. Otomatisasi adalah kemampuan AWS Systems Manager. Menjalankan otomatisasi di beberapa Wilayah dan akun atau OUs mengurangi waktu yang diperlukan untuk mengelola AWS sumber daya Anda sambil meningkatkan keamanan lingkungan komputasi Anda.

Misalnya, Anda dapat melakukan hal berikut dengan menggunakan runbook otomatisasi:

-

Menerapkan patching dan pembaruan keamanan secara terpusat.

-

Memulihkan penyimpangan kepatuhan pada VPC konfigurasi atau kebijakan bucket Amazon S3.

-

Kelola sumber daya, seperti EC2 instans Amazon Elastic Compute Cloud (AmazonEC2), dalam skala besar.

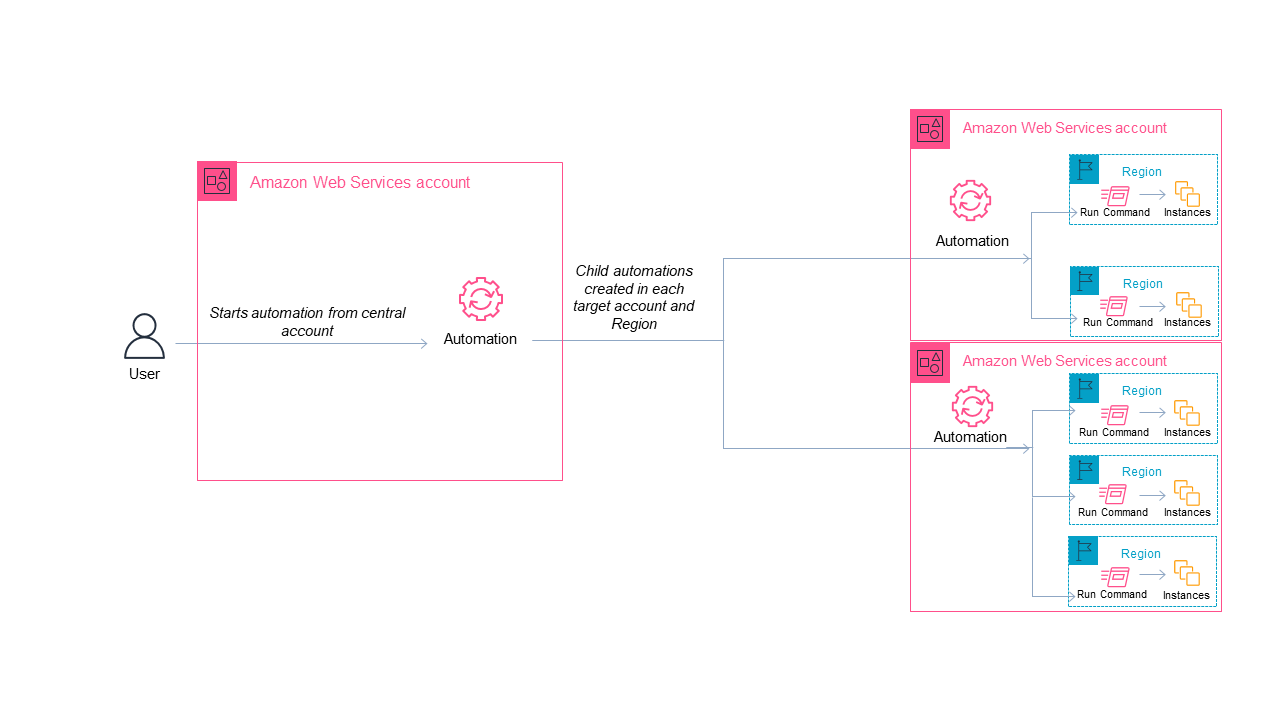

Diagram berikut menunjukkan contoh pengguna yang menjalankan AWS-RestartEC2Instances runbook di beberapa Region dan akun dari akun pusat. Otomatisasi menempatkan instans dengan menggunakan tag yang ditentukan di Wilayah dan akun yang ditargetkan.

Pilih akun pusat untuk Otomasi

Jika Anda ingin menjalankan otomatisasi di seluruhOUs, akun pusat harus memiliki izin untuk mencantumkan semua akun di akun. OUs Ini hanya dimungkinkan dari akun administrator yang didelegasikan, atau akun manajemen organisasi. Kami menyarankan Anda mengikuti praktik AWS Organizations terbaik dan menggunakan akun administrator yang didelegasikan. Untuk informasi selengkapnya tentang praktik AWS Organizations terbaik, lihat Praktik terbaik untuk akun manajemen di Panduan AWS Organizations Pengguna. Untuk membuat akun administrator yang didelegasikan untuk Systems Manager, Anda dapat menggunakan register-delegated-administrator perintah dengan AWS CLI seperti yang ditunjukkan pada contoh berikut.

aws organizations register-delegated-administrator \ --account-iddelegated admin account ID\ --service-principal ssm.amazonaws.com

Jika Anda ingin menjalankan otomatisasi di beberapa akun yang tidak dikelola oleh AWS Organizations, sebaiknya buat akun khusus untuk manajemen otomatisasi. Menjalankan semua otomatisasi lintas akun dari akun khusus menyederhanakan manajemen IAM izin, upaya pemecahan masalah, dan menciptakan lapisan pemisahan antara operasi dan administrasi. Pendekatan ini juga disarankan jika Anda menggunakan AWS Organizations, tetapi hanya ingin menargetkan akun individu dan tidakOUs.

Cara menjalankan otomatisasi bekerja

Menjalankan otomatisasi di beberapa Region dan akun atau OUs bekerja sebagai berikut:

-

Masuk ke akun yang ingin Anda konfigurasi sebagai akun pusat Otomatisasi.

-

Gunakan Menyiapkan izin akun manajemen untuk otomatisasi multi-wilayah dan multi-akun prosedur dalam topik ini untuk membuat IAM peran berikut:

-

AWS-SystemsManager-AutomationAdministrationRole- Peran ini mengizinkan pengguna untuk menjalankan otomatisasi di beberapa akun danOUs. -

AWS-SystemsManager-AutomationExecutionRole- Peran ini mengizinkan pengguna untuk menjalankan otomatisasi di akun yang ditargetkan.

-

-

Pilih runbook, Wilayah, dan akun atau OUs tempat Anda ingin menjalankan otomatisasi.

catatan

Pastikan target OU berisi akun yang diinginkan. Jika Anda memilih runbook kustom, runbook harus dibagikan dengan semua akun target. Untuk informasi tentang berbagi peran, lihatBerbagi SSM dokumen. Untuk informasi tentang menggunakan runbook bersama, lihat Menggunakan SSM dokumen bersama.

-

Jalankan otomatisasi.

catatan

Saat menjalankan otomatisasi di beberapa Region, akun, atauOUs, otomatisasi yang Anda jalankan dari akun utama memulai otomatisasi anak di masing-masing akun target. Otomatisasi di akun utama berisi

aws:executeAutomationlangkah-langkah untuk masing-masing akun target. -

Gunakan GetAutomationExecution, DescribeAutomationStepExecutions, dan DescribeAutomationExecutionsAPIoperasi dari AWS Systems Manager konsol atau AWS CLI untuk memantau kemajuan otomatisasi. Output langkah-langkah untuk otomatisasi di akun utama Anda akan menjadi

AutomationExecutionIddari otomatisasi anak. Untuk melihat output otomatisasi anak yang dibuat di akun target Anda, pastikan untuk menentukan akun yang sesuai, Wilayah, danAutomationExecutionIddalam permintaan Anda.

Menyiapkan izin akun manajemen untuk otomatisasi multi-wilayah dan multi-akun

Gunakan prosedur berikut untuk membuat IAM peran yang diperlukan untuk otomatisasi multi-Wilayah dan multi-akun Otomatisasi Systems Manager. AWS CloudFormation Prosedur ini menjelaskan cara membuat AWS-SystemsManager-AutomationAdministrationRole peran. Anda hanya perlu membuat peran ini di akun pusat Otomatisasi. Prosedur ini juga menjelaskan cara membuat AWS-SystemsManager-AutomationExecutionRole peran. Anda harus membuat peran ini dalam setiap akun yang ingin Anda targetkan untuk menjalankan otomatisasi multi-wilayah dan multi-akun. Kami merekomendasikan penggunaan AWS CloudFormation StackSets untuk membuat AWS-SystemsManager-AutomationExecutionRole peran di akun yang ingin Anda targetkan untuk menjalankan otomatisasi multi-wilayah dan multi-akun.

Untuk membuat peran IAM administrasi yang diperlukan untuk otomatisasi multi-Wilayah dan multi-akun dengan menggunakan AWS CloudFormation

-

Unduh dan unzip file.

AWS-SystemsManager-AutomationAdministrationRole.zipAtau, jika akun Anda dikelola oleh AWS OrganizationsAWS-SystemsManager-AutomationAdministrationRole (org).zip. File ini berisi fileAWS-SystemsManager-AutomationAdministrationRole.yamlAWS CloudFormation template. Buka AWS CloudFormation konsol di https://console.aws.amazon.com/cloudformation

. -

Pilih Buat tumpukan.

-

Di bagian Tentukan templat, pilih Unggah templat.

-

Pilih Pilih file, lalu pilih file

AWS-SystemsManager-AutomationAdministrationRole.yamlAWS CloudFormation template. -

Pilih Berikutnya.

-

Di halaman Tentukan detail tumpukan, di bidang Nama tumpukan, masukkan nama.

-

Pilih Berikutnya.

-

Pada halaman Opsi tumpukan, masukkan nilai untuk opsi apa pun yang ingin Anda gunakan. Pilih Berikutnya.

-

Pada halaman Ulasan, gulir ke bawah dan pilih Saya mengakui adanya AWS CloudFormation kemungkinan membuat IAM sumber daya dengan opsi nama khusus.

-

Pilih Buat tumpukan.

AWS CloudFormation menunjukkan PROGRESS status CREATE_IN_ selama sekitar tiga menit. Status berubah menjadi CREATE_ COMPLETE.

Anda harus mengulangi prosedur berikut di setiap akun yang ingin Anda targetkan untuk menjalankan otomatisasi multi-wilayah dan multi-akun.

Untuk membuat peran IAM otomatisasi yang diperlukan untuk otomatisasi multi-Wilayah dan multi-akun dengan menggunakan AWS CloudFormation

-

Unduh

AWS-SystemsManager-AutomationExecutionRole.zip. Atau, jika akun Anda dikelola oleh AWS OrganizationsAWS-SystemsManager-AutomationExecutionRole (org).zip. File ini berisi fileAWS-SystemsManager-AutomationExecutionRole.yamlAWS CloudFormation template. Buka AWS CloudFormation konsol di https://console.aws.amazon.com/cloudformation

. -

Pilih Buat tumpukan.

-

Di bagian Tentukan templat, pilih Unggah templat.

-

Pilih Pilih file, lalu pilih file

AWS-SystemsManager-AutomationExecutionRole.yamlAWS CloudFormation template. -

Pilih Berikutnya.

-

Di halaman Tentukan detail tumpukan, di bidang Nama tumpukan, masukkan nama.

-

Di bagian Parameter, di AdminAccountIdlapangan, masukkan ID untuk akun pusat otomatisasi.

-

Jika Anda menyiapkan peran ini untuk AWS Organizations lingkungan, ada bidang lain di bagian yang disebut organizationId. Masukkan ID AWS organisasi Anda.

-

Pilih Berikutnya.

-

Pada halaman Opsi tumpukan, masukkan nilai untuk opsi apa pun yang ingin Anda gunakan. Pilih Berikutnya.

-

Pada halaman Ulasan, gulir ke bawah dan pilih Saya mengakui adanya AWS CloudFormation kemungkinan membuat IAM sumber daya dengan opsi nama khusus.

-

Pilih Buat tumpukan.

AWS CloudFormation menunjukkan PROGRESS status CREATE_IN_ selama sekitar tiga menit. Status berubah menjadi CREATE_ COMPLETE.

Jalankan otomatisasi di beberapa Wilayah dan akun (konsol)

Prosedur berikut menjelaskan cara menggunakan konsol Systems Manager untuk menjalankan otomatisasi di beberapa Wilayah dan akun dari akun manajemen otomatisasi.

Sebelum Anda memulai

Sebelum Anda menyelesaikan prosedur berikut, perhatikan informasi berikut:

-

Pengguna atau peran yang Anda gunakan untuk menjalankan otomatisasi multi-Wilayah atau multi-akun harus memiliki

iam:PassRoleizin untuk peran tersebutAWS-SystemsManager-AutomationAdministrationRole. -

Akun AWS IDsatau OUs tempat Anda ingin menjalankan otomatisasi.

-

Wilayah yang didukung oleh Systems Manager tempat Anda ingin menjalankan otomatisasi.

-

Kunci tag dan nilai tag, atau nama grup sumber daya, di mana Anda ingin menjalankan otomatisasi.

Menjalankan otomatisasi di beberapa Wilayah dan akun

Buka AWS Systems Manager konsol di https://console.aws.amazon.com/systems-manager/

. -

Di panel navigasi, pilih Otomatisasi, lalu pilih Eksekusi otomatisasi.

-

Di daftar Dokumen otomatisasi, pilih runbook. Pilih satu opsi atau lebih di panel Kategori dokumen untuk memfilter SSM dokumen sesuai dengan tujuannya. Untuk melihat runbook yang Anda miliki, pilih tab Dimiliki oleh saya. Untuk melihat runbook yang dibagikan dengan akun Anda, pilih tab Dibagikan dengan saya. Untuk melihat semua runbook, pilih tab Semua dokumen.

catatan

Anda dapat melihat informasi tentang runbook dengan memilih nama runbook.

-

Di bagian Detail dokumen, verifikasi bahwa Versi dokumen diatur ke versi yang ingin Anda jalankan. Sistem ini termasuk pilihan versi berikut:

-

Versi default pada saat runtime — Pilih opsi ini jika runbook Otomatisasi diperbarui secara berkala dan versi default baru ditetapkan.

-

Versi terbaru saat runtime — Pilih opsi ini jika runbook Otomatisasi diperbarui secara berkala, dan Anda ingin menjalankan versi yang terbaru.

-

1 (Default) — Pilih opsi ini untuk menjalankan versi pertama dokumen, yang merupakan default.

-

-

Pilih Berikutnya.

-

Pada halaman Eksekusi dokumen otomatisasi, pilih Multi-Akun dan Wilayah.

-

Di bagian Target akun dan Wilayah, gunakan bidang Akun dan organisasi (OUs) untuk menentukan unit AWS organisasi (OUs) yang berbeda Akun AWS atau tempat Anda ingin menjalankan otomatisasi. Pisahkan beberapa akun atau OUs dengan koma.

-

Gunakan daftar Wilayah AWS untuk memilih satu Wilayah atau lebih untuk menjalankan otomatisasi.

-

Gunakan pilihan Kontrol tarif multi Wilayah dan akun untuk membatasi otomatisasi ke sejumlah akun yang berjalan di sejumlah Wilayah. Pilihan ini tidak membatasi jumlah AWS sumber daya yang dapat menjalankan otomatisasi.

-

Di bagian Lokasi (pasangan wilayah akun) konkurensi, pilih opsi untuk membatasi jumlah otomatisasi yang dapat berjalan di beberapa akun dan Wilayah secara bersamaan. Misalnya, jika Anda memilih untuk menjalankan otomatisasi di lima (5) Akun AWS, yang terletak di empat (4) Wilayah AWS, maka Systems Manager menjalankan otomatisasi di 20 pasangan wilayah akun. Anda dapat menggunakan opsi ini untuk menentukan jumlah absolut, seperti

2, sehingga otomatisasi hanya berjalan dalam dua pasangan akun-wilayah pada waktu yang sama. Atau Anda dapat menentukan persentase pasangan Wilayah-akun yang dapat berjalan pada waktu yang sama. Misalnya, dengan 20 pasangan wilayah akun, jika Anda menentukan 20%, maka otomatisasi secara bersamaan menjalankan maksimal lima (5) pasangan wilayah akun.-

Pilih target untuk memasukkan jumlah target absolut pasangan akun-Wilayah yang dapat menjalankan otomatisasi secara bersamaan.

-

Pilih persen untuk memasukkan persentase dari jumlah total pasangan wilayah yang dapat menjalankan otomatisasi secara bersamaan.

-

-

Di bagian Ambang kesalahan, pilih satu opsi:

-

Pilih kesalahan untuk memasukkan jumlah kesalahan absolut yang diizinkan sebelum Otomatisasi berhenti mengirim otomatisasi ke sumber daya lainnya.

-

Pilih persen untuk memasukkan persentase kesalahan yang diizinkan sebelum Otomatisasi berhenti mengirim otomatisasi ke sumber daya lainnya.

-

-

Di bagian Target, pilih bagaimana Anda ingin menargetkan AWS sumber daya tempat Anda ingin menjalankan otomatisasi. Pilihan ini diperlukan.

-

Gunakan daftar Parameter untuk memilih parameter. Item dalam daftar Parameter ditentukan oleh parameter di Runbook otomatisasi yang Anda pilih pada awal prosedur ini. Dengan memilih parameter, Anda menentukan jenis sumber daya di mana alur kerja otomatisasi berjalan.

-

Gunakan daftar Target untuk memilih cara Anda menargetkan sumber daya.

Jika Anda ingin menargetkan sumber daya dengan menggunakan nilai parameter, masukkan nilai parameter untuk parameter yang Anda pilih di bagian Parameter input.

Jika Anda ingin menargetkan sumber daya dengan menggunakan AWS Resource Groups, lalu pilih nama grup dari daftar Grup Sumber Daya.

Jika Anda memilih untuk menargetkan sumber daya dengan menggunakan tag, masukkan kunci tag dan nilai tag dalam bidang yang disediakan (opsional). Pilih Tambahkan.

Jika Anda ingin menjalankan runbook Otomatisasi pada semua instans di saat ini Akun AWS dan Wilayah AWS, lalu pilih Semua instans.

-

-

Di bagian Parameter input, tentukan input yang diperlukan. Pilih peran

AWS-SystemsManager-AutomationAdministrationRoleIAM layanan dari AutomationAssumeRoledaftar.catatan

Anda mungkin tidak perlu memilih beberapa opsi di bagian Parameter input. Hal ini karena Anda menargetkan sumber daya di beberapa wilayah dan akun dengan menggunakan tag atau grup sumber daya. Misalnya, jika Anda memilih peran

AWS-RestartEC2Instance, maka Anda tidak perlu menentukan atau memilih instans IDs di bagian Parameter input. Otomatisasi menempatkan instans untuk memulai ulang dengan menggunakan tag yang Anda tentukan. -

(Opsional) Pilih CloudWatch alarm untuk diterapkan ke otomatisasi Anda untuk pemantauan. Untuk memasang CloudWatch alarm ke otomatisasi Anda, IAM kepala sekolah yang memulai otomatisasi harus memiliki izin untuk

iam:createServiceLinkedRoletindakan tersebut. Untuk informasi selengkapnya tentang CloudWatch alarm, lihat Menggunakan CloudWatch alarm Amazon. Perhatikan bahwa jika alarm Anda aktif, otomatisasi dibatalkan danOnCancellangkah apa pun yang telah Anda tetapkan dijalankan. Jika Anda menggunakan AWS CloudTrail, Anda akan melihat API panggilan di jejak Anda. -

Gunakan opsi di bagian Kontrol tarif untuk membatasi jumlah AWS sumber daya yang dapat menjalankan otomatisasi dalam setiap pasangan Account-wilayah.

Di bagian Konkurensi, pilih satu opsi:

-

Pilih target untuk memasukkan jumlah absolut target yang dapat menjalankan alur kerja otomatisasi secara bersamaan.

-

Pilih persentase untuk memasukkan persentase dari set target yang dapat menjalankan alur kerja otomatisasi secara bersamaan.

-

-

Di bagian Ambang kesalahan, pilih satu opsi:

-

Pilih kesalahan untuk memasukkan jumlah kesalahan absolut yang diizinkan sebelum Otomatisasi berhenti mengirim alur kerja ke sumber daya lainnya.

-

Pilih persentase untuk memasukkan persentase kesalahan absolut yang diizinkan sebelum Otomatisasi berhenti mengirim alur kerja ke sumber daya lainnya.

-

-

Pilih Eksekusi.

Jalankan otomatisasi di beberapa wilayah dan akun (baris perintah)

Prosedur berikut menjelaskan cara menggunakan AWS CLI (di Linux atau Windows) atau AWS Tools for PowerShell untuk menjalankan otomatisasi di beberapa Wilayah dan akun dari akun manajemen Otomatisasi.

Sebelum Anda mulai

Sebelum Anda menyelesaikan prosedur berikut, perhatikan informasi berikut:

-

Akun AWS IDsatau OUs tempat Anda ingin menjalankan otomatisasi.

-

Wilayah yang didukung oleh Systems Manager tempat Anda ingin menjalankan otomatisasi.

-

Kunci tag dan nilai tag, atau nama grup sumber daya, di mana Anda ingin menjalankan otomatisasi.

Menjalankan otomatisasi di beberapa Wilayah dan akun

Instal dan konfigurasikan AWS CLI atau AWS Tools for PowerShell, jika Anda belum melakukannya.

Untuk selengkapnya, lihat Menginstal atau memperbarui versi terbaru AWS CLI dan Menginstal AWS Tools for PowerShell.

-

Gunakan format berikut untuk membuat perintah untuk menjalankan otomatisasi di beberapa wilayah dan akun. Ganti masing-masing

example resource placeholderdengan informasi Anda sendiri.Berikut adalah beberapa contoh tanda.

Contoh 1: Contoh ini memulai ulang EC2 instance di tiga Wilayah di seluruh AWS Organizations organisasi. Ini dicapai dengan menargetkan ID root organisasi, dan termasuk anakOUs.

Contoh 2: Contoh ini memulai ulang EC2 instance tertentu di akun dan Wilayah yang berbeda.

Contoh 3: Contoh ini memulai ulang EC2 instance di

987654321098akun123456789012dan, yang terletak dius-east-2danus-west-1Wilayah. Instans harus ditandai dengan nilai pasangan kunciEnv-PROD.Contoh 4: Contoh ini memulai ulang EC2 instance di

987654321098akun123456789012dan, yang terletak dieu-central-1Wilayah. Instans harus menjadi anggota grupprod-instancesAWS sumber daya.Contoh 5: Contoh ini memulai ulang EC2 instance di unit

ou-1a2b3c-4d5e6cAWS organisasi (OU). Instans terletak dius-west-1danus-west-2Wilayah. Instans harus menjadi anggota grupWebServicesAWS sumber daya.Sistem mengembalikan informasi seperti berikut ini.

-

Jalankan perintah berikut untuk menampilkan detail otomatisasi. Ganti

automation execution IDdengan informasi Anda sendiri. -

Jalankan perintah berikut untuk melihat detail tentang kemajuan otomatisasi.

catatan

Anda juga dapat memantau status otomatisasi di konsol. Di daftar Eksekusi otomatisasi, pilih otomatisasi yang baru Anda jalankan dan kemudian pilih tab Langkah eksekusi. Tab ini menampilkan status tindakan otomatisasi.