Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Rotazione del certificato SSL/TLS

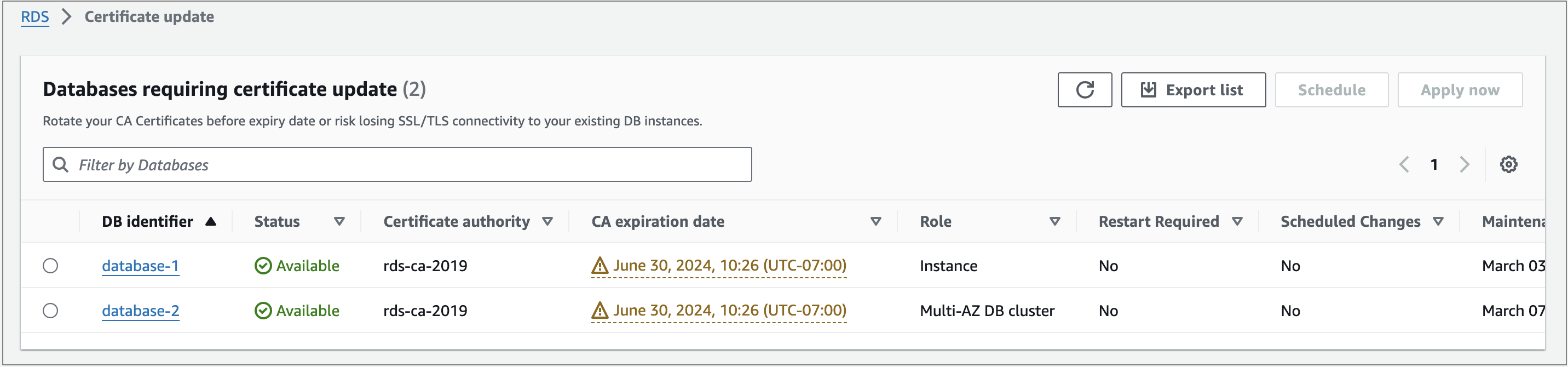

I certificati dell’autorità di certificazione Amazon RDS rds-ca-2019 scadono ad agosto 2024. Se utilizzi o prevedi di utilizzare Secure Sockets Layer (SSL) o Transport Layer Security (TLS) con verifica del certificato per connetterti alle istanze DB RDS o ai rds-ca-ecc384-g1. Se attualmente non lo utilizzi SSL/TLS con la verifica dei certificati, potresti avere ancora un certificato CA scaduto e devi aggiornarlo con un nuovo certificato CA se prevedi di utilizzarlo con la verifica dei certificati per connetterti ai tuoi database RDS. SSL/TLS

Amazon RDS fornisce nuovi certificati CA come best practice di AWS sicurezza. Per informazioni sui nuovi certificati e sulle AWS regioni supportate, consultaUtilizzo SSL/TLS per crittografare una connessione a un'.

Per aggiornare il certificato CA per il database, utilizza i seguenti metodi:

Prima di aggiornare le istanze per utilizzare il nuovo certificato CA, assicurati di aggiornare i client o le applicazioni che si connettono ai database RDS.

Considerazioni sulla rotazione dei certificati

Considera le seguenti situazioni prima di ruotare il certificato:

-

Amazon RDS Proxy utilizza certificati di AWS Certificate Manager (ACM). Se utilizzi RDS Proxy, quando ruoti il SSL/TLS certificato, non è necessario aggiornare le applicazioni che utilizzano connessioni proxy RDS. Per ulteriori informazioni, consulta Utilizzo TLS/SSL con RDS Proxy.

-

Se utilizzi un'applicazione Go versione 1.15 con un'istanza DB creato o aggiornato al certificato rds-ca-2019 prima del 28 luglio 2020, devi aggiornare nuovamente il certificato. Aggiorna il certificato a rds-ca-rsa2048-g1, rds-ca-rsa4096-g1 o rds-ca-ecc384-g1 a seconda del motore .

Utilizza il

modify-db-instancecomando utilizzando il nuovo identificatore di certificato CA. È possibile trovare le CA disponibili per un motore di database e una versione del motore di database specifici utilizzando il comandodescribe-db-engine-versions.Se hai creato il database o aggiornato il relativo certificato dopo il 28 luglio 2020, non è richiesta alcuna azione. Per ulteriori informazioni, consulta Go GitHub issue #39568

.

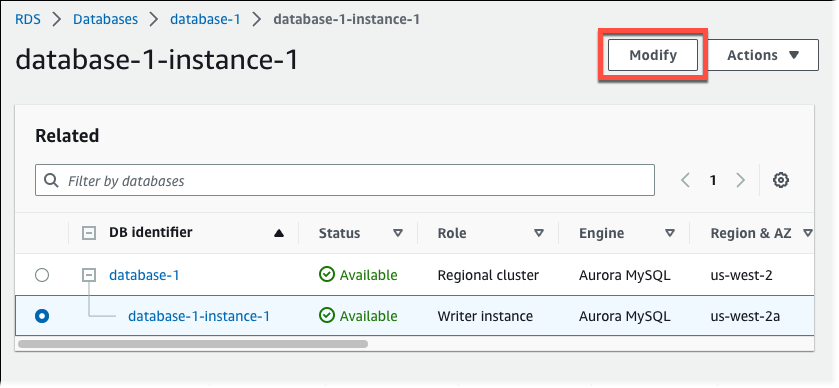

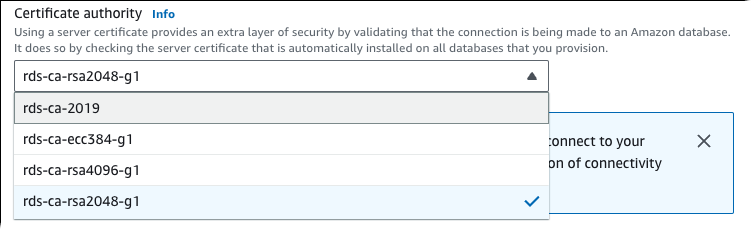

Aggiornamento del certificato CA modificando l’istanza database

L’esempio seguente aggiorna il certificato CA da rds-ca-2019 a rds-ca-rsa2048-g1. È possibile scegliere un certificato diverso. Per ulteriori informazioni, vedereAutorità di certificazione.

Aggiorna l’archivio di trust delle applicazioni per ridurre il tempo di inattività associato all’aggiornamento del certificato CA. Per ulteriori informazioni sui riavvii associati alla rotazione del certificato CA, consulta Rotazione automatica dei certificati del server.

Per aggiornare il certificato CA modificando l’istanza database di database

-

Scarica il nuovo SSL/TLS certificato come descritto inUtilizzo SSL/TLS per crittografare una connessione a un'.

-

Aggiorna le tue applicazioni per utilizzare il nuovo SSL/TLS certificato.

I metodi per aggiornare le applicazioni per SSL/TLS i nuovi certificati dipendono dalle applicazioni specifiche. Collabora con gli sviluppatori delle tue applicazioni per aggiornare i SSL/TLS certificati delle tue applicazioni.

Per informazioni sul controllo delle SSL/TLS connessioni e sull'aggiornamento delle applicazioni per ogni motore di database, consultate i seguenti argomenti:

Per uno script di esempio che aggiorna un trust store per un sistema operativo Linux, consultaScript di esempio per l'importazione di certificati nel tuo archivio di trust.

Nota

Il bundle di certificati contiene certificati per la vecchia e la nuova CA, pertanto puoi aggiornare l'applicazione in modo sicuro e mantenere la connettività durante il periodo di transizione. Se si utilizza il AWS Database Migration Service per migrare un database verso un', si consiglia di utilizzare il pacchetto di certificati per garantire la connettività durante la migrazione.

-

Modifica l'istanza DB per cambiare la CA da rds-ca-2019 a rds-ca-rsa2048-g1. Per verificare se il database richiede un riavvio per aggiornare i certificati CA, utilizza il comando describe-db-engine-versions e verifica il flag

SupportsCertificateRotationWithoutRestart.Nota

Riavvia il cluster Babelfish dopo averlo modificato per aggiornare il certificato CA.

Importante

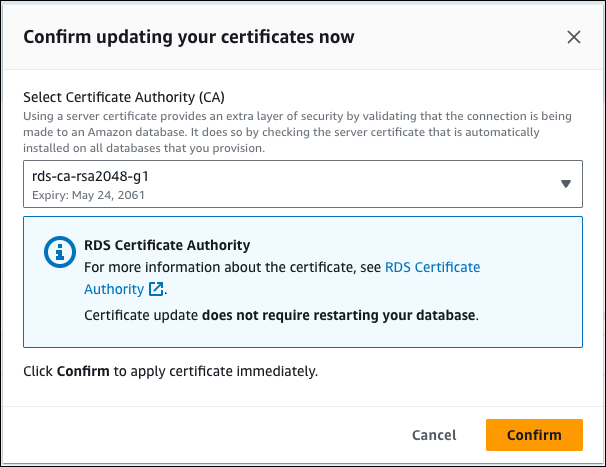

Se si verificano problemi di connettività dopo la scadenza del certificato, utilizzare l'opzione Applica immediatamente specificando Apply immediately (Applica immediatamente) nella console o specificando l'opzione

--apply-immediatelymediante AWS CLI. Per impostazione predefinita, questa operazione è pianificata per l'esecuzione durante la prossima finestra di manutenzione.Per impostare una sostituzione della CA per il cluster diversa dalla CA RDS predefinita, usa il comando CLI modify-certificates.

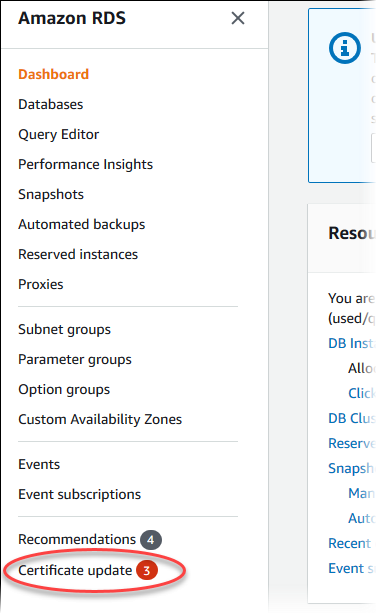

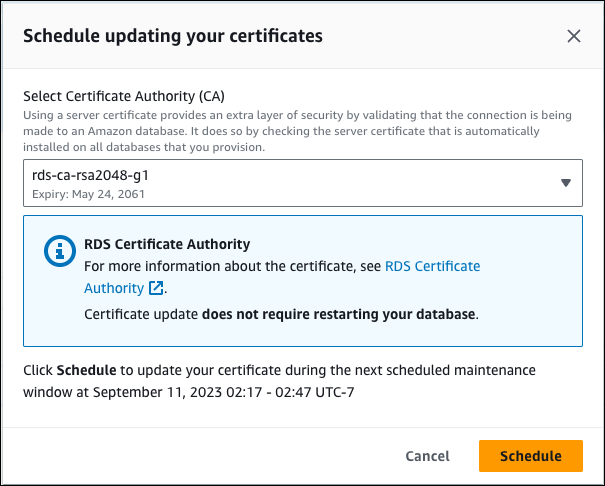

Aggiornamento del certificato CA mediante l'applicazione di manutenzione

Completa la procedura seguente per aggiornare il certificato CA applicando la manutenzione.

Rotazione automatica dei certificati del server

Se la CA root supporta la rotazione automatica dei certificati del server, RDS gestisce automaticamente la rotazione dei certificati del server di database. Per questa rotazione automatica, RDS utilizza la stessa CA root e pertanto non è necessario scaricare un nuovo bundle CA. Consulta Autorità di certificazione.

La rotazione e la validità del certificato del server di database dipendono dal motore di database:

-

Se il motore di database supporta la rotazione senza riavvio, RDS esegue automaticamente la rotazione del certificato del server di database senza richiedere alcuna azione da parte dell'utente. RDS tenta di eseguire la rotazione del certificato del server di database nella finestra di manutenzione preferita in corrispondenza della semivita del certificato del server di database. Il nuovo certificato del server di database è valido per 12 mesi.

-

Se il tuo motore DB non supporta la rotazione senza riavvio, Amazon RDS rende visibile un'azione di manutenzione

server-certificate-rotationin sospeso tramite Describe-pending-maintenance-actions API, al termine del periodo di dimezzamento del certificato o almeno 3 mesi prima della scadenza. Puoi applicare la rotazione utilizzando l'API apply-pending-maintenance-action. Il nuovo certificato del server di database è valido per 36 mesi.

Usa il comando describe-db-engine-versions e controlla il flag SupportsCertificateRotationWithoutRestart per verificare se la versione del motore di database supporta la rotazione del certificato senza riavvio. Per ulteriori informazioni, consulta Impostazione della CA per il database.

Importante

Per le istanze DB di Amazon RDS for Oracle, vedrai SupportsCertificateRotationWithoutRestart il flag delle versioni del motore DB contrassegnato come. FALSE Tuttavia, le istanze DB di Amazon RDS for Oracle NON richiedono il riavvio, ma il listener del database viene riavviato durante la rotazione del certificato del server. Le connessioni al database esistenti non vengono influenzate, ma le nuove connessioni presenteranno errori per un breve periodo durante il riavvio del listener. Se desideri ruotare manualmente il certificato del server, usa il comando apply-pending-maintenance-action. AWS CLI

Script di esempio per l'importazione di certificati nel tuo archivio di trust

Di seguito sono riportati script di shell di esempio che importano il bundle di certificati in un archivio di trust.

Ogni script di shell di esempio utilizza keytool, che fa parte del Java Development Kit (JDK). Per informazioni sull'installazione di JDK, consulta la Guida di installazione di JDK

Per ulteriori informazioni sulle best practice sull’utilizzo di SSL con Amazon RDS, consulta Best practices for successful SSL connections to Amazon RDS for Oracle