Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Concessione dell' QuickSight accesso a Secrets Manager e a segreti selezionati

Se sei un amministratore e disponi di segreti in Secrets Manager, puoi concedere ad Amazon l'accesso in QuickSight sola lettura a segreti selezionati.

Per concedere QuickSight l'accesso a Secrets Manager e a segreti selezionati

-

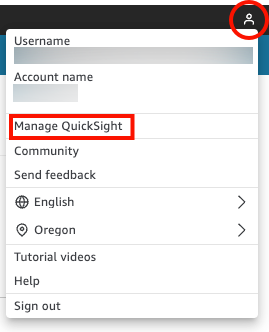

In QuickSight, scegli l'icona utente in alto a destra, quindi scegli Gestisci QuickSight.

-

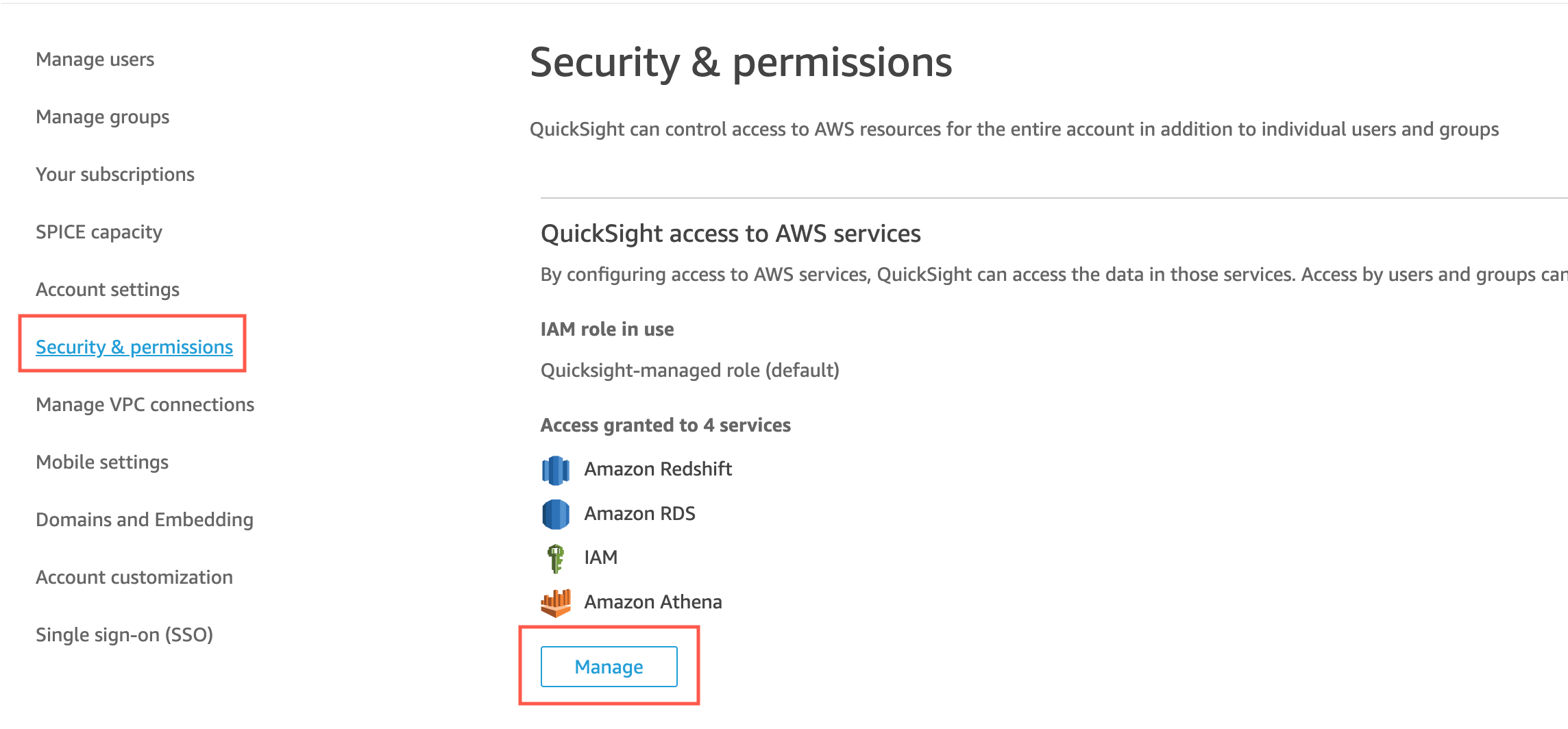

Scegli Sicurezza e autorizzazioni sulla sinistra.

-

Scegli Gestisci per QuickSight accedere alle AWS risorse.

-

In Consenti l'accesso e il rilevamento automatico per queste risorse, scegli AWS Secrets Manager, Seleziona segreti.

Si apre la pagina Segreti di AWS Secrets Manager .

-

Seleziona i segreti a cui desideri concedere l'accesso in QuickSight sola lettura.

I segreti nella tua regione di QuickSight registrazione vengono visualizzati automaticamente. Per selezionare segreti al di fuori della tua regione d'origine, scegli Segreti in altre AWS regioni, quindi inserisci Amazon Resource Names (ARNs) per quei segreti.

-

Al termine, scegliere Finish (Fine).

QuickSight crea un IAM ruolo chiamato

aws-quicksight-secretsmanager-role-v0nel tuo account. Garantisce agli utenti dell'account l'accesso in sola lettura ai segreti specificati e ha un aspetto simile al seguente:{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "secretsmanager:GetSecretValue" ], "Resource": [ "arn:aws:secretsmanager:region:accountId:secret:secret_name" ] } ] }Quando QuickSight gli utenti creano analisi o visualizzano dashboard che utilizzano un'origine dati con segreti, QuickSight assume questo ruolo di Secrets Manager. IAM Per ulteriori informazioni sulle policy di autorizzazione dei segreti, consulta Autenticazione e controllo degli accessi per AWS Secrets Manager nella Guida per l'utente di AWS Secrets Manager .

Il segreto specificato nel QuickSight IAM ruolo può avere una politica di risorse aggiuntiva che nega l'accesso. Per ulteriori informazioni, consulta Collegamento di una policy di autorizzazioni a un segreto nella Guida per l'utente di AWS Secrets Manager .

Se utilizzi una AWS KMS chiave AWS gestita per crittografare il tuo segreto, QuickSight non richiede alcuna configurazione di autorizzazioni aggiuntive in Secrets Manager.

Se utilizzi una chiave gestita dal cliente per crittografare il tuo segreto, assicurati che il QuickSight IAM ruolo disponga delle autorizzazioni.

aws-quicksight-secretsmanager-role-v0kms:DecryptPer ulteriori informazioni, consulta Autorizzazioni per la KMS chiave nella Guida per l'AWS Secrets Manager utente.Per ulteriori informazioni sui tipi di chiavi utilizzati nel servizio di gestione delle AWS chiavi, consulta le chiavi e AWS le chiavi del cliente nella guida del servizio di gestione delle AWS chiavi.