Le traduzioni sono generate tramite traduzione automatica. In caso di conflitto tra il contenuto di una traduzione e la versione originale in Inglese, quest'ultima prevarrà.

Creazione di un ruolo di servizio IAM richiesto per System Manager in ambiente ibrido e multicloud

Le macchine non EC2 (Amazon Elastic Compute Cloud) in un ambiente ibrido e multicloud richiedono un ruolo di servizio AWS Identity and Access Management (IAM) per comunicare con il servizio. AWS Systems Manager Il ruolo concede AWS Security Token Service

(AWS STS)AssumeRoleattendibile al servizio Systems Manager. Il ruolo di servizio per un ambiente ibrido e multicloud deve essere creato una sola volta per ogni Account AWS. Tuttavia, è possibile scegliere di creare più ruoli di servizio per diverse attivazioni ibride se le macchine dell'ambiente ibrido e multicloud richiedono autorizzazioni diverse.

Le procedure seguenti descrivono come creare il ruolo di servizio necessario utilizzando la console di Systems Manager o lo strumento a riga di comando preferito.

Utilizzo di AWS Management Console

per creare un ruolo del servizio IAM per le attivazioni ibride di Systems Manager

La seguente procedura consente di creare un ruolo di servizio un'attivazione ibrida. Questa procedura utilizza la policy AmazonSSMManagedInstanceCore per la funzionalità di base di Systems Manager. A seconda del caso d'uso, potrebbe essere necessario aggiungere politiche aggiuntive al ruolo di servizio per le macchine locali per poter accedere ad altri strumenti di Systems Manager oppure Servizi AWS. Ad esempio, senza accesso ai bucket Amazon Simple Storage Service (Amazon S3) AWS gestiti richiesti, Patch Manager le operazioni di patching falliscono.

Creazione di un ruolo per un servizio (console)

Aprire la console IAM all'indirizzo https://console.aws.amazon.com/iam/.

-

Nel riquadro di navigazione, scegli Ruoli e quindi Crea ruolo.

-

Per Select trusted entity (Seleziona un'entità attendibile), effettua le seguenti selezioni:

-

Per Trusted entity type (Tipo di entità attendibile), scegli Servizio AWS.

-

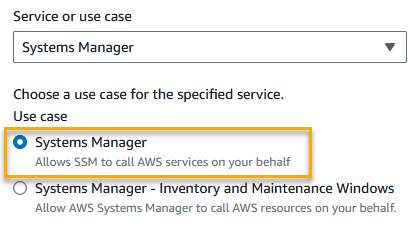

Per casi d'uso per altri Servizi AWS, scegli Systems Manager.

-

Scegli Systems Manager.

L'immagine seguente evidenzia la posizione dell'opzione Systems Manager.

-

Scegli Next (Successivo).

-

Nella pagina Add permissions (Aggiungi autorizzazioni), esegui le operazioni seguenti:

-

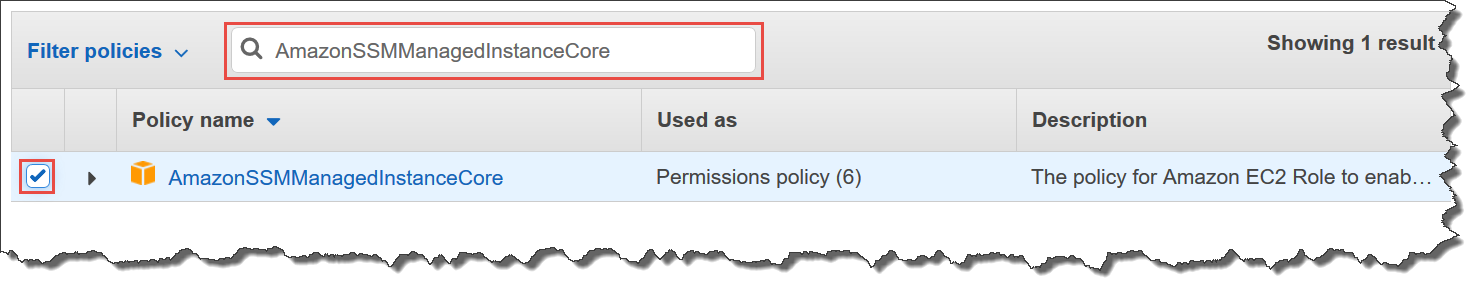

Utilizza il campo di ricerca per individuare la SSMManaged InstanceCore politica di Amazon. Seleziona la casella di controllo accanto al relativo nome, come illustrato nella figura seguente.

La console mantiene la selezione anche se cerchi altre policy.

-

Se nella procedura (Facoltativo) Creazione di una policy personalizzata per l'accesso al bucket S3 hai creato una policy del bucket S3 personalizzata, cercala e seleziona la casella accanto al suo nome.

-

Se prevedi di aggiungere EC2 macchine diverse a un Active Directory gestito da AWS Directory Service, cerca Amazon SSMDirectory ServiceAccess e seleziona la casella di controllo accanto al suo nome.

-

Se prevedi di utilizzare EventBridge or CloudWatch Logs per gestire o monitorare il nodo gestito, cerca CloudWatchAgentServerPolicye seleziona la casella di controllo accanto al suo nome.

-

Scegli Next (Successivo).

-

Per Nome ruolo, inserisci un nome per il nuovo ruolo del server IAM, ad esempio SSMServerRole.

Prendi nota del nome del ruolo. Potrai scegliere questo ruolo quando registri nuove macchine che desideri gestire utilizzando Systems Manager.

-

(Facoltativo) Per Descrizione ruolo, aggiorna la descrizione di questo ruolo del server IAM.

-

(Facoltativo) In Tags (Tag), aggiungi una o più coppie tag chiave-valore per organizzare, monitorare o controllare l'accesso per questo ruolo.

-

Scegliere Create role (Crea ruolo). Il sistema visualizza di nuovo la pagina Roles (Ruoli).

Utilizzo AWS CLI di per creare un ruolo di servizio IAM per le attivazioni ibride di Systems Manager

La seguente procedura consente di creare un ruolo di servizio un'attivazione ibrida. Questa procedura utilizza la policy AmazonSSMManagedInstanceCore per la funzionalità di base di Systems Manager. A seconda del caso d'uso, potrebbe essere necessario aggiungere politiche aggiuntive al ruolo di servizio per consentire alle diverse EC2 macchine in un ambiente ibrido e multicloud di accedere ad altri strumenti oppure. Servizi AWS

Requisito delle policy del bucket S3

Se uno dei seguenti casi è true, è necessario creare una policy di autorizzazione IAM personalizzata per i bucket Amazon Simple Storage Service (Amazon S3) prima di completare questa procedura:

-

Caso 1: stai utilizzando un endpoint VPC per connettere privatamente il tuo VPC a servizi endpoint VPC supportati Servizi AWS e basati su. AWS PrivateLink

-

Caso 2: si prevede di utilizzare un bucket Amazon S3 creato nell'ambito delle operazioni di Systems Manager, ad esempio per archiviare l'output per Run Command comandi o Session Manager sessioni su un bucket S3. Prima di procedere, segui i passaggi descritti in Create a custom S3 bucket policy for an instance profileCreare una policy del bucket S3 personalizzata per un profilo dell'istanza. Le informazioni sulle policy dei bucket S3 fornite in quell'argomento sono valide anche per il ruolo di servizio.

- AWS CLI

-

Per creare un ruolo di servizio IAM per un ambiente ibrido e multicloud (AWS CLI)

Installa e configura AWS Command Line Interface (AWS CLI), se non l'hai già fatto.

Per informazioni, consulta la pagina Installazione o aggiornamento della versione più recente di AWS CLI.

-

Creare un file di testo con un nome, ad esempio SSMService-Trust.json con la seguente policy di attendibilità. Salvare il file con l'estensione .json. Assicurati di specificare il tuo Account AWS e il Regione AWS nell'ARN in cui hai creato l'attivazione ibrida.

{

"Version":"2012-10-17",

"Statement":[

{

"Sid":"",

"Effect":"Allow",

"Principal":{

"Service":"ssm.amazonaws.com"

},

"Action":"sts:AssumeRole",

"Condition":{

"StringEquals":{

"aws:SourceAccount":"123456789012"

},

"ArnEquals":{

"aws:SourceArn":"arn:aws:ssm:us-east-2:123456789012:*"

}

}

}

]

}

-

Apri e AWS CLI, nella directory in cui hai creato il file JSON, esegui il comando create-role per creare il ruolo di servizio. Questo esempio crea un ruolo denominato SSMServiceRole. È possibile scegliere un nome diverso.

Linux & macOSWindows

- Linux & macOS

aws iam create-role \

--role-name SSMServiceRole \

--assume-role-policy-document file://SSMService-Trust.json

- Windows

aws iam create-role ^

--role-name SSMServiceRole ^

--assume-role-policy-document file://SSMService-Trust.json

-

Esegui il attach-role-policycomando come segue per consentire al ruolo di servizio appena creato di creare un token di sessione. Il token della sessione concede al nodo gestito l'autorizzazione di eseguire comandi utilizzando Systems Manager.

Le politiche che aggiungi per un profilo di servizio per i nodi gestiti in un ambiente ibrido e multicloud sono le stesse politiche utilizzate per creare un profilo di istanza per le istanze Amazon Elastic Compute Cloud (Amazon EC2). Per ulteriori informazioni sulle policy AWS

utilizzate nei seguenti comandi, consulta Configurazione delle autorizzazioni dell'istanza richieste per Systems Manager.

(Obbligatorio) Esegui il comando seguente per consentire a un nodo gestito di utilizzare AWS Systems Manager le funzionalità di base del servizio.

Linux & macOSWindows

- Linux & macOS

aws iam attach-role-policy \

--role-name SSMServiceRole \

--policy-arn arn:aws:iam::aws:policy/AmazonSSMManagedInstanceCore

- Windows

aws iam attach-role-policy ^

--role-name SSMServiceRole ^

--policy-arn arn:aws:iam::aws:policy/AmazonSSMManagedInstanceCore

Se hai creato una policy personalizzata per il bucket S3 per il tuo ruolo di servizio, esegui il comando seguente per consentire AWS Systems Manager all'agente (SSM Agent) per accedere ai bucket specificati nella policy. Sostituisci account-id e amzn-s3-demo-bucket con il tuo Account AWS ID e il nome del tuo bucket.

Linux & macOSWindows

- Linux & macOS

aws iam attach-role-policy \

--role-name SSMServiceRole \

--policy-arn arn:aws:iam::account-id:policy/amzn-s3-demo-bucket

- Windows

aws iam attach-role-policy ^

--role-name SSMServiceRole ^

--policy-arn arn:aws:iam::account-id:policy/amzn-s3-demo-bucket

(Facoltativo) Esegui il seguente comando per consentire SSM Agent per accedere per tuo AWS Directory Service conto alle richieste di aggiunta al dominio da parte del nodo gestito. Il tuo ruolo di servizio necessita di questa politica solo se unisci i tuoi nodi a un Microsoft Directory AD.

Linux & macOSWindows

- Linux & macOS

aws iam attach-role-policy \

--role-name SSMServiceRole \

--policy-arn arn:aws:iam::aws:policy/AmazonSSMDirectoryServiceAccess

- Windows

aws iam attach-role-policy ^

--role-name SSMServiceRole ^

--policy-arn arn:aws:iam::aws:policy/AmazonSSMDirectoryServiceAccess

(Facoltativo) Esegui il comando seguente per consentire all' CloudWatch agente di funzionare sui tuoi nodi gestiti. Questo comando consente di leggere le informazioni su un nodo e scriverle su CloudWatch. Il tuo profilo di servizio necessita di questa politica solo se utilizzerai servizi come Amazon EventBridge o Amazon CloudWatch Logs.

aws iam attach-role-policy \

--role-name SSMServiceRole \

--policy-arn arn:aws:iam::aws:policy/CloudWatchAgentServerPolicy

- Tools for PowerShell

-

Per creare un ruolo di servizio IAM per un ambiente ibrido e multicloud (AWS Tools for Windows PowerShell)

Installa e configura AWS Tools for PowerShell (Strumenti per Windows PowerShell), se non l'hai già fatto.

Per informazioni, consulta la pagina Installazione di AWS Tools for PowerShell.

-

Creare un file di testo con un nome, ad esempio SSMService-Trust.json con la seguente policy di attendibilità. Salvare il file con l'estensione .json. Assicurati di specificare il tuo Account AWS e il Regione AWS nell'ARN in cui hai creato l'attivazione ibrida.

{

"Version":"2012-10-17",

"Statement":[

{

"Sid":"",

"Effect":"Allow",

"Principal":{

"Service":"ssm.amazonaws.com"

},

"Action":"sts:AssumeRole",

"Condition":{

"StringEquals":{

"aws:SourceAccount":"123456789012"

},

"ArnEquals":{

"aws:SourceArn":"arn:aws:ssm:region:123456789012:*"

}

}

}

]

}

-

Apri PowerShell in modalità amministrativa e nella directory in cui hai creato il file JSON, esegui New- IAMRole come segue per creare un ruolo di servizio. Questo esempio crea un ruolo denominato SSMServiceRole. È possibile scegliere un nome diverso.

New-IAMRole `

-RoleName SSMServiceRole `

-AssumeRolePolicyDocument (Get-Content -raw SSMService-Trust.json)

-

Utilizzate Register- IAMRole Policy come segue per consentire al ruolo di servizio creato di creare un token di sessione. Il token della sessione concede al nodo gestito l'autorizzazione di eseguire comandi utilizzando Systems Manager.

(Obbligatorio) Esegui il comando seguente per consentire a un nodo gestito di utilizzare le funzionalità AWS Systems Manager di base del servizio.

Register-IAMRolePolicy `

-RoleName SSMServiceRole `

-PolicyArn arn:aws:iam::aws:policy/AmazonSSMManagedInstanceCore

Se hai creato una policy personalizzata per il bucket S3 per il tuo ruolo di servizio, esegui il comando seguente per consentire SSM Agent per accedere ai bucket specificati nella policy. Sostituisci account-id e my-bucket-policy-name con il tuo Account AWS ID e il nome del tuo bucket.

Register-IAMRolePolicy `

-RoleName SSMServiceRole `

-PolicyArn arn:aws:iam::account-id:policy/my-bucket-policy-name

(Facoltativo) Esegui il seguente comando per consentire SSM Agent per accedere per tuo AWS Directory Service conto alle richieste di aggiunta al dominio da parte del nodo gestito. Il ruolo del server necessita di questa policy solo se aggiungi i nodi a una directory Microsoft AD.

Register-IAMRolePolicy `

-RoleName SSMServiceRole `

-PolicyArn arn:aws:iam::aws:policy/AmazonSSMDirectoryServiceAccess

(Facoltativo) Esegui il comando seguente per consentire all' CloudWatch agente di funzionare sui tuoi nodi gestiti. Questo comando consente di leggere le informazioni su un nodo e scriverle su CloudWatch. Il tuo profilo di servizio necessita di questa politica solo se utilizzerai servizi come Amazon EventBridge o Amazon CloudWatch Logs.

Register-IAMRolePolicy `

-RoleName SSMServiceRole `

-PolicyArn arn:aws:iam::aws:policy/CloudWatchAgentServerPolicy

Continua su Crea un'attivazione ibrida per registrare i nodi con Systems Manager.