翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

でのプロファイルの管理 AWS Schema Conversion Tool

AWS 認証情報は に保存できます AWS SCT。 は、 AWS サービスと統合する機能を使用するときに認証情報 AWS SCT を使用します。たとえば、 は Amazon S3、、Amazon Relational Database Service (Amazon RDS) AWS Lambda、 AWS Database Migration Service および () と AWS SCT 統合されますAWS DMS。

AWS SCT は、必要な機能にアクセスするときに AWS 認証情報を要求します。認証情報はグローバルアプリケーション設定で保存できます。 AWS SCT が認証情報を要求すると、保存された認証情報を選択できます。

さまざまな AWS 認証情報セットをグローバルアプリケーション設定に保存できます。例えば、テストシナリオで使用する認証情報とは別に、運用シナリオで使用する認証情報を保存できます。また、 ごとに異なる認証情報を保存することもできます AWS リージョン。

AWS 認証情報の保存

AWS 認証情報をグローバルに保存するには、次の手順に従います。

AWS 認証情報を保存するには

-

を起動します AWS Schema Conversion Tool。

-

[設定] メニューを開き、[グローバル設定] を選択します。[グローバル設定] ダイアログボックスが表示されます。

-

AWS サービスプロファイルを選択し、新しい AWS サービスプロファイルの追加を選択します。

-

次のように AWS 情報を入力します。

AWS SCT オプション

Action

プロファイル名

プロファイルの名前を入力します。

AWS アクセスキー

AWS アクセスキーを入力します。

AWS シークレットキー

AWS シークレットアクセスキーを入力します。 AWS アクセスキーの詳細については、IAM ユーザーガイドの「アクセスキーの管理」を参照してください。

リージョン

プロファイル AWS リージョン の を選択します。

[Amazon S3 バケットフォルダ]

プロファイルで [Amazon S3 bucket] ( Amazon S3 バケット) を選択します。Amazon S3 に接続する機能を使用する場合に限り、バケットを指定する必要があります。必要な権限の詳細については、「AWS サービスプロファイルを使用するためのアクセス許可」を参照してください。

連邦情報処理標準 (FIPS) のセキュリティ要件に準拠する場合は、[Use FIPS endpoint for S3] (S3に FIPS エンドポイントを使用) を選択します。FIPS エンドポイントは、次の AWS リージョンで使用できます。

US East (N. Virginia) Region

US East (Ohio) Region

米国西部 (北カリフォルニア) リージョン

米国西部 (オレゴン) リージョン

-

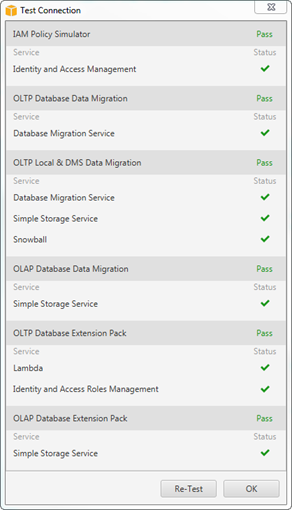

[テスト接続] を選択して、認証情報が正しくアクティブであることを確認します。

[テスト接続] ダイアログボックスが表示されます。プロファイルに接続されたサービスのそれぞれについて、ステータスを確認できます。[Pass] (パス) は、プロファイルが正常にサービスにアクセスできることを示します。

-

プロファイルを設定したら、[Save] (保存) を選択してプロファイルを保存します。変更をキャンセルする場合は、[Cancel] (キャンセル) を選択します。

-

[OK] を選択し、[グローバル設定] ダイアログボックスを閉じます。

プロジェクトのデフォルトプロファイルの設定

AWS SCT プロジェクトのデフォルトプロファイルを設定できます。これにより、プロファイルに保存されている AWS 認証情報がプロジェクトに関連付けられます。プロジェクトが開いたら、次の手順でデフォルトプロファイルを設定します。

プロジェクトのデフォルトプロファイルを設定するには

-

を起動 AWS Schema Conversion Tool し、新しいプロジェクトを作成します。

-

[Settings] (設定) メニューから [Project settings] (プロジェクト設定) を選択します。[Project settings] (プロジェクト設定) ダイアログボックスが表示されます。

-

[プロジェクト環境] タブを選択します。

-

新しい AWS サービスプロファイルを追加 を選択して、新しいプロファイルを追加します。[AWS サービスプロファイル] で、プロジェクトと関連付けるプロファイルを選択します。

-

[OK] を選択し、[Project settings] (プロジェクト設定) ダイアログボックスを閉じます。変更をキャンセルする場合は、[Cancel] (キャンセル) を選択します。

AWS サービスプロファイルを使用するためのアクセス許可

AWS サービスプロファイルから Amazon S3 バケットにアクセスするには、次のアクセス許可が必要です。

s3:PutObject— Amazon S3 バケットにオブジェクトを追加します。s3:DeleteObject— オブジェクトの null バージョンを削除し、削除マーカーを挿入します。これがオブジェクトの現在のバージョンになります。s3:ListBucket— Amazon S3 バケットから最大 1,000 個のオブジェクトを返します。s3:GetObject— Amazon S3 バケットからオブジェクトを取得できます。

次に、ユーザーにアクセス許可を付与するコード例を示します。