翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

サインイン後の ID プール AWS のサービス を使用したアクセス

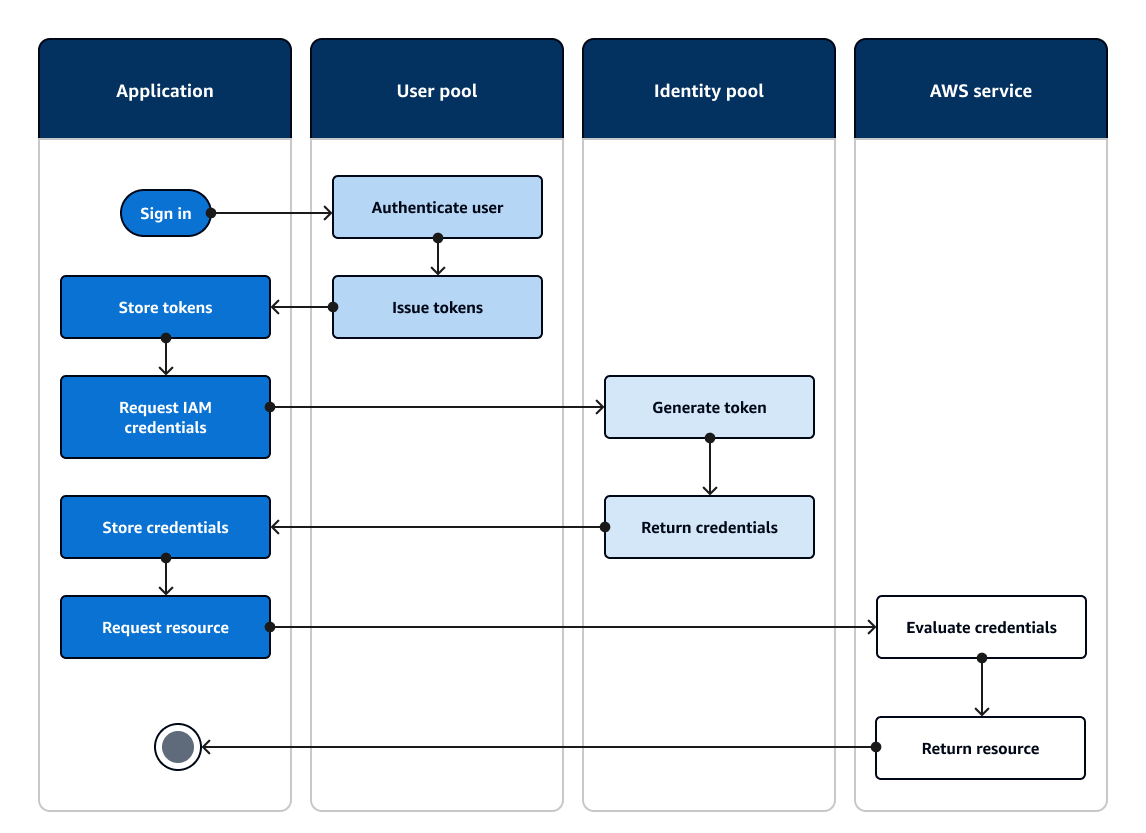

ユーザーがユーザープールでサインインすると、アイデンティティプールから発行された一時的なAPI認証情報 AWS のサービス を使用して にアクセスできます。

ウェブまたはモバイルアプリは、ユーザープールからトークンを受け取ります。ユーザープールを ID プールの ID プロバイダーとして設定すると、ID プールはトークンを一時的な AWS 認証情報と交換します。これらの認証情報は、限定された AWS リソースセットへのアクセスをユーザーに付与するIAMロールとそのポリシーにスコープできます。詳細については、「ID プールの認証フロー」を参照してください。

次の図は、アプリケーションがユーザープールでサインインし、アイデンティティプールの認証情報を取得し、 からアセットをリクエストする方法を示しています AWS のサービス。

ID プールの認証情報を使用して、次のことができます。

-

ユーザー自身の認証情報を使用して、Amazon Verified Permissions にきめ細かな認証リクエストを行います。

-

との接続APIを許可する Amazon API Gateway RESTAPIまたは AWS AppSync GraphQL に接続しますIAM。

-

との接続RDSを許可する Amazon DynamoDB や Amazon などのデータベースバックエンドに接続しますIAM。

-

Amazon S3 バケットからアプリケーションアセットを取得します。

-

Amazon WorkSpaces 仮想デスクトップでセッションを開始します。

ID プールは、ユーザープールとの認証されたセッション内でのみ動作するわけではありません。また、サードパーティーの ID プロバイダーから直接認証を受け入れ、認証されていないゲストユーザーの認証情報を生成することもできます。

ID プールをユーザープールグループと一緒に使用して AWS リソースへのアクセスを制御する方法の詳細については、ユーザープールにグループを追加する「」および「」を参照してくださいロールベースアクセスコントロールの使用。また、ID プールと の詳細については AWS Identity and Access Management、「」を参照してくださいID プールの認証フロー。

でユーザープールを設定する AWS Management Console

Amazon Cognito ユーザープールを作成し、クライアントアプリごとに [User Pool ID] (ユーザープール ID) と [App Client ID] (アプリクライアント ID) をメモしておきます。ユーザープール作成の詳細については、「ユーザープールの開始方法」を参照してください。

で ID プールを設定する AWS Management Console

次の手順では、 を使用して ID プール AWS Management Console を 1 つ以上のユーザープールとクライアントアプリケーションと統合する方法について説明します。

Amazon Cognito のユーザープール ID プロバイダー (IdP) を追加するには

-

Amazon Cognito コンソール

で [ID プールの管理] をクリックします。アイデンティティプールを選択します。 -

[ユーザーアクセス] タブを選択します。

-

[ID プロバイダーを追加] を選択します。

-

[Amazon Cognito ユーザープール] を選択します。

-

ユーザープール ID とアプリクライアント ID を入力します。

-

Amazon Cognito がこのプロバイダーで認証されたユーザーに認証情報を発行するときにリクエストするロールを設定するには、[ロール設定] を設定します。

-

認証済みロール を設定したときに設定したデフォルトロールをその IdP のユーザーに付与することも、ルール でロールを選択することもできます。Amazon Cognito ユーザープール IdP では、トークンの優先ロールクレームを持つロールを選択することもできます。

cognito:preferred_roleクレームの詳細については、「グループへの優先順位の値の割り当て」を参照してください。-

ルール を使用してロールを選択 を選択した場合は、ユーザーの認証からソースクレーム、クレームをルールと比較するために使用するオペレーター、このロール選択に一致する値、ロールの割り当てが一致するときに割り当てるロールを入力します。別の条件に基づいて追加のルールを作成するには、[別のものを追加] を選択します。

-

トークン で preferred_role クレームを持つロールを選択を選択した場合、Amazon Cognito はユーザーの

cognito:preferred_roleクレームでロールの認証情報を発行します。優先ロールクレームが存在しない場合、Amazon Cognito はロール解決に基づいて認証情報を発行します。

-

-

[ロールの解決] を選択します。ユーザーのクレームがルールに合わない場合は、認証情報を拒否するか、認証済みロールの認証情報を発行できます。

-

-

Amazon Cognito がこのプロバイダーで認証されたユーザーに認証情報を発行するときに割り当てるプリンシパルタグを変更するには、[アクセスコントロールの属性] を設定します。

-

プリンシパルタグを適用しない場合は、[非アクティブ] を選択します。

-

subおよびaudクレームに基づいてプリンシパルタグを適用するには、[デフォルトマッピングを使用] を選択します。 -

プリンシパルタグへの属性の独自のカスタムスキーマを作成するには、[カスタムマッピングを使用] を選択します。次に、タグに表示したい各クレームから取得するタグキーを入力します。

-

-

[変更を保存] を選択します。

ユーザープールを ID プールと統合する

アプリユーザーが認証されると、認証情報プロバイダーのログインマップにユーザーのアイデンティティトークンを追加します。プロバイダー名は、Amazon Cognito ユーザープール ID に応じて異なります。次の構造になります。

cognito-idp.<region>.amazonaws.com/<YOUR_USER_POOL_ID>

の値を導き出すことができます。<region> ユーザープール ID から。例えば、ユーザープール ID が の場合us-east-1_EXAMPLE1、<region> は ですus-east-1。ユーザープール ID が の場合us-west-2_EXAMPLE2、<region> は ですus-west-2。