翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

ステップ 4: Windows Server 用の EC2 インスタンスとドメインとのシームレス結合をテストする

次の 2 つのメソッドのいずれかを使用して、EC2 インスタンスをドメインにシームレスに結合するテストを行います。

これらの手順は、ディレクトリのコンシューマーアカウントで使用します。

-

にサインイン AWS マネジメントコンソール し、https://console.aws.amazon.com/ec2/

で Amazon EC2 コンソールを開きます。 -

ナビゲーションバーで、既存のディレクトリ AWS リージョン と同じ を選択します。

-

[EC2 ダッシュボード] の [インスタンスを起動する] セクションで、[インスタンスを起動する] を選択します。

-

[インスタンスを起動する] ページの [名前とタグ] セクションで、Windows EC2 インスタンスに使用する名前を入力します。

(オプション) [補足タグを追加] で、タグとキーの値のペアを 1 つまたは複数追加して、この EC2 インスタンスのアクセスを整理、追跡、または制御します。

-

[アプリケーションと OS イメージ (Amazon マシンイメージ)] セクションの [クイックスタート] ペインで [Windows] を選択します。Windows Amazon マシンイメージ (AMI) は、[Amazon マシンイメージ (AMI)] ドロップダウンリストから変更できます。

-

[インスタンスタイプ] セクションで、[インスタンスタイプ] ドロップダウンリストから使用するインスタンスタイプを選択します。

-

[キーペア (ログイン)] セクションで、新しいキーペアを作成するか、既存のキーペアから選択します。

新しいキーペアを作成するには、[新しいキーペアの作成] を選択します。

キーペアの名前を入力し、[キーペアタイプ] と [プライベートキーファイル形式] のオプションを選択します。

OpenSSH で使用できる形式でプライベートキーを保存するには、[.pem] を選択します。プライベートキーを PuTTY で使用できる形式で保存するには、[.ppk] を選択します。

[キーペアの作成] を選択します。

ブラウザによって秘密キーファイルが自動的にダウンロードされます。ダウンロードしたプライベートキーのファイルを安全な場所に保存します。

重要

プライベートキーのファイルを保存できるのはこのタイミングだけです。

-

[インスタンスを起動する] ページの [ネットワーク設定] セクションで、[編集] を選択します。[VPC - 必須] ドロップダウンリストから、ディレクトリが作成された [VPC] を選択します。

-

[サブネット] ドロップダウンリストから VPC 内のパブリックサブネットの 1 つを選択します。選択するサブネットで、すべての外部トラフィックがインターネットゲートウェイにルーティングされるように選択する必要があります。そうでない場合は、インスタンスにリモート接続できません。

インターネットゲートウェイへの接続方法の詳細については、「Amazon VPC User Guide」の「Connect to the internet using an internet gateway」を参照してください。

-

[自動割り当てパブリック IP] で、[有効化] を選択します。

公開 IP アドレス指定とプライベート IP アドレス指定の詳細については、「Amazon EC2 インスタンスユーザーガイド」の「Amazon EC2 インスタンスの IP アドレス指定」を参照してください。

-

[ファイアウォール (セキュリティグループ)] 設定にはデフォルト設定を使用するか、必要に応じて変更を加えることができます。

-

[ストレージの設定] 設定にはデフォルト設定を使用するか、必要に応じて変更を加えることができます。

-

[高度な詳細] セクションを選択し、[ドメイン結合ディレクトリ] ドロップダウンリストからドメインを選択します。

注記

ドメイン結合ディレクトリを選択すると、次のようになります:

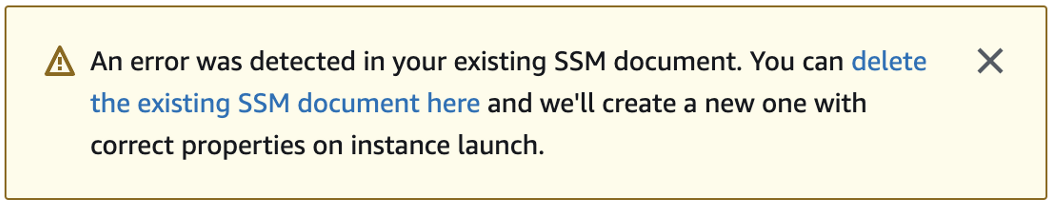

このエラーは、EC2 起動ウィザードが予期しないプロパティを持つ既存の SSM ドキュメントを識別した場合に発生します。次のいずれかを試すことができます。

以前に SSM ドキュメントを編集し、プロパティの存在が予想される場合は、[閉じる] を選択して EC2 インスタンスを変更せずに起動します。

ここで既存の SSM ドキュメントを削除するリンクを選択して、SSM ドキュメントを削除します。これにより、正しいプロパティを使用する SSM ドキュメントを作成できます。EC2 インスタンスを起動すると、SSM ドキュメントが自動的に作成されます。

-

[IAM インスタンスプロファイル] には既存の IAM インスタンスプロファイルを選択するか、新しいプロファイルを作成できます。管理 AWS ポリシー AmazonSSMManagedInstanceCore と AmazonSSMDirectoryServiceAccess がアタッチされている IAM インスタンスプロファイルを IAM インスタンスプロファイルドロップダウンリストから選択します。新しい IAM プロファイルリンクを作成するには、[新しい IAM プロファイルを作成する] リンクを選択し、以下を実行します。

-

[ロールの作成] を選択してください。

-

[Select trusted entity] (信頼されたエンティティを選択) で、[AWS サービス] を選択します。

-

[ユースケース] で、[EC2] を選択してください。

-

ポリシーのリスト内の [アクセス許可を追加する] の下で、AmazonSSMManagedInstanceCore ポリシーと AmazonSSMDirectoryServiceAccess ポリシーを選択します。リストを絞り込むため、検索ボックスに

SSMと入力します。[次へ] を選択します。注記

[AmazonSSMDirectoryServiceAccess] により、 Directory Serviceで管理されている Active Directory にインスタンスを結合するためのアクセス許可が付与されます。AmazonSSMManagedInstanceCore は、 AWS Systems Manager サービスを使用するために必要な最小限のアクセス許可を提供します。これらのアクセス許可を使用してロールを作成する方法、および IAM ロールに割り当てることができるその他のアクセス許可とポリシーの詳細については、「AWS Systems Manager ユーザーガイド」の「Systems Manager の IAM インスタンスプロファイルを作成する」を参照してください。

-

[名前、確認、作成] ページで、[ロール名] を入力します。EC2 インスタンスにアタッチするには、このロール名が必要です。

-

(オプション) IAM インスタンスプロファイルの説明を [説明] フィールドに入力できます。

-

[ロールの作成] を選択してください。

-

[インスタンスを起動する] ページに戻り、[IAM インスタンスプロファイル] の横にある更新アイコンを選択します。新しい IAM インスタンスプロファイルが [IAM インスタンスプロファイル] ドロップダウンリストに表示されるはずです。新しいプロファイルを選択し、残りの設定はデフォルト値のままにします。

-

-

[インスタンスを起動] を選択します。

これらの手順は、ディレクトリのコンシューマーアカウントで使用します。この手順を完了するには、ディレクトリ ID、ディレクトリ名、DNS IP アドレスなど、ディレクトリ所有者のアカウントに関するいくつかの情報が必要となります。

前提条件

-

セットアップ AWS Systems Manager。

-

Systems Manager の詳細については、「AWS Systems Managerの一般的なセットアップ」を参照してください。

-

-

AWS Managed Microsoft Active Directory ドメインに参加するインスタンスには、AmazonSSMManagedInstanceCore と AmazonSSMDirectoryServiceAccess 管理ポリシーを含む IAM ロールがアタッチされている必要があります。

-

これらのマネージドポリシーと、Systems Manager の IAM インスタンスプロファイルにアタッチできるその他のポリシーの詳細については、「AWS Systems Manager ユーザーガイド」の「Systems Manager の IAM インスタンスプロファイルを作成する」を参照してください。管理ポリシーの詳細については、「IAM ユーザーガイド」の「AWS 管理ポリシー」を参照してください。

-

Systems Manager を使用して EC2 インスタンスを AWS Managed Microsoft Active Directory ドメインに結合する方法の詳細については、「 を使用して実行中の EC2 Windows インスタンス AWS Systems Manager を Directory Service ドメインに結合するにはどうすればよいですか? AWS

-

で AWS Systems Manager コンソールを開きますhttps://console.aws.amazon.com/systems-manager/

。 -

ナビゲーションペインの [Node Management] (ノード管理) で、[Run Command] (コマンドを実行) を選択します。

-

[Run command] (コマンドの実行) を選択します。

-

[Run a command] (コマンドの実行) ページで、

AWS-JoinDirectoryServiceDomainを検索します。検索結果に表示されたら、AWS-JoinDirectoryServiceDomainオプションを選択します。 -

下部にある [Command parameters] (コマンドのパラメータ) セクションまでスクロールします。以下のパラメーターを指定する必要があります。

注記

ディレクトリ ID、ディレクトリ名、DNS IP アドレスを見つけるには、 Directory Service コンソールに戻り、共有されているディレクトリを選択し、ディレクトリを選択します。[ディレクトリ ID] は [共有ディレクトリの詳細] セクションにあります。[ディレクトリ名] と [DNS IP アドレス] の値は、[所有者ディレクトリの詳細] セクションにあります。

-

[ディレクトリ ID] に AWS Managed Microsoft Active Directory の名前を入力します。

-

[ディレクトリ名] に AWS Managed Microsoft Active Directory の名前を入力します (ディレクトリ所有者アカウント用)。

-

DNS IP アドレスの場合は、 AWS Managed Microsoft Active Directory (ディレクトリ所有者アカウント用) に DNS サーバーの IP アドレスを入力します。

-

-

[ターゲット] で [インスタンスを手動で選択する] を選択し、ドメインに参加させたいインスタンスを選択します。

-

フォームの残りの設定はデフォルト値のままにしておき、ページを下方向にスクロールして [Run] (実行) をクリックします。

-

インスタンスがドメインに正常に参加すると、コマンドステータスは [保留中] から [成功] に変わります。ドメインに参加したインスタンスの [インスタンス ID] と [出力を表示] を選択すると、コマンド出力を表示できます。

前述の手順のいずれかを完了すると、EC2 インスタンスをドメインに結合できるようになります。これを行うと、 AWS Managed Microsoft AD ユーザーアカウントの認証情報を使用してリモートデスクトッププロトコル (RDP) クライアントを使用してインスタンスにログインできます。