翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

ランタイムロールを使用して EMR Studio Workspace を実行する

注記

このページで説明されているランタイムロール機能は、Amazon EC2 で実行される Amazon EMR にのみ適用され、EMR Serverless インタラクティブアプリケーションのランタイムロール機能を指すものではありません。EMR Serverless でランタイムロールを使用する方法の詳細については、「Amazon EMR Serverless ユーザーガイド」の「Job runtime roles」を参照してください。

ランタイムロールは、Amazon EMR クラスターにジョブまたはクエリを送信するときに指定できる AWS Identity and Access Management (IAM) ロールです。EMR クラスターに送信するジョブまたはクエリは、ランタイムロールを使用して Amazon S3 のオブジェクトなどの AWS リソースにアクセスします。

Amazon EMR 6.11 以降を使用する EMR クラスターに EMR Studio Workspace をアタッチすると、 AWS リソースへのアクセス時に使用するジョブまたはクエリのランタイムロールを選択できます。ただし、EMR クラスターがランタイムロールをサポートしていない場合、EMR クラスターは AWS リソースにアクセスするときにロールを引き受けません。

Amazon EMR Studio Workspace でランタイムロールを使用する前に、管理者は Studio ユーザーがランタイムロールで elasticmapreduce:GetClusterSessionCredentials API を呼び出せるようにユーザーアクセス許可を設定する必要があります。その後、Amazon EMR Studio Workspace で使用できるランタイムロールを使用して新しいクラスターを起動します。

このページの内容

ランタイムロールのユーザーアクセス許可を設定する

ユーザーアクセス許可を設定して、Studio ユーザーが使用するランタイムロールで elasticmapreduce:GetClusterSessionCredentials API を呼び出せるようにします。また、ユーザーが Studio を使い始める前に「Amazon EC2 または Amazon EKS 用の EMR Studio ユーザーアクセス許可の設定」を実施する必要があります。

警告

このアクセス許可を付与するには、GetClusterSessionCredentials API を呼び出すためのアクセス許可を呼び出し元に付与するときに、elasticmapreduce:ExecutionRoleArn コンテキストキーに基づく条件を作成します。次の例は、その方法を示しています。

{ "Sid": "AllowSpecificExecRoleArn", "Effect": "Allow", "Action": [ "elasticmapreduce:GetClusterSessionCredentials" ], "Resource": "*", "Condition": { "StringEquals": { "elasticmapreduce:ExecutionRoleArn": [ "arn:aws:iam::111122223333:role/test-emr-demo1", "arn:aws:iam::111122223333:role/test-emr-demo2" ] } } }

次の例は、IAM プリンシパルが test-emr-demo3 という IAM ロールをランタイムロールとして使用できるようにする方法を示しています。また、ポリシー所有者はクラスター ID が j-123456789 の Amazon EMR クラスターにのみアクセスできます。

{ "Sid":"AllowSpecificExecRoleArn", "Effect":"Allow", "Action":[ "elasticmapreduce:GetClusterSessionCredentials" ], "Resource": [ "arn:aws:elasticmapreduce:<region>:111122223333:cluster/j-123456789" ], "Condition":{ "StringEquals":{ "elasticmapreduce:ExecutionRoleArn":[ "arn:aws:iam::111122223333:role/test-emr-demo3" ] } } }

次の例は、IAM プリンシパルが test-emr-demo4 という文字列で始まる名前を持つ任意の IAM ロールをランタイムロールとして使用できるようにします。また、ポリシー所有者は tagKey: tagValue というキーと値のペアでタグ付けされた Amazon EMR クラスターにのみアクセスできます。

{ "Sid":"AllowSpecificExecRoleArn", "Effect":"Allow", "Action":[ "elasticmapreduce:GetClusterSessionCredentials" ], "Resource": "*", "Condition":{ "StringEquals":{ "elasticmapreduce:ResourceTag/tagKey": "tagValue" }, "StringLike":{ "elasticmapreduce:ExecutionRoleArn":[ "arn:aws:iam::111122223333:role/test-emr-demo4*" ] } } }

ランタイムロールを使用して新しいクラスターを起動する

必要なアクセス許可を取得したので、Amazon EMR Studio Workspace で使用できるランタイムロールを使用して新しいクラスターを起動します。

ランタイムロールを使用して新しいクラスターを既に起動している場合は、「Workspace でランタイムロールを使用した EMR クラスターを使用する」セクションに進んでください。

-

まず、「Amazon EMR ステップのランタイムロール」セクションの前提条件を満たします。

-

次に、以下の設定でクラスターを起動し、Amazon EMR Studio Workspace でランタイムロールを使用します。クラスターを起動する手順については、「Amazon EMR クラスターのセキュリティ設定を指定する」を参照してください。

-

emr-6.11.0 以降のリリースラベルを選択します。

-

クラスターアプリケーションとして Spark、Livy、Jupyter Enterprise Gateway を選択します。

-

前のステップで作成したセキュリティ設定を使用します。

-

オプションで、EMR クラスターの Lake Formation を有効にできます。詳細については、「Amazon EMR での Lake Formation の有効化」を参照してください。

-

クラスターを起動すると、EMR Studio Workspace でランタイムロールが有効なクラスターを使用する準備が整います。

注記

現在、ExecutionEngineConfig.Type 値が EMR の場合、StartNotebookExecution API 操作では ExecutionRoleArn Arn 値はサポートされません。

Workspace でランタイムロールを使用した EMR クラスターを使用する

クラスターをセットアップして起動したら、ランタイムロールが有効なクラスターを EMR Studio Workspace で使用できます。

-

新しい Workspace を作成するか、既存の Workspace を起動します。詳細については、「EMR Studio Workspace の作成」を参照してください。

-

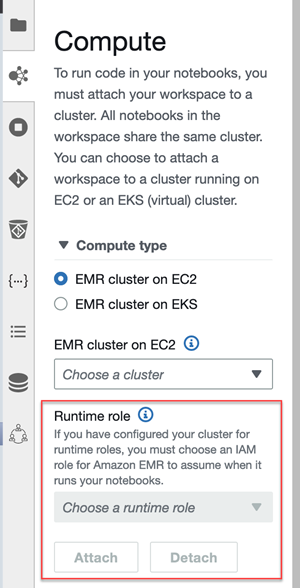

開いている Workspace の左側のサイドバーで [EMR クラスター] タブを選択します。[コンピューティングタイプ] セクションを展開して、[EC2 上の EMR クラスター] メニューからクラスターを選択し、[ランタイムロール] メニューからランタイムロールを選択します。

-

[アタッチ] を選択して、ランタイムロールを使用するクラスターを Workspace にアタッチします。

注記

ランタイムロールを選択するときは、基盤となる管理ポリシーをそのロールに関連付けることができることに注意してください。ほとんどの場合、特定のノートブックなど、限られたリソースを選択することをお勧めします。例えば、すべてのノートブックへのアクセスを含むランタイムロールを選択した場合、ロールに関連付けられた 管理ポリシーはフルアクセスを提供します。

考慮事項

Amazon EMR Studio Workspace でランタイムロールが有効なクラスターを使用するときは、以下の考慮事項に注意してください。

-

Amazon EMR リリース 6.11 以降を使用する EMR クラスターに EMR Studio Workspace をアタッチする場合にのみ、ランタイムロールを選択できます。

-

このページで説明されているランタイムロール機能は、Amazon EC2 で実行されている Amazon EMR でのみサポートされ、EMR Serverless インタラクティブアプリケーションではサポートされません。EMR Serverless のランタイムロールの詳細については、「Amazon EMR Serverless ユーザーガイド」の「Job runtime roles」を参照してください。

-

クラスターにジョブを送信するとき、ランタイムロールを指定する前に追加のアクセス許可を設定する必要がありますが、EMR Studio Workspace によって生成されたファイルにアクセスするための追加の許可は必要ありません。これらのファイルのアクセス許可は、ランタイムロールを使用しないクラスターから生成されたファイルと同じです。

-

ランタイムロールを持つクラスターを使用している EMR Studio Workspace では、SQL Explorer は使用できません。Amazon EMR では、Workspace がランタイムロールが有効な EMR クラスターにアタッチされると、UI の SQL Explorer が無効になります。

-

ランタイムロールを持つクラスターを使用する EMR Studio Workspace では、コラボレーションモードは使用できません。Amazon EMR では、Workspace がランタイムロールが有効な EMR クラスターにアタッチされると、Workspace のコラボレーション機能が無効になります。Workspace には、Workspace をアタッチしたユーザーのみが引き続きアクセスできます。

-

IAM Identity Center の信頼できる ID 伝達が有効になっている Studio では、ランタイムロールを使用できません。

-

ランタイムロールが有効なクラスターに対して Spark UI から [Page may not be safe!] という警告が Amazon EMR リリース 7.4.0 以前を使用するランタイムロール対応クラスターの Spark UI から。この場合は、アラートを無視して続行し、Spark UI を表示してください。