翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

組織の自動有効化設定の設定

の自動有効化組織機能は、組織内のALL既存アカウントまたはNEWメンバーアカウントに対して同じ GuardDuty および 保護プランのステータスを 1 つのステップで設定する GuardDuty のに役立ちます。同様に、 を選択して、メンバーアカウントに対してアクションを実行しないタイミングを指定することもできますNONE。次の手順では、これらの設定について説明し、特定の設定をいつ使用するかも示します。

組織の自動有効化設定を更新する優先アクセス方法を選択します。

- Console

-

で GuardDuty コンソールを開きますhttps://console.aws.amazon.com/guardduty/

。 サインインするには、 GuardDuty 管理者アカウントの認証情報を使用します。

-

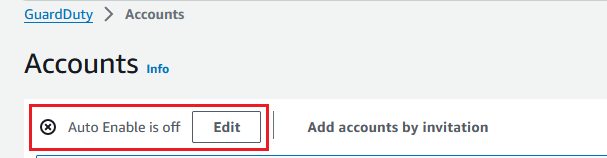

ナビゲーションペインで、[Accounts] (アカウント) を選択します。

アカウントページには、組織に属するメンバーアカウントに代わって、 GuardDuty 管理者アカウントに自動有効化の設定オプション GuardDuty とオプションの保護プランが用意されています。

-

既存の自動有効化設定を更新するには、編集 を選択します。

このサポートは、 GuardDuty および でサポートされているすべてのオプション保護プランを設定するために利用できます AWS リージョン。メンバーアカウント GuardDuty の代わりに、 の設定オプションを の次のいずれかに選択できます。

-

すべてのアカウントで有効にする (

ALL) – 組織内のすべてのアカウントに対応するオプションを有効にする場合に選択します。これには、組織に参加した新しいアカウントと、組織から一時停止または削除された可能性のあるアカウントが含まれます。これには、委任された GuardDuty 管理者アカウントも含まれます。注記

すべてのメンバーアカウントの設定を更新するには、最大 24 時間かかる場合があります。

-

新しいアカウントで自動有効化 (

NEW) - 組織に参加するときに、 GuardDuty または新しいメンバーアカウントのみに対して自動的にオプションの保護プランを有効にする場合に選択します。 -

(

NONE) を有効にしない - 組織内の新しいアカウントに対応するオプションを有効にしないように を選択します。この場合、 GuardDuty 管理者アカウントは各アカウントを個別に管理します。自動有効化設定を

ALLまたは からNEWに更新してもNONE、このアクションは既存のアカウントの対応するオプションを無効にしません。この設定は、組織に参加する新しいアカウントに適用されます。自動有効化設定を更新すると、対応するオプションが有効な新しいアカウントはありません。

注記

委任された GuardDuty 管理者アカウントがオプトインリージョンをオプトアウトした場合、組織 GuardDuty で自動有効化設定が新しいメンバーアカウントのみ (

NEW) またはすべてのメンバーアカウント () に設定されている場合でもALL、 GuardDuty現在 GuardDuty 無効になっている組織内のメンバーアカウントに対して有効にすることはできません。メンバーアカウントの設定については、GuardDuty コンソールナビゲーションペインでアカウントを開くか、 ListMembers を使用しますAPI。 -

-

[Save changes] (変更の保存) をクリックします。

-

(オプション) 各リージョンで同じ設定を使用する場合は、サポートされている各リージョンで設定を個別に更新します。

一部のオプションの保護プランは、 AWS リージョン GuardDuty が利用可能なすべての で利用できない場合があります。詳細については、「リージョンとエンドポイント」を参照してください。

- API/CLI

-

-

を実行するUpdateOrganizationConfiguration 委任された GuardDuty 管理者アカウントの認証情報を使用して、組織のそのリージョンで GuardDuty およびオプションの保護プランを自動的に設定します。さまざまな自動有効化設定の詳細については、autoEnableOrganization「 メンバー」を参照してください。

アカウントと現在のリージョン

detectorIdの を検索するには、https://console.aws.amazon.com/guardduty/コンソールの設定ページを参照するか、 ListDetectors API. リージョンでサポートされているオプションの保護プランの自動有効化の設定を行うには、各保護プランの対応するドキュメントセクションに記載されているステップに従ってください。

-

現在のリージョンで組織の詳細設定を検証できます。 を実行するdescribeOrganizationConfiguration。 委任された GuardDuty 管理者アカウントのディテクター ID を必ず指定してください。

注記

すべてのメンバーアカウントの設定を更新するには、最大 24 時間かかる場合があります。

-

または、次の AWS CLI コマンドを実行して、組織に参加する新しいアカウント (

NEW)、すべてのアカウント ()、または組織内のアカウントなし (NONE) に対して、そのリージョン GuardDuty で自動的に有効ALLまたは無効にする設定を行います。詳細については、autoEnableOrganization「 メンバー」を参照してください。必要に応じて、NEWをALLまたはNONEに置き換える必要がある場合があります。で保護プランを設定するとALL、委任された GuardDuty 管理者アカウントでも保護プランが有効になります。組織設定を管理する委任 GuardDuty 管理者アカウントのディテクター ID を必ず指定してください。アカウントと現在のリージョン

detectorIdの を検索するには、https://console.aws.amazon.com/guardduty/コンソールの設定ページを参照するか、 ListDetectors API. aws guardduty update-organization-configuration --detector-id12abc34d567e8fa901bc2d34e56789f0--auto-enable-organization-members=NEW -

現在のリージョンで組織の詳細設定を検証できます。委任された GuardDuty 管理者アカウントのディテクター ID を使用して、次の AWS CLI コマンドを実行します。

aws guardduty describe-organization-configuration --detector-id12abc34d567e8fa901bc2d34e56789f0

(推奨) 委任された GuardDuty 管理者アカウントディテクター ID を使用して、各リージョンで前の手順を繰り返します。

注記

委任された GuardDuty 管理者アカウントがオプトインリージョンをオプトアウトした場合、組織 GuardDuty で自動有効化設定が新しいメンバーアカウントのみ (

NEW) またはすべてのメンバーアカウント () に設定されている場合でもALL、 GuardDuty現在 GuardDuty 無効になっている組織内のメンバーアカウントに対して有効にすることはできません。メンバーアカウントの設定については、GuardDuty コンソールナビゲーションペインでアカウントを開くかListMembers、 を使用しますAPI。 -