翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

AWS CloudHSM キーストア

AWS CloudHSM キーストアは、AWS CloudHSM クラスターによってバックアップされたカスタムキーストアです。カスタムキーストア AWS KMS key で を作成すると、 は、ユーザーが所有および管理する AWS CloudHSM クラスターに KMS キーの抽出不可能なキーマテリアル AWS KMS を生成して保存します。カスタムキーストアで KMS キーを使用する際、暗号化オペレーションはクラスター内の HSM で実行されます。この機能は、 の利便性と広範な統合 AWS KMS と、 内の AWS CloudHSM クラスターの追加コントロールを組み合わせたものです AWS アカウント。

AWS KMS は、カスタムキーストアを作成、使用、管理するためのコンソールと API の完全なサポートを提供します。任意の KMS キーを使用するのと同じ方法で、カスタムキーストア内の KMS キーを使用できます。例えば、KMS キーを使用して、データキーの生成やデータの暗号化を実行できます。カスタマーマネージドキーをサポートする AWS サービスで、カスタムキーストアの KMS キーを使用することもできます。

カスタムキーストアは必要ですか?

ほとんどのユーザーにとって、FIPS 140-3 検証済み暗号化モジュール

ただし、組織に次のいずれかの要件がある場合、カスタムキーストアの作成を検討してください。

-

単一テナント HSM または直接制御できる HSM における保護が明示的に要求されているキーがある。

-

キーマテリアルをすぐに削除する機能が必要です AWS KMS。

-

または とは独立して、キーのすべての使用を監査できる必要があります AWS KMS AWS CloudTrail。

カスタムキーストアはどのように機能しますか?

各カスタムキーストアは、 の AWS CloudHSM クラスターに関連付けられます AWS アカウント。カスタムキーストアをクラスターに接続すると、 は接続をサポートするネットワークインフラストラクチャ AWS KMS を作成します。次に、クラスター内の専用暗号化ユーザーの認証情報を使用して、クラスター内のキー AWS CloudHSM クライアントにログインします。

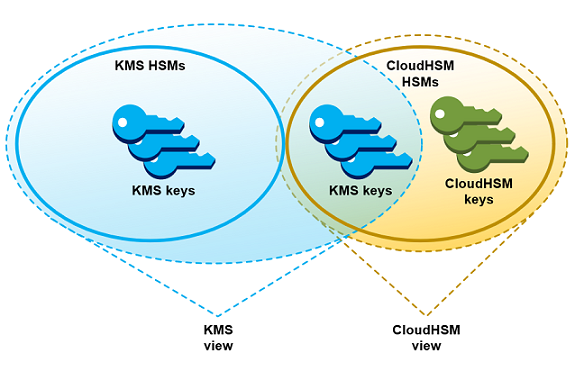

でカスタムキーストアを作成および管理 AWS KMS し、 で HSM クラスターを作成および管理します AWS CloudHSM。 AWS KMS カスタムキーストア AWS KMS keys で を作成するときは、 で KMS キーを表示および管理します AWS KMS。ただし、クラスターの他のキーに実行するのと同じように、 AWS CloudHSMでキーマテリアルを表示して管理することもできます。

カスタムキーストアで によって生成されたキーマテリアルを使用して、対称暗号化 KMS キーを作成できます。 AWS KMS 次に、同じ手法を使用して、キーストアの KMS キーに使用するカスタムキー AWS KMS ストアの KMS キーを表示および管理します。IAM ポリシーとキーポリシーを使用してアクセスを制御したり、タグやエイリアスを作成したり、KMS キーを有効および無効にしたり、キーの削除をスケジューリングルしたりできます。暗号化オペレーションに KMS キーを使用し、 と統合する AWS サービスで使用できます AWS KMS。

さらに、HSMs の作成と削除、バックアップの管理など、 AWS CloudHSM クラスターを完全に制御できます。 AWS CloudHSM クライアントとサポートされているソフトウェアライブラリを使用して、KMS キーのキーマテリアルを表示、監査、管理できます。カスタムキーストアが切断されている間、 AWS KMS はそれにアクセスできず、ユーザーはカスタムキーストアの KMS キーを暗号化オペレーションに使用することはできません。こうした制御の強化により、カスタムキーストアがそれを必要とする組織のための強力なソリューションとなります。

開始方法

AWS CloudHSM キーストアを作成および管理するには、 AWS KMS および の機能を使用します AWS CloudHSM。

-

開始します AWS CloudHSM。アクティブな AWS CloudHSM クラスターを作成するか、既存のクラスターを選択します。クラスターには、少なくとも 2 つの異なるアベイラビリティーゾーンのアクティブな HSM が必要です。次に、 AWS KMSのクラスターで専用 crypto user (CU) アカウントを作成します。

-

で AWS KMS、選択した AWS CloudHSM クラスターに関連付けられたカスタムキーストアを作成します。 は、カスタムキーストアを作成、表示、編集、削除できる完全な管理インターフェイス AWS KMS を提供します。

-

カスタムキーストアを使用する準備ができたら、関連付けられた AWS CloudHSM クラスターに接続します。 は、接続をサポートするために必要なネットワークインフラストラクチャ AWS KMS を作成します。次に、専用 crypto user アカウント認証情報を使用してクラスターへのログインが行われ、クラスターでキーマテリアルを生成して管理できるようになります。

-

これで、カスタムキーストアで対称暗号化 KMS キーを作成できるようになりました。カスタムキーストアを指定するだけで、KMS キーを作成できます。

どの時点で問題が発生しても、「カスタムキーストアのトラブルシューティング」トピックでヘルプを見つけることができます。回答が見つからない場合は、このガイドの各ページの下部にあるフィードバックリンクを使用するか、または AWS Key Management Service ディスカッションフォーラム

クォータ

AWS KMS では、接続状態に関係なく、キーストアと外部キーストアの両方を含む、各 およびリージョンに最大 10 個のカスタムキーストアを使用できます。 AWS アカウント AWS CloudHSMさらに、 キーストアでの KMS AWS CloudHSM キーの使用にはリクエストクォータがあります AWS KMS 。

料金

AWS KMS カスタムキーストアのカスタムキーストアとカスタマーマネージドキーのコストについては、「 のAWS Key Management Service 料金

リージョン

AWS KMS AWS リージョン AWS KMS は、アジアパシフィック (メルボルン)、中国 (北京)、中国 (寧夏)、欧州 (スペイン) を除く、 がサポートされているすべての で AWS CloudHSM キーストアをサポートしています。

サポートされていない機能

AWS KMS は、カスタムキーストアで以下の機能をサポートしていません。

AWS CloudHSM キーストアの概念

このトピックでは、 AWS CloudHSM キーストアで使用される用語と概念の一部について説明します。

AWS CloudHSM キーストア

AWS CloudHSM キーストアは、所有および管理する AWS CloudHSM クラスターに関連付けられたカスタムキーストアです。 AWS CloudHSM クラスターは、FIPS 140-2 または FIPS 140-3Level 3 で認定されたハードウェアセキュリティモジュール (HSMs) によってバックアップされます。

AWS CloudHSM キーストアで KMS キーを作成すると、 は関連する AWS CloudHSM クラスターに 256 ビットの永続的でエクスポート不可能な Advanced Encryption Standard (AES) 対称キー AWS KMS を生成します。このキーマテリアルは、HSM を非暗号化のままにしません。キーストアで KMS AWS CloudHSM キーを使用すると、暗号化オペレーションはクラスター内の HSMsで実行されます。

AWS CloudHSM キーストアは、 の便利で包括的なキー管理インターフェイス AWS KMS と、 の AWS CloudHSM クラスターによって提供される追加のコントロールを組み合わせます AWS アカウント。この統合機能により、クラスター、HSM、バックアップの管理など、キーマテリアルを保存する HSMs を完全に制御 AWS KMS しながら、 で HSMsキーを作成、管理、使用できます。 AWS KMS コンソールと APIs を使用して、キーストアとその KMS キーを管理 AWS CloudHSM できます。 AWS CloudHSM コンソール、APIs、クライアントソフトウェア、および関連するソフトウェアライブラリを使用して、関連するクラスターを管理することもできます。

AWS CloudHSM キーストアの表示と管理、プロパティの編集、関連する AWS CloudHSM クラスターへの接続と切断を行うことができます。キーストアを削除する必要がある場合は AWS CloudHSM、まず AWS CloudHSM キーストア内の KMS キーを削除する必要があります。削除をスケジュールし、猶予期間が終了するまで待機します。キーストアを削除する AWS CloudHSM と、 からリソースが削除されますが AWS KMS、クラスターには影響 AWS CloudHSM しません。

AWS CloudHSM クラスター

すべての AWS CloudHSM キーストアは 1 つのAWS CloudHSM クラスターに関連付けられています。 AWS CloudHSM キーストア AWS KMS key で を作成すると、 AWS KMS は関連するクラスターにキーマテリアルを作成します。 AWS CloudHSM キーストアで KMS キーを使用すると、関連付けられたクラスターで、暗号化オペレーションが実行されます。

各 AWS CloudHSM クラスターは、1 つの AWS CloudHSM キーストアにのみ関連付けることができます。選択したクラスターを別の AWS CloudHSM キーストアに関連付けることも、別の AWS CloudHSM キーストアに関連付けられているクラスターとバックアップ履歴を共有することもできません。クラスターは初期化されアクティブである必要があります。また、キーストアと同じ AWS アカウント およびリージョン AWS CloudHSM にある必要があります。新しいクラスターを作成することも、既存のクラスターを使用することもできます。クラスターを排他的に使用する AWS KMS 必要はありません。 AWS CloudHSM キーストアで KMS キーを作成するには、関連付けられたクラスターに少なくとも 2 つのアクティブな HSMsが含まれている必要があります。他のすべてのオペレーションでは、1 つの HSM しか必要ありません。

AWS CloudHSM キーストアの作成時に AWS CloudHSM クラスターを指定し、変更することはできません。ただし、バックアップ履歴を共有するクラスターは、元のクラスターに置き換えることができます。これにより、必要に応じてクラスターを削除し、バックアップの 1 つから作成したクラスターに置き換えることができます。関連する AWS CloudHSM クラスターを完全に制御することにより、ユーザーとキーを管理し、HSM を作成および削除して、バックアップを使用および管理できます。

AWS CloudHSM キーストアを使用する準備ができたら、関連する AWS CloudHSM クラスターに接続します。いつでもカスタムキーストアを接続および切断できます。カスタムキーストアが接続されている場合は、その KMS キーを作成して使用できます。切断されると、 AWS CloudHSM キーストアとその KMS キーを表示および管理できます。ただし、新しい KMS キーを作成したり、キーストアの KMS AWS CloudHSM キーを暗号化オペレーションに使用することはできません。

kmsuser Crypto User

ユーザーに代わって、関連付けられた AWS CloudHSM クラスターでキーマテリアルを作成および管理するために、 は という名前のクラスターで専用のAWS CloudHSM 暗号化ユーザー (CU) AWS KMS を使用しますkmsuser。kmsuser CU は、クラスター内のすべての HSM に自動的に同期された標準の CU アカウントで、クラスターバッグに保存されます。

AWS CloudHSM キーストアを作成する前に、CloudHSM CLI kmsuser のユーザー作成コマンドを使用してクラスターに CU アカウントを作成します。 AWS CloudHSM 次に、 AWS CloudHSM キーストアを作成するときに、kmsuserアカウントのパスワードを指定します AWS KMS。カスタムキーストアを接続すると、 は CU kmsuser としてクラスター AWS KMS にログインし、パスワードをローテーションします。 はkmsuserパスワードを安全に保存する前に AWS KMS 暗号化します。パスワードがローテーションされる際、新しいパスワードは同じ方法で暗号化されて保存されます。

AWS KMS AWS CloudHSM キーストアが接続されkmsuserている限り、 はログインしたままになります。この CU アカウントは他の目的では使用しないでください。ただし、kmsuser CU アカウントの最終的な制御は保持されます。kmsuser が所有するキーはいつでも検索することができます。必要に応じて、カスタムキーストアの切断、kmsuser パスワードの変更、 としてのクラスターへログインkmsuser、kmsuser が所有するキーの表示と管理を行うことができます。

kmsuser CU アカウントの作成手順については、「kmsuser Crypto User を作成する」を参照してください。

キーストアの KMS AWS CloudHSM キー

AWS KMS または AWS KMS API を使用して、 AWS CloudHSM キーストア AWS KMS keys に を作成できます。KMS キーで使用するのと同じ方法を使用します。唯一の違いは、 AWS CloudHSM キーストアを識別し、キーマテリアルのオリジンが AWS CloudHSM クラスターであることを指定する必要があることです。

AWS CloudHSM キーストアに KMS キーを作成する AWS KMS と、 は に KMS キー AWS KMS を作成し、関連付けられたクラスターに 256 ビットの永続的でエクスポート不可能な Advanced Encryption Standard (AES) 対称キーマテリアルを生成します。暗号化オペレーションで AWS KMS キーを使用する場合、オペレーションは AWS CloudHSM クラスターベースの AES キーを使用してクラスターで実行されます。は異なるタイプの対称キーと非対称キー AWS CloudHSM をサポートしていますが、 AWS CloudHSM キーストアは AES 対称暗号化キーのみをサポートします。

AWS KMS コンソールの AWS CloudHSM キーストアで KMS キーを表示し、コンソールオプションを使用してカスタムキーストア ID を表示できます。DescribeKey オペレーションを使用して、 AWS CloudHSM キーストア ID と AWS CloudHSM クラスター ID を検索することもできます。

キーストアの KMS AWS CloudHSM キーは、 の KMS キーと同様に機能します AWS KMS。認可されたユーザーは、KMS キーの使用と管理のために同じアクセス許可が必要です。同じコンソールプロシージャと API オペレーションを使用して、 キーストアの KMS AWS CloudHSM キーを表示および管理します。これには、KMS キーの有効化と無効化、タグとエイリアスの作成と使用、IAM ポリシーとキーポリシーの設定と変更が含まれます。暗号化オペレーションには AWS CloudHSM キーストアの KMS キーを使用し、カスタマーマネージドキーの使用をサポートする統合 AWS サービスで使用できます。ただし、自動キーローテーションを有効にしたり、キーストアの KMS キーに AWS CloudHSM キーマテリアルをインポートしたりすることはできません。

また、同じプロセスを使用して、 キーストア内の KMS AWS CloudHSM キーの削除をスケジュールします。待機期間が終了すると、 AWS KMS は KMS キーを KMS から削除します。次に、関連付けられた AWS CloudHSM クラスターから KMS キーのキーマテリアルを削除するよう最善を尽くします。ただし、クラスターとそのバックアップから、手動で孤立したキーマテリアルを削除する必要があります。