翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

IAM ユーザーに Lightsail アクセスを付与する

AWS アカウントのルートユーザー 、または管理者権限を持つ AWS Identity and Access Management (IAM) ユーザーとして、 AWS アカウントに 1 人以上の IAM ユーザーを作成できます。これらのユーザーは、 が提供する のサービスへのさまざまなレベルのアクセスで設定できます AWS。

Amazon Lightsail の場合、Lightsail サービスにのみアクセスできる IAM ユーザーを作成することをお勧めします。これは、Lightsail リソースを表示、作成、編集、または削除するためのアクセスを必要とするが、 によって提供される他のサービスへのアクセスを必要としないユーザーがチームに参加するときに行います AWS。これを設定するには、まず Lightsail へのアクセスを許可する IAM ポリシーを作成し、次に IAM グループを作成し、そのポリシーをグループにアタッチする必要があります。次に、IAM ユーザーを作成してグループのメンバーにします。これにより、ユーザーは Lightsail にアクセスできます。

誰かがチームを離れても、Lightsail アクセスグループからユーザーを削除して、例えば、そのユーザーがチームを離れても会社で作業している場合は、Lightsail へのアクセスを取り消すことができます。あるいは、たとえばユーザーが退社して今後アクセス権限を必要としない場合、IAM からそのユーザーを削除できます。

警告

このシナリオでは、プログラムによるアクセスと長期的な認証情報を持つ IAM ユーザーが必要です。これはセキュリティ上のリスクをもたらします。このリスクを軽減するために、これらのユーザーにはタスクの実行に必要な権限のみを付与し、不要になったユーザーを削除することをお勧めします。アクセスキーは、必要に応じて更新できます。詳細については、「IAM ユーザーガイド」の「アクセスキーの更新」を参照してください。

目次

Lightsail アクセス用の IAM ポリシーを作成する

Lightsail アクセス用の IAM ポリシーを作成するには、次の手順に従います。詳細については、IAM ドキュメントの IAM ポリシーの作成を参照してください。

-

IAM コンソール

にサインインします。 -

左のナビゲーションペインの [ポリシー] を選択します。

-

[ポリシーの作成] を選択します。

-

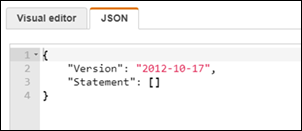

[Create Policy (ポリシーの作成)] ページで、[JSON] タブを選択します。

-

テキストボックスの内容をハイライトしてから、次のポリシー構成テキストをコピーして貼り付けます。

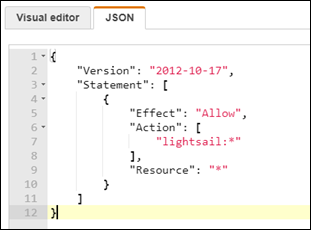

{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "lightsail:*" ], "Resource": "*" } ] }結果は次の例のようになります。

これにより、すべての Lightsail アクションとリソースへのアクセスが許可されます。VPC ピアリングの有効化 AWS、Lightsail スナップショットの Amazon EC2 へのエクスポート、Lightsail を使用した Amazon EC2 リソースの作成など、 が提供する他のサービスへのアクセスを必要とするアクションには、このポリシーに含まれていない追加のアクセス許可が必要です。詳細については、以下のガイドを参照してください。

付与できるアクション固有およびリソース固有のアクセス許可の例については、Amazon Lightsail リソースレベルのアクセス許可ポリシーの例」を参照してください。

-

[ポリシーの確認] を選択します。

-

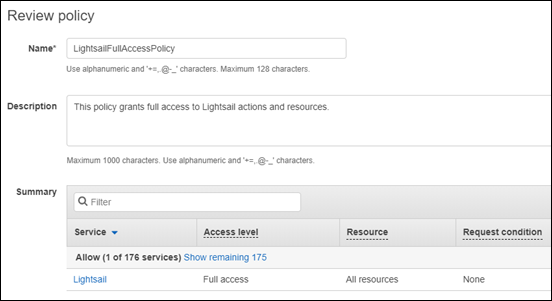

[ポリシーの確認] ページで、ポリシー名を選択します。分かりやすい名前 (例:

LightsailFullAccessPolicy) をつけます。 -

説明を追加し、ポリシー設定を確認します。変更が必要な場合は、[戻る] を選択してポリシーを変更します。

-

ポリシーの設定が正しいことを確認したら、[Create Policy (ポリシーの作成)] を選択します。

これでポリシーが作成され、既存の IAM グループに追加することも、このガイドの次のセクションの手順に従って、新しい IAM グループを作成することもできます。

Lightsail アクセス用の IAM グループを作成し、Lightsail アクセスポリシーをアタッチする

Lightsail アクセス用の IAM グループを作成し、このガイドの前のセクションで作成した Lightsail アクセスポリシーをアタッチするには、次の手順に従います。詳細については、IAM ドキュメント内にある「IAM グループの作成」および「IAM グループへのポリシーのアタッチ」を参照してください。

-

IAM コンソール

の左側のナビゲーションペインで [グループ] を選択します。 -

[Create New Group (新しいグループの作成)]を選択します。

-

[Set Group Name (グループ名の設定)] ページで、グループを選択します。分かりやすい名前 (例:

LightsailFullAccessGroup) をつけます。 -

「ポリシーのアタッチ」ページで、このガイドの前半で作成した Lightsail ポリシーを検索します。例えば、「」です

LightsailFullAccessPolicy。 -

ポリシーの横にチェックマークを追加し、[Next step (次のステップ)] を選択します。

-

グループの設定を確認します。変更が必要な場合は、[戻る] を選択してグループのポリシーを変更します。

-

グループの設定が正しいことを確認したら、[グループの作成] を選択します。

これでグループが作成され、グループに追加されたユーザーは Lightsail アクションとリソースにアクセスできます。本ガイドの次のセクションのステップに従って、既存の IAM ユーザーをグループに追加するか、新しい IAM ユーザーを作成することができます。

IAM ユーザーを作成し、そのユーザーを Lightsail アクセスグループに追加する

以下の手順に従って IAM ユーザーを作成し、そのユーザーを Lightsail アクセスグループに追加します。詳細については、IAM ドキュメントの「AWS アカウントで IAM ユーザーを作成する」および「IAM グループでユーザーを追加または削除する」を参照してください。

-

IAM コンソール

の左側のナビゲーションペインで、[ユーザー] を選択します。 -

[ユーザーを追加] を選択します。

-

ページの [Set user details (ユーザー詳細の設定)] セクションで、ユーザー名をつけます。

-

ページの AWS 「アクセスタイプを選択」セクションで、次のオプションから選択します。

-

プログラムによるアクセスを選択して、 AWS API、CLI、SDK、およびその他の開発ツールのアクセスキー ID とシークレットアクセスキーを有効にします。これらは Lightsail のアクションとリソースに使用できます。詳細については、「Lightsail で動作する AWS CLI ように を設定する」を参照してください。

-

AWS マネジメントコンソールアクセスを選択して、ユーザーが AWS マネジメントコンソール、つまり Lightsail コンソールにサインインできるようにするパスワードを有効にします。このオプションが選択されたとき、次のパスワードオプションが表示されます。

-

[自動生成パスワード] を選択すると IAM がパスワードを生成し、または、[カスタムパスワード] を選択すると独自のパスワードを入力できます。

-

[Require password reset (パスワードのリセットが必要)] を選択すると、次回のログイン時にユーザーが新しいパスワードを作成します (パスワードをリセットする)。

注記

プログラムによるアクセスオプションのみを選択した場合、ユーザーは AWS コンソールと Lightsail コンソールにサインインできません。

-

-

-

[Next: Permissions] (次のステップ: 許可) を選択します。

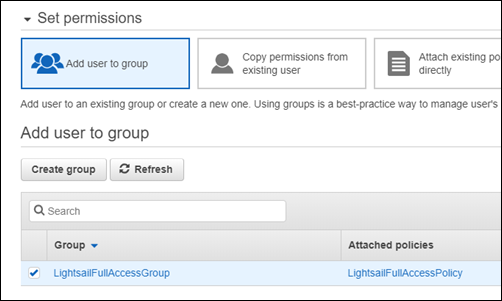

-

ページの「アクセス許可の設定」セクションで「ユーザーをグループ に追加」を選択し、このガイドの前半で作成した「Lightsail アクセスグループ」を選択します。例えば、「」です

LightsailFullAccessGroup。

-

[Next: Tags] (次へ: タグ) を選択します。

-

(オプション) タグをキーバリューペアとしてアタッチして、メタデータをユーザーに追加します。IAM でのタグの仕様について詳細は、「IAM エンティティのタグ付け」を参照してください。

-

[次へ: レビュー] を選択します。

-

ユーザー設定を確認します。変更が必要な場合は、[戻る] を選択してユーザーのグループまたはポリシーを変更します。

-

ユーザーの設定が正しいことを確認したら、[ユーザーの作成] を選択します。

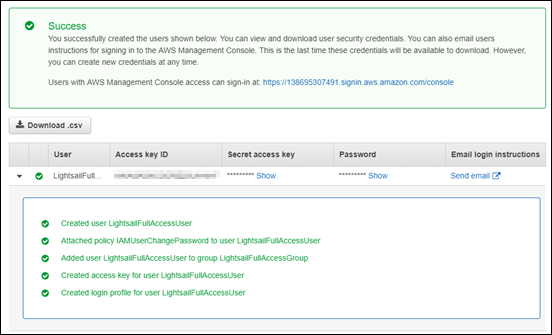

ユーザーが作成され、ユーザーは Lightsail にアクセスできます。ユーザーの Lightsail アクセスを取り消すには、Lightsail アクセスグループからユーザーを削除します。詳細については、IAM ドキュメントの「IAM グループへのユーザーの追加と削除」を参照してください。

-

ユーザーの認証情報を取得するには、以下のオプションを選択します。

-

.csv のダウンロード を選択して、アカウントのユーザー名、パスワード、アクセスキー ID、シークレットアクセスキー、 AWS コンソールログインリンクを含むファイルをダウンロードします。

-

シークレットアクセスキーの下に表示 を選択して、Lightsail にプログラムでアクセスするために使用できるアクセスキーを表示します ( AWS API、CLI、SDK、およびその他の開発ツールを使用)。

重要

これは、シークレットアクセスキーを表示またはダウンロードする唯一の機会であり、ユーザーが AWS API を使用する前にこの情報を提供する必要があります。ユーザーの新しいアクセスキー ID とシークレットアクセスキーは、安全な場所に保存してください。このステップを行った後に、シークレットキーに再度アクセスすることはできません。

-

ユーザーのパスワードが IAM によって生成されている場合、[パスワード] で [表示] を選択するとユーザーのパスワードが表示されます。ユーザーが初回サインインできるように、ユーザーにパスワードを提供する必要があります。

-

E メールを送信を選択して、Lightsail にアクセスできるようになったことを知らせる E メールをユーザーに送信します。

-