翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

プライベートネットワーク経由でアプリケーション移行サービスのデータプレーンをコントロールプレーンに接続

作成者: Dipin Jain (AWS)、Mike Kuznetsov (AWS)

概要

このパターンでは、インターフェイスVPCエンドポイントを使用して、プライベートで保護されたネットワーク上の AWS Application Migration Service (AWS MGN) データプレーンとコントロールプレーンに接続する方法について説明します。

Application Migration Service は、 へのアプリケーションの移行を簡素化、迅速化し、コストを削減する、高度に自動化された lift-and-shift (リホスト) ソリューションですAWS。企業が、互換性の問題、パフォーマンスの中断、または長いカットオーバー期間に悩まされることなく、数多くの物理サーバー、仮想サーバー、またはクラウドサーバーをリホストすることを可能にします。Application Migration Service は、 AWSマネジメントコンソールから入手できます。これにより、AWS CloudTrail、Amazon、AWSIdentity and Access Management () などの他の CloudWatchAWSサービスとシームレスに統合できますIAM。

Application Migration Service AWSVPNのサービス、AWSDirect Connect、またはVPCピアリングを使用して、プライベート接続VPCを介して、ソースデータセンターからデータプレーン、つまり送信先のデータレプリケーションのステージングエリアとして機能するサブネットに接続できます。また、 を搭載したインターフェイスVPCエンドポイントを使用してAWS PrivateLink 、プライベートネットワーク経由で Application Migration Service コントロールプレーンに接続することもできます。

前提条件と制限

前提条件

ステージングエリアサブネット – Application Migration Service を設定する前に、ソースサーバーから にレプリケートされるデータのステージングエリアとして使用するサブネットを作成します AWS (つまり、データプレーン)。アプリケーション移行サービスコンソールに初めてアクセスする場合、「レプリケーション設定テンプレート」でこのサブネットを指定する必要があります。レプリケーション設定テンプレートで、特定のソースサーバーのこのサブネットをオーバーライドできます。AWS アカウントで既存のサブネットを使用できますが、この目的のために新しい専用サブネットを作成することをお勧めします。

ネットワーク要件 – ステージングエリアサブネットで Application Migration Service によって起動されるレプリケーションサーバーは、 の Application Migration Service APIエンドポイントにデータを送信できる必要があります。

<region>はhttps://mgn.<region>.amazonaws.com/、レプリケート先のAWSリージョンのコードです (例:https://mgn.us-east-1.amazonaws.com)。Application Migration Service ソフトウェアをダウンロードするには、Amazon Simple Storage Service (Amazon S3) サービスURLsが必要です。AWS レプリケーションエージェントのインストーラは、Application Migration Service で使用しているAWSリージョンURLの S3 バケットにアクセスできる必要があります。

ステージングエリアのサブネットは、Amazon S3 にアクセスできる必要があります。

AWS レプリケーションエージェントがインストールされているソースサーバーは、ステージングエリアサブネットのレプリケーションサーバーと のアプリケーション移行サービスAPIエンドポイントにデータを送信できる必要があります

https://mgn.<region>.amazonaws.com/。

以下の表では、必要なポートを示しています。

ソース | 送信先 | [ポート] | 詳細については、以下を参照 |

ソースデータセンター | Amazon S3 サービス URLs | 443 (TCP) | |

ソースデータセンター | AWS Application Migration Service のリージョン固有のコンソールアドレス | 443 (TCP) | |

ソースデータセンター | ステージングエリアのサブネット | 1500 (TCP) | |

ステージングエリアのサブネット | AWS Application Migration Service のリージョン固有のコンソールアドレス | 443 (TCP) | |

ステージングエリアのサブネット | Amazon S3 サービス URLs | 443 (TCP) | |

ステージングエリアのサブネット | サブネットのAWSリージョンの Amazon EC2エンドポイント | 443 (TCP) |

制約事項

Application Migration Service は現在、すべてのAWSリージョンとオペレーティングシステムで利用できるわけではありません。

アーキテクチャ

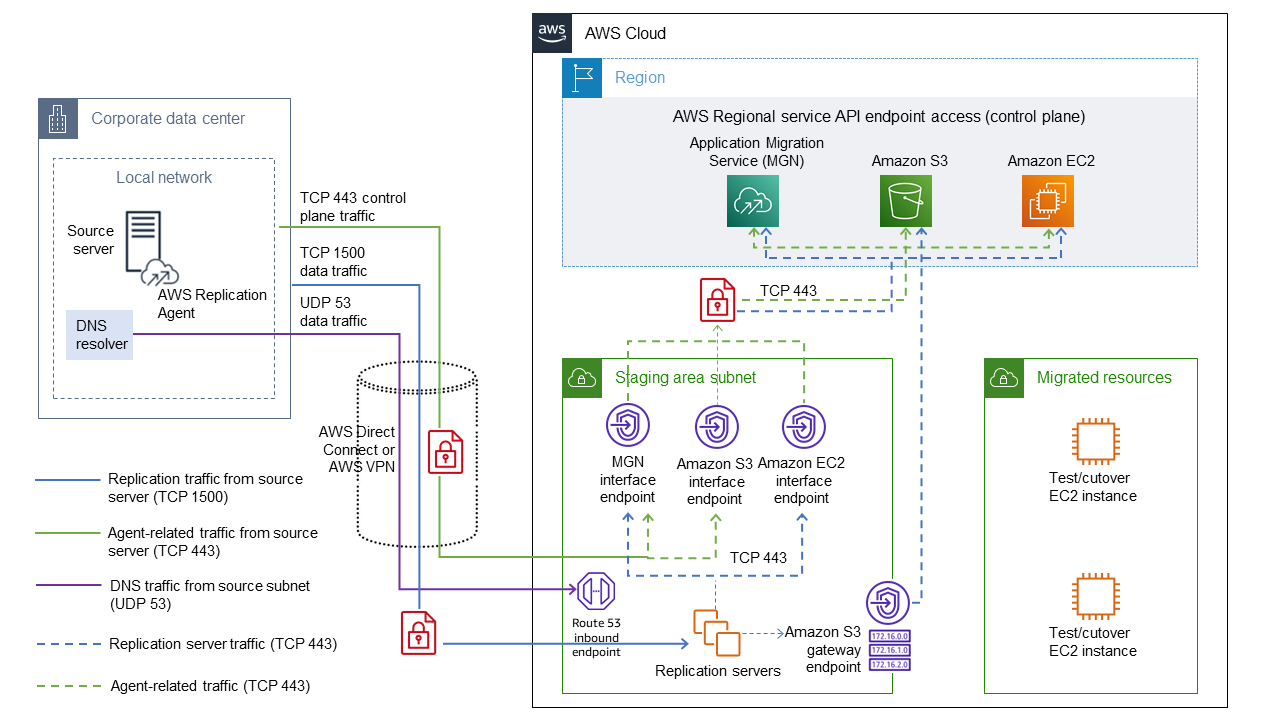

次の図表は、一般的な移行のネットワークアーキテクチャを示しています。このアーキテクチャの詳細については、「アプリケーション移行サービスのドキュメント」 と「アプリケーション移行サービスのサービスのアーキテクチャおよびネットワークアーキテクチャのビデオ

次の詳細ビューは、Amazon S3 と Application Migration Service を接続するVPCためのステージングエリアのインターフェイスVPCエンドポイントの設定を示しています。

ツール

AWS Application Migration Service は、 でのアプリケーションのリホストを簡素化、迅速化し、コストを削減する AWSのサービスですAWS。

インターフェイスVPCエンドポイントを使用すると、インターネットゲートウェイ、NATデバイス、VPN接続、または AWS Direct Connect 接続を必要とAWS PrivateLink せずに、 を使用するサービスに接続できます。のインスタンスは、サービスのリソースと通信するためにパブリック IP アドレスを必要としVPCません。VPC と他のサービス間のトラフィックは、Amazon ネットワークを離れません。

エピック

| タスク | 説明 | 必要なスキル |

|---|---|---|

| アプリケーション移行サービスのインターフェースエンドポイントを設定します。 | ソースデータセンターとステージングエリアは、ターゲットステージングエリア に作成したインターフェイスエンドポイントを介して、アプリケーション移行サービスのコントロールプレーンにプライベートVPCに接続しますVPC。エンドポイントを作成するには:

詳細については、Amazon VPCドキュメントの「インターフェイスVPCエンドポイント」を参照してください。 | 移行リード |

| Amazon のインターフェイスエンドポイントを設定しますEC2。 | ステージングエリア は、ターゲットステージングエリア で作成したインターフェイスエンドポイントEC2APIを介して Amazon にプライベートVPCに接続しますVPC。エンドポイントを作成するには、前のストーリーで説明した手順に従います。

| 移行リード |

| Amazon S3 のインターフェイスエンドポイントを設定します。 | ソースデータセンターとステージングエリアは、ターゲットステージングエリア に作成したインターフェイスエンドポイントAPIを介して Amazon S3 にプライベートVPCに接続しますVPC。エンドポイントを作成するには、最初のストーリーの手順に従います。

注記ゲートウェイエンドポイント接続を から拡張できないため、インターフェイスエンドポイントを使用しますVPC。(詳細については、Amazon のVPCドキュメントを参照してください)。 | 移行リード |

| Amazon S3ゲートウェイエンドポイントを設定します。 | 設定フェーズでは、レプリケーションサーバーは S3 バケットに接続して、AWSレプリケーションサーバーのソフトウェア更新をダウンロードする必要があります。ただし、Amazon S3 インターフェイスエンドポイントはプライベートDNS名をサポートしていないため、レプリケーションサーバーに Amazon S3 エンドポイントDNS名を指定する方法はありません。 この問題を軽減するには、ステージングエリアサブネットVPCが属する に Amazon S3 ゲートウェイエンドポイントを作成し、ステージングサブネットのルートテーブルを関連するルートで更新します。詳細については、 AWS PrivateLink ドキュメントの「ゲートウェイエンドポイントの作成」を参照してください。 | クラウド管理者 |

| エンドポイントのプライベートDNS名を解決DNSするようにオンプレミスを設定します。 | Application Migration Service と Amazon のインターフェイスエンドポイントEC2には、 で解決できるプライベートDNS名がありますVPC。ただし、これらのインターフェイスエンドポイントのプライベートDNS名を解決するようにオンプレミスサーバーを設定する必要があります。 これらのサーバーを設定するには、複数の方法があります。このパターンでは、オンプレミスDNSクエリをステージングエリア の Amazon Route 53 Resolver インバウンドエンドポイントに転送することで、この機能をテストしましたVPC。詳細については、Route 53 ドキュメントの「 VPCsとネットワーク間のDNSクエリの解決」を参照してください。 | 移行エンジニア |

| タスク | 説明 | 必要なスキル |

|---|---|---|

| を使用してAWSレプリケーションエージェントをインストールしますAWS PrivateLink。 |

以下は、Linux の例です: 1. コマンドを使用して、エージェントをダウンロードします:

注記

例えば、Amazon S3 インターフェイスエンドポイントDNSの名前が

2. エージェントをインストールする:

詳細については、Application Migration Service ドキュメントのAWS「レプリケーションエージェントのインストール手順」を参照してください。 Application Migration Service との接続を確立し、AWSレプリケーションエージェントをインストールしたら、Application Migration Service ドキュメントの指示に従って、ソースサーバーをターゲットVPCとサブネットに移行します。 | 移行エンジニア |

関連リソース

「アプリケーション移行サービスドキュメント」

追加リソース

AWS アプリケーション移行サービス - 技術入

門 (AWS トレーニングと認定のチュートリアル)

追加情報

Linux サーバーでのAWSレプリケーションエージェントのインストールのトラブルシューティング

Amazon Linux サーバーで gcc エラーが発生した場合、パッケージリポジトリを設定し、以下のコマンドを使用します:

## sudo yum groupinstall "Development Tools"