翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

AWS SRA AWS の組織とアカウント構造

| 簡単な調査 |

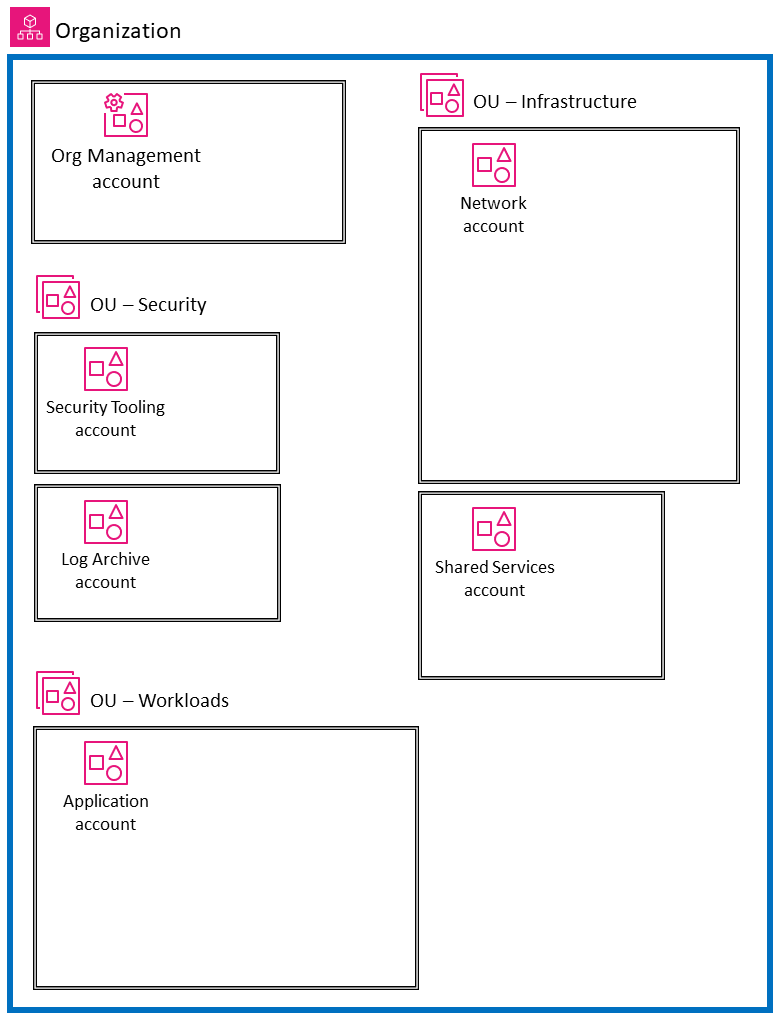

次の図は、特定のサービスを表示せずに AWS SRA の高レベルの構造を示しています。この図表は、前のセクションで説明した専用アカウント構造を反映しており、ここではアーキテクチャの主要コンポーネントを中心に議論を進めるために、この図を掲載しています。

-

図表に表示されているすべてのアカウントは、1 つの AWS 組織に属しています。

-

図の左上には、 AWS 組織の作成に使用される組織管理アカウントがあります。

-

組織管理アカウントの下には、セキュリティ OU があり、セキュリティツール用とログアーカイブ用の 2 つのアカウントがあります。

-

右側には、ネットワークアカウントと共有サービスアカウントを持つインフラストラクチャ OU があります。

-

図表の下部には、ワークロード OU があり、エンタープライズアプリケーションを格納するアプリケーションアカウントに関連付けられています。

このガイダンスでは、すべてのアカウントが 1 つの で動作する本番稼働用 (製品) アカウントと見なされます AWS リージョン。ほとんどの AWS のサービス (グローバルサービスを除く) はリージョン別にスコープされています。つまり、サービスのコントロールプレーンとデータプレーンは、それぞれに独立して存在します AWS リージョン。このため、ランド AWS スケープ全体を確実にカバーするには、 AWS リージョン 使用する予定のすべての にこのアーキテクチャをレプリケートする必要があります。特定の にワークロードがない場合は AWS リージョン、SCPs を使用するか、ログ記録とモニタリングメカニズムを使用してリージョンを無効にする必要があります。Security Hub CSPM を使用して、検出結果とセキュリティスコアを複数の集約リージョンから 1 つの集約リージョン AWS リージョン に集約し、一元的に可視化できます。

大規模なアカウントセットで AWS 組織をホストする場合、アカウントのデプロイとアカウントガバナンスを容易にするオーケストレーションレイヤーを持つことが有益です。 AWS Control Tower では、 AWS マルチアカウント環境を簡単にセットアップして管理できます。GitHub リポジトリ