Secrets Manager に対するアクセス権の QuickSight への付与と選択されたシークレット

ユーザーが管理者で、Secrets Manager にシークレットがある場合は、選択されたシークレットに対する読み取り専用アクセス権を Amazon QuickSight に付与できます。

Secrets Manager に対するアクセス権と選択されたシークレットを QuickSight に付与する

-

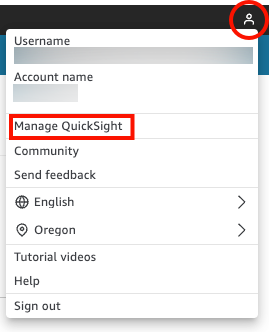

QuickSight で右上にあるユーザー名をクリックし、[Manage QuickSight] (QuickSight の管理) を選択します。

-

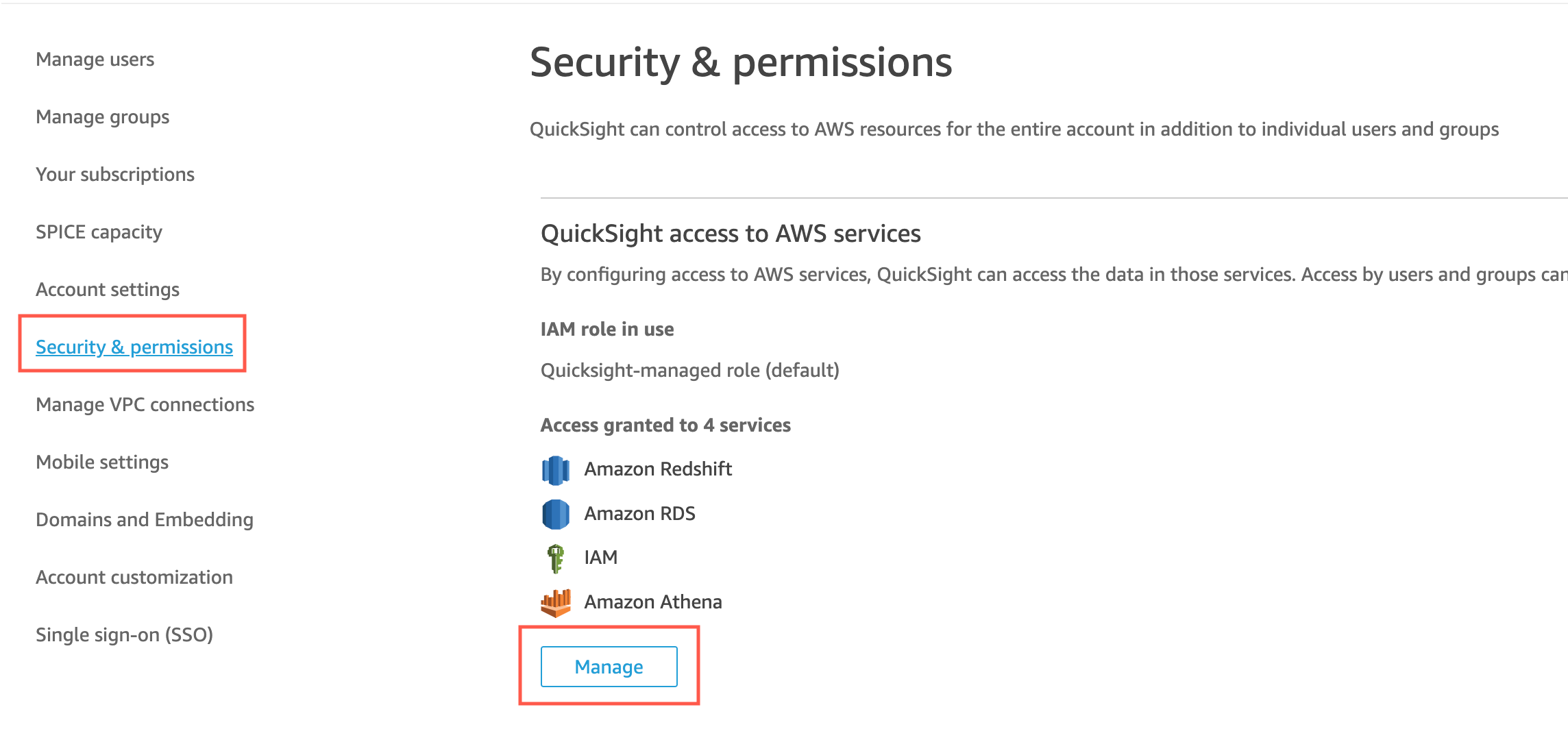

左側の [Security & permissions] (セキュリティとアクセス権限) を選択します。

-

[AWS リソースへの QuickSight アクセス] で [管理] を選択します。

-

[Allow access and autodiscovery for these resources] (これらのリソースへのアクセスと自動検出を許可) で AWS Secrets Manager、[Select secrets] (シークレットを選択) を選択します。

[AWS Secrets Manager シークレット] ページが開きます。

-

QuickSight に読み取り専用アクセス権を付与するシークレットを選択します。

QuickSight サインアップリージョンのシークレットが自動的に表示されます。ホームリージョン外のシークレットを選択するには、[他の AWS リージョンのシークレット] を選択して、これらのシークレットの Amazon リソースネーム (ARN) を入力します。

-

入力後、[Finish] (完了) を選択します。

QuickSight が、アカウントに

aws-quicksight-secretsmanager-role-v0という名前の IAM ロールを作成します。これは、指定されたシークレットへの読み取り専用アクセス権をアカウント内のユーザーに付与するもので、以下のようになります。{ "Version": "2012-10-17", "Statement": [ { "Effect": "Allow", "Action": [ "secretsmanager:GetSecretValue" ], "Resource": [ "arn:aws:secretsmanager:region:accountId:secret:secret_name" ] } ] }QuickSight ユーザーが、シークレットが含まれるデータソースを使用するダッシュボードから分析を作成する、またはそれらを表示するときは、QuickSight がこの Secrets Manager IAM ロールを引き受けます。シークレットのアクセス許可ポリシーの詳細については、「AWS Secrets Manager ユーザーガイド」の「AWS Secrets Manager の認証とアクセスコントロール」を参照してください。

QuickSight IAM ロールで指定されたシークレットには、アクセスを拒否する追加のリソースポリシーが含まれている場合があります。詳細については、「AWS Secrets Manager ユーザーガイド」の「アクセス許可ポリシーをシークレットにアタッチする」を参照してください。

シークレットの暗号化に AWS マネージド AWS KMS キーを使用している場合、QuickSight は Secrets Manager での追加のアクセス許可のセットアップを必要としません。

シークレットの暗号化にカスタマーマネージドキーを使用している場合は、QuickSight IAM ロール

aws-quicksight-secretsmanager-role-v0にkms:Decryptアクセス許可があることを確認してください。詳細については、「AWS Secrets Manager ユーザーガイド」の「KMS キーのアクセス許可」を参照してください。AWS Key Management Service で使用されるキーのタイプに関する詳細については、「AWS Key Management Service ガイド」の「カスタマーキーと AWS キー」を参照してください。