翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

AWSSupport-TroubleshootEC2InstanceConnect

説明

AWSSupport-TroubleshootEC2InstanceConnect オートメーションは、Amazon Instance Connect を使用して Amazon Elastic Compute Cloud (Amazon EC2) インスタンスへの接続を妨げるエラーを分析および検出するのに役立ちます。 EC2 サポートされていない Amazon マシンイメージ (AMI)、OS レベルのパッケージのインストールまたは設定の欠落、 (IAM) アクセス許可の欠落 AWS Identity and Access Management 、またはネットワーク設定の問題によって引き起こされる問題を特定します。

動作の仕組み

ランブックは、Amazon EC2 Instance Connect で問題が発生しているIAMロールまたはユーザーの Amazon EC2 インスタンス IDCIDR、ユーザー名、接続モード、ソース IP、SSHポート、および Amazon リソースネーム (ARN) を受け取ります。次に、Amazon Instance Connect を使用して Amazon EC2 EC2インスタンスに接続するための前提条件を確認します。

-

インスタンスは実行中で、正常な状態です。

-

インスタンスは、Amazon Instance Connect でサポートされている EC2 AWS リージョンにあります。

-

AMI インスタンスの は Amazon EC2 Instance Connect でサポートされています。

-

インスタンスは、インスタンスメタデータサービス () に到達できますIMDSv2。

-

Amazon EC2 Instance Connect パッケージは OS レベルで適切にインストールおよび設定されています。

-

ネットワーク設定 (セキュリティグループ、ネットワーク 、ルートテーブルルール) ではACL、Amazon Instance Connect EC2 経由でインスタンスに接続できます。

-

Amazon Instance Connect の活用に使用されるIAMロールまたはユーザーは、Amazon EC2 EC2インスタンスにキーをプッシュするためのアクセス権を持ちます。

重要

-

インスタンス AMI、IMDSv2到達可能性、および Amazon EC2 Instance Connect パッケージのインストールを確認するには、インスタンスSSMを管理する必要があります。それ以外の場合、これらのステップはスキップされます。詳細については、「Amazon EC2インスタンスがマネージドノードとして表示されない理由」を参照してください。

-

ネットワークチェックは、 が入力パラメータとして指定されている場合に SourceIpCIDR、セキュリティグループとネットワークACLルールがトラフィックをブロックする場合にのみ検出します。それ以外の場合は、 SSH関連のルールのみが表示されます。

-

Amazon EC2 Instance Connect Endpoint を使用する接続は、このランブックでは検証されません。

-

プライベート接続の場合、オートメーションは、SSHクライアントがソースマシンにインストールされているかどうか、およびインスタンスのプライベート IP アドレスに到達できるかどうかをチェックしません。

ドキュメントタイプ

Automation

[所有者]

Amazon

[Platforms] (プラットフォーム)

Linux

パラメータ

必要なIAMアクセス許可

AutomationAssumeRole パラメータでは、ランブックを正常に使用するために、次のアクションが必要です。

-

ec2:DescribeInstances -

ec2:DescribeSecurityGroups -

ec2:DescribeNetworkAcls -

ec2:DescribeRouteTables -

ec2:DescribeInternetGateways -

iam:SimulatePrincipalPolicy -

ssm:DescribeInstanceInformation -

ssm:ListCommands -

ssm:ListCommandInvocations -

ssm:SendCommand

Instructions

次の手順に従って自動化を設定します。

-

AWS Systems Manager コンソール

AWSSupport-TroubleshootEC2InstanceConnectで に移動します。 -

[Execute automation] (オートメーションを実行) を選択します。

-

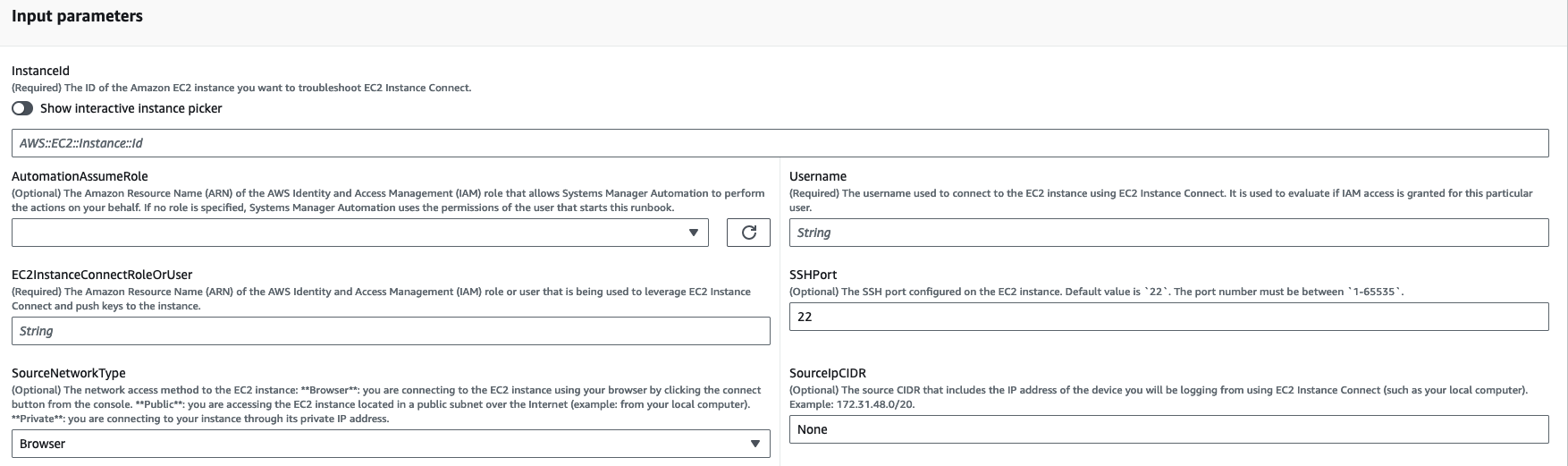

入力パラメータには、次のように入力します。

-

InstanceId (必須):

Amazon EC2 Instance Connect を使用して接続できなかったターゲット Amazon EC2 インスタンスの ID。

-

AutomationAssumeRole (オプション):

Systems Manager Automation がユーザーに代わってアクションを実行できるようにするIAMロールARNの 。ロールが指定されていない場合、Systems Manager Automation は、このランブックを開始するユーザーのアクセス許可を使用します。

-

ユーザー名 (必須):

Amazon Instance Connect を使用して Amazon EC2 EC2インスタンスに接続するために使用されるユーザー名。これは、この特定のユーザーにIAMアクセス権が付与されているかどうかを評価するために使用されます。

-

EC2InstanceConnectRoleOrUser (必須):

Amazon EC2 Instance Connect を活用してインスタンスにキーをプッシュするARNIAMロールまたはユーザーの 。

-

SSHPort (オプション):

Amazon EC2インスタンスで設定されたSSHポート。デフォルト値は

22です。ポート番号は の間にする必要があります1-65535。 -

SourceNetworkType (オプション):

Amazon EC2インスタンスへのネットワークアクセス方法:

-

ブラウザ: AWS マネジメントコンソールから接続します。

-

パブリック: インターネット経由でパブリックサブネットにあるインスタンス (ローカルコンピュータなど) に接続します。

-

プライベート: インスタンスのプライベート IP アドレスを介して接続します。

-

-

SourceIpCIDR (オプション):

Amazon Instance Connect を使用してログに記録するデバイス (ローカルコンピュータなど) EC2 の IP アドレスCIDRを含むソース。例: 172.31.48.6/32。パブリックアクセスモードまたはプライベートアクセスモードで値が指定されていない場合、ランブックは Amazon EC2インスタンスのセキュリティグループとネットワークACLルールがSSHトラフィックを許可しているかどうかを評価しません。代わりに SSH関連のルールが表示されます。

-

-

[実行] を選択します。

-

自動化が開始されます。

-

ドキュメントは以下のステップを実行します。

-

AssertInitialState:

Amazon EC2インスタンスのステータスが実行されていることを確認します。それ以外の場合、自動化は終了します。

-

GetInstanceProperties:

現在の Amazon EC2インスタンスプロパティ (PlatformDetails、 PublicIpAddress VpcId、 SubnetId および MetadataHttpEndpoint) を取得します。

-

GatherInstanceInformationFromSSM:

インスタンスがSSM管理されている場合は、Systems Manager インスタンスの ping ステータスとオペレーティングシステムの詳細を取得します。

-

CheckIfAWSRegionSupported:

Amazon EC2インスタンスが Amazon EC2 Instance Connect でサポートされている AWS リージョンにあるかどうかを確認します。

-

BranchOnIfAWSRegionSupported:

AWS リージョンが Amazon Instance Connect EC2 でサポートされている場合は、実行を続行します。それ以外の場合は、出力が作成され、オートメーションが終了します。

-

CheckIfInstanceAMIIsSupported:

インスタンスAMIに関連付けられた が Amazon Instance Connect EC2 でサポートされているかどうかを確認します。

-

BranchOnIfInstanceAMIIsSupported:

インスタンスAMIがサポートされている場合、メタデータの到達可能性や Amazon EC2 Instance Connect パッケージのインストールや設定など、OS レベルのチェックが実行されます。それ以外の場合は、HTTPメタデータが を使用して AWS 有効になっているかどうかをチェックしAPI、ネットワークチェックステップに進みます。

-

CheckIMDSReachabilityFromOs:

ターゲット Amazon EC2 Linux インスタンスで Bash スクリプトを実行して、 に到達できるかどうかを確認しますIMDSv2。

-

C heckEICPackageインストール:

ターゲット Amazon EC2 Linux インスタンスで Bash スクリプトを実行して、Amazon EC2 Instance Connect パッケージが正しくインストールおよび設定されているかどうかを確認します。

-

CheckSSHConfigFromOs:

ターゲット Amazon EC2 Linux インスタンスで Bash スクリプトを実行して、設定されたSSHポートが入力パラメータ `.` と一致するかどうかを確認しますSSHPort。

-

CheckMetadataHTTPEndpointIsEnabled:

インスタンスメタデータサービスHTTPエンドポイントが有効になっているかどうかを確認します。

-

C heckEICNetworkアクセス:

ネットワーク設定 (セキュリティグループ、ネットワーク ACL、ルートテーブルルール) が Amazon Instance Connect EC2 経由でインスタンスへの接続を許可しているかどうかを確認します。

-

CheckIAMRoleOrUserPermissions:

Amazon Instance Connect の活用に使用したIAMロールまたはユーザーが、指定されたユーザー名を使用して Amazon EC2 EC2インスタンスにキーをプッシュするアクセス権を持っているかどうかを確認します。

-

MakeFinalOutput:

前のすべてのステップの出力を統合します。

-

-

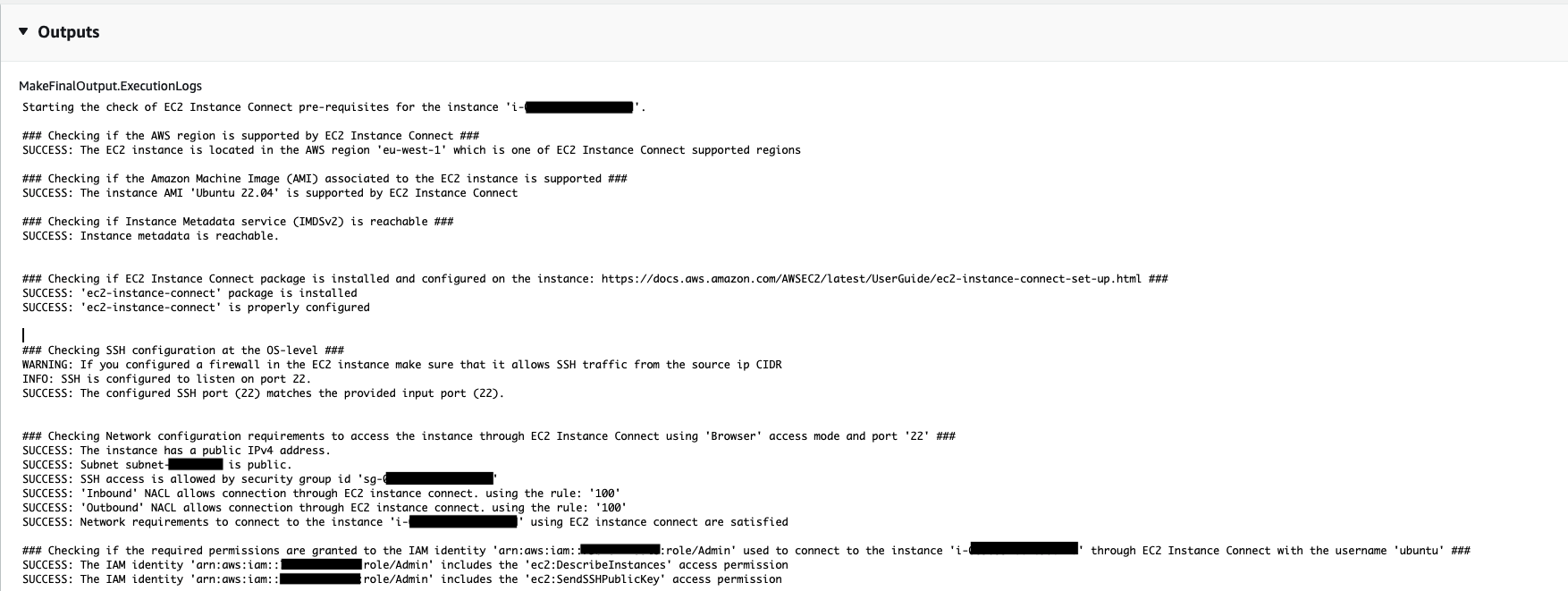

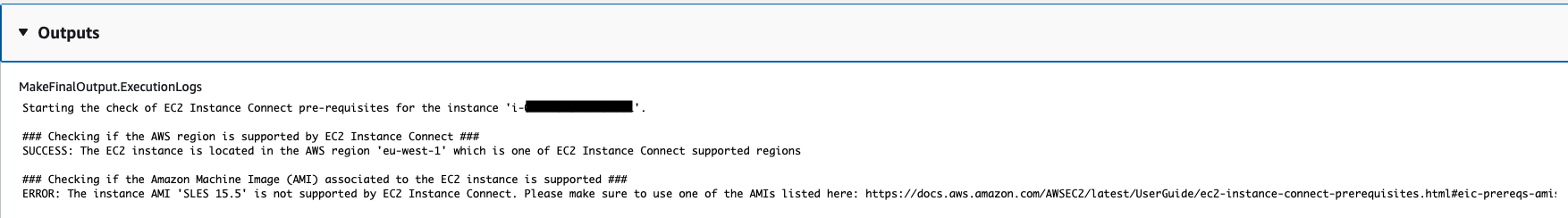

完了したら、出力セクションで実行の詳細な結果を確認します。

ターゲットインスタンスに必要な前提条件がすべて含まれている実行:

ターゲットインスタンスAMIの がサポートされていない実行:

リファレンス

Systems Manager Automation

AWS サービスドキュメント