このガイドでは、AWSWickr のドキュメントを提供します。Wickr のオンプレミスバージョンである Wickr Enterprise については、「エンタープライズ管理ガイド」を参照してください。

翻訳は機械翻訳により提供されています。提供された翻訳内容と英語版の間で齟齬、不一致または矛盾がある場合、英語版が優先します。

Microsoft Entra (Azure AD) シングルサインオンで AWS Wickr を設定する

AWS Wickr は、アイデンティティプロバイダーとして Microsoft Entra (Azure AD) を使用するように設定できます。そのためには、Microsoft Entra と AWS Wickr 管理コンソールの両方で次の手順を実行します。

警告

SSO がネットワークで有効になると、Wickr からアクティブなユーザーに署名し、SSOプロバイダーを使用して再認証するように強制します。

Microsoft Entra で AWS Wickr をアプリケーションとして登録するには、次の手順を実行します。

注記

詳細なスクリーンショットとトラブルシューティングについては、Microsoft Entra のドキュメントを参照してください。詳細については、「Microsoft ID プラットフォームでアプリケーションを登録する

-

ナビゲーションペインで、アプリケーションを選択し、アプリケーション登録 を選択します。

-

アプリケーション登録ページで、アプリケーション の登録 を選択し、アプリケーション名を入力します。

-

この組織ディレクトリのアカウントのみを選択します (デフォルトディレクトリのみ - シングルテナント)。

-

「リダイレクトURI」で、ウェブ を選択し、次のウェブアドレスを入力します。

https://messaging-pro-prod.wickr.com/deeplink/oidc.php注記

リダイレクトは、AWSWickr 管理コンソールSSOの設定からコピーURIすることもできます。

-

[登録] を選択します。

-

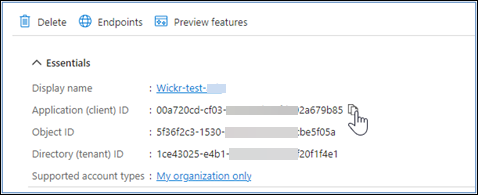

登録後、生成されたアプリケーション (クライアント) ID をコピー/保存します。

-

Endpoints タブを選択して、次の点を書き留めます。

-

Oauth 2.0 認証エンドポイント (v2): 例:

https://login.microsoftonline.com/1ce43025-e4b1-462d-a39f-337f20f1f4e1/oauth2/v2.0/authorize -

この値を編集して「oauth2/」と「authorize」を削除します。例えば、固定URLは次のようになります。

https://login.microsoftonline.com/1ce43025-e4b1-462d-a39f-337f20f1f4e1/v2.0/ -

これはSSO発行者 として参照されます。

-

Microsoft Entra で認証を設定するには、次の手順を実行します。

-

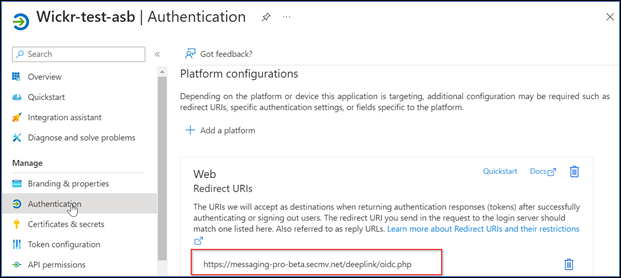

ナビゲーションペインで、認証 を選択します。

-

認証ページで、ウェブリダイレクトURIが以前に入力したものと同じであることを確認します (アプリケーションとして AWS Wickr を登録する)。

-

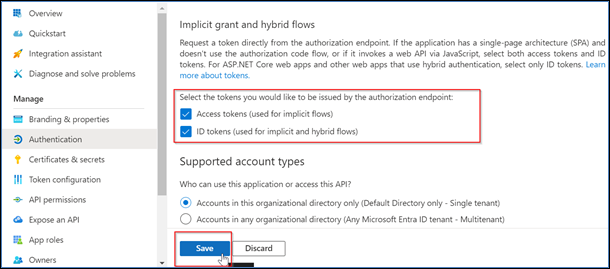

暗黙的なフローに使用されるアクセストークンと、暗黙的なフローとハイブリッドフローに使用される ID トークンを選択します。

-

[Save] を選択します。

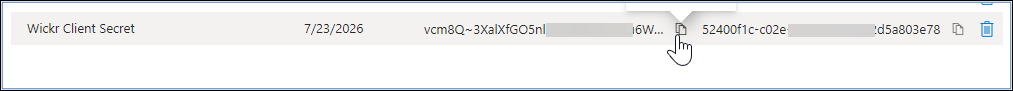

Microsoft Entra で証明書とシークレットを設定するには、次の手順を実行します。

-

ナビゲーションペインで、証明書とシークレット を選択します。

-

証明書とシークレットページで、クライアントシークレットタブを選択します。

-

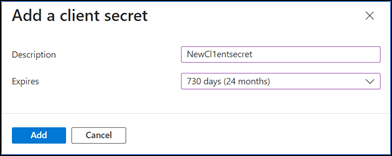

クライアントシークレットタブで、新しいクライアントシークレット を選択します。

-

説明を入力し、シークレットの有効期限を選択します。

-

[追加] を選択します。

-

証明書を作成したら、クライアントシークレット値 をコピーします。

注記

クライアントアプリケーションコードには、クライアントシークレット値 (シークレット ID ではない) が必要です。このページを離れると、シークレット値を表示またはコピーできない場合があります。今すぐコピーしない場合は、戻って新しいクライアントシークレットを作成する必要があります。

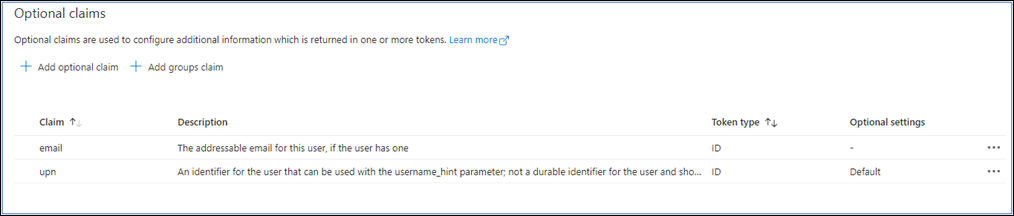

Microsoft Entra でトークン設定を設定するには、次の手順を実行します。

-

ナビゲーションペインで、トークン設定 を選択します。

-

トークン設定ページで、オプションのクレームの追加 を選択します。

-

オプションのクレーム で、トークンタイプを ID として選択します。

-

ID を選択したら、クレーム で E メールを選択し、 をアップグレードします。

-

[追加] を選択します。

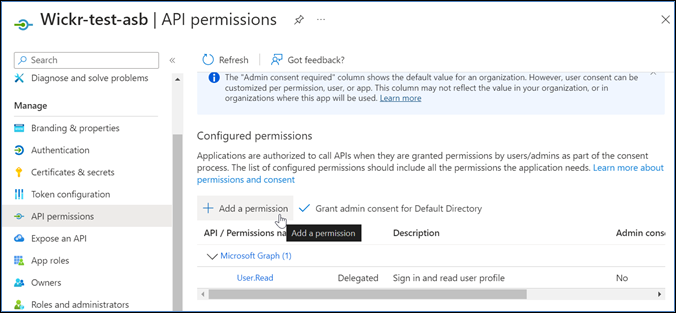

Microsoft Entra でAPIアクセス許可を設定するには、次の手順を実行します。

-

ナビゲーションペインで、APIアクセス許可 を選択します。

-

アクセスAPI許可ページで、 アクセス許可の追加 を選択します。

-

Microsoft Graph を選択し、委任されたアクセス許可 を選択します。

-

E メール 、オフラインアクセス 、openid 、プロファイル のチェックボックスを選択します。

-

[Add permissions (許可の追加)] を選択します。

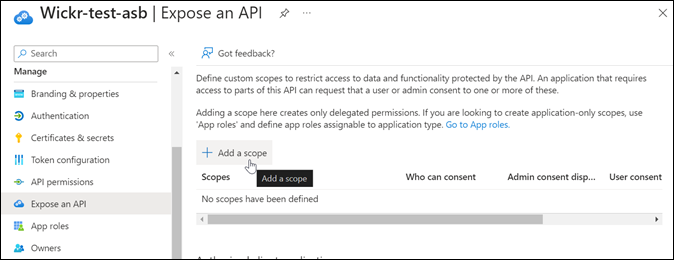

Microsoft Entra の 4 つのスコープのそれぞれAPIについて を公開するには、次の手順を実行します。

-

ナビゲーションペインで、 を公開 APIを選択します。

-

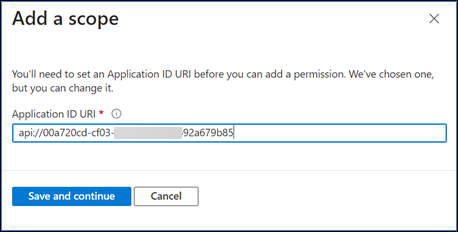

「Expose an API page」で、「Add a scope」を選択します。

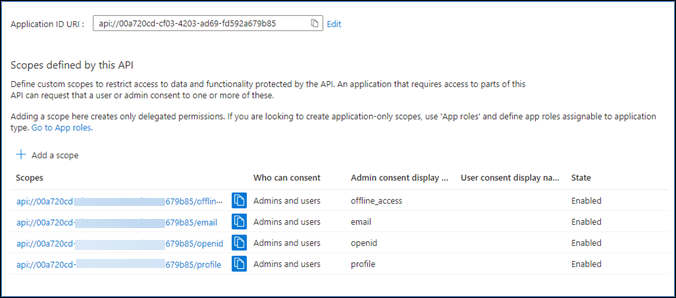

アプリケーション ID URI は自動的に入力され、 の後に続く ID はアプリケーション ID (アプリケーション として Register AWS Wickr に作成) と一致するURI必要があります。

-

[Save and continue] を選択します。

-

Admins and users タグを選択し、スコープ名を offline_access として入力します。

-

状態 を選択し、 を有効にする を選択します。

-

スコープの追加 を選択します。

-

このセクションのステップ 1~6 を繰り返して、E メール 、openid 、プロファイル のスコープを追加します。

-

認可されたクライアントアプリケーション で、クライアントアプリケーションの追加 を選択します。

-

前のステップで作成した 4 つのスコープをすべて選択します。

-

アプリケーション (クライアント) ID を入力または確認します。

-

[アプリケーションの追加] を選択します。

AWS Wickr コンソールで次の設定手順を実行します。

-

で AWS Management Console for Wickr を開きますhttps://console.aws.amazon.com/wickr/

。 -

[ネットワーク] ページで [管理] リンクを選択し、そのネットワークの Wickr 管理コンソールに移動します。

-

Wickr 管理コンソールのナビゲーションペインで、ネットワーク設定 を選択し、SSO設定 を選択します。

-

ネットワークエンドポイント で、リダイレクトURIが次のウェブアドレスと一致することを確認します (ステップ 4 でアプリケーションとして AWS Wickr を登録する で追加)。

https://messaging-pro-prod.wickr.com/deeplink/oidc.php. -

SSO 設定 で、開始 を選択します。

-

次の詳細情報を入力します。

-

SSO 発行者 — これは以前に変更されたエンドポイントです (例:

https://login.microsoftonline.com/1ce43025-e4b1-462d-a39f-337f20f1f4e1/v2.0/)。 -

SSO クライアント ID — これは、概要ペインのアプリケーション (クライアント) ID です。

-

会社 ID — これは英数字やアンダースコア文字を含む一意のテキスト値にすることができます。このフレーズは、新しいデバイスに登録するときにユーザーが入力するフレーズです。

-

クライアントシークレット — これは、証明書とシークレットペインのクライアントシークレットです。

-

スコープ — ペインを公開APIで公開されるスコープ名です。E メール 、プロファイル 、オフラインアクセス 、および openid を入力します。

-

カスタムユーザー名スコープ — upn を入力します。

その他のフィールドはオプションです。

-

-

Test and Save を選択します。

-

[Save] を選択します。

SSO 設定が完了しました。確認するために、Microsoft Entra のアプリケーションにユーザーを追加し、 SSO と 会社 ID を使用してユーザーでログインできるようになりました。

ユーザーを招待およびオンボーディングする方法の詳細については、「ユーザーの作成と招待」を参照してください。

以下は、発生する可能性のある一般的な問題と、解決するための提案です。

-

SSO 接続テストが失敗するか、応答しません。

-

イSSOシュアーが期待どおりに設定されていることを確認します。

-

SSO Configured の必須フィールドが期待どおりに設定されていることを確認します。

-

-

接続テストは成功しましたが、ユーザーはログインできません。

-

Microsoft Entra に登録した Wickr アプリケーションにユーザーが追加されていることを確認します。

-

ユーザーがプレフィックスを含む正しい会社 ID を使用していることを確認します。例 UE1-DemoNetworkW_drqtva 。

-

クライアントシークレットが AWS Wickr SSO設定 で正しく設定されていない可能性があります。Microsoft Entra に別のクライアントシークレットを作成して再設定し、Wickr SSO設定 に新しいクライアントシークレットを設定します。

-