EC2 인스턴스용 가상 프라이빗 클라우드

Amazon Virtual Private Cloud(Amazon VPC)를 사용하면 AWS 클라우드 안에서 논리적으로 격리된 자체 영역에 virtual private cloud 또는 VPC라고 하는 가상 네트워크를 정의할 수 있습니다. Amazon EC2 인스턴스와 같은 AWS 리소스를 VPC의 서브넷으로 실행할 수 있습니다. VPC는 고객의 자체 데이터 센터에서 운영하는 기존 네트워크와 매우 유사하지만 AWS의 확장 가능한 인프라를 사용한다는 이점을 제공합니다. 해당 IP 주소 범위를 선택하고, 서브넷을 만든 후 라우팅 테이블, 네트워크 게이트웨이 및 보안 설정을 구성하여 VPC를 구성할 수 있습니다. VPC의 인스턴스를 인터넷 또는 자체 데이터 센터에 연결합니다.

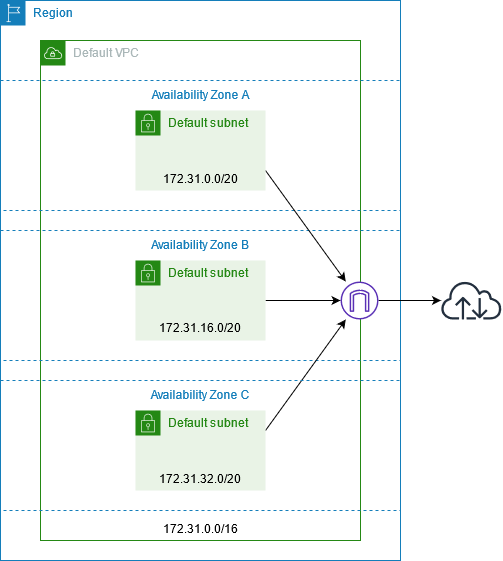

기본 VPC

AWS 계정이 생성되면 각 리전에서 기본 VPC가 생성됩니다. 기본 VPC는 이미 구성되어 즉시 사용할 수 있는 VPC입니다. 예를 들어 각 기본 VPC의 각 가용 영역에 대한 기본 서브넷이 VPC에 연결된 인터넷 게이트웨이가 있으며, 모든 트래픽(0.0.0.0/0)을 인터넷 게이트웨이로 보내는 경로가 기본 라우팅 테이블에 있습니다. 기본 VPC의 구성을 필요에 따라 수정할 수 있습니다. 예를 들어 서브넷과 라우팅 테이블을 추가할 수 있습니다.

기본이 아닌 VPC

리소스에 기본 VPC를 사용하는 대신 Amazon VPC 사용 설명서의 VPC 생성에 설명된 대로 자체 VPC를 생성할 수 있습니다.

다음은 EC2용 VPC 인스턴스를 생성할 때 고려해야 할 몇 가지 사항입니다.

-

IPv4 CIDR 블록에 대한 기본 제안을 사용하거나 애플리케이션이나 네트워크에 필요한 CIDR 블록을 입력할 수 있습니다.

-

높은 가용성을 보장하려면 여러 가용성 영역에 서브넷을 생성합니다.

-

인터넷에서 인스턴스에 액세스할 수 있어야 하는 경우 다음 중 하나를 수행합니다.

-

인스턴스가 퍼블릭 서브넷에 있을 수 있는 경우 퍼블릭 서브넷을 추가합니다. 두 DNS 옵션 모두 활성화된 상태로 유지합니다. 지금 또는 나중에 선택적으로 프라이빗 서브넷을 추가할 수 있습니다.

-

인스턴스가 프라이빗 서브넷에 있어야 하는 경우 프라이빗 서브넷만 추가합니다. NAT 게이트웨이를 추가하여 프라이빗 서브넷의 인스턴스에 대한 인터넷 액세스를 제공할 수 있습니다. 인스턴스가 가용성 영역을 통해 상당한 양의 트래픽을 송수신하는 경우 각 가용성 영역에 NAT 게이트웨이를 생성합니다. 그렇게 하지 않으면 가용성 영역 중 하나에만 NAT 게이트웨이를 생성하고 NAT 게이트웨이와 동일한 가용 영역에서 교차 영역 트래픽을 보내거나 받는 인스턴스를 시작할 수 있습니다.

-

인터넷 액세스

기본 VPC의 기본 서브넷으로 시작된 인스턴스는 기본 VPC가 퍼블릭 IP 주소와 DNS 호스트 이름을 할당하도록 구성되어 있고 기본 라우팅 테이블은 VPC 연결된 인터넷 게이트웨이에 대한 경로로 구성되므로 인터넷에 액세스할 수 있습니다.

기본이 아닌 서브넷과 VPC에서 시작하는 인스턴스의 경우 다음 중 하나를 수행하여 이러한 서브넷에서 시작하는 인스턴스가 인터넷에 액세스할 수 있는지 확인할 수 있습니다.

-

인터넷 게이트웨이를 구성합니다. 자세한 내용은 Amazon VPC 사용 설명서의 인터넷 게이트웨이를 사용한 인터넷 연결을 참조하세요.

-

퍼블릭 NAT 게이트웨이를 구성합니다. 자세한 내용은 Amazon VPC 사용 설명서에서 프라이빗 서브넷에서 인터넷 액세스를 참조하세요.

공유 서브넷

EC2 인스턴스를 공유 VPC 서브넷으로 시작할 경우 다음 사항에 유의하세요.

-

참가자는 공유 서브넷 ID를 지정하여 공유 서브넷에서 인스턴스를 실행할 수 있습니다. 참가자는 자신이 지정하는 모든 네트워크 인터페이스를 소유해야 합니다.

-

참가자는 공유 서브넷에서 만든 인스턴스를 시작, 중지, 종료하고 설명할 수 있습니다. 참가자는 공유 서브넷에서 VPC 소유자가 만든 인스턴스를 시작, 중지, 종료하거나 설명할 수 없습니다.

-

VPC 소유자는 공유 서브넷에서 참가자들이 만든 인스턴스를 시작, 중지, 종료하고 설명할 수 없습니다.

-

참가자는 EC2 Instance Connect 엔드포인트를 사용하여 공유 서브넷의 인스턴스에 연결할 수 있습니다. 참가자는 공유 서브넷에 EC2 Instance Connect 엔드포인트를 생성해야 합니다. 참가자는 VPC 소유자가 공유 서브넷에서 생성한 EC2 인스턴스 연결 엔드포인트를 사용할 수 없습니다.

공유 Amazon EC2 리소스에 대한 자세한 내용은 다음을 참조하세요.

공유 서브넷에 관한 자세한 내용은 Amazon VPC 사용 설명서의 다른 계정과 VPC 공유를 참조하세요.

IPv6 전용 서브넷

IPv6 전용 서브넷에서 시작된 EC2 인스턴스는 IPv6 주소를 수신하지만 IPv4 주소는 수신하지 않습니다. IPv6 전용 서브넷으로 시작하는 모든 인스턴스는 Nitro 기반 인스턴스여야 합니다.