IAM 작동 방식

AWS Identity and Access Management는 AWS 계정에 대한 인증 및 권한 부여를 제어하는 데 필요한 인프라를 제공합니다.

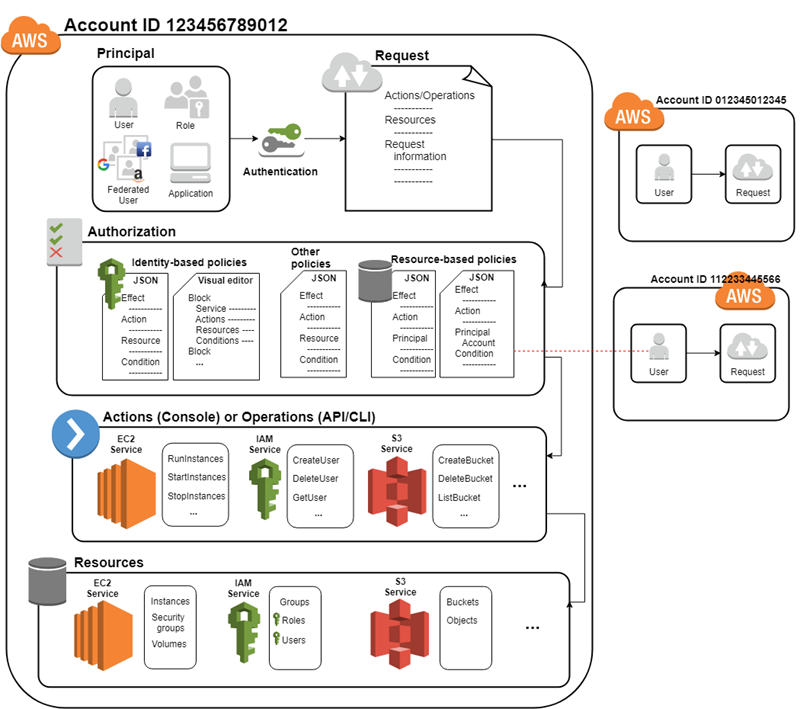

먼저, 실제 사용자나 애플리케이션이 AWS를 통해 로그인 보안 인증을 사용하여 인증합니다. IAM은 로그인 자격 증명 정보를 AWS 계정이 신뢰하는 위탁자(IAM 사용자, AWS STS 페더레이션 사용자 위탁자, IAM 역할 또는 애플리케이션)에 일치시키고 위탁자가 AWS에 액세스할 수 있도록 인증합니다.

다음으로 IAM은 리소스 액세스 권한을 보안 주체에게 부여하도록 요청합니다. IAM은 권한 부여 요청에 대한 응답으로 액세스 권한을 부여하거나 거부합니다. 예를 들어, 콘솔에 처음 로그인하고 콘솔 홈 페이지에 있는 경우에는 특정 서비스에 액세스하고 있지 않습니다. 서비스를 선택하면 해당 서비스에 대한 권한 부여 요청이 IAM에 전송됩니다. IAM은 권한이 부여된 사용자 목록에 ID가 있는지 확인하고, 부여된 액세스 권한 수준을 제어하는 정책을 결정하고, 적용될 수 있는 다른 정책이 있는지 평가합니다. AWS 계정 내의 보안 주체나 신뢰할 수 있는 다른 AWS 계정의 보안 주체는 권한 부여를 요청할 수 있습니다.

권한이 부여된 후 보안 주체가 AWS 계정에서 리소스에 작업 또는 연산을 수행할 수 있습니다. 예를 들어, 보안 주체는 새 Amazon Elastic Compute Cloud 인스턴스를 시작하거나, IAM 그룹 멤버십을 수정하거나, Amazon Simple Storage Service 버킷을 삭제할 수 있습니다. 다음 다이어그램은 IAM 인프라를 통한 이 프로세스를 보여줍니다.

요청 구성 요소

보안 주체가 AWS Management Console, AWS API 또는 AWS CLI를 사용하려고 시도하면 해당 보안 주체가 요청을 AWS에 전송합니다. 이 요청에는 다음 정보가 포함되어 있습니다.

-

작업 또는 연산 - 위탁자가 수행하려는 작업 또는 연산입니다(예: AWS Management Console에서의 작업이나 AWS CLI 또는 AWS API에서의 연산).

-

리소스 - 보안 주체가 작업 또는 연산 수행을 요청하는 AWS 리소스 객체입니다.

-

보안 주체 – 엔터티(사용자 또는 역할)를 사용하여 요청을 보내는 사람 또는 애플리케이션입니다. 보안 주체에 대한 정보에는 권한 정책이 포함됩니다.

-

환경 데이터 – IP 주소, 사용자 에이전트, SSL 사용 상태, 타임스탬프에 대한 정보입니다.

-

리소스 데이터 - DynamoDB 테이블 이름 또는 Amazon EC2 인스턴스의 태그 등 요청된 리소스와 관련된 데이터입니다.

AWS가 요청 정보를 요청 콘텍스트에 수집하면 IAM이 평가하여 요청 권한을 부여합니다.

보안 주체가 인증되는 방법

보안 주체는 보안 인증 정보를 사용하여 AWS에 로그인하고 IAM은 이 보안 인증 정보를 인증하여 보안 주체가 AWS에 요청을 보내도록 허용합니다. Amazon S3 및 AWS STS 등의 일부 서비스는 익명 사용자의 특정 요청을 허용합니다. 하지만 이는 규칙의 예외입니다. 각 유형의 사용자는 인증을 거칩니다.

-

루트 사용자 - 인증에 사용되는 로그인 보안 인증 정보는 AWS 계정을 만들 때 사용한 이메일 주소와 당시 지정한 암호입니다.

-

페더레이션 보안 주체 - ID 공급자가 사용자를 인증하고 자격 증명을 AWS에 전달하므로 AWS에 직접 로그인하지 않아도 됩니다. IAM Identity Center와 IAM 모두 ID 페더레이션을 지원합니다.

-

AWS IAM Identity Center 디렉터리의 사용자(페더레이션 아님) - IAM Identity Center 기본 디렉터리에서 직접 생성된 사용자는 AWS 액세스 포털을 사용하여 로그인하고 사용자 이름과 암호를 입력합니다.

-

IAM 사용자 - 계정 ID 또는 별칭, 사용자 이름, 암호를 입력하여 로그인합니다. API 또는 AWS CLI에서 워크로드를 인증하려면 역할 수임을 통해 임시 보안 인증 정보를 사용하거나 액세스 키와 비밀 키를 제공하여 장기 보안 인증 정보를 사용합니다.

AWS는 모든 사용자에 다중 인증(MFA)을 사용하여 계정의 보안을 강화하는 것을 권장합니다. MFA에 대한 자세한 내용은 IAM의 AWS 다중 인증 섹션을 참조하세요.

권한 부여 및 권한 정책 기본 사항

권한 부여란 보안 주체가 요청을 완료하는 데 필요한 권한을 갖는 것을 말합니다. IAM은 권한 부여 과정에서 요청 컨텍스트의 값을 사용하여 요청에 적용되는 정책을 식별합니다. 그런 다음 이것은 정책을 사용하여 요청을 허용하거나 거부할지 여부를 결정합니다. IAM은 대부분의 권한 정책을 보안 주체 엔터티의 권한을 지정하는 JSON 문서로 저장합니다.

권한 부여 요청에 영향을 미칠 수 있는 몇 가지 정책 유형이 있습니다. 계정의 AWS 리소스에 액세스할 수 있는 권한을 사용자에게 제공하려면 자격 증명 기반 정책을 사용할 수 있습니다. 리소스 기반 정책은 크로스 계정 액세스 권한을 부여할 수 있습니다. 다른 계정에서 요청하려면 다른 계정의 정책에서 해당 리소스에 대한 액세스를 허용해야 하며, 또한 요청하는 데 사용하는 IAM 엔터티에 해당 요청을 허용하는 자격 증명 기반 정책이 있어야 합니다.

IAM은 요청 컨텍스트에 적용되는 각 정책을 확인합니다. IAM 정책 평가는 명시적 거부를 사용합니다. 즉, 단일 권한 정책에 거부된 작업이 포함된 경우 IAM은 전체 요청을 거부하고 평가를 중지합니다. 요청이 기본적으로 거부되므로 IAM이 요청 권한을 부여하려면 관련 권한 정책에서 요청의 모든 부분을 허용해야 합니다. 단일 계정 내 요청 평가 로직은 다음과 같은 기본 규칙을 따릅니다.

-

기본적으로 모든 요청을 거부합니다. (일반적으로, AWS 계정 루트 사용자 증명을 사용하여 해당 계정의 리소스를 요청하는 경우는 항상 허용됩니다.)

-

권한 정책(자격 증명 기반 또는 리소스 기반)에 포함된 명시적 허용은 이 기본 작동을 재정의합니다.

-

AWS Organizations 서비스 제어 정책(SCP)이나 리소스 제어 정책(RCP), IAM 권한 경계 또는 세션 정책이 있는 경우 허용이 재정의됩니다. 하나 이상의 이러한 정책 유형이 존재하는 경우 이들 정책 유형 모두가 해당 요청을 허용해야 합니다. 그렇지 않은 경우 묵시적으로 거부됩니다. SCP 및 RCP에 대한 자세한 내용은 AWS Organizations 사용 설명서의 Authorization policies in AWS Organizations를 참조하세요.

-

정책의 명시적 거부는 정책의 모든 허용을 무시합니다.

자세한 내용은 정책 평가 로직를 참조하세요.

IAM이 보안 주체를 인증하고 권한을 부여한 후, IAM은 보안 주체에 적용되는 권한 정책을 평가하여 요청의 작업이나 연산을 승인합니다. 각 AWS 서비스는 지원하는 작업(연산)을 정의하며, 리소스 보기, 생성, 편집, 삭제 등 리소스에 대해 수행할 수 있는 작업을 포함합니다. 보안 주체에 적용되는 권한 정책에는 연산을 수행하는 데 필요한 작업이 포함되어야 합니다. IAM이 권한 정책을 평가하는 방법에 대한 자세한 내용은 정책 평가 로직 섹션을 참조하세요.

서비스는 각 리소스에서 보안 주체가 수행할 수 있는 일련의 작업을 정의합니다. 권한 정책을 생성할 때는 사용자가 수행할 수 있게 하려는 작업을 포함해야 합니다. 예를 들어 IAM은 다음 기본 작업을 비롯하여 사용자 리소스에 대한 40개 이상의 작업을 지원합니다.

-

CreateUser -

DeleteUser -

GetUser -

UpdateUser

또한 요청이 조건을 충족할 때 리소스 액세스 권한을 제공하는 조건을 권한 정책에 지정할 수 있습니다. 예를 들어 특정 날짜 이후에만 정책문이 적용되도록 하거나 API에 특정 값이 표시되는 경우에 액세스를 제어하려 할 수 있습니다. 조건을 지정하려면 정책문의 Condition 요소를 사용합니다.

IAM이 요청의 연산을 승인하면 보안 주체가 계정 내 관련 리소스에서 해당 작업을 수행할 수 있습니다. 리소스는 서비스 내에 존재하는 객체입니다. 예를 들어 Amazon EC2 인스턴스, IAM 사용자 및 Amazon S3 버킷이 있습니다. 보안 주체가 권한 정책에 포함되지 않은 리소스에 대한 작업을 수행하기 위한 요청을 생성하면 서비스는 요청을 거부합니다. 예를 들어 IAM 역할을 삭제할 권한이 있지만 IAM 그룹 삭제를 요청하는 경우 IAM 그룹을 삭제할 권한이 없으면 요청이 실패합니다. 다양한 AWS 서비스가 지원하는 작업, 리소스, 조건 키에 대한 자세한 내용은 Actions, Resources, and Condition Keys for AWS Services를 참조하세요.