기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

AWS Device Farm의 AWS 리전 간 Amazon VPC

Device Farm 서비스는 미국 서부(오레곤)(us-west-2) 리전에만 있습니다. Amazon Virtual Private Cloud(Amazon VPC)를 사용하여 Device Farm을 사용하는 다른 AWS 리전의 Amazon Virtual Private Cloud에 있는 서비스에 연결할 수 있습니다. Device Farm과 서비스가 같은 리전에 있는 경우 Device Farm과 함께 Amazon VPC 엔드포인트 서비스 사용 - 레거시(권장되지 않음)을 참조하세요.

다른 리전에 있는 개인 서비스에 액세스하는 방법은 두 가지입니다. us-west-2이 아닌 리전에 서비스가 있는 경우 VPC 피어링을 사용하여 해당 리전의 VPC를 us-west-2의 Device Farm과 연결되는 VPC와 피어링할 수 있습니다. 그러나 여러 리전에 서비스가 있는 경우 Transit Gateway를 사용하면 더 간단한 네트워크 구성으로 해당 서비스에 액세스할 수 있습니다.

자세한 내용은 Amazon VPC 피어링 가이드의 VPC 피어링 시나리오를 참조하세요.

AWS Device Farm의 여러 리전에 있는 VPC에 대한 VPC 피어링 개요

중복되지 않는 고유한 CIDR 블록이 있다면 서로 다른 리전의 두 VPC를 피어링할 수 있습니다. 이를 통해 모든 개인 IP 주소가 고유하며, 어떠한 형태의 Network Address Translation(NAT)도 필요 없이 VPC의 모든 리소스가 서로 주소를 지정할 수 있습니다. CIDR 표기법에 대한 자세한 정보는 RFC 4632

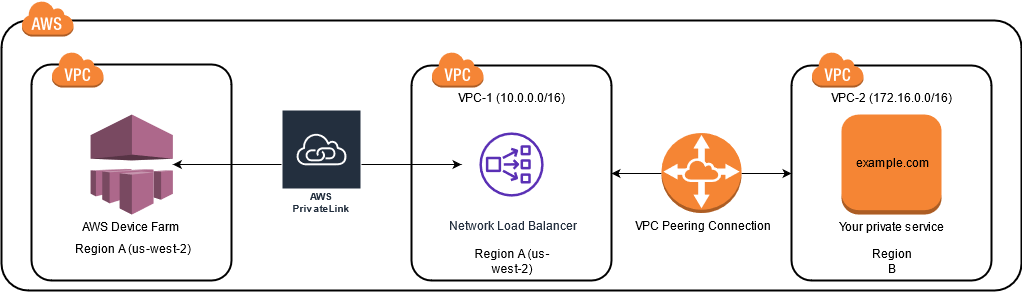

이 항목에는 Device Farm(VPC-1로 언급됨)이 미국 서부(오레곤)(us-west-2)에 위치한 경우의 크로스 리전 예제 시나리오를 포함합니다. 이 예제의 두 번째 VPC(VPC-2로 일컬어 짐)는 다른 리전 있습니다.

| VPC 구성 요소 | VPC-1 | VPC-2 |

|---|---|---|

| CIDR | 10.0.0.0/16 | 172.16.0.0/16 |

중요

두 VPC 간에 피어링 연결을 설정하면 VPC의 보안 상태가 변경될 수 있습니다. 또한, 라우팅 테이블에 새 항목을 추가하면 VPC 내 리소스의 보안 상태가 변경될 수 있습니다. 보안 요구 사항을 충족하는 환경 설정 구현은 사용자에 달려 있습니다. 자세한 내용은 공동 책임 모델

다음 다이어그램은 예제의 구성 요소와 구성 요소 간의 상호 작용을 보여줍니다.

주제

AWS Device Farm에서 Amazon VPC를 사용하기 위한 전제 조건

이 예제는 다음을 필요로 합니다.

-

겹치지 않는 CIDR 블록을 포함하는 서브넷으로 구성된 두 개의 VPC

-

VPC-1은

us-west-2리전에 있어야 하고 가용 영역us-west-2a,us-west-2b,us-west-2c에 대한 서브넷을 포함해야 합니다.

VPC 생성 및 서브넷 구성에 대한 자세한 내용은 Amazon VPC 피어링 가이드의 VPC 및 서브넷 사용을 참조하세요.

1단계: VPC-1 및 VPC-2 간의 피어링 연결 설정

겹치지 않는 CIDR 블록을 포함하는 두 VPC 간에 피어링 연결을 설정하세요. 이를 위해서는 Amazon VPC 피어링 가이드의 VPC 피어링 연결 생성 및 수락을 참조하세요. 이 주제의 크로스 리전 시나리오와 Amazon VPC 피어링 가이드를 사용하여 다음과 같은 예제 피어링 연결 구성을 생성하세요.

- 이름

-

Device-Farm-Peering-Connection-1 - VPC ID(요청자)

-

vpc-0987654321gfedcba (VPC-2) - Account

-

My account - 리전

-

US West (Oregon) (us-west-2) - VPC ID(수락자)

-

vpc-1234567890abcdefg (VPC-1)

참고

새 피어링 연결을 설정할 때는 반드시 VPC 피어링 연결 할당을 참조하세요. 자세한 내용은 Amazon VPC 사용 설명서의 Amazon VPC 할당을 참조하세요.

2단계: VPC-1 및 VPC-2 내 라우팅 테이블 업데이트

피어링 연결을 설정한 후에는 두 VPC 간에 데이터를 전송할 목적지 경로를 설정해야 합니다. 이 경로를 설정하려면 VPC-1 라우팅 테이블을 수동으로 업데이트하여 VPC-2 서브넷을 가리키거나 그 반대로 진행합니다. 이렇게 하려면 Amazon VPC 피어링 가이드의 VPC 피어링 연결에 대한 라우팅 테이블 업데이트를 참조하십시오. 이 주제의 크로스 리전 시나리오와 Amazon VPC 피어링 가이드를 사용하여 다음과 같은 예제 라우팅 테이블 구성을 생성하세요.

| VPC 구성 요소 | VPC-1 | VPC-2 |

|---|---|---|

| 라우팅 테이블 ID | rtb-1234567890abcdefg | rtb-0987654321gfedcba |

| 로컬 주소 범위 | 10.0.0.0/16 | 172.16.0.0/16 |

| 대상 주소 범위 | 172.16.0.0/16 | 10.0.0.0/16 |

3단계: 대상 그룹 생성

대상 경로를 설정한 후 VPC-1 내의 Network Load Balancer를 구성하여 요청을 VPC-2로 라우팅할 수 있습니다.

Network Load Balancer는 먼저 요청이 전송되는 IP 주소를 포함하는 대상 그룹을 포함해야 합니다.

대상 그룹 생성

-

VPC-2 내 타겟팅하려는 서비스의 IP 주소를 식별하세요.

-

이러한 IP 주소는 피어링 연결에 사용되는 서브넷의 구성원이어야 합니다.

-

대상 IP 주소는 고정적이고 변경할 수 없어야 합니다. 서비스에 동적 IP 주소가 있는 경우 정적 리소스(예: Network Load Balancer)를 타겟팅하고 해당 정적 리소스가 실제 대상으로 요청을 라우팅하는 것을 고려해 보세요.

참고

-

하나 이상의 독립형 Amazon Elastic Compute Cloud(Amazon EC2) 인스턴스를 대상으로 하는 경우, https://console.aws.amazon.com/ec2/

에서 Amazon EC2 콘솔을 열고 인스턴스를 선택하세요. -

Amazon EC2 인스턴스의 Amazon EC2 오토 스케일링 그룹을 대상으로 하는 경우 그룹을 Network Load Balancer에 연결해야 합니다. 자세한 내용은 Amazon EC2 오토 스케일링 사용 설명서에서 로드 밸런서를 오토 스케일링 그룹에 연결을 참조하세요.

그런 다음 https://console.aws.amazon.com/ec2/

에서 Amazon EC2 콘솔을 열고 네트워크 인터페이스를 선택할 수 있습니다. 여기에서 각 가용 영역에 있는 Network Load Balancer의 각 네트워크 인터페이스에 대한 IP 주소를 볼 수 있습니다.

-

-

-

VPC-1 내에 타겟 그룹을 생성 자세한 정보는 Network Load Balancer 사용 설명서의 Network Load Balancer 대상 그룹 생성을 참조하세요.

다른 VPC에 있는 서비스의 대상 그룹에는 다음과 같은 구성이 필요합니다.

-

대상 유형 선택에서 IP 주소를 선택하세요.

-

VPC의 경우 로드 밸런서를 호스팅할 VPC를 선택하세요. 주제 예시에서는 VPC-1입니다.

-

대상 등록 페이지에서 VPC-2 내 각 IP 주소의 대상을 등록하세요.

네트워크에서 기타 프라이빗 IP 주소를 선택하세요.

가용 영역의 경우 VPC-1 내에서 원하는 영역을 선택하세요.

IPv4 주소의 경우 VPC-2 IP 주소를 선택하세요.

포트의 경우 사용하고 있는 포트를 선택하세요.

-

아래에서 보류 중인 것으로 포함을 선택하세요. 주소 지정을 마치면 보류 중인 대상 등록을 선택하세요.

-

이 항목의 크로스 리전 시나리오와 Network Load Balancer 사용 설명서를 사용하여 대상 그룹 구성에는 다음 값이 사용됩니다.

- 대상 유형

-

IP addresses - 대상 그룹 이름

-

my-target-group - 프로토콜/포트

-

TCP : 80 - VPC

-

vpc-1234567890abcdefg (VPC-1) - 네트워크

-

Other private IP address - 가용 영역

-

all - IPv4 주소

-

172.16.100.60 - 포트

-

80

4단계: Network Load Balancer 생성

3단계에서 설명한 대상 그룹을 사용하여 Network Load Balancer를 생성하세요. 이 작업을 수행하려면 Network Load Balancer 생성을 참조하세요.

이 항목의 크로스 리전 시나리오를 사용하면 Network Load Balancer 구성 예제에 다음 값이 사용됩니다.

- 로드 밸런서 이름

-

my-nlb - 스킴

-

Internal - VPC

-

vpc-1234567890abcdefg (VPC-1) - 매핑

-

us-west-2a-subnet-4i23iuufkdiufsloius-west-2b-subnet-7x989pkjj78nmn23jus-west-2c-subnet-0231ndmas12bnnsds - 프로토콜/포트

-

TCP : 80 - 대상 그룹

-

my-target-group

5단계: VPC 엔드포인트 서비스를 생성하여 VPC를 Device Farm에 연결

Network Load Balancer를 사용하여 VPC 엔드포인트 서비스를 생성할 수 있습니다. 이 VPC 엔드포인트 서비스를 통해 Device Farm은 인터넷 게이트웨이, NAT 인스턴스, VPN 연결과 같은 추가 인프라 없이 VPC-2 환경에서 서비스에 연결할 수 있습니다.

이 작업을 수행하려면 Amazon VPC 엔드포인트 서비스 생성을 참조하세요.

6단계: VPC 및 Device Farm 간에 VPC 엔드포인트 구성 생성

이제 VPC와 Device Farm 간에 프라이빗 연결을 설정할 수 있습니다. Device Farm을 사용하면 공용 인터넷을 통해 프라이빗 서비스를 노출시키지 않고 테스트할 수 있습니다. 이 작업을 수행하려면 Device Farm에서 VPC 엔드포인트 구성 생성을 참조하십시오.

이 주제의 크로스 리전 시나리오를 사용하면 VPC 엔드포인트 구성 예제에 다음 값이 사용됩니다.

- 이름

-

My VPCE Configuration - VPCE 서비스 이름

-

com.amazonaws.vpce.us-west-2.vpce-svc-1234567890abcdefg - 서비스 DNS 이름

-

devicefarm.com

7단계: VPC 엔드포인트 구성을 사용하기 위한 테스트 실행 생성

6단계에서 설명한 VPC 엔드포인트 구성을 사용하여 테스트 실행을 생성할 수 있습니다. 자세한 내용은 Device Farm에서 테스트 실행 생성 또는 세션 생성 단원을 참조하세요.

Transit Gateway를 사용하여 확장 가능한 네트워크 생성

두 개 이상의 VPC 작업을 수행하는 확장 가능한 네트워크를 생성하려면 Transit Gateway를 사용하여 VPC 및 온프레미스 네트워크를 상호 연결하는 네트워크 전송 허브 역할을 수행하도록 할 수 있습니다. Transit Gateway를 사용하도록 Device Farm과 동일한 리전의 VPC를 구성하려면 Device Farm의 Amazon VPC 엔드포인트 서비스에 따라 프라이빗 IP 주소를 기반으로 다른 리전의 리소스를 대상으로 지정하면 됩니다.

Transit Gateway를 생성하는 자세한 방법은 Amazon VPC Transit Gateways 가이드의 Transit Gateway는 무엇인가요?를 참조하세요.