Amazon EKS 커넥터에서 보안 이해

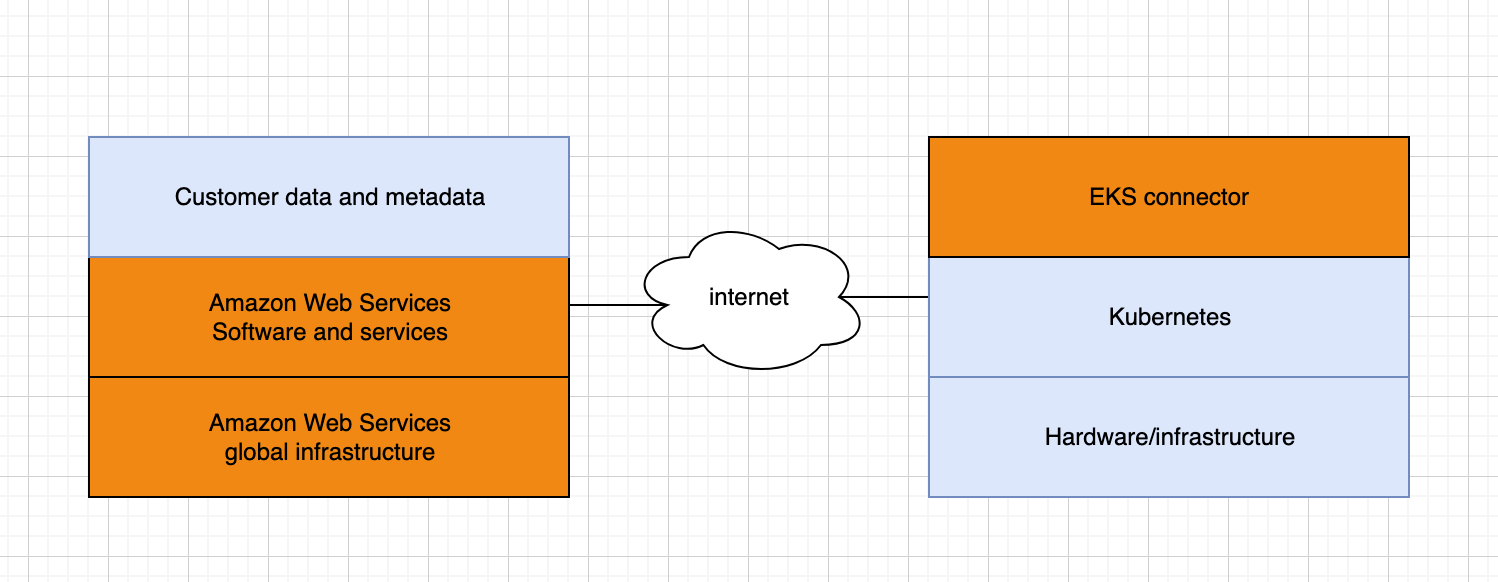

Amazon EKS Connector는 Kubernetes 클러스터에서 실행되는 오픈 소스 구성 요소입니다. 이 클러스터는 AWS 환경의 외부에 위치해 있을 수 있습니다. 이로 인해 보안 책임에 대한 추가 고려 사항이 생깁니다. 다음 다이어그램에서 이 구성을 볼 수 있습니다. 오렌지색은 AWS 책임을 표시하며, 파란색은 고객 책임을 나타냅니다.

이 주제에서는 연결된 클러스터가 AWS의 외부에 있는 경우 책임 모델의 차이점에 대해 설명합니다.

AWS 책임

-

고객의 Kubernetes 클러스터에서 실행되고 AWS와 통신하는 오픈 소스 구성 요소

인 Amazon EKS Connector의 유지 관리, 구축 및 전달. -

연결된 Kubernetes 클러스터 및 AWS 서비스 간의 전송 및 애플리케이션 계층 통신 보안 유지 관리.

고객 책임

-

특히 다음 줄이 표시되는 Kubernetes 클러스터 특정 보안.

-

Kubernetes 보안 정보는 적절히 암호화되고 보호되어야 합니다.

-

eks-connector네임스페이스에 대한 액세스 잠금.

-

-

AWS에서 IAM 보안 주체를 관리하기 위한 역할 기반 액세스 제어(RBAC) 권한 구성. 지침은 Amazon EKS 콘솔에서 Kubernetes 클러스터 리소스를 볼 수 있는 액세스 권한 부여 단원을 참조하십시오.

-

Amazon EKS Connector 설치 및 업그레이드.

-

연결된 Kubernetes 클러스터를 지원하는 하드웨어, 소프트웨어 및 인프라 유지 관리.

-

해당 AWS 계정 보안(예: 루트 사용자 보안 인증 정보 보호를 통해).