기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

SSH를 사용하여 Amazon EMR에서 Kerberos 클러스터에 연결

이 섹션에서는 Kerberos 인증 사용자가 EMR 클러스터의 프라이머리 노드에 연결하는 단계를 보여줍니다.

SSH 연결에 사용되는 각 컴퓨터에는 SSH 클라이언트 및 Kerberos 클라이언트 애플리케이션이 설치되어 있어야 합니다. Linux 컴퓨터에는 기본적으로 포함되어 있을 가능성이 높습니다. 예를 들어 OpenSSH는 대부분의 Linux, Unix 및 macOS 운영 체제에 설치되어 있습니다. 명령줄에 ssh를 입력하여 SSH 클라이언트가 있는지 확인할 수 있습니다. 컴퓨터가 명령을 인식하지 못하는 경우 SSH 클라이언트를 설치하여 프라이머리 노드에 연결합니다. OpenSSH 프로젝트는 전체 SSH 도구 스위트의 무료 구현을 제공합니다. 자세한 내용은 OpenSSH

SSH 연결에 대한 자세한 내용은 Amazon EMR 클러스터에 연결하기 단원을 참조하십시오.

SSH는 Kerberos 클라이언트 인증에 GSSAPI를 사용하며, 클러스터 프라이머리 노드에서 SSH 서비스에 대해 GSSAPI 인증을 활성화해야 합니다. 자세한 내용은 SSH용 GSSAPI 활성화 단원을 참조하십시오. 또한 SSH 클라이언트는 GSSAPI도 사용해야 합니다.

다음 예제에서 MasterPublicDNS에는 클러스터 세부 정보 창에서 요약 탭의 마스터 퍼블릭 DNS에 나타나는 값을 사용합니다(예: ec2-11-222-33-44.compute-1.amazonaws.com).

krb5.conf의 필수 조건(Active Directory 외)

Active Directory 통합 없이 구성을 사용할 때 SSH 클라이언트 및 Kerberos 클라이언트 애플리케이션 외에도 각 클라이언트 컴퓨터에는 클러스터 프라이머리 노드의 /etc/krb5.conf 파일과 일치하는 /etc/krb5.conf 파일의 복사본이 있어야 합니다.

krb5.conf 파일을 복사하려면

-

SSH를 사용하여 EC2 키 페어와 기본

hadoop사용자(예:hadoop@)를 사용하여 프라이머리 노드에 연결합니다. 자세한 지침은 Amazon EMR 클러스터에 연결하기 섹션을 참조하세요.MasterPublicDNS -

프라이머리 노드에서

/etc/krb5.conf파일의 콘텐츠를 복사합니다. 자세한 내용은 Amazon EMR 클러스터에 연결하기 단원을 참조하십시오. -

클러스터에 연결하는 각 클라이언트 컴퓨터에서 이전 단계에서 만든 사본을 기반으로 동일한

/etc/krb5.conf파일을 생성합니다.

Kinit 및 SSH 사용

사용자가 Kerberos 자격 증명을 사용하여 클라이언트 컴퓨터에서 연결할 때마다 먼저 사용자가 클라이언트 컴퓨터에서 사용자용 Kerberos 티켓을 갱신해야 합니다. 또한 SSH 클라이언트는 GSSAPI 인증을 사용하도록 구성되어야 합니다.

SSH를 사용하여 Kerberos 기반 EMR 클러스터에 연결하려면

-

다음 예와 같이

kinit를 사용하여 Kerberos 티켓을 갱신합니다.kinituser1 -

클러스터 전용 KDC 또는 Active Directory 사용자 이름으로 생성한 보안 주체와 함께

ssh클라이언트를 사용합니다. 다음 예와 같이 GSSAPI 인증이 활성화되어 있는지 확인합니다.예: Linux 사용자

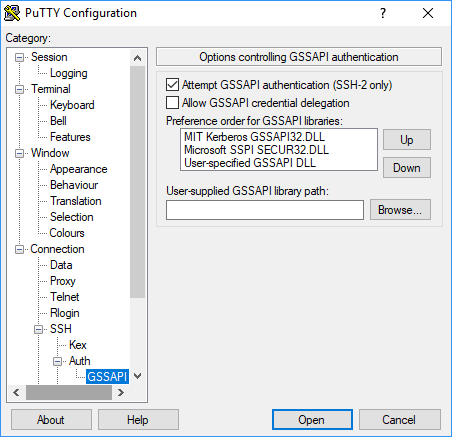

-K옵션은 GSSAPI 인증을 지정합니다.ssh -Kuser1@MasterPublicDNS예: Windows 사용자(PuTTY)

다음과 같이 세션에 대한 GSSAPI 인증 옵션이 활성화되어 있는지 확인합니다.