기계 번역으로 제공되는 번역입니다. 제공된 번역과 원본 영어의 내용이 상충하는 경우에는 영어 버전이 우선합니다.

Lake Formation을 IAM Identity Center에 연결

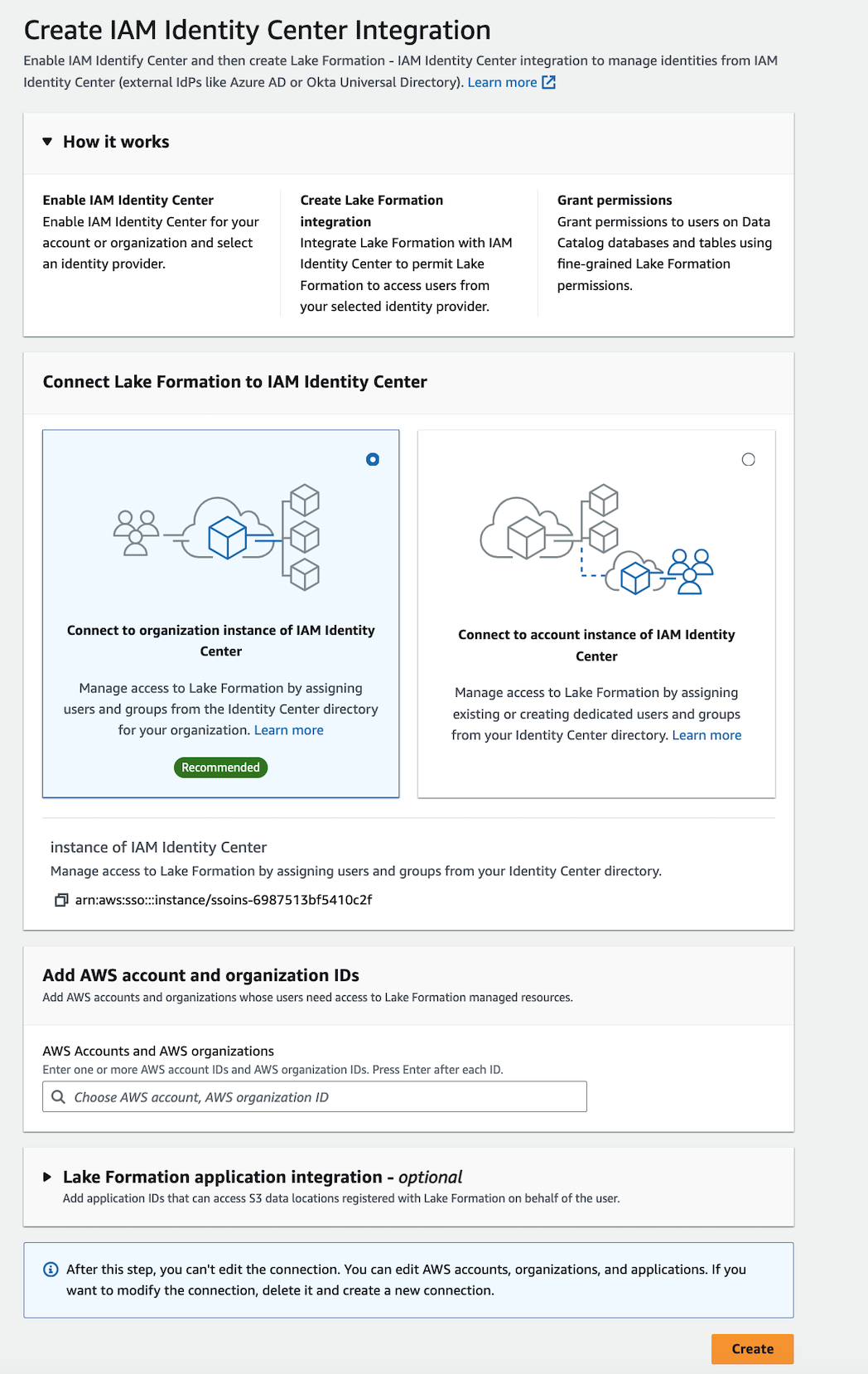

IAM Identity Center를 사용하여 자격 증명을 관리하여 Lake Formation을 사용하여 Data Catalog 리소스에 대한 액세스 권한을 부여하려면 먼저 다음 단계를 완료해야 합니다. Lake Formation 콘솔 또는 를 사용하여 IAM Identity Center 통합을 생성할 수 있습니다 AWS CLI.

- AWS Management Console

-

Lake Formation을 IAM Identity Center에 연결하려면

에 로그인 AWS Management Console하고 에서 Lake Formation 콘솔을 엽니다https://console.aws.amazon.com/lakeformation/

. 왼쪽 탐색 창에서 IAM Identity Center 통합 을 선택합니다.

(선택 사항) 외부 계정이 Data Catalog 리소스IDs에 액세스할 수 있도록 하나 이상의 유효한 IDs, AWS 계정 IDs조직 및/또는 조직 단위를 입력합니다. IAM Identity Center 사용자 또는 그룹이 Lake Formation 관리형 데이터 카탈로그 리소스에 액세스하려고 하면 Lake Formation은 메타데이터 액세스를 승인하는 IAM 역할을 수임합니다. IAM 역할이 AWS Glue 리소스 정책 및 AWS RAM 리소스 공유가 없는 외부 계정에 속한 경우 IAM Identity Center 사용자 및 그룹은 Lake Formation 권한이 있더라도 리소스에 액세스할 수 없습니다.

Lake Formation은 AWS Resource Access Manager (AWS RAM) 서비스를 사용하여 리소스를 외부 계정 및 조직과 공유합니다. 는 리소스 공유를 수락하거나 거부하도록 권한 부여자 계정에 초대장을 AWS RAM 보냅니다.

자세한 내용은 의 리소스 공유 초대 수락 AWS RAM 단원을 참조하십시오.

참고

Lake Formation은 외부 계정의 IAM 역할이 Data Catalog 리소스에 액세스하기 위한 IAM Identity Center 사용자 및 그룹을 대신하여 통신 사업자 역할로 작동하도록 허용하지만 소유 계정 내의 Data Catalog 리소스에 대해서만 권한을 부여할 수 있습니다. 외부 계정의 Data Catalog 리소스에 대한 IAM Identity Center 사용자 및 그룹에 권한을 부여하려고 하면 Lake Formation에서 다음과 같은 오류가 발생합니다. '교차 계정 권한 부여는 보안 주체에 대해 지원되지 않습니다.'

(선택 사항) Lake Formation 통합 생성 화면에서 Lake Formation에 등록된 Amazon S3 위치ARNs의 데이터에 액세스할 수 있는 타사 애플리케이션의 를 지정합니다. Lake Formation은 권한 있는 애플리케이션이 사용자를 대신하여 데이터에 액세스할 수 있도록 유효 권한을 기반으로 등록된 Amazon S3 위치에 AWS STS 토큰의 형태로 임시 자격 증명을 범위 축소했습니다.

제출을 선택합니다.

Lake Formation 관리자가 단계를 완료하고 통합을 생성하면 IAM Identity Center 속성이 Lake Formation 콘솔에 나타납니다. 이러한 작업을 완료하면 Lake Formation이 IAM Identity Center 지원 애플리케이션으로 설정됩니다. 콘솔의 속성에는 통합 상태가 포함됩니다. 통합 상태는 완료 시

Success로 표시됩니다. 이 상태는 IAM Identity Center 구성이 완료되었는지 여부를 나타냅니다.

- AWS CLI

-

-

다음 예제에서는 IAM Identity Center와 Lake Formation 통합을 생성하는 방법을 보여줍니다. 애플리케이션의

Status(ENABLED,DISABLED)를 지정할 수도 있습니다.aws lakeformation create-lake-formation-identity-center-configuration \ --catalog-id<123456789012>\ --instance-arn<arn:aws:sso:::instance/ssoins-112111f12ca1122p>\ --share-recipients '[{"DataLakePrincipalIdentifier": "<123456789012>"}, {"DataLakePrincipalIdentifier": "<555555555555>"}]' \ --external-filtering '{"AuthorizedTargets": ["<app arn1>", "<app arn2>"], "Status": "ENABLED"}' -

다음 예제에서는 IAM Identity Center와의 Lake Formation 통합을 보는 방법을 보여줍니다.

aws lakeformation describe-lake-formation-identity-center-configuration --catalog-id<123456789012>

-