보안 그룹 규칙

보안 그룹의 규칙은 보안 그룹과 연결된 리소스에 도달하도록 허용된 인바운드 트래픽을 제어합니다. 인스턴스에서 나갈 수 있는 아웃바운드 트래픽을 제어합니다.

보안 그룹의 규칙을 추가하거나 제거할 수 있습니다(인바운드 또는 아웃바운드 액세스 권한 부여 또는 취소라고도 함). 규칙은 인바운드 트래픽(수신)이나 아웃바운드 트래픽(송신)에 적용됩니다. 특정 소스 또는 대상에 대한 액세스 권한을 부여할 수 있습니다.

보안 그룹 규칙 기본 사항

다음은 보안 그룹 규칙의 특징입니다.

-

허용 규칙을 지정할 수 있지만 거부 규칙은 지정할 수 없습니다.

-

보안 그룹을 처음 만들 때 인바운드 규칙이 없습니다. 따라서 보안 그룹에 인바운드 규칙을 추가하기 전에는 어떤 인바운드 트래픽도 허용되지 않습니다.

-

보안 그룹을 처음 생성하면 리소스의 모든 아웃바운드 트래픽을 허용하는 아웃바운드 규칙이 있습니다. 규칙을 제거할 수 있으며 특정 아웃바운드 트래픽만 허용하는 아웃바운드 규칙을 추가할 수 있습니다. 보안 그룹에 아웃바운드 규칙이 없는 경우 어떤 아웃바운드 트래픽도 허용되지 않습니다.

-

여러 보안 그룹을 리소스와 연결하면 각 보안 그룹의 규칙이 집계되어 액세스 허용 여부를 결정하는 데 사용되는 단일 규칙 집합을 형성합니다.

-

규칙을 추가, 업데이트 또는 제거할 때 변경 사항은 보안 그룹과 연결된 모든 리소스에 자동으로 적용됩니다. 지침은 보안 그룹 규칙 구성 단원을 참조하세요.

-

일부 규칙 변경 사항이 미치는 효과는 트래픽의 추적 방법에 따라 다를 수 있습니다. 자세한 내용은 Amazon EC2 사용 설명서의 연결 추적을 참조하세요.

-

보안 그룹 규칙을 생성하면 AWS에서는 규칙에 고유한 ID가 할당됩니다. API 또는 CLI를 사용하여 규칙을 수정하거나 삭제할 때 규칙의 ID를 사용할 수 있습니다.

제한 사항

보안 그룹은 'VPC+2 IP 주소'(Amazon Route 53 개발자 안내서의 Amazon Route 53 Resolver 참조) 또는 AmazonProvidedDNS라고 하는 Route 53 Resolver와 주고받는 DNS 요청을 차단할 수 없습니다. Route 53 Resolver를 통해 DNS 요청을 필터링하려면 Route 53 Resolver DNS 방화벽을 사용하세요.

보안 그룹 규칙의 구성 요소

다음은 인바운드 및 아웃바운드 보안 그룹 규칙의 구성 요소입니다.

-

프로토콜: 허용할 프로토콜. 가장 일반적인 프로토콜은 6(TCP), 17(UDP) 및 1(ICMP)입니다.

-

포트 범위: TCP, UDP 또는 사용자 지정 프로토콜의 경우 허용할 포트의 범위. 단일 포트 번호(예:

22) 또는 포트 번호의 범위(예:7000-8000)를 지정할 수 있습니다. -

ICMP 유형 및 코드: ICMP의 경우, ICMP 유형과 코드. 예를 들어 ICMP 에코 요청에 대해 유형 8을 사용하고 ICMPv6 에코 요청에 대해 유형 128을 입력합니다. 자세한 내용은 Amazon EC2 사용 설명서의 ping/ICMP 규칙을 참조하세요.

-

소스 또는 대상: 허용할 트래픽에 대한 소스(인바운드 규칙) 또는 대상(아웃바운드 규칙)입니다. 다음 중 하나를 지정하세요.

-

단일 IPv4 주소.

/32접두사 길이를 사용해야 합니다. 예:203.0.113.1/32. -

단일 IPv6 주소.

/128접두사 길이를 사용해야 합니다. 예:2001:db8:1234:1a00::123/128. -

CIDR 블록 표기법으로 표시된 IPv4 주소의 범위. 예를 들어

203.0.113.0/24입니다. -

CIDR 블록 표기법으로 표시된 IPv6 주소의 범위. 예를 들어

2001:db8:1234:1a00::/64입니다. -

접두사 목록의 ID. 예를 들어

pl-1234abc1234abc123입니다. 자세한 내용은 관리형 접두사 목록 섹션을 참조하세요. -

보안 그룹의 ID. 예를 들어

sg-1234567890abcdef0입니다. 자세한 내용은 보안 그룹 참조 단원을 참조하세요.

-

-

(선택 사항) 설명: 나중에 쉽게 식별할 수 있도록 규칙에 대한 설명을 입력할 수 있습니다. 설명 길이는 최대 255자입니다. 허용되는 문자는 a-z, A-Z, 0-9, 공백 및 ._-:/()#,@[]+=;{}!$*입니다.

예제는 Amazon EC2 사용 설명서의 다양한 사용 사례의 보안 그룹 규칙을 참조하세요.

보안 그룹 참조

보안 그룹을 규칙의 소스 또는 대상으로 지정할 경우 규칙은 보안 그룹과 연결된 모든 인스턴스에 영향을 줍니다. 인스턴스는 인스턴스의 프라이빗 IP 주소를 사용하여 지정된 프로토콜 및 포트를 통해 지정된 방향으로 통신할 수 있습니다.

예를 들어 다음은 보안 그룹 sg-0abcdef1234567890을(를) 참조하는 보안 그룹에 대한 인바운드 규칙을 나타냅니다. 이 규칙에서는 sg-0abcdef1234567890과(와) 연결된 인스턴스에서 발생한 인바운드 SSH 트래픽이 허용됩니다.

| 소스 | 프로토콜 | 포트 범위 |

|---|---|---|

sg-0abcdef1234567890 |

TCP | 22 |

보안 그룹 규칙에서 보안 그룹을 참조할 때 다음 사항에 유의하세요.

-

다음 중 하나에 해당하는 경우 다른 보안 그룹의 인바운드 규칙에서 보안 그룹을 참조할 수 있습니다.

-

보안 그룹이 동일한 VPC에 연결되어 있습니다.

-

보안 그룹이 연결된 VPC 간에 피어링 연결이 있습니다.

-

보안 그룹이 연결된 VPC 간에 전송 게이트웨이가 있습니다.

-

-

다음 중 하나에 해당하는 경우 아웃바운드 규칙에서 보안 그룹을 참조할 수 있습니다.

-

보안 그룹이 동일한 VPC에 연결되어 있습니다.

-

보안 그룹이 연결된 VPC 간에 피어링 연결이 있습니다.

-

-

참조된 보안 그룹의 규칙은 해당 그룹을 참조하는 보안 그룹에 추가되지 않습니다.

-

인바운드 규칙의 경우 보안 그룹과 연결된 EC2 인스턴스는 참조된 보안 그룹과 연결된 EC2 인스턴스의 네트워크 인터페이스에 할당된 프라이빗 IP 주소로부터 인바운드 트래픽을 수신할 수 있습니다.

-

아웃바운드 규칙의 경우 보안 그룹과 연결된 EC2 인스턴스는 참조된 보안 그룹과 연결된 EC2 인스턴스의 네트워크 인터페이스에 할당된 프라이빗 IP 주소로 아웃바운드 트래픽을 보낼 수 있습니다.

-

AuthorizeSecurityGroupIngress,AuthorizeSecurityGroupEgress,RevokeSecurityGroupIngress및RevokeSecurityGroupEgress작업에서는 참조된 보안 그룹에 대해 권한을 부여하지 않습니다. 보안 그룹이 존재하는지 여부만 확인합니다. 이 결과는 다음과 같습니다.-

이러한 작업에 대해 IAM 정책에서 참조된 보안 그룹을 지정하는 것은 아무런 효과가 없습니다.

-

참조된 보안 그룹을 다른 계정이 소유한 경우 소유자 계정은 이러한 작업에 대한 CloudTrail 이벤트를 수신하지 않습니다.

-

제한

미들박스 어플라이언스를 통해 서로 다른 서브넷에 있는 두 인스턴스 간의 트래픽을 전달하도록 경로를 구성하는 경우 두 인스턴스에 대한 보안 그룹이 인스턴스 간에 트래픽이 흐르도록 허용해야 합니다. 각 인스턴스의 보안 그룹은 다른 인스턴스의 프라이빗 IP 주소 또는 다른 인스턴스가 포함된 서브넷의 CIDR 범위를 소스로 참조해야 합니다. 다른 인스턴스의 보안 그룹을 소스로 참조하면 인스턴스 간에 트래픽이 흐를 수 없습니다.

예제

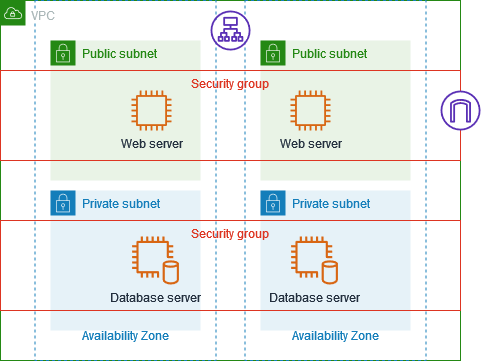

다음 다이어그램은 두 개의 가용 영역에 있는 서브넷, 인터넷 게이트웨이 및 Application Load Balancer가 있는 VPC를 보여 줍니다. 각 가용 영역에는 웹 서버용 퍼블릭 서브넷과 데이터베이스 서버용 프라이빗 서브넷이 있습니다. 로드 밸런서, 웹 서버 및 데이터베이스 서버에는 별도의 보안 그룹이 있습니다. 다음 보안 그룹 규칙을 생성하여 트래픽을 허용하세요.

-

인터넷의 HTTP 및 HTTPS 트래픽을 허용하도록 로드 밸런서 보안 그룹에 규칙을 추가합니다. 소스는 0.0.0.0/0.입니다.

-

로드 밸런서의 HTTP 및 HTTPS 트래픽만 허용하도록 웹 서버의 보안 그룹에 규칙을 추가합니다. 소스는 로드 밸런서에 대한 보안 그룹입니다.

-

웹 서버의 데이터베이스 요청을 허용하도록 데이터베이스 서버의 보안 그룹에 규칙을 추가합니다. 소스는 웹 서버에 대한 보안 그룹입니다.

보안 그룹 크기

소스 또는 대상의 유형에 따라 각 규칙이 보안 그룹당 가질 수 있는 최대 규칙 수에 포함되는 방식이 결정됩니다.

-

CIDR 블록을 참조하는 규칙은 하나의 규칙으로 계산됩니다.

-

다른 보안 그룹을 참조하는 규칙은 참조된 보안 그룹의 크기와 상관없이 하나의 규칙으로 계산됩니다.

-

고객이 관리하는 접두사 목록을 참조하는 규칙은 접두사 목록의 최대 크기로 계산됩니다. 예를 들어 접두사 목록의 최대 크기가 20인 경우 이 접두사 목록을 참조하는 규칙은 20개의 규칙으로 계산됩니다.

-

AWS 관리형 접두사 목록을 참조하는 규칙은 접두사 목록의 가중치로 계산됩니다. 예를 들어 접두사 목록의 가중치가 10인 경우 이 접두사 목록을 참조하는 규칙은 10개의 규칙으로 계산됩니다. 자세한 내용은 사용 가능한 AWS 관리형 접두사 목록 단원을 참조하세요.

무효 보안 그룹 규칙

VPC에 다른 VPC와의 VPC 피어링 연결이 있는 경우 또는 다른 계정에 의해 공유된 VPC를 사용하는 경우 VPC의 보안 그룹 규칙은 해당 피어 VPC 또는 공유 VPC의 보안 그룹을 참조할 수 있습니다. 이를 통해 참조된 보안 그룹과 연결된 리소스가 참조하는 보안 그룹과 연결된 리소스와 서로 통신할 수 있습니다. 자세한 내용은 Amazon VPC 피어링 가이드의 피어 VPC 보안 그룹을 참조하도록 보안 그룹 업데이트를 참조하세요.

피어 VPC 또는 공유 VPC의 보안 그룹을 참조하는 보안 그룹 규칙이 있고 공유 VPC의 보안 그룹이 삭제되거나 VPC 피어링 연결이 삭제된 경우 보안 그룹 규칙은 무효로 표시됩니다. 다른 보안 그룹 규칙과 같은 방법으로 무효 보안 그룹 규칙을 삭제할 수 있습니다.