As traduções são geradas por tradução automática. Em caso de conflito entre o conteúdo da tradução e da versão original em inglês, a versão em inglês prevalecerá.

Gerenciando perfis no AWS Schema Conversion Tool

Você pode armazenar suas AWS credenciais em AWS SCT. AWS SCT usa suas credenciais quando você usa recursos que se integram aos AWS serviços. Por exemplo, AWS SCT integra-se ao Amazon S3 AWS Lambda, Amazon Relational Database Service (Amazon RDS) e (). AWS Database Migration Service AWS DMS

AWS SCT solicita suas AWS credenciais quando você acessa um recurso que as exige. Você pode armazenar suas credenciais nas configurações globais do aplicativo. Ao AWS SCT solicitar suas credenciais, você pode selecionar as credenciais armazenadas.

Você pode armazenar diferentes conjuntos de AWS credenciais nas configurações globais do aplicativo. Por exemplo, você pode armazenar um conjunto de credenciais que usa em cenários de teste, e um conjunto de credenciais diferente que você usa em cenários de produção. Você também pode armazenar credenciais diferentes para diferentes Região da AWS s.

Armazenamento de AWS credenciais

Use o procedimento a seguir para armazenar AWS credenciais globalmente.

Para armazenar AWS credenciais

-

Inicie AWS Schema Conversion Tool o.

-

Abra o menu Configurações e selecione Configurações globais. A caixa de diálogo Configurações globais é exibida.

-

Escolha perfis AWS de serviço e, em seguida, escolha Adicionar um novo perfil AWS de serviço.

-

Insira suas AWS informações da seguinte forma.

AWS SCT opção

Ação

Profile name

Insira um nome para o perfil.

AWS chave de acesso

Insira sua chave de AWS acesso.

AWS chave secreta

Insira sua chave de acesso AWS secreta. Para obter mais informações sobre chaves de AWS acesso, consulte Gerenciamento de chaves de acesso no Guia do usuário do IAM.

Região

Escolha o Região da AWS para o seu perfil.

Pasta de bucket do Amazon S3

Escolha o bucket do Amazon S3 para seu perfil. Você precisará especificar um bucket somente se estiver usando um atributo que se conecte ao Amazon S3. Para obter mais informações sobre os privilégios necessários, consulte a Permissões para usar o perfil AWS de serviço.

Escolha Usar endpoint do FIPS para S3 se você precisa estar em conformidade com os requisitos de segurança do Federal Information Processing Standard (FIPS). Os endpoints FIPS estão disponíveis nas seguintes regiões: AWS

Região Leste dos EUA (N. da Virgínia)

Região Leste dos EUA (Ohio)

Região Oeste dos EUA (N. da Califórnia)

Região Oeste dos EUA (Oregon)

-

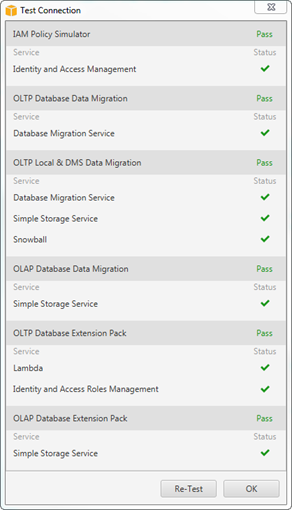

Escolha Testar conexão para verificar se suas credenciais estão corretas e ativas.

A caixa de diálogo Testar conexão é exibida. Você pode ver o status de cada um dos serviços conectados ao seu perfil. Aprovação indica que o perfil pode acessar o serviço com êxito.

-

Depois de configurar seu perfil, selecione Salvar para salvar seu perfil ou Cancelar para cancelar as alterações.

-

Escolha OK para fechar a caixa de diálogo Configurações globais.

Configurando o perfil padrão de um projeto

Você pode definir o perfil padrão para um AWS SCT projeto. Isso associa as AWS credenciais armazenadas no perfil ao projeto. Com seu projeto aberto, use o procedimento a seguir para definir o perfil padrão.

Para configurar o perfil padrão de um projeto

-

AWS Schema Conversion Tool Inicie o e crie um novo projeto.

-

No menu Configurações, selecione Configurações do projeto. A caixa de diálogo Configurações do projeto é exibida.

-

Escolha a guia Ambiente do projeto.

-

Escolha Adicionar um novo perfil AWS de serviço para adicionar um novo perfil. Em Perfil do serviço da AWS , escolha o perfil que você deseja associar ao projeto.

-

Escolha OK para fechar a caixa de diálogo Configurações do projeto. Você também pode escolher Cancelar para cancelar as alterações.

Permissões para usar o perfil AWS de serviço

As seguintes permissões são necessárias para acessar seu bucket do Amazon S3 a partir do seu perfil de AWS serviço:

s3:PutObject: para adicionar objetos ao bucket do Amazon S3.s3:DeleteObject: para remover a versão nula de um objeto e inserir um marcador de exclusão, que se torna a versão atual do objeto.s3:ListBucket: para retornar até 1.000 objetos do seu bucket do Amazon S3.s3:GetObject: para recuperar objetos do bucket do Amazon S3.

O exemplo de código a seguir mostra como conceder essas permissões ao usuário.