As traduções são geradas por tradução automática. Em caso de conflito entre o conteúdo da tradução e da versão original em inglês, a versão em inglês prevalecerá.

Use as ações do AWS FIS aws:ecs:task

Você pode usar as ações aws:ecs:task para injetar falhas em suas tarefas do Amazon ECS. Os tipos de capacidade Amazon EC2 e Fargate são compatíveis.

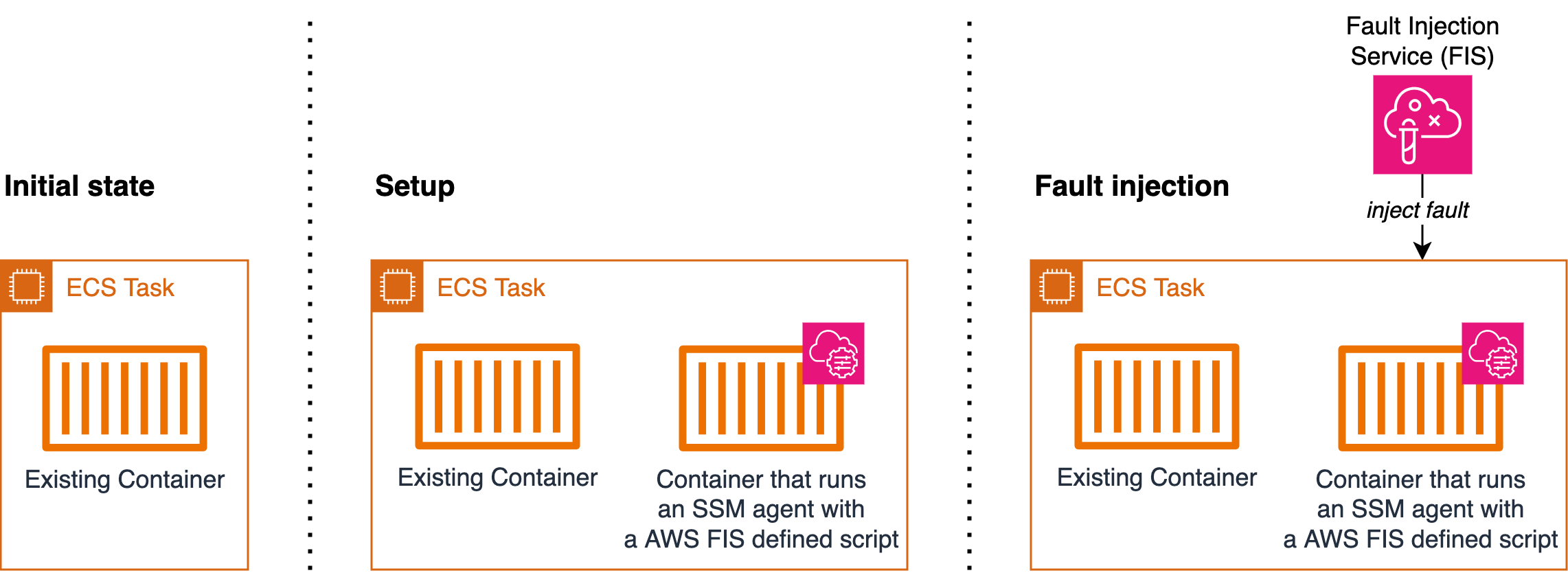

Essas ações usam documentos do AWS Systems Manager (SSM) para injetar falhas. Para usar aws:ecs:task ações, você precisará adicionar um contêiner com um agente SSM à sua definição de tarefa do Amazon Elastic Container Service (Amazon ECS). O contêiner executa um script definido pelo AWS FIS que registra a tarefa do Amazon ECS como instância gerenciada no serviço SSM. Além disso, o script recupera os metadados da tarefa para adicionar etiquetas à instância gerenciada. A configuração permitirá que o AWS FIS resolva a tarefa alvo. Este parágrafo se refere a Configuração no diagrama abaixo.

Quando você executa a segmentação de um experimento do AWS FISaws:ecs:task, o AWS FIS mapeia as tarefas alvo do Amazon ECS que você especifica em um modelo de experimento do AWS FIS para um conjunto de instâncias gerenciadas pelo SSM usando uma tag de recurso,. ECS_TASK_ARN O valor da etiqueta é o ARN da tarefa associada do Amazon ECS na qual os documentos do SSM devem ser executados. Este parágrafo se refere a Injeção de falhas no diagrama abaixo.

O diagrama a seguir exemplifica a configuração e a injeção de falhas em uma tarefa com um contêiner existente.

Ações

Limitações

-

As ações a seguir não podem ser executadas em paralelo:

aws:ecs:task-network-blackhole-port

aws:ecs:task-network-latency

aws:ecs:task-network-packet-loss

-

Se você habilitou o Amazon ECS Exec, deverá desativá-lo antes de poder usar essas ações.

-

A execução do documento do SSM pode ter o status Cancelado mesmo que o experimento tenha o estado Concluído. Ao executar ações do Amazon ECS, a duração fornecida pelo cliente é usada tanto para a duração da ação no experimento quanto para a duração do documento do Amazon EC2 Systems Manager (SSM). Depois que a ação é iniciada, leva algum tempo para que o documento do SSM comece a ser executado. Consequentemente, quando a duração da ação especificada for atingida, o documento do SSM ainda poderá ter alguns segundos restantes para concluir sua execução. Quando a duração da ação do experimento é atingida, a ação é interrompida e a execução do documento do SSM é cancelada. A injeção de falhas foi bem-sucedida.

Requisitos

-

Adicione as seguintes permissões à função do experimento AWS FIS:

ecs:DescribeTasksssm:SendCommandssm:ListCommandsssm:CancelCommand

-

Adicione as permissões a seguir ao perfil do IAM de tarefa do Amazon ECS.

ssm:CreateActivationssm:AddTagsToResourceiam:PassRole

Observe que você pode especificar o ARN da função de instância gerenciada como recurso para

iam:PassRole. -

Crie uma função IAM de execução de tarefas do Amazon ECS e adicione a política ECSTask ExecutionRolePolicy gerenciada da Amazon.

-

Na definição de tarefa, defina a variável de ambiente

MANAGED_INSTANCE_ROLE_NAMEcomo o nome do perfil de instância gerenciada. Esse é o perfil que será anexado às tarefas registradas como instâncias gerenciadas no SSM. -

Adicione as seguintes permissões ao perfil de instância gerenciada:

ssm:DeleteActivationssm:DeregisterManagedInstance

-

Adicione a política SSMManaged InstanceCore gerenciada da Amazon à função de instância gerenciada.

-

Adicione um contêiner do agente SSM à definição de tarefas do Amazon ECS. O script de comando registra as tarefas do Amazon ECS como instâncias gerenciadas.

{ "name": "amazon-ssm-agent", "image": "public.ecr.aws/amazon-ssm-agent/amazon-ssm-agent:latest", "cpu": 0, "links": [], "portMappings": [], "essential": false, "entryPoint": [], "command": [ "/bin/bash", "-c", "set -e; dnf upgrade -y; dnf install jq procps awscli -y; term_handler() { echo \"Deleting SSM activation $ACTIVATION_ID\"; if ! aws ssm delete-activation --activation-id $ACTIVATION_ID --region $ECS_TASK_REGION; then echo \"SSM activation $ACTIVATION_ID failed to be deleted\" 1>&2; fi; MANAGED_INSTANCE_ID=$(jq -e -r .ManagedInstanceID /var/lib/amazon/ssm/registration); echo \"Deregistering SSM Managed Instance $MANAGED_INSTANCE_ID\"; if ! aws ssm deregister-managed-instance --instance-id $MANAGED_INSTANCE_ID --region $ECS_TASK_REGION; then echo \"SSM Managed Instance $MANAGED_INSTANCE_ID failed to be deregistered\" 1>&2; fi; kill -SIGTERM $SSM_AGENT_PID; }; trap term_handler SIGTERM SIGINT; if [[ -z $MANAGED_INSTANCE_ROLE_NAME ]]; then echo \"Environment variable MANAGED_INSTANCE_ROLE_NAME not set, exiting\" 1>&2; exit 1; fi; if ! ps ax | grep amazon-ssm-agent | grep -v grep > /dev/null; then if [[ -n $ECS_CONTAINER_METADATA_URI_V4 ]] ; then echo \"Found ECS Container Metadata, running activation with metadata\"; TASK_METADATA=$(curl \"${ECS_CONTAINER_METADATA_URI_V4}/task\"); ECS_TASK_AVAILABILITY_ZONE=$(echo $TASK_METADATA | jq -e -r '.AvailabilityZone'); ECS_TASK_ARN=$(echo $TASK_METADATA | jq -e -r '.TaskARN'); ECS_TASK_REGION=$(echo $ECS_TASK_AVAILABILITY_ZONE | sed 's/.$//'); ECS_TASK_AVAILABILITY_ZONE_REGEX='^(af|ap|ca|cn|eu|me|sa|us|us-gov)-(central|north|(north(east|west))|south|south(east|west)|east|west)-[0-9]{1}[a-z]{1}$'; if ! [[ $ECS_TASK_AVAILABILITY_ZONE =~ $ECS_TASK_AVAILABILITY_ZONE_REGEX ]]; then echo \"Error extracting Availability Zone from ECS Container Metadata, exiting\" 1>&2; exit 1; fi; ECS_TASK_ARN_REGEX='^arn:(aws|aws-cn|aws-us-gov):ecs:[a-z0-9-]+:[0-9]{12}:task/[a-zA-Z0-9_-]+/[a-zA-Z0-9]+$'; if ! [[ $ECS_TASK_ARN =~ $ECS_TASK_ARN_REGEX ]]; then echo \"Error extracting Task ARN from ECS Container Metadata, exiting\" 1>&2; exit 1; fi; CREATE_ACTIVATION_OUTPUT=$(aws ssm create-activation --iam-role $MANAGED_INSTANCE_ROLE_NAME --tags Key=ECS_TASK_AVAILABILITY_ZONE,Value=$ECS_TASK_AVAILABILITY_ZONE Key=ECS_TASK_ARN,Value=$ECS_TASK_ARN Key=FAULT_INJECTION_SIDECAR,Value=true --region $ECS_TASK_REGION); ACTIVATION_CODE=$(echo $CREATE_ACTIVATION_OUTPUT | jq -e -r .ActivationCode); ACTIVATION_ID=$(echo $CREATE_ACTIVATION_OUTPUT | jq -e -r .ActivationId); if ! amazon-ssm-agent -register -code $ACTIVATION_CODE -id $ACTIVATION_ID -region $ECS_TASK_REGION; then echo \"Failed to register with AWS Systems Manager (SSM), exiting\" 1>&2; exit 1; fi; amazon-ssm-agent & SSM_AGENT_PID=$!; wait $SSM_AGENT_PID; else echo \"ECS Container Metadata not found, exiting\" 1>&2; exit 1; fi; else echo \"SSM agent is already running, exiting\" 1>&2; exit 1; fi" ], "environment": [ { "name": "MANAGED_INSTANCE_ROLE_NAME", "value": "SSMManagedInstanceRole" } ], "environmentFiles": [], "mountPoints": [], "volumesFrom": [], "secrets": [], "dnsServers": [], "dnsSearchDomains": [], "extraHosts": [], "dockerSecurityOptions": [], "dockerLabels": {}, "ulimits": [], "logConfiguration": {}, "systemControls": [] }Para obter uma versão mais legível do script, consulte Versão de referência do script.

-

Ative a injeção APIs de falhas do Amazon ECS definindo o

enableFaultInjectioncampo na definição da tarefa do Amazon ECS:"enableFaultInjection": true, -

Ao usar as

aws:ecs:task-network-packet-lossaçõesaws:ecs:task-network-blackhole-port,aws:ecs:task-network-latency, ou nas tarefas do Fargate, a ação deve ter ouseEcsFaultInjectionEndpointsparâmetro definido como.true -

Ao usar as

aws:ecs:task-network-packet-lossaçõesaws:ecs:task-kill-process,aws:ecs:task-network-blackhole-port,aws:ecs:task-network-latency, ou, a definição da tarefa do Amazon ECS deve ter sidopidModedefinida como.task -

Ao usar as

aws:ecs:task-network-packet-lossaçõesaws:ecs:task-network-blackhole-port,aws:ecs:task-network-latency, ou em tarefas com o tipo de inicialização do EC2, a opção de rede na definição da tarefa deve ser definida comoawsvpcouhost.

Versão de referência do script

A seguir está uma versão mais legível do script na seção Requisitos, para sua referência.

#!/usr/bin/env bash # This is the activation script used to register ECS tasks as Managed Instances in SSM # The script retrieves information form the ECS task metadata endpoint to add three tags to the Managed Instance # - ECS_TASK_AVAILABILITY_ZONE: To allow customers to target Managed Instances / Tasks in a specific Availability Zone # - ECS_TASK_ARN: To allow customers to target Managed Instances / Tasks by using the Task ARN # - FAULT_INJECTION_SIDECAR: To make it clear that the tasks were registered as managed instance for fault injection purposes. Value is always 'true'. # The script will leave the SSM Agent running in the background # When the container running this script receives a SIGTERM or SIGINT signal, it will do the following cleanup: # - Delete SSM activation # - Deregister SSM managed instance set -e # stop execution instantly as a query exits while having a non-zero dnf upgrade -y dnf install jq procps awscli -y term_handler() { echo "Deleting SSM activation $ACTIVATION_ID" if ! aws ssm delete-activation --activation-id $ACTIVATION_ID --region $ECS_TASK_REGION; then echo "SSM activation $ACTIVATION_ID failed to be deleted" 1>&2 fi MANAGED_INSTANCE_ID=$(jq -e -r .ManagedInstanceID /var/lib/amazon/ssm/registration) echo "Deregistering SSM Managed Instance $MANAGED_INSTANCE_ID" if ! aws ssm deregister-managed-instance --instance-id $MANAGED_INSTANCE_ID --region $ECS_TASK_REGION; then echo "SSM Managed Instance $MANAGED_INSTANCE_ID failed to be deregistered" 1>&2 fi kill -SIGTERM $SSM_AGENT_PID } trap term_handler SIGTERM SIGINT # check if the required IAM role is provided if [[ -z $MANAGED_INSTANCE_ROLE_NAME ]] ; then echo "Environment variable MANAGED_INSTANCE_ROLE_NAME not set, exiting" 1>&2 exit 1 fi # check if the agent is already running (it will be if ECS Exec is enabled) if ! ps ax | grep amazon-ssm-agent | grep -v grep > /dev/null; then # check if ECS Container Metadata is available if [[ -n $ECS_CONTAINER_METADATA_URI_V4 ]] ; then # Retrieve info from ECS task metadata endpoint echo "Found ECS Container Metadata, running activation with metadata" TASK_METADATA=$(curl "${ECS_CONTAINER_METADATA_URI_V4}/task") ECS_TASK_AVAILABILITY_ZONE=$(echo $TASK_METADATA | jq -e -r '.AvailabilityZone') ECS_TASK_ARN=$(echo $TASK_METADATA | jq -e -r '.TaskARN') ECS_TASK_REGION=$(echo $ECS_TASK_AVAILABILITY_ZONE | sed 's/.$//') # validate ECS_TASK_AVAILABILITY_ZONE ECS_TASK_AVAILABILITY_ZONE_REGEX='^(af|ap|ca|cn|eu|me|sa|us|us-gov)-(central|north|(north(east|west))|south|south(east|west)|east|west)-[0-9]{1}[a-z]{1}$' if ! [[ $ECS_TASK_AVAILABILITY_ZONE =~ $ECS_TASK_AVAILABILITY_ZONE_REGEX ]] ; then echo "Error extracting Availability Zone from ECS Container Metadata, exiting" 1>&2 exit 1 fi # validate ECS_TASK_ARN ECS_TASK_ARN_REGEX='^arn:(aws|aws-cn|aws-us-gov):ecs:[a-z0-9-]+:[0-9]{12}:task/[a-zA-Z0-9_-]+/[a-zA-Z0-9]+$' if ! [[ $ECS_TASK_ARN =~ $ECS_TASK_ARN_REGEX ]] ; then echo "Error extracting Task ARN from ECS Container Metadata, exiting" 1>&2 exit 1 fi # Create activation tagging with Availability Zone and Task ARN CREATE_ACTIVATION_OUTPUT=$(aws ssm create-activation \ --iam-role $MANAGED_INSTANCE_ROLE_NAME \ --tags Key=ECS_TASK_AVAILABILITY_ZONE,Value=$ECS_TASK_AVAILABILITY_ZONE Key=ECS_TASK_ARN,Value=$ECS_TASK_ARN Key=FAULT_INJECTION_SIDECAR,Value=true \ --region $ECS_TASK_REGION) ACTIVATION_CODE=$(echo $CREATE_ACTIVATION_OUTPUT | jq -e -r .ActivationCode) ACTIVATION_ID=$(echo $CREATE_ACTIVATION_OUTPUT | jq -e -r .ActivationId) # Register with AWS Systems Manager (SSM) if ! amazon-ssm-agent -register -code $ACTIVATION_CODE -id $ACTIVATION_ID -region $ECS_TASK_REGION; then echo "Failed to register with AWS Systems Manager (SSM), exiting" 1>&2 exit 1 fi # the agent needs to run in the background, otherwise the trapped signal # won't execute the attached function until this process finishes amazon-ssm-agent & SSM_AGENT_PID=$! # need to keep the script alive, otherwise the container will terminate wait $SSM_AGENT_PID else echo "ECS Container Metadata not found, exiting" 1>&2 exit 1 fi else echo "SSM agent is already running, exiting" 1>&2 exit 1 fi

Exemplo de modelo de experimento

Veja a seguir um exemplo de modelo de experimento para a ação aws:ecs:task-cpu-stress.

{ "description": "Run CPU stress on the target ECS tasks", "targets": { "myTasks": { "resourceType": "aws:ecs:task", "resourceArns": [ "arn:aws:ecs:us-east-1:111122223333:task/my-cluster/09821742c0e24250b187dfed8EXAMPLE" ], "selectionMode": "ALL" } }, "actions": { "EcsTask-cpu-stress": { "actionId": "aws:ecs:task-cpu-stress", "parameters": { "duration": "PT1M" }, "targets": { "Tasks": "myTasks" } } }, "stopConditions": [ { "source": "none", } ], "roleArn": "arn:aws:iam::111122223333:role/fis-experiment-role", "tags": {} }