As traduções são geradas por tradução automática. Em caso de conflito entre o conteúdo da tradução e da versão original em inglês, a versão em inglês prevalecerá.

Instalar e configurar a AWS CLI

Importante

O AWS OpsWorks Stacks serviço chegou ao fim da vida útil em 26 de maio de 2024 e foi desativado para clientes novos e existentes. É altamente recomendável que os clientes migrem suas cargas de trabalho para outras soluções o mais rápido possível. Se você tiver dúvidas sobre migração, entre em contato com a AWS Support equipe no AWS re:POST

Antes de registrar sua primeira instância, você deve estar executando a versão 1.16.180 AWS CLI ou mais recente no computador a partir do qual você executa. register Os detalhes da instalação dependem do sistema operacional da sua estação de trabalho. Para obter mais informações sobre a instalação do AWS CLI, consulte Instalando a interface de linha de AWS comando e configurando a interface de linha de AWS comando. Para verificar a versão da AWS CLI que você está executando, insira aws --version em uma sessão de shell.

nota

Embora o AWSTools for PowerShell inclua o Register-OpsInstancecmdlet, que chama a register API ação, recomendamos que você use o AWS CLI para executar o register comando em vez disso.

É necessário executar o register com as permissões adequadas. Você pode obter as permissões usando uma função do IAM ou, de forma menos ideal, instalando as credenciais do usuário com as permissões adequadas na estação de trabalho ou instância que será registrada. Você poderá executar o register com essas credenciais conforme descrito posteriormente. Especifique as permissões anexando uma IAM política ao usuário ou à função. Poisregister, você usa AWSOpsWorksRegisterCLI_OnPremises as políticas AWSOpsWorksRegisterCLI_EC2 ou, que concedem permissões para registrar instâncias locais EC2 ou da Amazon, respectivamente.

nota

Se você executa register em uma EC2 instância da Amazon, o ideal é usar uma IAM função para fornecer credenciais. Para obter mais informações sobre como anexar uma IAM função a uma instância existente, consulte Anexar uma IAM função a uma instância ou Substituir uma IAM função no Guia EC2 do usuário da Amazon.

Para trechos de exemplo das políticas AWSOpsWorksRegisterCLI_EC2 e AWSOpsWorksRegisterCLI_OnPremises, consulte Políticas de registro de instância. Para obter mais informações sobre como criar e gerenciar AWS credenciais, consulte Credenciais AWS de segurança.

Usando uma IAM função

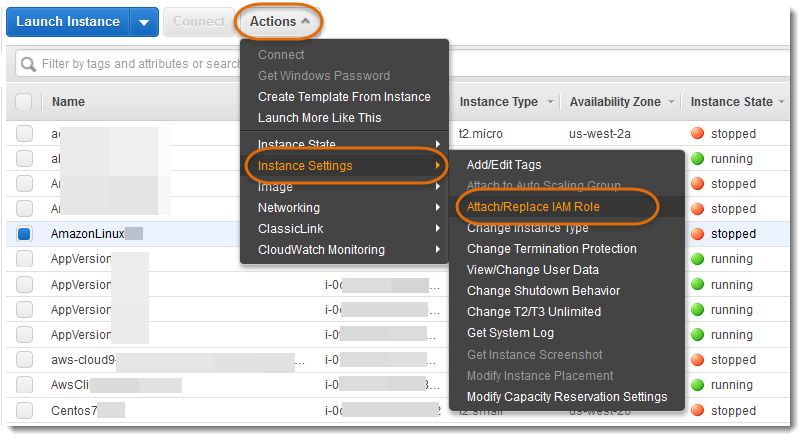

Se você estiver executando o comando a partir da EC2 instância da Amazon que pretende registrar, a estratégia preferida para fornecer credenciais register é usar uma IAM função que tenha a AWSOpsWorksRegisterCLI_EC2 política ou permissões equivalentes anexadas. Essa abordagem permite que você evite instalar suas credenciais na instância. Uma forma de fazer isso é usando o comando Attach/Replace IAM Role no EC2 console, conforme mostrado na imagem a seguir.

Para obter mais informações sobre como anexar uma IAM função a uma instância existente, consulte Anexar uma IAM função a uma instância ou Substituir uma IAM função no Guia EC2 do usuário da Amazon. Para instâncias que foram executadas com um perfil de instância (recomendado), adicione a opção --use-instance-profile ao comando register para fornecer credenciais. Não use o parâmetro --profile.

Se a instância estiver em execução e tiver uma função, você poderá conceder as permissões necessárias anexando a política AWSOpsWorksRegisterCLI_EC2 à função. A função fornece um conjunto de credenciais padrão para a instância. Contanto que você não tiver instalado qualquer credencial na instância, o register considera automaticamente a função e é executado com suas permissões.

Importante

Recomendamos que você não instale credenciais na instância. Além de criar um risco de segurança, a função da instância está no final da cadeia de provedores padrão que ela AWS CLI usa para localizar as credenciais padrão. As credenciais instaladas podem ter precedência sobre a função e, portanto, register pode não ter as permissões necessárias. Para obter mais informações, consulte Conceitos básicos do AWS CLI.

Se uma instância em execução não tem uma função, é necessário instalar credenciais com as permissões necessárias na instância, conforme descrito em Usar credenciais instaladas. Um procedimento recomendável, mais fácil e menos propenso a erros é usar instâncias que são iniciadas com um perfil de instância.

Usar credenciais instaladas

Há várias maneiras de instalar as credenciais do usuário em um sistema e fornecê-las a um AWS CLI comando. A seguir, descrevemos uma abordagem que não é mais recomendada, mas pode ser usada se você estiver registrando EC2 instâncias que foram executadas sem um perfil de instância. Também é possível usar as credenciais existentes do usuário do , contanto que as políticas anexadas concedam as permissões necessárias. Para obter mais informações, incluindo uma descrição de outras formas de instalar credenciais, consulte Arquivos de configuração e credenciais.

Para usar as credenciais instaladas

-

Crie um IAM usuário e salve o ID da chave de acesso e a chave de acesso secreta em um local seguro.

Atenção

IAMos usuários têm credenciais de longo prazo, o que representa um risco de segurança. Para ajudar a reduzir esse risco, recomendamos que você forneça a esses usuários somente as permissões necessárias para realizar a tarefa e que você os remova quando não forem mais necessários.

-

Anexe a AWSOpsWorksRegisterCLI_OnPremises política ao usuário. Se preferir, você poderá anexar uma política que conceda permissões mais amplas, contanto que ela inclua as permissões

AWSOpsWorksRegisterCLI_OnPremises. -

Crie um perfil para o usuário no arquivo

credentialsdo sistema. O arquivo está localizado em~/.aws/credentials(Linux, Unix e OS X) ouC:\Users\(sistema Windows). O arquivo contém um ou mais perfis no seguinte formato, cada um com uma ID de chave de acesso e uma chave de acesso secreta.User_Name\.aws\credentials[profile_name] aws_access_key_id =access_key_idaws_secret_access_key =secret_access_keySubstitua IAM as credenciais que você salvou anteriormente pelos

secret_access_keyvaloresaccess_key_ide. Você pode especificar qualquer nome de sua preferência para um nome de perfil, com duas limitações: o nome deve ser exclusivo e o perfil padrão deve se chamardefault. Também é possível usar um perfil existente, contanto que ele tenha as permissões necessárias. -

Use o parâmetro

--profiledo comandoregisterpara especificar o nome do perfil. O comandoregisteré executado com as permissões concedidas às credenciais associadas.Também é possível omitir

--profile. Nesse caso,registeré executado com as credenciais padrão. Lembre-se de que não são necessariamente as credenciais do perfil padrão, portanto, verifique se as credenciais padrão têm as permissões necessárias. Para obter mais informações sobre como AWS CLI determina as credenciais padrão, consulte Configurando a interface de linha de AWS comando.