As traduções são geradas por tradução automática. Em caso de conflito entre o conteúdo da tradução e da versão original em inglês, a versão em inglês prevalecerá.

Defina a propriedade das descobertas de segurança

Definir um modelo de propriedade para fazer a triagem das descobertas de segurança pode ser um desafio, mas não precisa ser. O cenário de segurança muda constantemente, e os profissionais devem ser flexíveis para se adaptar a essas mudanças. Adote uma abordagem flexível para desenvolver seu modelo de propriedade para descobertas de segurança. Seu modelo inicial deve permitir que suas equipes ajam imediatamente. Recomendamos começar com a lógica básica de propriedade e refinar essa lógica ao longo do tempo. Se você demorar para definir os critérios de propriedade perfeitos, o número de descobertas de segurança continuará crescendo.

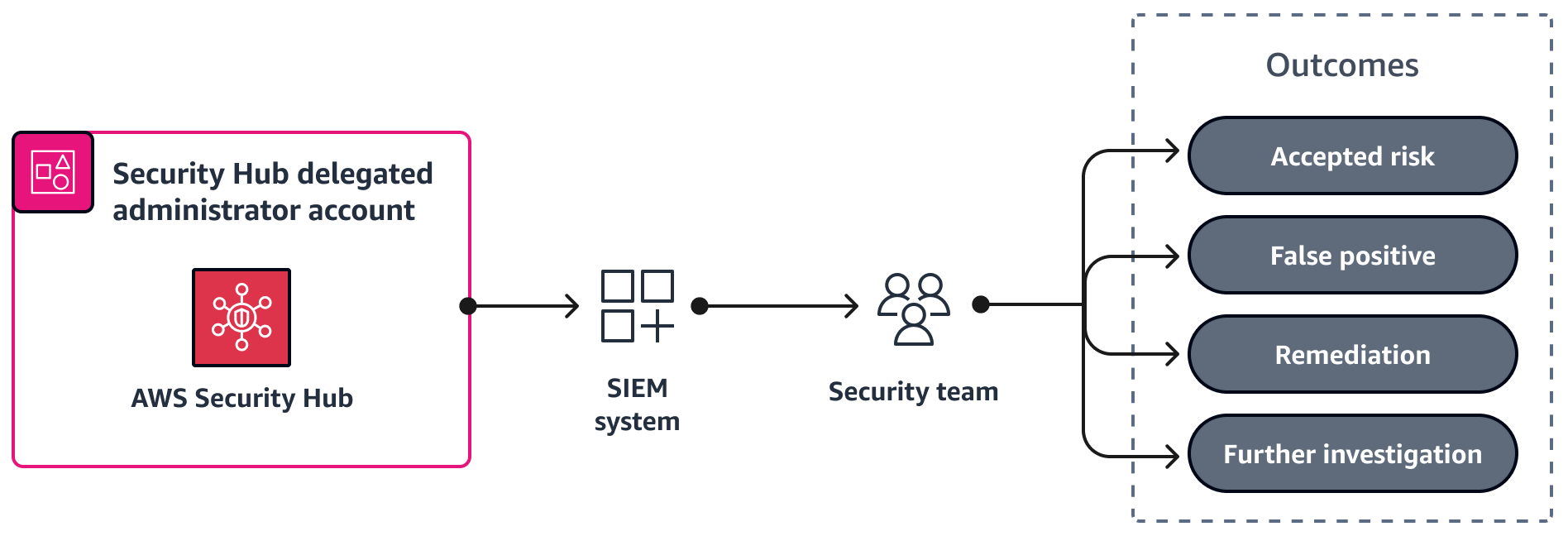

Para facilitar a atribuição das descobertas às equipes e recursos apropriados, recomendamos a integração AWS Security Hub com qualquer sistema existente que suas equipes usem para gerenciar suas tarefas diárias. Por exemplo, você pode integrar o Security Hub com sistemas de gerenciamento de eventos e informações de segurança (SIEM) ou sistemas de backlog e emissão de bilhetes de produtos. Para obter mais informações, consulte Prepare-se para atribuir descobertas de segurança neste guia.

Veja a seguir um exemplo de um modelo de propriedade que você pode usar como ponto de partida:

-

A equipe de segurança analisa ameaças potencialmente ativas e ajuda a avaliar e priorizar as descobertas de segurança. A equipe de segurança tem a experiência e as ferramentas para avaliar adequadamente o contexto. Eles entendem os dados adicionais relacionados à segurança que os ajudam a avaliar e priorizar vulnerabilidades e investigar eventos de detecção de ameaças. Se for necessário encontrar severidade ou ajuste adicional, consulte a Avalie e priorize as descobertas de segurança seção deste guia. Veja um exemplo Exemplo de equipe de segurança neste guia.

-

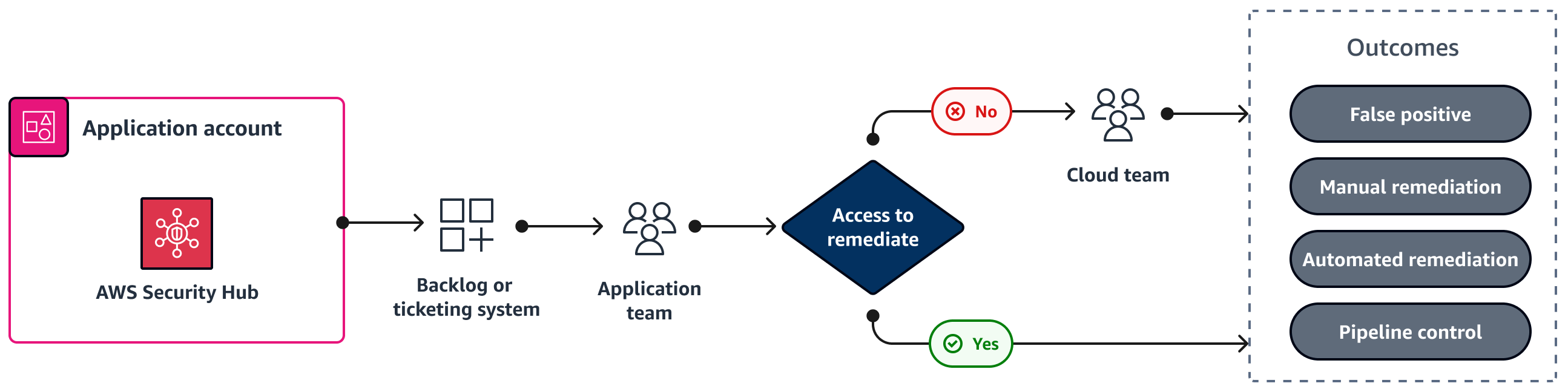

Distribua as descobertas de segurança entre as equipes de nuvem e de aplicativos — Conforme discutido na Distribua a propriedade da segurança seção, a equipe que tem acesso para configurar o recurso é responsável por sua configuração segura. As equipes de aplicativos são responsáveis pelas descobertas de segurança relacionadas aos recursos que elas criam e configuram, e a equipe de nuvem é responsável pelas descobertas de segurança relacionadas às configurações de amplo alcance. Na maioria dos casos, as equipes de aplicativos não têm acesso para alterar configurações abrangentes Serviços da AWS, como políticas de controle de serviços (SCPs) AWS Control Tower, configurações de VPC AWS Organizations relacionadas à rede e o IAM Identity Center.AWS

Para ambientes com várias contas que separam aplicativos em contas dedicadas, geralmente é possível integrar as descobertas relacionadas à segurança da conta no sistema de backlog ou emissão de tíquetes do aplicativo. A partir desse sistema, a equipe de nuvem ou a equipe de aplicativos podem abordar a descoberta. Para obter exemplos, consulte Exemplo de equipe de nuvem ou Exemplo de equipe de aplicativos neste guia.

-

Atribua as descobertas restantes e não resolvidas à equipe de nuvem — As descobertas residuais podem estar relacionadas a configurações padrão ou a configurações abrangentes que a equipe de nuvem pode abordar. Essa equipe provavelmente tem o maior conhecimento histórico e acesso para resolver a descoberta. No geral, esse é normalmente um subconjunto significativamente menor do total de descobertas.