As traduções são geradas por tradução automática. Em caso de conflito entre o conteúdo da tradução e da versão original em inglês, a versão em inglês prevalecerá.

Noções básicas sobre eventos de login do IAM Identity Center

AWS CloudTrail registra eventos de login bem-sucedidos e malsucedidos para todas as fontes de identidade do IAM Identity Center. As identidades originadas do IAM Identity Center e do Active Directory (AD Connector e AWS Managed Microsoft AD) incluem eventos de login adicionais que são capturados sempre que um usuário é solicitado a resolver um desafio ou fator de credencial específico, além do status dessa solicitação de verificação de credencial específica. Somente após o usuário concluir todos os desafios de credenciais necessários, o usuário será conectado, o que resultará no registro de um evento UserAuthentication.

A tabela a seguir captura cada um dos nomes dos CloudTrail eventos de login do IAM Identity Center, sua finalidade e aplicabilidade a diferentes fontes de identidade.

| Nome do evento | Objetivo do evento | Aplicabilidade da fonte de identidade |

|---|---|---|

CredentialChallenge |

Usado para notificar que o IAM Identity Center solicitou que o usuário resolvesse um desafio de credencial específico e especifica o CredentialType que era necessário (por exemplo, SENHA ou TOTP). |

Usuários nativos do IAM Identity Center, AD Connector e AWS Managed Microsoft AD |

CredentialVerification |

Usado para notificar que o usuário tentou resolver uma solicitação CredentialChallenge específica e especifica se essa credencial foi bem-sucedida ou falhou. |

Usuários nativos do IAM Identity Center, AD Connector e AWS Managed Microsoft AD |

UserAuthentication |

Usado para notificar que todos os requisitos de autenticação com os quais o usuário foi desafiado foram concluídos com êxito e que o usuário foi conectado com sucesso. Se os usuários não conseguirem concluir com êxito os desafios de credenciais exigidos, nenhum UserAuthentication evento será registrado. |

Todas as fontes de identidade |

A tabela a seguir captura outros campos úteis de dados de eventos contidos em eventos de login CloudTrail específicos.

| Campo | Objetivo do evento | Aplicabilidade do evento de login | Exemplos de valores |

|---|---|---|---|

AuthWorkflowID |

Usado para correlacionar todos os eventos emitidos em uma sequência de login inteira. Para cada login de usuário, vários eventos podem ser emitidos pelo IAM Identity Center. | CredentialChallenge, CredentialVerification,

UserAuthentication |

“AuthWorkflowIdentificação”: “9de74b32-8362-4a01-a524-de21df59fd83" |

CredentialType |

Usado para especificar a credencial ou o fator que foi contestado. Os eventos UserAuthentication incluirão todos os valores CredentialType que foram verificados com sucesso na sequência de login do usuário. |

CredentialChallenge, CredentialVerification,

UserAuthentication |

CredentialType“: “PASSWORD” ou "“: CredentialType “PASSWORD, TOTP” (os valores possíveis incluem: PASSWORD, TOTP, WEBAUTHN, EXTERNAL_IDP, RESYNC_TOTP, EMAIL_OTP) |

DeviceEnrollmentRequired |

Usado para especificar que o usuário precisou registrar um dispositivo de MFA durante o login e que o usuário concluiu essa solicitação com êxito. | UserAuthentication |

“DeviceEnrollmentRequired“: “verdadeiro” |

LoginTo |

Usado para especificar o local de redirecionamento após uma sequência de login bem-sucedida. | UserAuthentication |

"LoginTo": "https://mydirectory.awsapps.com/start/....." |

CloudTrail eventos nos fluxos de login do IAM Identity Center

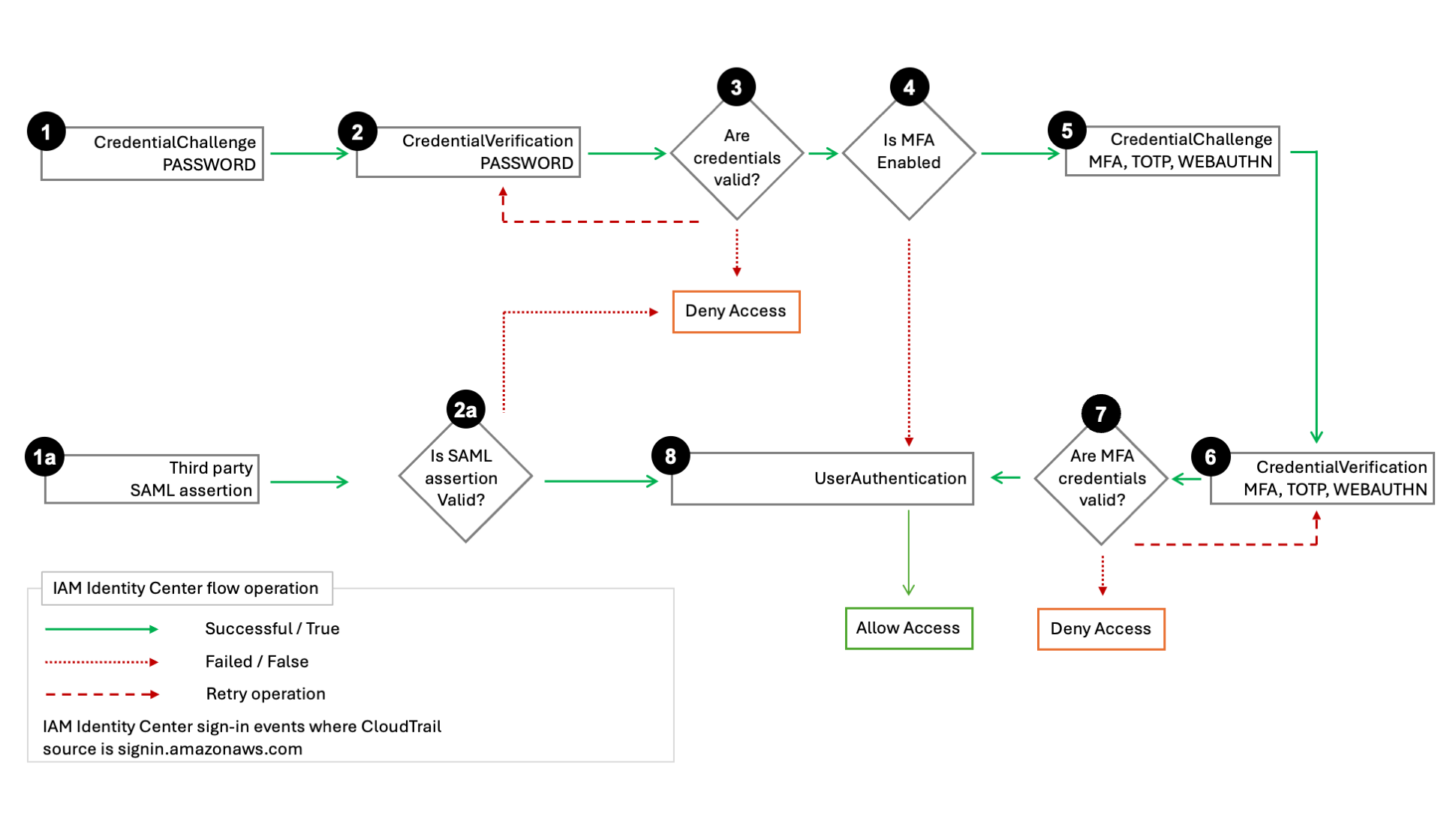

O diagrama a seguir descreve o fluxo de login e os CloudTrail eventos que o Sign-in emite

O diagrama mostra um fluxo de login com senha e um fluxo de login federado.

O fluxo de login com senha, que consiste nas etapas de 1 a 8, demonstra as etapas durante o processo de login com nome de usuário e senha. O IAM Identity Center é definido userIdentity.additionalEventData.CredentialType como "PASSWORD“, e o IAM Identity Center passa pelo ciclo de desafio-resposta de credenciais, tentando novamente conforme necessário.

O número de etapas depende do tipo de login e da presença da autenticação multifator (MFA). O processo inicial resulta em três ou cinco CloudTrail eventos com o UserAuthentication término da sequência para uma autenticação bem-sucedida. Tentativas malsucedidas de autenticação de senha resultam em CloudTrail eventos adicionais, pois o IAM Identity Center reemite CredentialChallenge a autenticação regular ou, se habilitada, a autenticação MFA.

O fluxo de login com senha também abrange o cenário em que um usuário do IAM Identity Center recém-criado com uma chamada de CreateUser API faz login com uma senha de uso único (OTP). O tipo de credencial nesse cenário é “EMAIL_OTP”.

O fluxo de login federado, que consiste nas etapas 1a, 2a e 8, demonstra as principais etapas durante o processo de autenticação federada, em que uma declaração de SAML é fornecida por um provedor de identidade, validada pelo IAM Identity Center e, se bem-sucedida, resulta em. UserAuthentication O IAM Identity Center não invoca a sequência de autenticação interna da MFA nas etapas 3 a 7 porque um provedor de identidade externo federado é responsável por toda a autenticação de credenciais do usuário.