As traduções são geradas por tradução automática. Em caso de conflito entre o conteúdo da tradução e da versão original em inglês, a versão em inglês prevalecerá.

Segurança, identidade e conformidade

Segurança, identidade e conformidade

AWS foi projetada para ser a infraestrutura de nuvem global mais segura na qual criar, migrar e gerenciar aplicativos e cargas de trabalho.

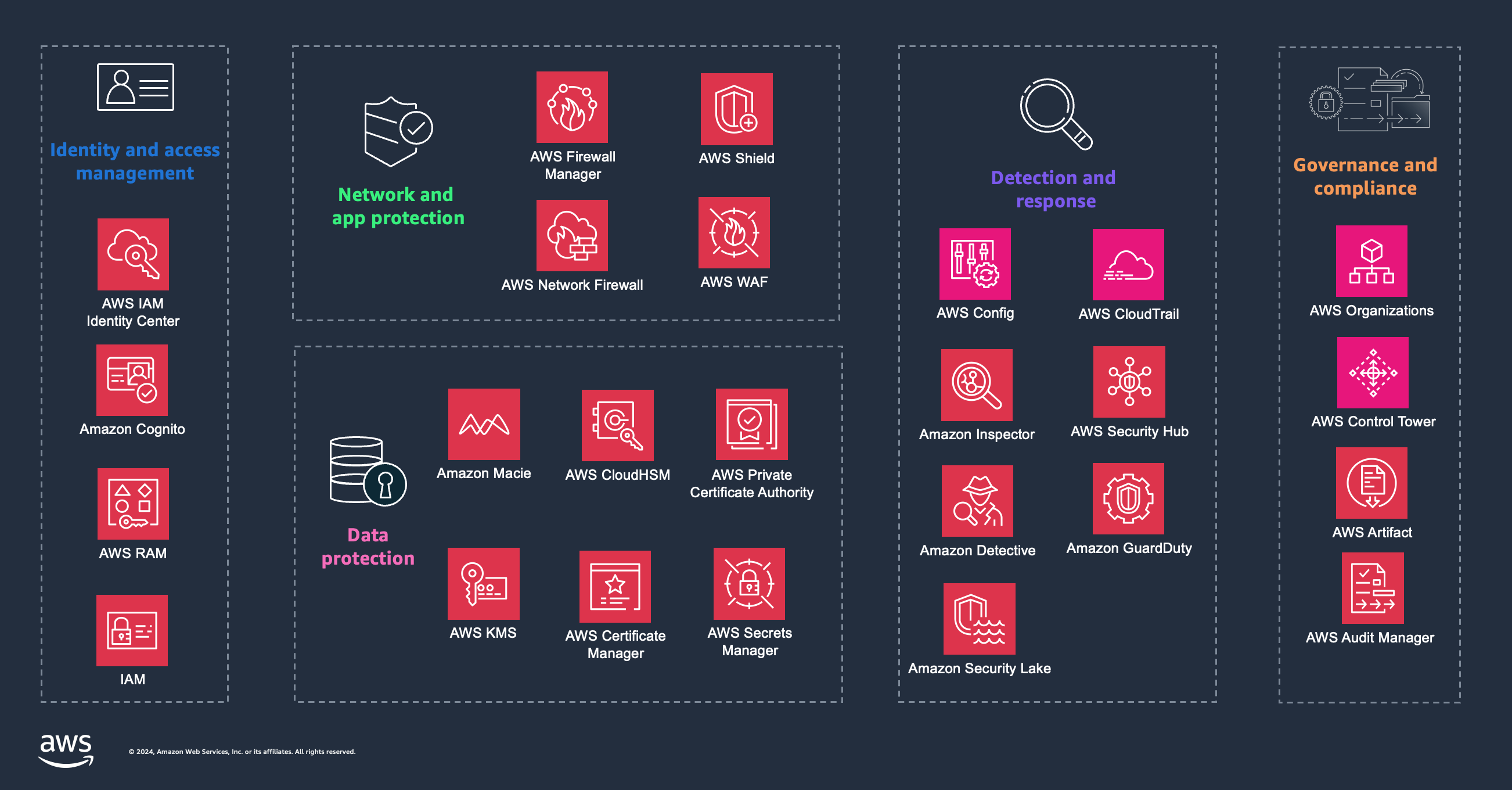

Cada serviço é descrito após o diagrama. Para ajudá-lo a decidir qual serviço atende melhor às suas necessidades, consulte Escolha AWS serviços de segurança, identidade e governança. Para obter informações gerais, consulte Segurança, identidade e conformidade em AWS

Serviços

- Amazon Cognito

- Amazon Detective

- Amazon GuardDuty

- Amazon Inspector

- Amazon Macie

- Amazon Security Lake

- Amazon Verified Permissions

- AWS Artifact

- AWS Audit Manager

- AWS Certificate Manager

- AWS CloudHSM

- AWS Directory Service

- AWS Firewall Manager

- AWS Identity and Access Management

- AWS Key Management Service

- AWS Network Firewall

- AWS Resource Access Manager

- AWS Secrets Manager

- AWS Security Hub

- AWS Shield

- AWS IAM Identity Center

- AWS WAF

- AWS WAF Captcha

Retornar paraAWS serviços.

Amazon Cognito

O Amazon Cognito

Além disso, o Amazon Cognito permite que você salve dados localmente nos dispositivos dos usuários, permitindo que seus aplicativos funcionem mesmo quando os dispositivos estão off-line. Em seguida, você pode sincronizar os dados entre os dispositivos dos usuários para que a experiência do aplicativo permaneça consistente, independentemente do dispositivo usado.

Com o Amazon Cognito, você pode se concentrar na criação de experiências de aplicação excelentes, em vez de se preocupar com a criação, a segurança e o ajuste de escala de uma solução para administrar o gerenciamento, a autenticação e a sincronização de usuários em vários dispositivos.

Amazon Detective

O Amazon Detective

AWS serviços de segurança, como Amazon GuardDuty, Amazon Macie e AWS Security Hub, assim como os produtos de segurança de parceiros, podem ser usados para identificar possíveis problemas ou descobertas de segurança. Esses serviços são realmente úteis para alertá-lo quando e onde houver possível acesso não autorizado ou comportamento suspeito em seu AWS implantação. No entanto, às vezes, há descobertas de segurança que você gostaria de realizar investigações mais profundas sobre os eventos que levaram às descobertas para remediar a causa raiz. Determinar a causa raiz das descobertas de segurança pode ser um processo complexo para analistas de segurança que geralmente envolve coletar e combinar registros de várias fontes de dados, usando ferramentas de extração, transformação e carregamento (ETL) e scripts personalizados para organizar os dados.

O Amazon Detective simplifica esse processo, permitindo que suas equipes de segurança investiguem com facilidade e cheguem rapidamente à causa raiz de uma descoberta. Detective pode analisar trilhões de eventos de várias fontes de dados, como Amazon Virtual Private Cloud () VPC Flow Logs, AWS CloudTrail e Amazon GuardDuty. Detective usa esses eventos para criar automaticamente uma visão unificada e interativa de seus recursos, usuários e as interações entre eles ao longo do tempo. Com essa visão unificada, você pode visualizar todos os detalhes e o contexto em um só lugar para identificar os motivos subjacentes das descobertas, detalhar as atividades históricas relevantes e determinar rapidamente a causa raiz.

Você pode começar a usar o Amazon Detective com apenas alguns cliques no AWS Management Console. Não há software para implantar ou fontes de dados para habilitar e manter. Você pode testar o Detective sem custo adicional com um teste gratuito de 30 dias que está disponível para novas contas.

Amazon GuardDuty

GuardDutyA Amazon

Ativado com alguns cliques no AWS Management Console e facilmente administrado em toda a organização com o apoio de AWS Organizations, a Amazon GuardDuty pode começar imediatamente a analisar bilhões de eventos em todo o seu AWS contabiliza sinais de uso não autorizado. GuardDuty identifica suspeitos de ataque por meio de feeds integrados de inteligência de ameaças e detecção de anomalias de aprendizado de máquina para detectar anomalias na atividade da conta e da carga de trabalho. Quando um possível uso não autorizado é detectado, o serviço fornece uma descoberta detalhada para o GuardDuty console, Amazon CloudWatch Events e AWS Security Hub. Isso torna as descobertas acionáveis e fáceis de integrar aos sistemas existentes de gerenciamento de eventos e fluxo de trabalho. Investigações adicionais para determinar a causa raiz de uma descoberta são facilmente realizadas usando o Amazon Detective diretamente do GuardDuty console.

A Amazon GuardDuty é econômica e fácil de operar. Ele não exige que você implante e mantenha software ou infraestrutura de segurança, o que significa que ele pode ser ativado rapidamente sem o risco de afetar negativamente as cargas de trabalho de aplicativos e contêineres existentes. Não há custos iniciais GuardDuty, nenhum software para implantar e nenhum feed de inteligência de ameaças para ativar. Além disso, GuardDuty otimiza os custos aplicando filtros inteligentes e analisando apenas um subconjunto de registros relevantes para a detecção de ameaças, e as novas GuardDuty contas da Amazon são gratuitas por 30 dias.

Amazon Inspector

O Amazon Inspector

O Amazon Inspector tem muitas melhorias em relação ao Amazon Inspector Classic. Por exemplo, o novo Amazon Inspector calcula uma pontuação de risco altamente contextualizada para cada descoberta, correlacionando informações comuns de vulnerabilidades e exposições (CVE) com fatores como acesso à rede e explorabilidade. Essa pontuação é usada para priorizar as vulnerabilidades mais críticas para melhorar a eficiência da resposta à remediação. Além disso, o Amazon Inspector agora usa o amplamente implantado AWS Systems Manager Agente (SSMAgente) para eliminar a necessidade de você implantar e manter um agente independente para executar avaliações de EC2 instâncias da Amazon. Para cargas de trabalho de contêineres, o Amazon Inspector agora está integrado ao Amazon Elastic Container Registry (ECRAmazon) para oferecer suporte a avaliações de vulnerabilidade inteligentes, econômicas e contínuas de imagens de contêineres. Todas as descobertas são agregadas no console do Amazon Inspector, encaminhadas para AWS Security Hub, e implantou EventBridge a Amazon para automatizar fluxos de trabalho, como emissão de bilhetes.

Todas as contas novas no Amazon Inspector são elegíveis para um teste gratuito de 15 dias para avaliar o serviço e estimar seu custo. Durante o teste, todas as EC2 instâncias e imagens de contêineres elegíveis da Amazon enviadas para a Amazon ECR são digitalizadas continuamente sem nenhum custo.

Amazon Macie

O Amazon Macie

Na configuração de várias contas, uma única conta de administrador do Macie pode gerenciar todas as contas dos membros, incluindo a criação e administração de trabalhos confidenciais de descoberta de dados em todas as contas com AWS Organizations. As descobertas de segurança e descoberta de dados confidenciais são agregadas na conta de administrador do Macie e enviadas para a Amazon CloudWatch Events e AWS Security Hub. Agora, usando uma conta, você pode se integrar aos sistemas de gerenciamento de eventos, fluxo de trabalho e emissão de ingressos ou usar as descobertas do Macie com AWS Step Functions para automatizar as ações de remediação. Você pode começar a usar o Macie rapidamente usando o teste de 30 dias disponível para novas contas para inventário de bucket do S3 e avaliação em nível de bucket, sem nenhum custo. A descoberta de dados confidenciais não está incluída no teste de 30 dias para avaliação do bucket.

Amazon Security Lake

O Amazon Security Lake centraliza os dados de segurança de AWS ambientes, provedores de SaaS, locais e fontes na nuvem, em um data lake criado especificamente que é armazenado em seu Conta da AWS. O Security Lake automatiza a coleta e o gerenciamento de dados de segurança em todas as contas e Regiões da AWS para que você possa usar suas ferramentas de análise preferidas e, ao mesmo tempo, manter o controle e a propriedade sobre seus dados de segurança. Com o Security Lake, você também pode melhorar a proteção das suas workloads, aplicações e dados.

O Security Lake automatiza a coleta de dados de registros e eventos relacionados à segurança a partir de dados integrados AWS serviços e serviços de terceiros. Também ajuda você a gerenciar o ciclo de vida dos dados com configurações de retenção personalizáveis. O data lake é apoiado por buckets do Amazon S3, e você mantém a propriedade sobre seus dados. O Security Lake converte os dados ingeridos no formato Apache Parquet e em um esquema padrão de código aberto chamado Open Cybersecurity Schema Framework (). OCSF Com OCSF suporte, o Security Lake normaliza e combina dados de segurança de AWS e uma ampla variedade de fontes de dados de segurança corporativa.

Outros AWS serviços e serviços de terceiros podem assinar os dados armazenados no Security Lake para resposta a incidentes e análise de dados de segurança.

Amazon Verified Permissions

O Amazon Verified Permissions

O Verified Permissions usa o Cedar

AWS Artifact

AWS Artifact

AWS Audit Manager

AWS Audit Manager

A ferramenta AWS Audit Manager estruturas pré-criadas ajudam a traduzir evidências de serviços em nuvem em relatórios fáceis de serem auditados mapeando seus AWS recursos para os requisitos das normas ou regulamentações do setor, como o CIS AWS Foundations Benchmark, o Regulamento Geral de Proteção de Dados (GDPR) e o Padrão de Segurança de Dados do Setor de Cartões de Pagamento (PCIDSS). Você também pode personalizar totalmente uma estrutura e seus controles de acordo com suas necessidades comerciais exclusivas. Com base na estrutura que você seleciona, o Audit Manager lança uma avaliação que coleta e organiza continuamente evidências relevantes de seu AWS contas e recursos, como instantâneos de configuração de recursos, atividade do usuário e resultados de verificação de conformidade.

Você pode começar rapidamente no AWS Management Console. Basta selecionar uma estrutura pré-construída para iniciar uma avaliação e começar a coletar e organizar evidências automaticamente.

AWS Certificate Manager

AWS Certificate Manager

Com AWS Certificate Manager, você pode solicitar rapidamente um certificado e implantá-lo em ACM -integrated AWS recursos, como Elastic Load Balancing, CloudFront distribuições Amazon e APIs on API Gateway, and let AWS Certificate Manager lidar com renovações de certificados. Ele também permite que você crie certificados privados para seus recursos internos e gerencie o ciclo de vida do certificado de forma centralizada. Certificados públicos e privados provisionados por AWS Certificate Manager para uso com serviços ACM integrados são gratuitos. Você paga somente pelo AWS recursos que você cria para executar seu aplicativo.

Com AWS Private Certificate Authority

AWS CloudHSM

A AWS CloudHSM

AWS CloudHSM é compatível com os padrões e permite que você exporte todas as suas chaves para a maioria das outras disponíveis comercialmenteHSMs, de acordo com suas configurações. É um serviço totalmente gerenciado que automatiza tarefas administrativas demoradas para você, como provisionamento de hardware, aplicação de patches de software, alta disponibilidade e backups. AWS CloudHSM também permite que você escale rapidamente adicionando e removendo HSM capacidade sob demanda, sem custos iniciais.

AWS Directory Service

AWS Directory Service

AWS Firewall Manager

AWS Firewall Manager

AWS Identity and Access Management

AWS Identity and Access Management

-

Você gerencia AWS permissões para seus usuários de força de trabalho e cargas de trabalho em AWS IAM Identity Center

(Centro IAM de Identidade). IAMO Identity Center permite que você gerencie o acesso de usuários em vários AWS contas. Com apenas alguns cliques, você pode habilitar um serviço altamente disponível, gerenciar facilmente o acesso a várias contas e as permissões para todas as suas contas no AWS Organizations centralmente. IAMO Identity Center inclui SAML integrações integradas a vários aplicativos de negócios, como Salesforce, Box e Microsoft Office 365. Além disso, você pode criar integrações da Security Assertion Markup Language (SAML) 2.0 e estender o acesso de login único a qualquer um dos seus aplicativos habilitados. SAML Seus usuários simplesmente entram em um portal de usuário com as credenciais que eles configuram ou usando suas credenciais corporativas existentes para acessar todas as contas e aplicativos atribuídos em um só lugar. -

Gerenciar IAM permissões de conta única

: você pode especificar o acesso a AWS recursos usando permissões. Suas IAM entidades (usuários, grupos e funções), por padrão, começam sem permissões. Essas identidades podem receber permissões anexando uma IAM política que especifica o tipo de acesso, as ações que podem ser executadas e os recursos nos quais as ações podem ser executadas. Você também pode especificar condições que devem ser definidas para que o acesso seja permitido ou negado. -

Gerenciar IAM funções de conta única

: as IAM funções permitem delegar acesso a usuários ou serviços que normalmente não têm acesso aos da sua organização AWS recursos. IAMusuários ou AWS os serviços podem assumir a função de obter uma credencial de segurança temporária que será usada para fazer AWS APIchamadas. Você não precisa compartilhar credenciais de longo prazo nem definir permissões para cada identidade.

AWS Key Management Service

AWS Key Management Service

AWS Network Firewall

AWS Network Firewall

AWS Network Firewall inclui recursos que fornecem proteções contra ameaças comuns à rede. A ferramenta AWS Network Firewall o firewall com estado pode incorporar o contexto dos fluxos de tráfego, como rastreamento de conexões e identificação de protocolos, para aplicar políticas, como impedir que você VPCs acesse domínios usando um protocolo não autorizado. A ferramenta AWS Network Firewall o sistema de prevenção de intrusões (IPS) fornece inspeção ativa do fluxo de tráfego para que você possa identificar e bloquear explorações de vulnerabilidade usando a detecção baseada em assinatura. AWS Network Firewall também oferece filtragem da web que pode interromper o tráfego para nomes de domínio conhecidos como URLs incorretos e monitorar nomes de domínio totalmente qualificados.

É fácil começar a usar AWS Network Firewall visitando o Amazon VPC Console

AWS Resource Access Manager

AWS Resource Access Manager

Muitas organizações usam várias contas para criar isolamento administrativo ou de cobrança e para limitar o impacto dos erros. Com AWS RAM, você não precisa criar recursos duplicados em vários AWS contas. Isso reduz a sobrecarga operacional do gerenciamento de recursos em todas as contas que você possui. Em vez disso, em seu ambiente de várias contas, você pode criar um recurso uma vez e usar AWS RAM para compartilhar esse recurso entre contas criando um compartilhamento de recursos. Ao criar um compartilhamento de recursos, você seleciona os recursos a serem compartilhados, escolhe um AWS RAM gerencie a permissão por tipo de recurso e especifique quem você deseja que tenha acesso aos recursos. AWS RAM está disponível para você sem custo adicional.

AWS Secrets Manager

AWS Secrets Manager

AWS Security Hub

AWS Security Hub

O Security Hub permite que você entenda sua postura geral de segurança por meio de uma pontuação de segurança consolidada em todos os seus AWS contas, avalia automaticamente a segurança de suas AWS recursos de contas por meio do AWS Padrão de Boas Práticas de Segurança Fundamental (FSBP) e outras estruturas de conformidade. Ele também agrega todas as suas descobertas de segurança de dezenas de AWS serviços e APN produtos de segurança em um único local e formato por meio do AWS Formato de descoberta de segurança (ASFF) e reduz seu tempo médio de remediação (MTTR) com suporte automatizado de resposta e remediação. O Security Hub tem out-of-the-box integrações com emissão de tíquetes, bate-papo, gerenciamento de eventos e informações de segurança (SIEM), automação e resposta de orquestração de segurança (SOAR), investigação de ameaças, governança, risco e conformidade (GRC) e ferramentas de gerenciamento de incidentes para fornecer aos usuários um fluxo de trabalho completo de operações de segurança.

Começar a usar o Security Hub requer apenas alguns cliques do AWS Management Console para começar a agregar descobertas e realizar verificações de segurança usando nosso teste gratuito de 30 dias. Você pode integrar o Security Hub com AWS Organizations para habilitar automaticamente o serviço em todas as contas da sua organização.

AWS Shield

AWS Shield

Todos AWS os clientes se beneficiam das proteções automáticas do AWS Shield Padrão, sem custo adicional. AWS Shield Standard se defende contra os DDoS ataques mais comuns e frequentes da camada de rede e transporte que têm como alvo seu site ou aplicativos. Quando você usa AWS Shield Standard

com a Amazon CloudFront

Para obter níveis mais altos de proteção contra ataques direcionados aos seus aplicativos executados nos recursos do Amazon Elastic Compute Cloud EC2 (Amazon), Elastic Load Balancing ELB () CloudFront, Amazon e Amazon Route 53, você pode assinar AWS Shield Advanced. Além das proteções da camada de rede e transporte que vêm com o Standard, AWS Shield O Advanced fornece detecção e mitigação adicionais contra DDoS ataques grandes e sofisticados, visibilidade quase em tempo real dos ataques e integração com AWS WAF, um firewall de aplicativos web. AWS Shield Advanced também oferece acesso 24 horas por dia, 7 dias por semana à Equipe de AWS DDoS Resposta (DRT) e proteção contra picos DDoS relacionados nas cobranças do Amazon Elastic Compute Cloud (AmazonEC2), Elastic Load Balancing (ELB) CloudFront, Amazon e Amazon Route 53.

AWS Shield O Advanced está disponível globalmente em todos os pontos de presença da Amazon CloudFront e do Amazon Route 53. Você pode proteger seus aplicativos web hospedados em qualquer lugar do mundo implantando a Amazon CloudFront na frente do seu aplicativo. Seus servidores de origem podem ser Amazon S3, Amazon Elastic Compute Cloud (AmazonEC2), Elastic Load Balancing ELB () ou um servidor personalizado fora do AWS. Você também pode ativar AWS Shield Avançado diretamente em um Elastic IP ou Elastic Load Balancing (ELB) da seguinte forma Regiões da AWS: Norte da Virgínia, Ohio, Oregon, Norte da Califórnia, Montreal, São Paulo, Irlanda, Frankfurt, Londres, Paris, Estocolmo, Cingapura, Tóquio, Sydney, Seul, Mumbai, Milão e Cidade do Cabo.

AWS IAM Identity Center

AWS IAM Identity Center

AWS WAF

AWS WAF

AWS WAF Captcha

AWSWAFO Captcha

Retornar paraAWS serviços.