本文属于机器翻译版本。若本译文内容与英语原文存在差异,则一律以英文原文为准。

本地网关路由表

作为机架安装的一部分, AWS 创建本地网关、配置 VIFs 和 VIF 组。本地网关归与 Outpost 关联的 AWS 账户所有。您将创建本地网关路由表。本地网关路由表必须与 VIF 组和 VPC 建立关联。您可以创建和管理 VIF 组和 VPC 的关联。只有本地网关的所有者才能修改本地网关路由表。

Outpost 子网路由表可以包括通往本地网关 VIF 组的路由,以便提供与本地网络的连接。

本地网关路由表的模式可确定 Outposts 子网中的实例如何与本地网络通信。默认选项是直接 VPC 路由,它使用实例的私有 IP 地址。另一种选项是使用您提供的客户拥有的 IP 地址池(CoIP)中的地址。直接 VPC 路由和 CoIP 是相互排斥的选项,可控制路由的工作方式。要确定前哨基地的最佳选择,请参阅如何在 Outposts 机架上的 CoIP 和直 AWS 接 VPC 路由模式之间进行选择

您可以使用与其他 AWS 账户或组织单位共享本地网关路由表 AWS Resource Access Manager。有关更多信息,请参阅使用共享 AWS Outposts 资源。

直接 VPC 路由

直接 VPC 路由使用您的 VPC 中实例的私有 IP 地址来促进与本地网络的通信。这些地址通过 BGP 通告到本地网络。向 BGP 的通告仅适用于属于您的 Outposts 机架上子网的私有 IP 地址。这种路由类型是 Outpost 的默认模式。在此模式下,本地网关不对实例执行 NAT,您也无需为您的 EC2 实例分配弹性 IP 地址。您可以选择使用自己的地址空间而非直接 VPC 路由模式。有关更多信息,请参阅 客户拥有的 IP 地址。

直接 VPC 路由模式不支持重叠的 CIDR 范围。

仅实例网络接口支持直接 VPC 路由。对于代表您 AWS 创建的网络接口(称为请求者管理的网络接口),您的本地网络无法访问其私有 IP 地址。例如,VPC 端点无法从您的本地网络直接访问。

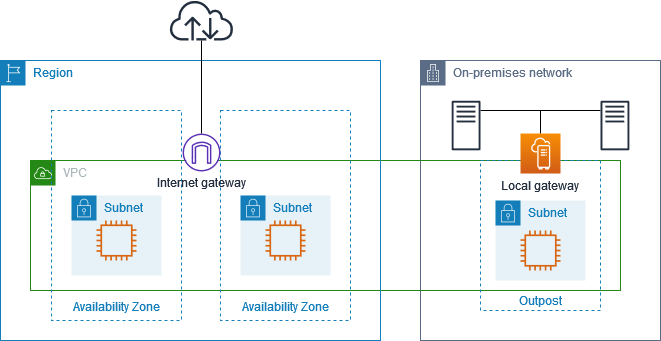

以下示例演示了直接 VPC 路由。

示例:通过 VPC 连接互联网

Outpost 子网中的实例可以通过连接到 VPC 的互联网网关访问互联网。

请考虑以下配置:

-

父 VPC 跨越两个可用区,且每个可用区都有一个子网。

-

Outpost 有一个子网。

-

每个子网都有一个 EC2 实例。

-

本地网关使用 BGP 通告将 Outpost 子网的私有 IP 地址通告到本地网络。

注意

Outpost 上符合以下条件的子网才支持 BGP 通告:其路由是以逻辑网关作为目标。任何其他子网都不会通过 BGP 进行通告。

在下图中,来自 Outpost 子网中实例的流量可以使用 VPC 的互联网网关访问互联网。

要通过父区域实现互联网连接,Outpost 子网的路由表必须包含以下路由。

| 目标位置 | Target | 评论 |

|---|---|---|

VPC CIDR |

本地 | 提供 VPC 中子网之间的连接。 |

| 0.0.0.0 | internet-gateway-id |

将发往互联网网关的流量发送到互联网网关。 |

on-premises network CIDR |

local-gateway-id |

将发往本地网络的流量发送到本地网关。 |

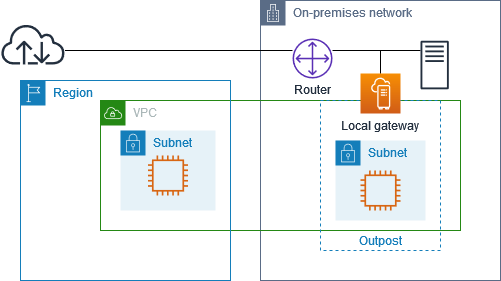

示例:通过本地网络连接互联网

Outpost 子网中的实例可以通过本地网络访问互联网。Outpost 子网中的实例不需要公有 IP 地址或弹性 IP 地址。

请考虑以下配置:

-

Outpost 子网有一个 EC2 实例。

-

本地网络中的路由器会执行网络地址转换(NAT)。

-

本地网关使用 BGP 通告将 Outpost 子网的私有 IP 地址通告到本地网络。

注意

Outpost 上符合以下条件的子网才支持 BGP 通告:其路由是以逻辑网关作为目标。任何其他子网都不会通过 BGP 进行通告。

在下图中,Outpost 子网中实例的流量可以使用本地网关访问互联网或本地网络。来自本地网络的流量使用本地网关访问 Outpost 子网中的实例。

要通过本地网络实现互联网连接,Outpost 子网的路由表必须包含以下路由。

| 目标位置 | Target | 评论 |

|---|---|---|

VPC CIDR |

本地 | 提供 VPC 中子网之间的连接。 |

| 0.0.0.0/0 | local-gateway-id |

将发往互联网网关的流量发送到本地网关。 |

对互联网的出站访问

如果从 Outpost 子网中实例发起的流量以互联网为目的地,则使用 0.0.0.0/0 的路由将流量路由到本地网关。本地网关将流量发送到路由器。路由器使用 NAT 将私有 IP 地址转换为路由器上的公有 IP 地址,然后将流量发送至目的地。

对本地网络的出站访问

如果从 Outpost 子网中实例发起的流量以本地网络为目的地,则使用 0.0.0.0/0 的路由将流量路由到本地网关。本地网关将流量发送到本地网络中的目的地。

来自本地网络的入站访问

如果来自本地网络的流量以 Outpost 子网中的实例为目标,则会使用实例的私有 IP 地址。当流量到达本地网关时,本地网关会将流量发送到 VPC 中的目的地。

客户拥有的 IP 地址

默认情况下,本地网关使用 VPC 中实例的私有 IP 地址来促进与本地网络的通信。但是,您可以提供一个地址范围,即客户拥有的 IP 地址池 (CoIP),它支持重叠的 CIDR 范围和其他网络拓扑。

如果您选择 CoIP,则必须创建一个地址池,将其分配给本地网关路由表,然后通过 BGP 将这些地址通告回您的客户网络。与您的本地网关路由表关联的所有由客户拥有的 IP 地址在路由表中显示为传播路由。

客户拥有的 IP 地址为您的本地网络中的资源提供本地或外部连接。您可以将这些 IP 地址分配给 Outpost 上的资源,例如 EC2 实例,方法是从客户拥有的 IP 池中分配新的弹性 IP 地址,然后将其分配给您的资源。有关更多信息,请参阅 CoIP 池。

注意

对于客户拥有的 IP 地址池,您必须能够在网络中路由该地址。

当您从客户拥有的 IP 地址池中分配弹性 IP 地址时,您继续拥有客户拥有的 IP 地址池中的 IP 地址。您负责根据需要在内部网络或 WAN 上通告这些地址。

您可以选择使用 AWS Resource Access Manager与组织 AWS 账户 中的多个客户共享客户拥有的资源池。共享池后,参与者可以从客户拥有的 IP 地址池中分配弹性 IP 地址,然后将其分配给 Outpost 上的 EC2 实例。有关更多信息,请参阅 共享您的 AWS Outposts 资源。

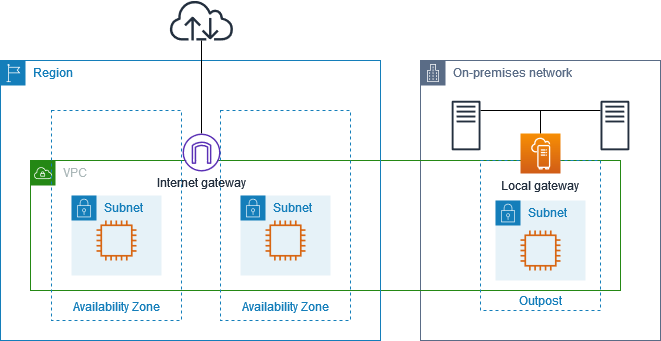

示例:通过 VPC 连接互联网

Outpost 子网中的实例可以通过连接到 VPC 的互联网网关访问互联网。

请考虑以下配置:

-

父 VPC 跨越两个可用区,且每个可用区都有一个子网。

-

Outpost 有一个子网。

-

每个子网都有一个 EC2 实例。

-

有一个客户拥有的 IP 地址池。

-

Outpost 子网中的实例具有来自客户拥有的 IP 地址池的弹性 IP 地址。

-

本地网关使用 BGP 通告将客户拥有的 IP 地址池通告到本地网络。

要通过区域实现互联网连接,Outpost 子网的路由表必须包含以下路由。

| 目标位置 | Target | 评论 |

|---|---|---|

VPC CIDR |

本地 | 提供 VPC 中子网之间的连接。 |

| 0.0.0.0 | internet-gateway-id |

将发往公共互联网的流量发送到互联网网关。 |

On-premises network CIDR |

local-gateway-id |

将发往本地网络的流量发送到本地网关。 |

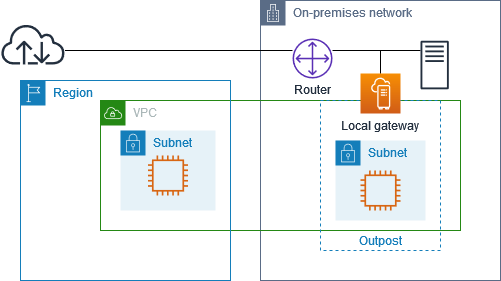

示例:通过本地网络连接互联网

Outpost 子网中的实例可以通过本地网络访问互联网。

请考虑以下配置:

-

Outpost 子网有一个 EC2 实例。

-

有一个客户拥有的 IP 地址池。

-

本地网关使用 BGP 通告将客户拥有的 IP 地址池通告到本地网络。

-

一种将 10.0.3.112 映射到 10.1.0.2 的弹性 IP 地址关联。

-

在客户本地网络中的路由器执行 NAT。

要通过本地网关实现互联网连接,Outpost 子网的路由表必须包含以下路由。

| 目标位置 | Target | 评论 |

|---|---|---|

VPC CIDR |

本地 | 提供 VPC 中子网之间的连接。 |

| 0.0.0.0/0 | local-gateway-id |

将发往互联网网关的流量发送到本地网关。 |

对互联网的出站访问

如果从 Outpost 子网中的 EC2 实例发起的流量以互联网为目的地,则使用 0.0.0.0/0 的路由将流量路由到本地网关。本地网关将实例的私有 IP 地址映射到客户拥有的 IP 地址,然后将流量发送到路由器。路由器使用 NAT 将客户拥有的 IP 地址转换为路由器上的公有 IP 地址,然后将流量发送到目的地。

对本地网络的出站访问

如果从 Outpost 子网中 EC2 实例发起的流量以本地网络为目的地,则使用 0.0.0.0/0 的路由将流量路由到本地网关。本地网关将 EC2 实例的 IP 地址转换为客户拥有的 IP 地址(弹性 IP 地址),然后将流量发送到目的地。

来自本地网络的入站访问

如果来自本地网络的流量以 Outpost 子网中的实例为目标,则会使用实例的客户拥有的 IP 地址(弹性 IP 地址)。当流量到达本地网关时,本地网关会将客户拥有的 IP 地址(弹性 IP 地址)映射到实例 IP 地址,然后将流量发送到 VPC 中的目的地。此外,本地网关路由表还会评估所有以弹性网络接口为目标的路由。如果目标地址与任何静态路由的目标 CIDR 匹配,则流量将发送到该弹性网络接口。当流量沿着静态路由到达弹性网络接口时,目的地地址会被保留,并且不会转换为网络接口的私有 IP 地址。

自定义路由表

您可以为本地网关创建自定义路由表。本地网关路由表必须与 VIF 组和 VPC 建立关联。有关 step-by-step说明,请参阅配置本地网关连接。