本文属于机器翻译版本。若本译文内容与英语原文存在差异,则一律以英文原文为准。

管理 Amazon EMR 任务

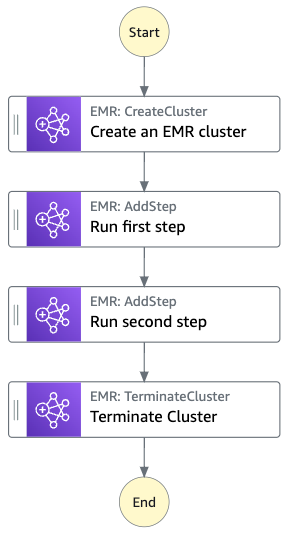

此示例项目演示了 Amazon EMR 和 AWS Step Functions 整合。该项目创建 Amazon EMR 集群,添加多个步骤并运行它们,然后终止集群。

重要

Amazon EMR 没有免费定价套餐。运行示例项目将产生成本。您可以在 Amazon 定价页面上找到EMR定价

第 1 步:创建状态机

打开 Step Functions 控制台

,然后选择创建状态机。 -

Manage an EMR job在搜索框中键入,然后从返回的搜索结果中选择 “管理EMR职位”。 -

选择下一步以继续。

-

选择 “运行演示” 以创建只读和 ready-to-deploy 工作流程,或者选择 “在其上构建” 以创建可编辑的状态机定义,您可以在此基础上构建并稍后部署。

该示例项目部署了以下资源:

-

网络 ACL 和安全组都允许 (因此可到达您的实例) 的发起 ping 的 Amazon S3 桶

-

网络 ACL 和安全组都允许 (因此可到达您的实例) 的发起 ping 的 Amazon EMR cluster

-

网络 ACL 和安全组都允许 (因此可到达您的实例) 的发起 ping 的 AWS Step Functions 状态机

-

相关 AWS Identity and Access Management (IAM) 角色

下图显示了 “管理工作示例” 项目EMR的工作流程图:

-

-

选择使用模板继续进行选择。

后续步骤取决于您之前的选择:

-

运行演示 — 您可以先查看状态机,然后再使用部署的资源创建只读项目 AWS CloudFormation 给你的 AWS 账户.

您可以查看状态机定义,准备就绪后,选择部署并运行以部署项目并创建资源。

部署最多可能需要 10 分钟才能创建资源和权限。您可以使用堆栈 ID 链接来监控进度 AWS CloudFormation.

部署完成后,您应该会在控制台中看到您的新状态机。

-

在此基础上再接再厉 — 您可以查看和编辑工作流程定义。在尝试运行自定义工作流程之前,您可能需要为示例项目中的占位符设置值。

注意

部署到您的账户的服务可能会收取标准费用。

第 2 步:运行状态机

-

在状态机页面上,选择您的示例项目。

-

在示例项目页面上,选择启动执行。

-

在启动执行对话框中,执行以下操作:

-

(可选)输入自定义执行名称以覆盖生成的默认值。

非ASCII姓名和日志

Step Functions 接受状态机、执行、活动和包含非ASCII字符的标签的名称。由于此类字符不适用于亚马逊 CloudWatch,因此我们建议您仅使用ASCII字符,以便您可以跟踪中的指标 CloudWatch。

-

(可选)在输入框中,将输入值输入为JSON。如果您正在运行演示,则可以跳过此步骤。

-

选择启动执行。

Step Functions 控制台将引导您进入执行详情页面,您可以在图表视图中选择状态以浏览步骤详细信息窗格中的相关信息。

-

示例状态机代码

此示例项目中的状态机EMR通过将参数直接传递给这些资源来与 Amazon 集成。浏览此示例状态机,了解 Step Functions 如何使用状态机同步调用 Amazon EMR 任务、等待任务成功或失败以及终止集群。

有关如何做的更多信息 AWS Step Functions 可以控制其他 AWS 服务,请参阅将服务与 Step Functions 集成。

{

"Comment": "An example of the Amazon States Language for running jobs on Amazon EMR",

"StartAt": "Create an EMR cluster",

"States": {

"Create an EMR cluster": {

"Type": "Task",

"Resource": "arn:<PARTITION>:states:::elasticmapreduce:createCluster.sync",

"Parameters": {

"Name": "ExampleCluster",

"VisibleToAllUsers": true,

"ReleaseLabel": "emr-5.26.0",

"Applications": [

{ "Name": "Hive" }

],

"ServiceRole": "<EMR_SERVICE_ROLE>",

"JobFlowRole": "<EMR_EC2_INSTANCE_PROFILE>",

"LogUri": "s3://<amzn-s3-demo-EMR_LOG>/logs/",

"Instances": {

"KeepJobFlowAliveWhenNoSteps": true,

"InstanceFleets": [

{

"Name": "MyMasterFleet",

"InstanceFleetType": "MASTER",

"TargetOnDemandCapacity": 1,

"InstanceTypeConfigs": [

{

"InstanceType": "m5.xlarge"

}

]

},

{

"Name": "MyCoreFleet",

"InstanceFleetType": "CORE",

"TargetOnDemandCapacity": 1,

"InstanceTypeConfigs": [

{

"InstanceType": "m5.xlarge"

}

]

}

]

}

},

"ResultPath": "$.cluster",

"Next": "Run first step"

},

"Run first step": {

"Type": "Task",

"Resource": "arn:<PARTITION>:states:::elasticmapreduce:addStep.sync",

"Parameters": {

"ClusterId.$": "$.cluster.ClusterId",

"Step": {

"Name": "My first EMR step",

"ActionOnFailure": "CONTINUE",

"HadoopJarStep": {

"Jar": "command-runner.jar",

"Args": ["<COMMAND_ARGUMENTS>"]

}

}

},

"Retry" : [

{

"ErrorEquals": [ "States.ALL" ],

"IntervalSeconds": 1,

"MaxAttempts": 3,

"BackoffRate": 2.0

}

],

"ResultPath": "$.firstStep",

"Next": "Run second step"

},

"Run second step": {

"Type": "Task",

"Resource": "arn:<PARTITION>:states:::elasticmapreduce:addStep.sync",

"Parameters": {

"ClusterId.$": "$.cluster.ClusterId",

"Step": {

"Name": "My second EMR step",

"ActionOnFailure": "CONTINUE",

"HadoopJarStep": {

"Jar": "command-runner.jar",

"Args": ["<COMMAND_ARGUMENTS>"]

}

}

},

"Retry" : [

{

"ErrorEquals": [ "States.ALL" ],

"IntervalSeconds": 1,

"MaxAttempts": 3,

"BackoffRate": 2.0

}

],

"ResultPath": "$.secondStep",

"Next": "Terminate Cluster"

},

"Terminate Cluster": {

"Type": "Task",

"Resource": "arn:<PARTITION>:states:::elasticmapreduce:terminateCluster",

"Parameters": {

"ClusterId.$": "$.cluster.ClusterId"

},

"End": true

}

}

}IAM示例

此示例 AWS Identity and Access Management (IAM) 示例项目生成的策略包括执行状态机和相关资源所需的最低权限。最佳做法是仅在IAM策略中包含必需的权限。

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"elasticmapreduce:RunJobFlow",

"elasticmapreduce:DescribeCluster",

"elasticmapreduce:TerminateJobFlows"

],

"Resource": "*"

},

{

"Effect": "Allow",

"Action": "iam:PassRole",

"Resource": [

"arn:aws:iam::123456789012:role/StepFunctionsSample-EMRJobManagement-EMRServiceRole-ANPAJ2UCCR6DPCEXAMPLE",

"arn:aws:iam::123456789012:role/StepFunctionsSample-EMRJobManagementWJALRXUTNFEMI-ANPAJ2UCCR6DPCEXAMPLE-EMREc2InstanceProfile-1ANPAJ2UCCR6DPCEXAMPLE"

]

},

{

"Effect": "Allow",

"Action": [

"events:PutTargets",

"events:PutRule",

"events:DescribeRule"

],

"Resource": [

"arn:aws:events:sa-east-1:123456789012:rule/StepFunctionsGetEventForEMRRunJobFlowRule"

]

}

]

}以下策略可确保 addStep 具有足够的权限。

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": [

"elasticmapreduce:AddJobFlowSteps",

"elasticmapreduce:DescribeStep",

"elasticmapreduce:CancelSteps"

],

"Resource": "arn:aws:elasticmapreduce:*:*:cluster/*"

},

{

"Effect": "Allow",

"Action": [

"events:PutTargets",

"events:PutRule",

"events:DescribeRule"

],

"Resource": [

"arn:aws:events:sa-east-1:123456789012:rule/StepFunctionsGetEventForEMRAddJobFlowStepsRule"

]

}

]

}

}有关在将 Step Functions 与其他功能一起使用IAM时如何进行配置的信息 AWS 服务,请参阅Step Functions 如何为集成服务生成IAM策略。