本文属于机器翻译版本。若本译文内容与英语原文存在差异,则一律以英文原文为准。

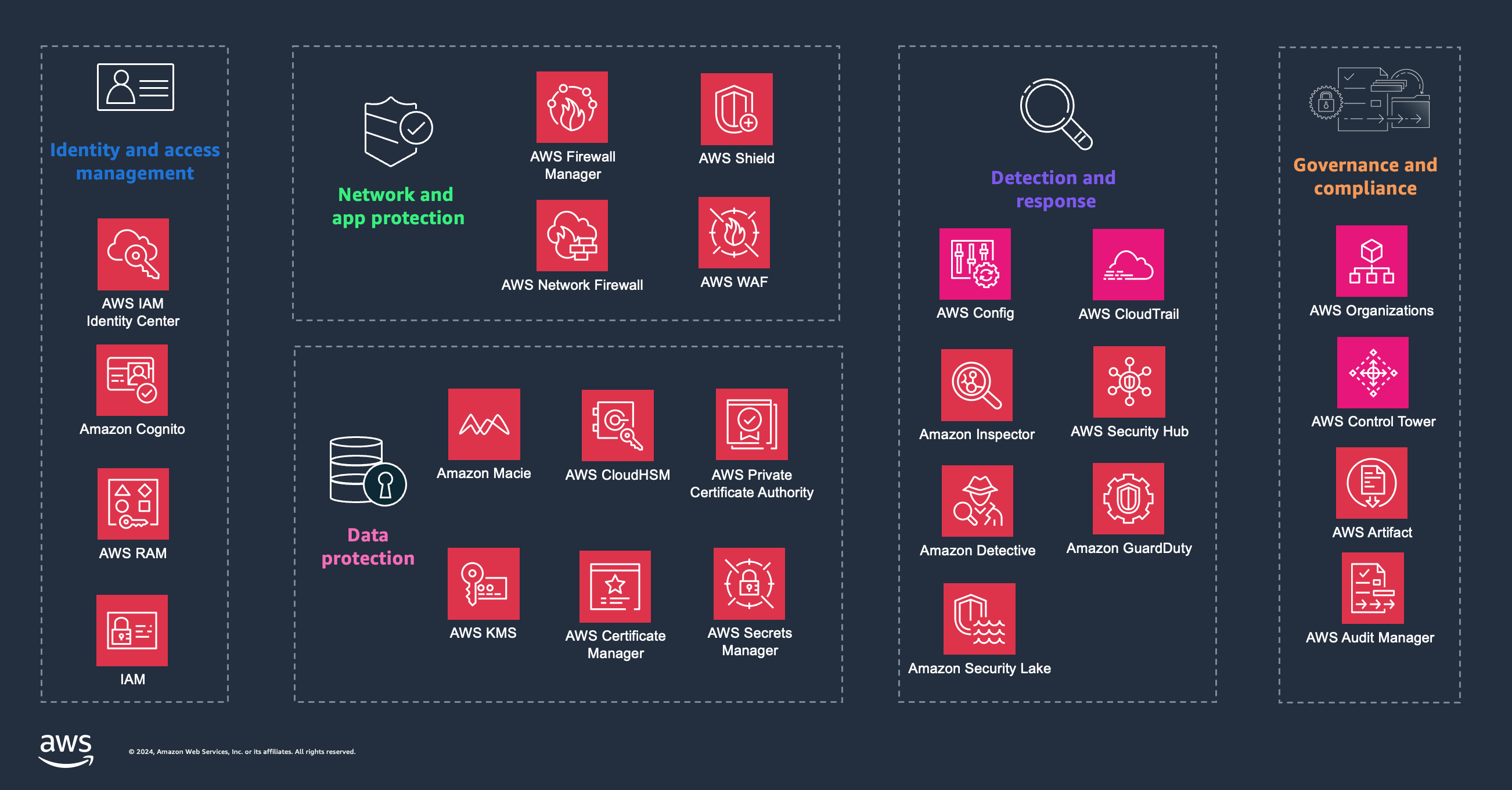

安全、身份和合规性

安全、身份和合规性

AWS 旨在成为最安全的全球云基础架构,可以在此基础上构建、迁移和管理应用程序和工作负载。

每项服务均在图表后面进行描述。为了帮助您决定哪种服务最能满足您的需求,请参阅选择 AWS 安全、身份和治理服务。有关一般信息,请参阅上的 “安全、身份和合规性” AWS

服务

- Amazon Cognito

- Amazon Detective

- Amazon GuardDuty

- Amazon Inspector

- Amazon Macie

- Amazon Security Lake

- Amazon Verified Permissions

- AWS Artifact

- AWS Audit Manager

- AWS Certificate Manager

- AWS CloudHSM

- AWS Directory Service

- AWS Firewall Manager

- AWS Identity and Access Management

- AWS Key Management Service

- AWS Network Firewall

- AWS Resource Access Manager

- AWS Secrets Manager

- AWS Security Hub

- AWS Shield

- AWS IAM Identity Center

- AWS WAF

- AWS WAF Captcha

返回AWS 服务。

Amazon Cognito

Amazon Cognito

此外,Amazon Cognito 还允许您在用户设备上本地保存数据,即使设备处于离线状态,您的应用程序也能正常运行。然后,您可以跨用户的设备同步数据,这样无论他们使用何种设备,他们的应用程序体验都保持一致。

借助 Amazon Cognito,您可以专注于创建出色的应用程序体验,而不必担心构建、保护和扩展解决方案来处理用户管理、身份验证和跨设备同步。

Amazon Detective

Amazon

AWS 安全服务,例如亚马逊 GuardDuty、亚马逊 Macie 和 AWS Security Hub,以及合作伙伴安全产品,可用于识别潜在的安全问题或发现。这些服务对于提醒您何时何地可能存在未经授权的访问或可疑行为非常有用 AWS 部署。但是,有时您希望对导致发现的事件进行更深入的调查,以纠正根本原因。对于安全分析人员来说,确定安全发现的根本原因可能是一个复杂的过程,通常涉及从多个数据源收集和合并日志,使用提取、转换和加载 (ETL) 工具以及自定义脚本来组织数据。

Amazon Detective 使您的安全团队能够轻松调查并快速找到发现的根本原因,从而简化了这一过程。Detective 可以分析来自多个数据源的数万亿个事件,例如 Amazon Virtual Private Cloud (VPC) Flow Logs、 AWS CloudTrail,还有亚马逊 GuardDuty。Detective 使用这些事件自动创建统一的交互式视图,显示您的资源、用户以及他们之间随着时间的推移而发生的互动。有了这个统一的视图,你可以在一个地方可视化所有细节和背景,以确定发现的根本原因,深入研究相关的历史活动,并快速确定根本原因。

只需点击几下即可开始使用 Amazon Detective AWS Management Console。 无需部署软件,也无需启用和维护数据源。您可以免费试用 Detective,新账户可免费试用 30 天。

Amazon GuardDuty

Amazon GuardDuty

只需点击几下即可启用 AWS Management Console 而且在它的支持下,可以轻松地在整个组织范围内进行管理 AWS Organizations,Amazon GuardDuty 可以立即开始分析您的数十亿个事件 AWS 说明有未经授权的使用迹象。 GuardDuty 通过集成的威胁情报源和机器学习异常检测来识别可疑攻击者,以检测账户和工作负载活动中的异常。当检测到潜在的未经授权的使用时,该服务会向 GuardDuty 控制台、Amazon Ev CloudWatch ents 和 AWS Security Hub。 这使得调查结果具有可操作性,并且易于集成到现有的事件管理和工作流程系统中。通过直接从 GuardDuty 控制台使用 Amazon Detective,可以轻松完成进一步调查以确定发现的根本原因。

GuardDuty Amazon 具有成本效益且易于操作。它不需要您部署和维护软件或安全基础架构,这意味着它可以快速启用,而不会对现有应用程序和容器工作负载产生负面影响。无需预付成本 GuardDuty,无需部署软件,也无需启用威胁情报源。此外,通过应用智能筛选器并仅分析与威胁检测相关的部分日志来 GuardDuty优化成本,并且新的Amazon GuardDuty 账户可免费使用30天。

Amazon Inspector

Amazon Inspec

与亚马逊 Inspector Classic 相比,Amazon Inspector 例如,新的 Amazon Inspector 通过将常见漏洞和风险敞口 (CVE) 信息与网络访问和可利用性等因素关联起来,计算出每项发现的高度情境化风险评分。该分数用于对最严重的漏洞进行优先排序,以提高修复响应效率。此外,Amazon Inspector 现在使用了广泛部署的 AWS Systems Manager 代SSM理(代理),无需您部署和维护独立代理即可运行 Amazon EC2 实例评估。对于容器工作负载,Amazon Inspector 现已与亚马逊弹性容器注册表 (AmazonECR) 集成,以支持对容器映像进行智能、经济高效且持续的漏洞评估。所有调查结果都汇总在 Amazon Inspector 控制台中,并发送至 AWS Security Hub,并通过 Amazon 推送 EventBridge 以实现工单等工作流程的自动化。

所有新使用 Amazon Inspector 的账户都有资格获得 15 天的免费试用,以评估该服务并估算其成本。在试用期间,所有符合条件的 Amazon EC2 实例和推送到亚马逊的容器镜像ECR都会被持续扫描,不收取任何费用。

Amazon Macie

Amazon Macie

在多账户配置中,一个 Macie 管理员账户可以管理所有成员账户,包括跨账户创建和管理敏感数据发现作业 AWS Organizations。 安全和敏感数据发现结果汇总到 Macie 管理员账户中,并发送到 Amazon Ev CloudWatch ents 和 AWS Security Hub。 现在,只要使用一个账户,你就可以与活动管理、工作流程和票务系统集成,或者将 Macie 的调查结果与 AWS Step Functions 以自动执行补救措施。您可以使用 30 天免费试用 S3 存储桶清单和存储桶级别评估的新账户快速开始使用 Macie。存储桶评估的 30 天试用版中不包括敏感数据发现。

Amazon Security Lake

Amazon Security Lake 集中了来自的安全数据 AWS 环境、SaaS 提供商(内部部署)和云端资源,放入存储在您的专用的数据湖中 AWS 账户。 Security Lake 可以自动收集和管理跨账户的安全数据 AWS 区域 这样您就可以使用首选的分析工具,同时保留对安全数据的控制权和所有权。借助 Security Lake,您还可以改善对工作负载、应用程序和数据的保护。

Security Lake 可自动从集成收集与安全相关的日志和事件数据 AWS 服务和第三方服务。它还可以通过可自定义的保留设置帮助您管理数据的生命周期。数据湖由 Amazon S3 存储桶提供支持,您保留对数据的所有权。Security Lake 将摄取的数据转换为 Apache Parquet 格式和一个名为开放网络安全架构框架 () OCSF 的标准开源架构。在OCSF支持下,Security Lake 可以标准化并合并来自的安全数据 AWS 以及广泛的企业安全数据源。

其他 AWS 服务和第三方服务可以订阅存储在 Security Lake 中的数据,用于事件响应和安全数据分析。

Amazon Verified Permissions

Amazon V

Verified Permissions 使用 Ced

AWS Artifact

AWS Artifact

AWS Audit Manager

AWS Audit Manager

这些区域有: AWS Audit Manager 预建框架通过映射您的云服务来帮助将云服务中的证据转化为便于审计员使用的报告 AWS 符合行业标准或法规要求的资源,例如CISAWS基金会基准、《通用数据保护条例》(GDPR) 和支付卡行业数据安全标准 (PCIDSS)。您还可以根据自己的独特业务需求完全自定义框架及其控件。根据您选择的框架,Audit Manager 会启动一项评估,持续收集和整理您的相关证据 AWS 账户和资源,例如资源配置快照、用户活动和合规性检查结果。

你可以在中快速入门 AWS Management Console。 只需选择一个预先构建的框架即可启动评估,然后开始自动收集和整理证据。

AWS Certificate Manager

AWS Certificate Manager

随着 AWS Certificate Manager,你可以快速申请证书,将其部署在 ACM-integrated 上 AWS 资源,例如 Elastic Load Balanc CloudFront ing、Amazon 分配和 API Gateway APIs 上的资源,然后让 AWS Certificate Manager 处理证书续订。它还使您能够为内部资源创建私有证书,并集中管理证书生命周期。通过配置的公有和私有证书 AWS Certificate Manager 与ACM集成服务一起使用是免费的。您只需为以下内容付费 AWS 您为运行应用程序而创建的资源。

与 AWS Private Certificate Authority

AWS CloudHSM

这些区域有:AWS CloudHSM

AWS CloudHSM 符合标准,允许您根据自己的配置将所有密钥导出到大多数其他市售的密钥HSMs中。它是一项完全托管的服务,可为您自动执行耗时的管理任务,例如硬件配置、软件修补、高可用性和备份。 AWS CloudHSM 还使您能够通过按需添加和移除HSM容量来快速扩展,而无需支付前期成本。

AWS Directory Service

AWS Directory Service

AWS Firewall Manager

AWS Firewall Manager

AWS Identity and Access Management

AWS Identity and Access Management

-

你管理 AWS 您的员工、用户和工作负载的权限 AWS IAM Identity Center

(IAM身份中心)。IAMIdentity Center 允许您管理多个用户访问权限 AWS 账户。只需点击几下,您就可以启用高度可用的服务,轻松管理多账户访问权限和所有账户的权限 AWS Organizations 中央。IAMIdentity Center 包括与许多业务应用程序的内置SAML集成,例如 Salesforce、Box 和微软 Office 365。此外,您可以创建 Sec urition Assertion Markup Langue (SAML) 2.0 集成,并将单点登录访问权限扩展到任何启用了您的应用程序。SAML您的用户只需使用他们配置的凭据登录用户门户,或者使用他们现有的公司凭据即可从一个地方访问所有分配的账户和应用程序。 -

管理单账户IAM权限

:您可以指定访问权限 AWS 使用权限的资源。默认情况下,您的IAM实体(用户、群组和角色)一开始就没有权限。这些身份可以通过附加策略来授予权限,该IAM策略指定访问类型、可以执行的操作以及可以对其执行操作的资源。您还可以指定必须设置的条件才能允许或拒绝访问。 -

管理单一账户IAMIAM角色

:角色允许您将访问权限委托给通常无法访问您组织的用户或服务的用户或服务 AWS 资源的费用。IAM用户或 AWS 服务可以扮演角色来获取临时安全证书,该证书用于制作 AWS API呼叫。您不必共享长期证书,也不必为每个身份定义权限。

AWS Key Management Service

AWS Key Management Service

AWS Network Firewall

AWS Network Firewall

AWS Network Firewall 包括针对常见网络威胁提供保护的功能。这些区域有: AWS Network Firewall 状态防火墙可以整合来自流量流的上下文(例如跟踪连接和协议识别),以强制执行诸如VPCs防止您使用未经授权的协议访问域之类的策略。这些区域有: AWS Network Firewall 入侵防御系统 (IPS) 提供主动流量检查,因此您可以使用基于签名的检测来识别和阻止漏洞利用。 AWS Network Firewall 还提供 Web 过滤,可以阻止流向已知不良域名的流量URLs并监控完全限定的域名。

入门很容易 AWS Network Firewall 访问 Amazon VPC Console

AWS Resource Access Manager

AWS Resource Access Manager

许多组织使用多个账户来建立管理或账单隔离,并限制错误的影响。随着 AWS RAM,您无需在多个资源中创建重复的资源 AWS 账户。这减少了管理您拥有的每个账户中的资源的运营开销。相反,在您的多账户环境中,您可以创建一次资源,然后使用 AWS RAM 通过创建资源共享跨账户共享该资源。创建资源共享时,您可以选择要共享的资源,选择一个 AWS RAM 按资源类型管理权限,并指定您想让谁访问这些资源。 AWS RAM 无需支付额外费用即可使用。

AWS Secrets Manager

AWS Secrets Manager

AWS Security Hub

AWS Security Hub

Security Hub 使您能够通过所有人的综合安全评分来了解自己的整体安全状况 AWS 账户,自动评估您的安全性 AWS 账户资源通过 AWS 基础安全最佳实践 (FSBP) 标准和其他合规框架。它还汇总了来自数十个安全调查结果的所有信息 AWS 通过以下方式将安全服务和APN产品放在同一个位置和格式中 AWS 安全调查结果格式 (ASFF),并通过自动响应和补救支持缩短平均修复时间 (MTTR)。Security Hub out-of-the-box 集成了票务、聊天、安全信息和事件管理 (SIEM)、安全编排自动化和响应 (SOAR)、威胁调查、治理风险与合规 (GRC) 以及事件管理工具,可为您的用户提供完整的安全操作工作流程。

只需点击几下即可开始使用 Security Hub AWS Management Console 开始使用我们的 30 天免费试用版汇总调查结果并进行安全检查。你可以将 Security Hub 与 AWS Organizations 在组织中的所有账户中自动启用该服务。

AWS Shield

AWS Shield

全部 AWS 客户受益于自动保护 AWS Shield 标准版,不收取额外费用。 AWS Shield Standard 抵御针对您的网站或应用程序的最常见、最常见的网络和传输层DDoS攻击。当你使用时 AWS Shield Standard

借助 Amaz

要更高级别地防范针对在亚马逊弹性计算云 (AmazonEC2)、Elastic Load Balancing (ELB) CloudFront、亚马逊和亚马逊 Route 53 资源上运行的应用程序的攻击,你可以订阅 AWS Shield Advanced。 除了标准版附带的网络和传输层保护外, AWS Shield Advanced 提供了针对大型复杂DDoS攻击的额外检测和缓解功能、近乎实时的攻击可见性以及与 AWS WAF,Web 应用程序防火墙。 AWS Shield Advanced 还允许你全天候访问AWSDDoS响应小组 (DRT),并防止亚马逊弹性计算云 (亚马逊)、Elastic Load Balancing (EC2)、亚马逊 CloudFront和亚马逊 Route 53 费用出现DDoS相关峰值。ELB

AWS Shield Advanced 可在全球所有亚马逊 CloudFront 和亚马逊 Route 53 边缘站点上使用。通过在应用程序前部署 Amazon CloudFront ,您可以保护在世界任何地方托管的 Web 应用程序。您的源服务器可以是亚马逊 S3、亚马逊弹性计算云 (AmazonEC2)、Elastic Load Balancing (ELB) 或外部的自定义服务器 AWS。 你也可以启用 AWS Shield 在以下内容中直接在弹性 IP 或 Elastic Load Balanc ELB ing () 上进行高级操作 AWS 区域: 北弗吉尼亚州、俄亥俄州、俄勒冈州、北加州、蒙特利尔、圣保罗、爱尔兰、法兰克福、伦敦、巴黎、斯德哥尔摩、新加坡、东京、悉尼、首尔、孟买、米兰和开普敦。

AWS IAM Identity Center

AWS IAM Identity Center

AWS WAF

AWS WAF

AWS WAF Captcha

AWSWAFCaptcha

返回AWS 服务。